プラットフォームセキュリティ診断では、DataWorks ワークスペースを身分認証、権限管理、データ伝送、開発モードの各観点から、セキュリティに関するベストプラクティスに照らしてスキャンします。各診断結果はリスクレベル別に分類されるため、是正措置の優先順位付けが可能です。

仕組み

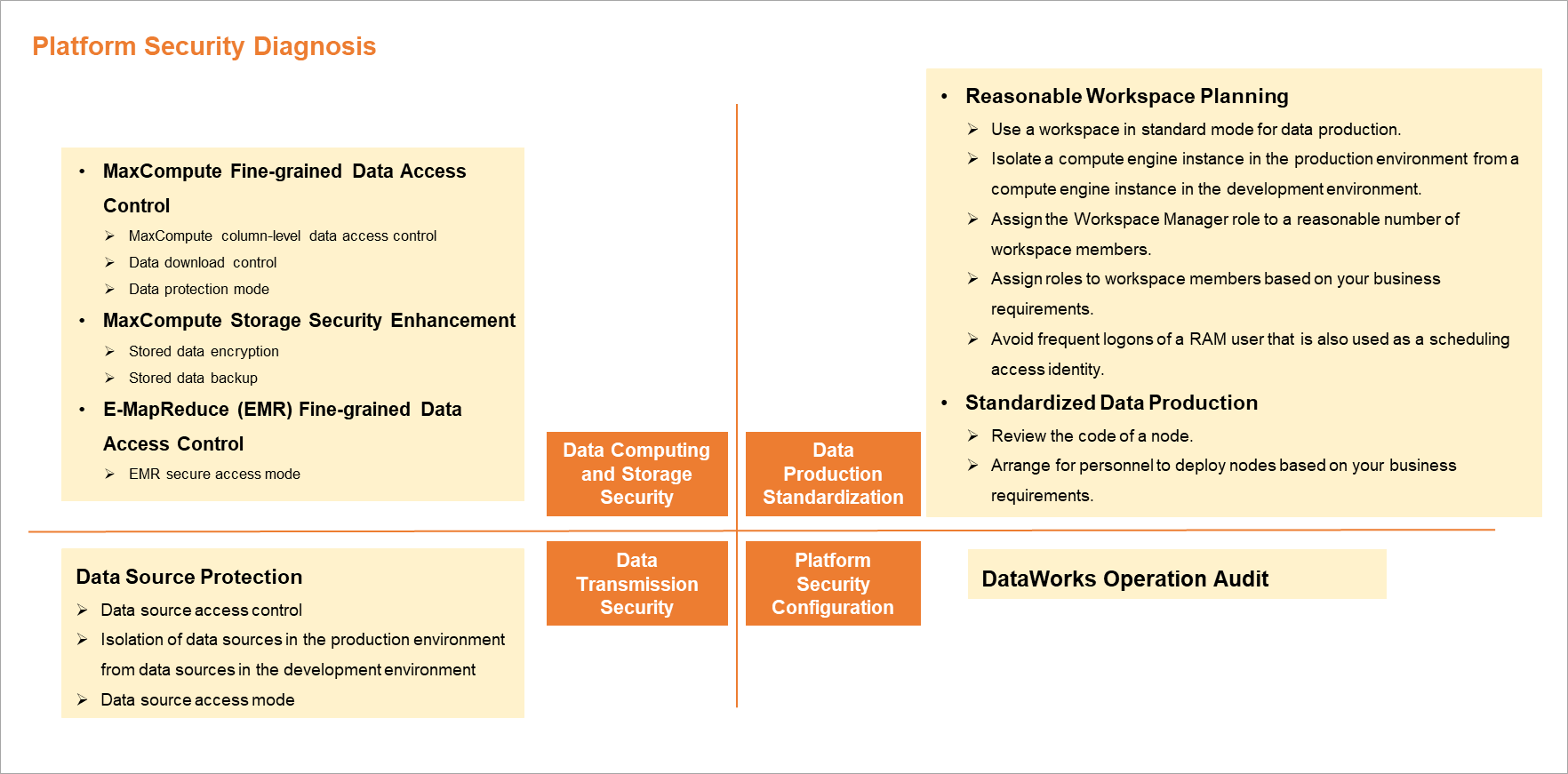

プラットフォームセキュリティ診断ページでは、以下の 4 つのカテゴリに対して自動チェックが実行されます。

-

データ計算およびストレージ — 計算リソースにおける権限のギャップ、暗号化の未設定、バックアップ構成の問題を検出します。

-

データ伝送セキュリティ診断 — 管理されていないデータソースのアクセス権限や、本番環境と開発環境の隔離の未設定といった、本番データが不正に公開される可能性のある課題を検出します。

-

データ生成の標準化診断 — ワークスペースの構造、ロールの割り当て、開発ワークフローのコンプライアンス状況を確認します。

-

プラットフォームセキュリティ構成診断 — 操作監査ログの記録機能が有効になっているかを検証します。

各診断結果には 低リスク、中リスク、または 高リスク のラベルが付与され、診断結果および推奨される是正措置が示されます。各カテゴリにおけるすべての診断項目の詳細については、このトピックの「付録:診断項目の詳細」をご参照ください。

プラットフォームセキュリティ診断ページを開く

-

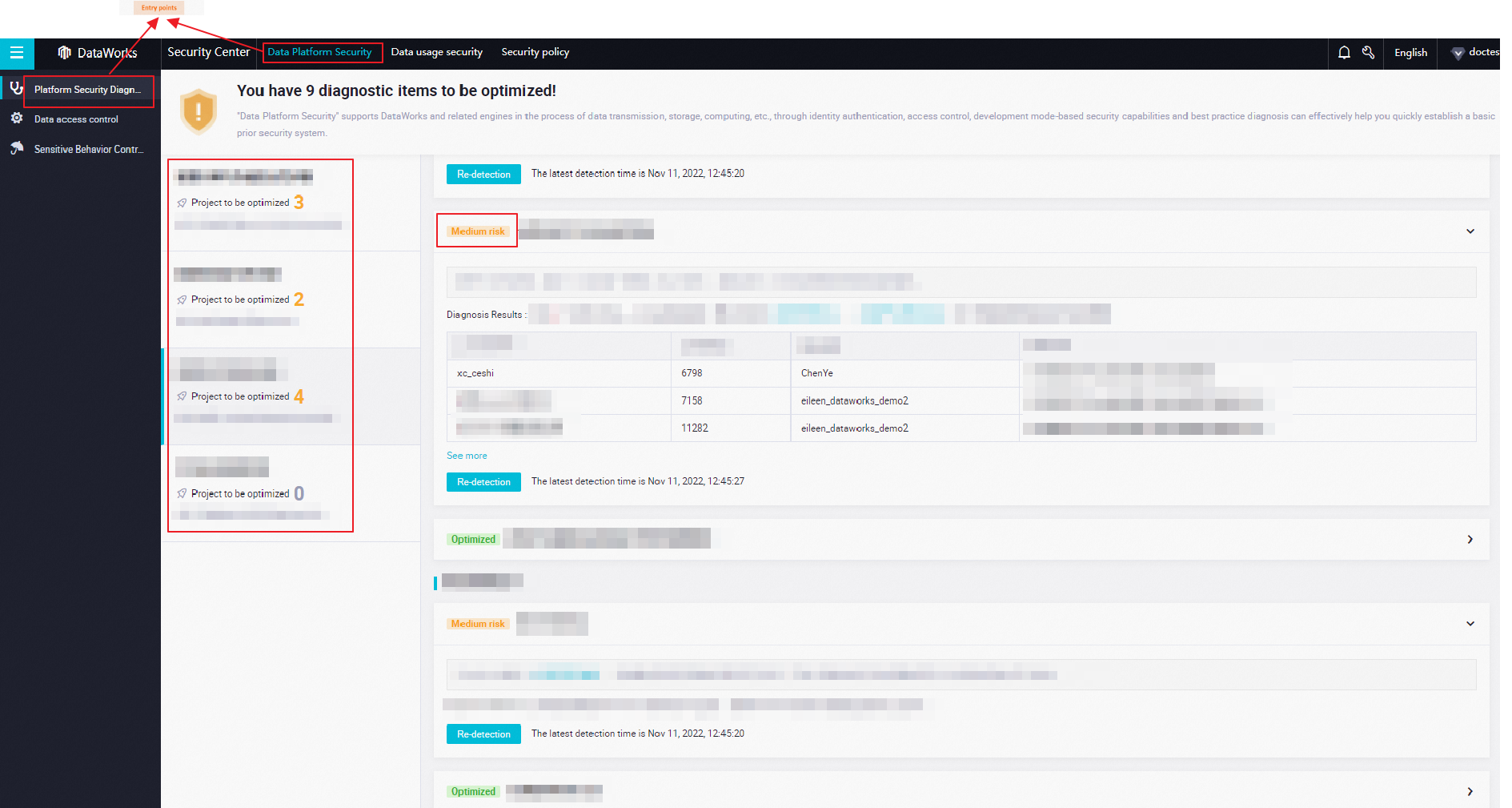

DataWorks コンソールにログインします。上部ナビゲーションバーで対象リージョンを選択します。左側ナビゲーションウィンドウから、データガバナンス > セキュリティセンター を選択し、セキュリティセンターへ移動 をクリックします。

-

左側ナビゲーションウィンドウで、プラットフォームセキュリティ診断 をクリックします。ページには、現在のリージョンで是正が必要なすべての診断項目がカテゴリ別・リスクレベル別に一覧表示されます。

診断結果の確認と対応

各カテゴリには、中リスクおよび高リスクの項目数が表示されます。中リスクまたは高リスクの項目をクリックすると、リスクの詳細および推奨される是正方法を確認できます。

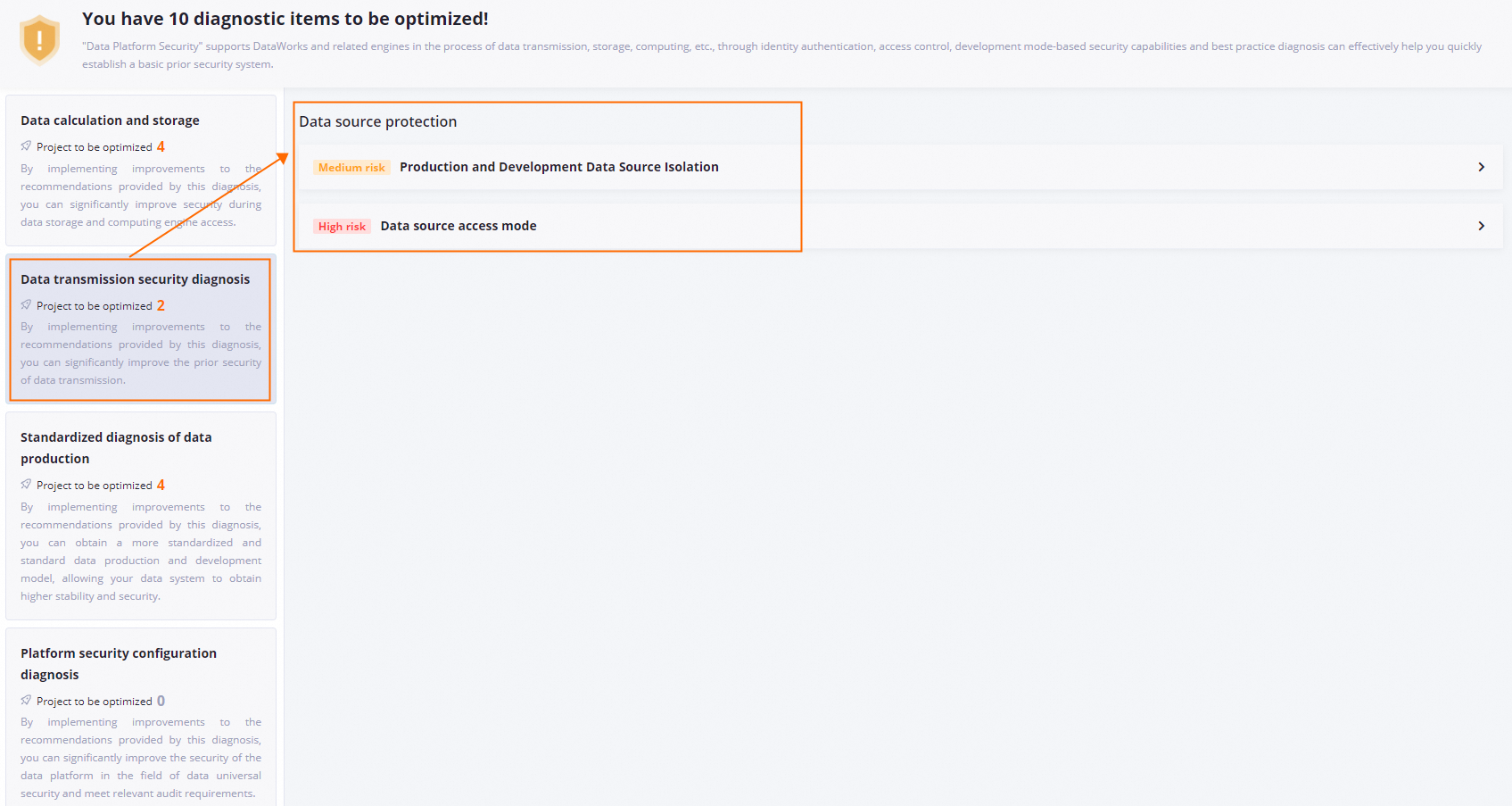

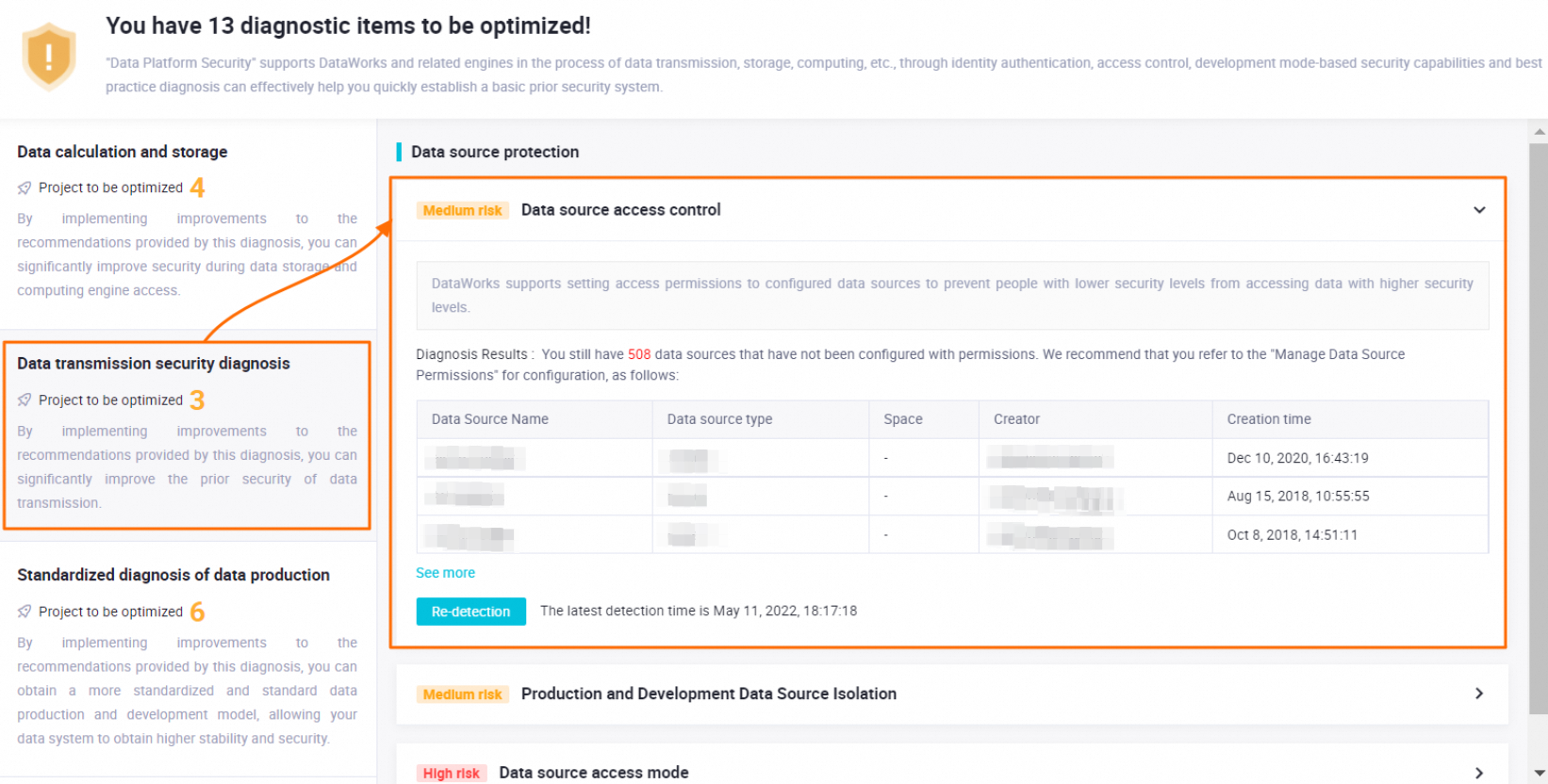

以下の例は、データ伝送セキュリティ診断 カテゴリにおける診断結果です。

項目をクリックすると、診断結果の全文および推奨事項を確認できます。

診断結果: データソースのアクセス権限が設定されていないため、セキュリティレベルが低いユーザーが、より高いセキュリティレベルのデータにアクセスできてしまいます。

推奨される是正方法: 各データソースへの接続を許可するユーザーを制御するために、データソースのアクセスの制御を設定してください。

付録:診断項目の詳細

以下に、プラットフォームセキュリティ診断でサポートされるすべての診断項目を一覧表示します。

ページに表示される項目は、ご利用のワークスペースに追加されたデータソースおよび現在検出されている課題に応じて異なります。

データ計算およびストレージ

このカテゴリの診断項目は、データストレージおよびアクセスのセキュリティ向上を目的としています。

| 診断ディメンション | 診断項目 | 診断対象 | チェック方法 |

| MaxCompute の細かい粒度のデータ権限管理 | MaxCompute のカラムレベル権限管理 注: MaxCompute V2.0 権限モデルは、より細かい粒度での権限制御、分散型プロジェクト管理、エンドツーエンドのID機能の強化を提供し、実際の環境に適合したセキュリティ構成を可能にします。 |

MaxCompute プロジェクト | MaxCompute V2.0 権限モデルが無効化されている MaxCompute プロジェクトを検出します。 |

| データダウンロード制御 注: MaxCompute Tunnel を介した直接的なデータダウンロードを制限することで、不要なアクセス権限を持つユーザーによる意図しないデータ漏えいを防止します。 |

MaxCompute プロジェクト | MaxCompute V2.0 権限モデルが無効化されている、またはモデルが有効化されているもののダウンロード権限管理が無効化されている MaxCompute プロジェクトを検出します。詳細については、「ダウンロード制御」をご参照ください。 | |

| データ保護モード 注: データ保護メカニズムは、MaxCompute プロジェクトからデータが外部へ流出する方法を制御します。 |

MaxCompute プロジェクト | 特定の MaxCompute プロジェクトまたはすべての MaxCompute プロジェクトについて、保護モードが有効化されているかを確認します。詳細については、「プロジェクトのデータ保護」をご参照ください。 | |

| MaxCompute ストレージセキュリティ強化 | データストレージの暗号化 注: MaxCompute は、Key Management Service (KMS) を活用したストレージ暗号化をサポートしており、コンプライアンスおよびセキュリティ要件を満たす静的データ保護を提供します。詳細については、「ストレージ暗号化」をご参照ください。 |

MaxCompute プロジェクト | ストレージ暗号化が無効化されている MaxCompute プロジェクトを検出します。既存のプロジェクトで暗号化を有効化する場合は、チケットを送信してください。 |

| データストレージのバックアップ 注: MaxCompute は、履歴データのバージョンを自動的にバックアップし、一定期間保持します。この保持期間内であれば、誤った変更に対するデータ復元が可能です。詳細については、「バックアップおよび復元」をご参照ください。 |

MaxCompute プロジェクト | デフォルトで有効化されています。必要に応じて保持期間を調整したり、データを復元したりしてください。詳細については、「バックアップおよび復元」をご参照ください。 | |

| EMR の細かい粒度のデータ権限管理 | E-MapReduce (EMR) のセキュアアクセスモード 注: EMR クラスターを DataWorks ワークスペースに「セキュリティモード」で登録すると、Alibaba Cloud アカウントおよび RAM ユーザー間でデータ権限が隔離されます。詳細については、「セキュリティモード」をご参照ください。 |

DataWorks ワークスペース | EMR クラスターが「セキュリティモード」以外のモードで登録されているワークスペースを検出します。 |

データ伝送セキュリティ診断

このカテゴリの診断項目は、転送中のデータのセキュリティ向上を目的としています。

| 診断ディメンション | 診断項目 | 診断対象 | チェック方法 |

| データソース保護 | データソースのアクセスの制御 注: DataWorks では、各設定済みデータソースへのアクセスを許可するユーザーを制限できるため、権限が低いユーザーが機密性の高いデータにアクセスすることを防げます。 |

DataWorks ワークスペースのデータソース | 設定済みデータソースのアクセス権限が管理されていないワークスペースを検出します。詳細については、「データソースのアクセス権限の管理」をご参照ください。 |

| 本番環境および開発環境におけるデータソースの隔離 注: 標準モードのワークスペースでは、データソースに対して本番環境および開発環境それぞれに個別の構成を設定でき、開発活動が本番データに影響を与えることを防止できます。詳細については、「本番環境および開発環境におけるデータソースの隔離」をご参照ください。 |

DataWorks ワークスペースのデータソース | 標準モードのワークスペースにおいて、データソースが本番環境および開発環境の両方で同一の構成を使用している場合を検出します。 | |

| データソースのアクセスモード 注: DataWorks では、Object Storage Service (OSS) データソースへのアクセスに RAM ロールベースの認証をサポートしています。このモードでは AccessKey ペアを直接保存しないため、認証情報の漏えいリスクを低減できます。 |

DataWorks ワークスペースのデータソース | OSS データソースが AccessKey モードで構成されているワークスペースを検出します。代わりに、RAM ロールベースの権限付与モードに切り替えてください。詳細については、「RAM ロールベースの権限付与モードを使用してデータソースを追加する」をご参照ください。 | |

データ生成の標準化診断

このカテゴリの診断項目は、データ出力パイプラインの安定性およびセキュリティ向上を目的としています。

| 診断ディメンション | 診断項目 | 診断対象 | チェック方法 |

| 適切なワークスペース計画 | データ生成には標準モードのワークスペースを使用 注: 標準モードのワークスペースでは、開発/本番の分離が強制されるため、基本モードと比較して本番ワークフローにおいてより高いセキュリティを確保できます。比較については、「基本モードのワークスペースと標準モードのワークスペースの違い」をご参照ください。 |

DataWorks ワークスペースのモード | 現在のリージョンで基本モードで実行されているワークスペースを検出します。アップグレードは慎重に行ってください。「基本モードから標準モードへのワークスペースのアップグレード」をご参照ください。 |

| 本番環境のコンピュートエンジンと開発環境のコンピュートエンジンの隔離 注: 標準モードでは、コンピュートエンジンに対して環境ごとに個別の構成を設定でき、開発ジョブが本番リソースにアクセスすることを防止できます。 |

DataWorks ワークスペースのデータソース | データソースが本番環境および開発環境の両方で同一の構成を使用しているワークスペースを検出します。 | |

| ワークスペース管理者の人数を適切に指定 注: 単一のワークスペースに過剰な数の管理者を設定すると、管理の一貫性が損なわれる可能性があります。管理者の人数は 3 名以内に抑えてください。 |

DataWorks ワークスペースのメンバー管理 | 管理者が 3 名を超えるワークスペースを検出します。 | |

| ワークスペースメンバーのロールを適切に割り当て 注: 各ワークスペースメンバーに専用の単一ロールを割り当てることで、重複した権限による意図しないアクセスを防止できます。 |

DataWorks ワークスペースのメンバー管理 | 現在のリージョンで、1 人のメンバーが複数のロールを保持しているワークスペースを検出します。変更を行う前にロール定義を確認してください。「ワークスペースレベルの組み込みロールの権限」をご参照ください。 | |

| スケジューリングアクセス ID として使用される RAM ユーザーの頻繁な対話型ログインを避ける 注: コンピュートエンジンのスケジューリングアクセス ID として使用される RAM ユーザーは、対話型ログインに使用しないでください。これにより、重要なコンピュートエンジンのデータが不必要なアクセスにさらされるリスクが生じます。 |

DataWorks ワークスペース管理 | 過去 3 ヶ月間に、スケジューリングアクセス ID として設定された RAM ユーザーが DataWorks にインタラクティブにログインしたワークスペースを検出します。 | |

| 標準化されたデータ生成 | コードレビュー 注: DataWorks ではコードレビュー機能を提供しています。標準モードのワークスペースで必須のコードレビューが有効化されている場合、すべてのノードは本番環境へのデプロイ前にレビューおよび承認を受ける必要があります。 |

DataWorks ワークスペース管理 | コードレビュー機能が無効化されている、またはレビュー範囲が設定されていないワークスペースを検出します。設定方法については、「コードレビュー」をご参照ください。 |

| 業務要件に応じてタスクのデプロイ担当者を手配 注: 標準モードのワークスペースでは、タスクのデプロイ担当者は開発担当者と異なる人物であるべきです。これにより、開発とデプロイの責任が明確に分離されます。 |

DataWorks ワークスペース管理 | 過去 30 日間に、同一人物がタスクの開発およびデプロイを行ったケースを検出します。 | |

プラットフォームセキュリティ構成診断

このカテゴリの診断項目は、データ全体のセキュリティ向上を目的としています。

| 診断ディメンション | 診断項目 | 診断対象 | チェック方法 |

| DataWorks の操作監査 | DataWorks の操作監査 注: DataWorks では ActionTrail を使用してユーザー操作を記録します(遅延は約 5~10 分)。詳細については、「ActionTrail を使用して動作イベントを照会する」をご参照ください。 |

DataWorks ワークスペース管理 | DataWorks ワークスペースではデフォルトで有効化されています。ActionTrail を有効化後、DataWorks の操作ログは自動的に記録されます。 |