このトピックでは、System for Cross-domain Identity Management (SCIM) を使用して、Microsoft Entra ID (旧 Azure AD) のユーザーまたはグループを CloudSSO に同期する方法について説明します。

前提条件

Microsoft Entra ID 内のすべての構成操作は、全体管理者ロールを持つユーザーが実行する必要があります。Microsoft Entra ID でユーザーを作成し、管理者ロールを割り当てる方法については、Microsoft Entra ID の公式ドキュメントをご参照ください。

手順1:CloudSSO コンソールでの SCIM 認証情報の作成

CloudSSO コンソールにログインします。

左側のナビゲーションウィンドウで、[設定] をクリックします。

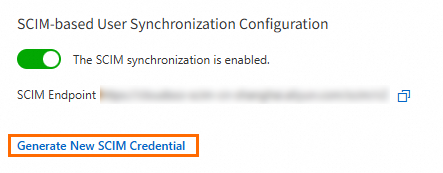

[ユーザー設定] タブの [SCIM ベースのユーザー同期設定] セクションで、[新しい SCIM 認証情報の生成] をクリックします。

[SCIM 認証情報が生成されました] ダイアログボックスで、生成された SCIM 認証情報をコピーし、[OK] をクリックします。

手順2:CloudSSO コンソールでの SCIM 同期の有効化

CloudSSO コンソールにログインします。

左側のナビゲーションウィンドウで、[設定] をクリックします。

[設定] ページの [SCIM ベースのユーザー同期設定] セクションで、スイッチをオンにします。

後で使用するために [SCIM エンドポイント] をコピーして保存します。

手順3:Microsoft Entra ID での SAML の構成

Microsoft Entra ID の全体管理者として Azure portal にログインします。

ホームページの左上隅にある

アイコンをクリックします。

アイコンをクリックします。左側のナビゲーションウィンドウで、 を選択します。

[新しいアプリケーション] をクリックします。

[Microsoft Entra アプリ ギャラリーの参照] ページで、[独自のアプリケーションの作成] をクリックします。

[独自のアプリケーションの作成] パネルで、アプリケーションの名前を入力します。この例では、CloudSSODemo と入力します。次に、[ギャラリーに見つからないその他のアプリケーションを統合します (ギャラリー以外)] を選択し、[作成] をクリックします。

手順4:Microsoft Entra ID でアプリケーションにユーザーまたはグループを割り当てる

[CloudSSODemo] 詳細ページの左側のナビゲーションウィンドウで、 を選択します。

表示されたページで、[ユーザー/グループの追加] をクリックします。

ユーザーまたはグループを選択します。

[割り当て] をクリックします。

手順5:Microsoft Entra ID での SCIM 同期の構成

[CloudSSODemo] ページの左側のナビゲーションウィンドウで、 を選択します。

左上隅の [新しい構成] をクリックしてプロビジョニング構成を作成し、管理者認証情報を構成します。

[テナント URL] に SCIM エンドポイントを入力します。

エンドポイントを取得するには、CloudSSO コンソールの [設定] ページに移動し、[SCIM エンドポイント] の値をコピーします。

[シークレット トークン] に SCIM 認証情報を入力します。

認証情報を取得するには、「手順1:CloudSSO コンソールでの SCIM 認証情報の作成」の操作を実行します。

[接続のテスト] をクリックします。

テストが成功したら、[作成] をクリックします。

[プロビジョニング] ページの左側のナビゲーションウィンドウで、 を選択します。

[マッピング] セクションで、属性マッピングを構成します。

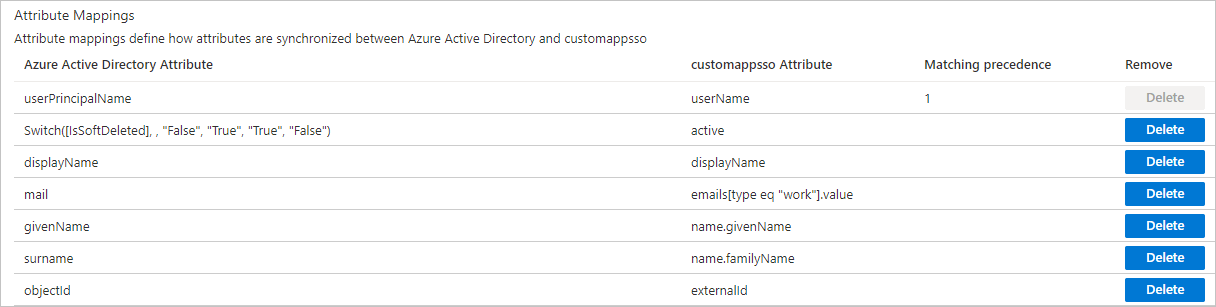

[Microsoft Entra ID ユーザーのプロビジョニング] をクリックして、ユーザーの属性マッピングを構成します。

表示されたページで、[customappsso][属性] 列の [externalId] を見つけ、[Azure Active Directory 属性] 列の値をクリックします。次に、[ソース属性] の値を [objectId] に変更します。

次の図に示す属性マッピングのみを保持し、他のすべての属性マッピングを削除します。

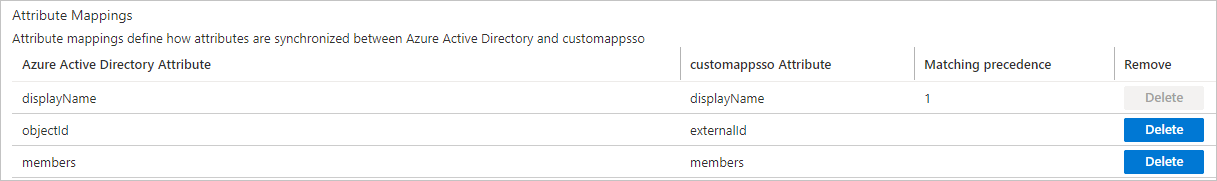

[Microsoft Entra ID グループのプロビジョニング] をクリックして、グループの属性マッピングを構成します。次の図に示す属性マッピングのみを保持し、他のすべての属性マッピングを削除します。

説明CloudSSO のユーザー名とユーザーグループ名には文字要件があります。Microsoft Entra ID のユーザーまたはユーザーグループの名前に、CloudSSO のユーザー名またはユーザーグループ名でサポートされていない文字が含まれている場合、マッピングは失敗します。この失敗を処理するには、[Azure Active Directory 属性] 列の [displayName] をクリックします。次に、[マッピングの種類] を [式] に設定し、[式] に式を入力します。入力した式は、サポートされていない文字を削除したり、サポートされていない文字をサポートされている文字に置き換えたりするために適用されます。詳細については、Microsoft Entra ID ドキュメントをご参照ください。

[設定] セクションで、[スコープ] に [割り当てられたユーザーとグループのみを同期する] を選択します。

[プロビジョニングの状態] セクションで、スイッチをオンにします。

[保存] をクリックします。

[概要] ページに移動し、ページをリフレッシュして、同期結果を表示します。

同期結果の確認

CloudSSO コンソールにログインします。

[ユーザー] または [グループ] ページに移動して、同期されたユーザーまたはグループを表示します。

同期されたユーザーまたはグループの [ソース] は、自動的に [SCIM 同期] と表示されます。詳細については、「ユーザー情報の表示」および「グループに関する情報の表示」をご参照ください。