このトピックでは、Microsoft Entra ID (旧 Azure AD) から CloudSSO へのシングルサインオン (SSO) を設定する方法について説明します。

シナリオ

ある企業が Microsoft Entra ID に多数のユーザーを抱えており、Alibaba Cloud の リソースディレクトリ (RD) にマルチアカウント構造を構築していると仮定します。この企業は、Microsoft Entra ID のユーザーがリソースディレクトリの指定されたメンバーアカウント内の特定のリソースに直接アクセスできるように、SSO を設定したいと考えています。

前提条件

Microsoft Entra ID でのすべての設定操作は、グローバル管理者権限を持つ管理者が実行する必要があります。

Microsoft Entra ID でユーザーを作成し、管理者権限を付与する方法の詳細については、「Microsoft Entra ID ドキュメント」をご参照ください。

Microsoft Entra ID から CloudSSO にユーザーを同期するか、CloudSSO で同じユーザー名のユーザーを作成します。

Microsoft Entra ID から CloudSSO へのユーザー同期 (推奨): この方法は、Microsoft Entra ID に多数のユーザーがいるシナリオに適しています。詳細については、「SCIM を使用した Microsoft Entra ID からのユーザーまたはグループの同期の例」をご参照ください。

CloudSSO で同じ名前のユーザーを作成する: この方法は、Microsoft Entra ID のユーザーが少数しかいないシナリオに適しています。詳細については、「ユーザーの作成」をご参照ください。

説明ユーザー名はログインに使用されます。SSO を設定する場合、CloudSSO のユーザー名は、Microsoft Entra ID で SSO に使用されるフィールドの値と一致する必要があります。詳細については、「ステップ 3: Microsoft Entra ID で SAML を設定する」をご参照ください。

CloudSSO でアクセス設定を作成し、リソースディレクトリ内のアカウントに権限を付与して、CloudSSO ユーザーのアクセス権限を定義します。

詳細については、「アクセス設定の作成」および「リソースディレクトリ内のアカウントに権限を付与する」をご参照ください。

ステップ 1: CloudSSO コンソールで SP メタデータファイルを取得する

CloudSSO コンソールにログインします。

左側のナビゲーションウィンドウで、[設定] をクリックします。

[SSO ログイン] セクションで、サービスプロバイダー (SP) メタデータファイルをダウンロードします。

ステップ 2: (オプション) Microsoft Entra ID でアプリケーションを作成する

ドメイン間 ID 管理システム (SCIM) 同期を設定している場合は、このステップをスキップし、SCIM 同期に使用されるアプリケーションを使用してください。

Microsoft Entra ID 管理者として Azure portal にログインします。

ホームページの左上隅にある

アイコンをクリックします。

アイコンをクリックします。左側のナビゲーションウィンドウで、 を選択します。

[新しいアプリケーション] をクリックします。

[Microsoft Entra ギャラリーの参照] ページで、[独自のアプリケーションの作成] をクリックします。

[独自のアプリケーションの作成] ページで、CloudSSODemo などのアプリケーション名を入力し、[ギャラリーに見つからないその他のアプリケーションを統合します (ギャラリー以外)] オプションを選択して、[作成] をクリックします。

ステップ 3: Microsoft Entra ID で SAML を設定する

[CloudSSODemo] ページの左側のナビゲーションウィンドウで、 を選択します。

[シングル サインオン方式の選択] セクションで、[SAML] をクリックします。

[SAML でシングル サインオンをセットアップ] ページで、次のステップを実行します。

左上隅にある [メタデータ ファイルをアップロードします] をクリックします。次に、ステップ 1 で取得した SP メタデータファイルを選択し、[追加] をクリックします。

[基本的な SAML 構成] パネルで、次のパラメーターを設定し、[保存] をクリックします。

識別子 (エンティティ ID): 必須。SP メタデータファイルをインポートすると、このパラメーターの値が自動的に表示されます。

説明値が自動的に表示されない場合は、CloudSSO コンソールの [設定] ページに移動し、[SSO ログイン] セクションの [エンティティ ID] の値をコピーします。

応答 URL (Assertion Consumer Service URL): 必須。SP メタデータファイルをインポートすると、このパラメーターの値が自動的に表示されます。

説明値が自動的に表示されない場合は、CloudSSO コンソールの [設定] ページに移動し、[SSO ログイン] セクションの [ACS URL] の値をコピーします。

リレー状態: オプション。このパラメーターは、ユーザーが SSO を使用して Alibaba Cloud 管理コンソールにログインした後に表示されるページの URL を指定します。このパラメーターを設定しない場合、ユーザーはデフォルトで CloudSSO ユーザーポータルにリダイレクトされます。

説明セキュリティを確保するため、*.alibabacloudsso.com を含む URL のみ入力できます。このドメイン名を含まない URL を入力した場合、設定は無効になります。

[属性と要求] セクションで、[編集] をクリックします。[一意のユーザー識別子 (名前 ID)] の値を [user.userprincipalname] またはユーザーを一意に識別できる別のフィールドに設定します。

説明SAML アサーションの

NameIDの値として、user.userprincipalname や user.mail など、ユーザーを一意に識別する任意のフィールドを設定できます。CloudSSO では、受信するNameIDの値が CloudSSO のユーザー名と一致する必要があるため、SSO ログインを成功させるには、このフィールド値に基づいて CloudSSO でユーザーを作成します。SCIM 同期も設定する場合は、SCIM の userName プロパティを同じフィールド (たとえば、user.userprincipalname) で設定する必要があります。

[SAML 証明書] セクションで、[フェデレーション メタデータ XML] の [ダウンロード] をクリックします。

ステップ 4: (オプション) Microsoft Entra ID でユーザーを割り当てる

SCIM 同期を設定している場合は、このステップをスキップしてください。

CloudSSODemo ページの左側のナビゲーションウィンドウで、 を選択します。

左上隅にある [ユーザー/グループの追加] をクリックします。

ユーザーを選択します。

[割り当て] をクリックします。

ステップ 5: CloudSSO コンソールで SSO を有効にする

CloudSSO コンソールの左側のナビゲーションウィンドウで、[設定] をクリックします。

[設定] ページの [SSO ログイン] セクションで、[IdP の設定] をクリックします。

[IdP の設定] ダイアログボックスで、[メタデータファイルのアップロード] を選択します。

[アップロード] をクリックして、ステップ 3 で取得した IdP メタデータファイルをアップロードします。

SSO のスイッチをオンにして SSO を有効にします。

説明SSO を有効にすると、ユーザー名とパスワードによるログインは自動的に無効になります。SSO はすべてのユーザーに適用されます。SSO を有効にすると、すべてのユーザーは SSO ログイン方法を使用する必要があります。

設定結果の確認

SSO を設定した後、Alibaba Cloud または Microsoft Entra ID から SSO を開始できます。

Alibaba Cloud から SSO を開始する

CloudSSO コンソールにログインします。[概要] ページに移動し、ユーザーポータルへのログインに使用する URL をコピーします。

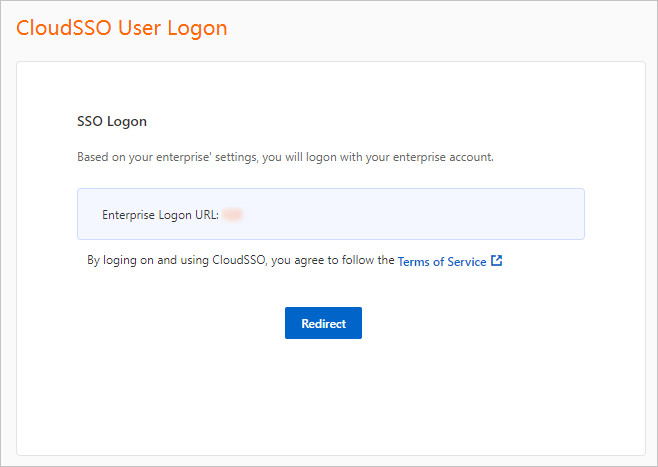

ブラウザを開き、コピーした URL を貼り付けて Enter キーを押します。

[リダイレクト] をクリックします。自動的に Microsoft Entra ID のログインページにリダイレクトされます。

Microsoft Entra ID のユーザー名とパスワードでログインします。

ログインに成功すると、[リレー状態] パラメーターで指定されたページにリダイレクトされます。[リレー状態] パラメーターを設定しなかった場合、または無効な値を設定した場合は、次の図に示すユーザーポータルにリダイレクトされます。

[RAM ロールとしてログイン] タブで、リソースディレクトリ内の目的のアカウントをクリックし、[権限] 列の [詳細の表示] をクリックします。

表示されたパネルで、目的のアクセス設定を見つけ、[アクション] 列の [ログイン] をクリックします。

アカウントが権限を持つ Alibaba Cloud リソースにアクセスします。

Microsoft Entra ID から SSO を開始する

ユーザーアクセス URL を取得します。

管理者として Azure portal にログインします。

ホームページの

アイコンをクリックします。

アイコンをクリックします。左側のナビゲーションウィンドウで、 を選択します。

表示されたページのアプリケーションリストで、[CloudSSODemo] をクリックします。

左側のナビゲーションウィンドウで [プロパティ] をクリックし、[ユーザー アクセス URL] の値をコピーします。

[ユーザー アクセス URL] は、ブラウザでこのアプリケーションにアクセスするための直接リンクです。

管理者から [ユーザー アクセス URL] を取得した後、ブラウザに URL を入力し、必要なユーザー名とパスワードを使用してログインします。

ログインに成功すると、[リレー状態] パラメーターで指定されたページにリダイレクトされます。[リレー状態] パラメーターを設定しなかった場合、または無効な値を設定した場合は、ユーザーポータルにリダイレクトされます。

[RAM ロールとしてログイン] タブで、リソースディレクトリ内の目的のアカウントをクリックし、[権限] 列の [詳細の表示] をクリックします。

表示されたパネルで、目的のアクセス設定を見つけ、[アクション] 列の [ログイン] をクリックします。

アカウントが権限を持つ Alibaba Cloud リソースにアクセスします。