概要

背景情報

一般的な大企業では、ネットワークトラフィックのわずか 20% が内部ネットワークとインターネットの間を流れます。残りの 80% は内部ネットワーク内を移動します。攻撃者がインターネット境界防御をバイパスした場合、内部システムへの損害は深刻になる可能性があります。このため、東西トラフィックの制御は、セキュリティ上の重大な課題となっています。

従来のデータセンターでは、ネットワークセキュリティはセキュリティドメインに配置された多数のセキュリティデバイスに依存しています。トラフィックは、ビジネスロジックと保護レベルに基づいて、セキュリティドメイン内のさまざまなデバイスを通過します。このアプローチはサービスチェーンとして知られています。近年、サービスチェーンの概念はクラウド環境にも拡張され、パブリッククラウドにデプロイされたインスタンス、コンテナー、マイクロサービスが相互のアクセス制御において同じセキュリティポリシーに従うことを保証します。例えば、同一リージョン内の Virtual Private Cloud (VPC) 間、または VPC とデータセンター間のデータ交換には、ルールベースのフィルタリングとセキュリティサービスによる保護が必要です。これらの対策は、内部ネットワークのセキュリティを強化し、潜在的なリスクを防ぐのに役立ちます。

主要用語

VPC:VPC は、Alibaba Cloud 上に作成するカスタムプライベートネットワークです。VPC は相互に論理的に隔離されています。VPC 内で、Elastic Compute Service (ECS)、Server Load Balancer (SLB)、ApsaraDB RDS などのクラウドサービスインスタンスを作成および管理できます。

Cloud Enterprise Network (CEN):CEN は、異なるリージョンにある VPC 間、および VPC とデータセンター間のプライベートネットワーク通信を確立します。CEN は、リージョン内でのカスタム通信、隔離、ルーティングポリシーをサポートし、柔軟な調整と高い信頼性を備えたエンタープライズクラスのグローバルネットワークの構築を支援します。

トランジットルーター:トランジットルーターは、ネットワーク通信とルート管理機能を提供します。トランジットルーターを使用して、ネットワークインスタンスを接続し、カスタムルートテーブルを作成し、ルートを追加し、ルーティングポリシーを構成できます。

Cloud Firewall:Cloud Firewall は、ファイアウォールをサービスとして提供するクラウドセキュリティソリューションです。インターネット、VPC、ホストの境界で、クラウド資産に対する集中化されたセキュリティ隔離とトラフィック制御を提供します。Cloud Firewall は、Alibaba Cloud 上のワークロードに対する第一の防御線として機能します。

設計原則

スケーラビリティ: データ同期や移行などの東西トラフィックの急増時にアーキテクチャが自動的にスケールアウトし、手動介入なしでトラフィックの変動に対応します。これにより、ビジネスの中断を防ぎます。

持続可能なアーキテクチャ: クラウドにデプロイするワークロードが増えても、アーキテクチャは構造的な変更を必要とせずに、追加の VPC 接続、ルートエントリ、セキュリティポリシーに対応します。

マネージドサービス: クラウドネイティブサービスを使用してリソース使用率を向上させます。これにより、運用保守 (O&M) が簡素化され、自己管理コンポーネントによるリソースの無駄が削減されます。

主要な設計

安定性

-

アーキテクチャ全体の安定性を向上させ、ゾーンディザスタリカバリを実装するには、トランジットルーターを作成する際に少なくとも 2 つのゾーンを選択する必要があります。ゾーンディザスタリカバリのために、異なるゾーンの異なる vSwitch にバックエンドサーバーをデプロイします。

-

Express Connect を使用してデータセンターを Alibaba Cloud の接続拠点 (PoP) に接続する場合は、異なる物理ルーターを使用し、異なるインターネットサービスプロバイダー (ISP) から 2 つの Express Connect 回線をデプロイして、サービスの安定性を確保します。

-

Express Connect 回線でボーダーゲートウェイプロトコル (BGP) と双方向転送検出 (BFD) を有効にして、1 つの回線に障害が発生した場合のフェイルオーバーと迅速な収束をサポートします。

セキュリティ

-

Cloud Firewall 用に専用のセキュリティ VPC をデプロイします。セキュリティ VPC は独立したセキュリティコンポーネントとして維持し、他のビジネスリソースをデプロイしないでください。

-

トランジットルーターで、信頼済みトラフィック用のルートテーブルと未信頼トラフィック用のルートテーブルをそれぞれ作成します。これらのルートテーブルは、ネットワークを 2 つのプレーンに分割します。Cloud Firewall を使用して、東西トラフィックのアクセス制御を一元的に管理します。

パフォーマンス

-

ビジネスのネットワーク遅延、セキュリティ、ディザスタリカバリの要件に基づいて、クラウドリソースとサービスのゾーンを選択します。ECS インスタンス、ApsaraDB RDS インスタンス、トランジットルーター、Cloud Firewall をプライマリゾーンとセカンダリゾーンにデプロイして、ゾーン間のトラフィックによる遅延の増加を防ぎます。Express Connect 回線については、クラウドリソースのゾーンに近いアクセスポイントを選択します。

弾力性

-

VPC、トランジットルーター、Cloud Firewall は、一定の範囲内で自動スケーリングをサポートします。トランジットルーターあたり 100 Gbit/s を超える帯域幅が必要な場合は、Alibaba Cloud のテクニカルサポートにご連絡ください。

-

Express Connect 接続は弾力的なスケーリングをサポートしていません。ビジネスで必要な帯域幅容量を事前に見積もってください。

可観測性

-

Network Intelligence Service (NIS) は、インターネットトラフィックとロードバランシングサービスの健全性ステータスとパフォーマンスを監視し、診断とトラブルシューティングを実行し、ネットワークトラフィックを分析および測定します。NIS は、機械学習やナレッジグラフなどの AIOps (Artificial Intelligence for IT Operations) 手法を統合して、ネットワーク管理を簡素化し、自動化された運用保守 (O&M) を可能にします。NIS は、ネットワークアーキテクトと O&M エンジニアがネットワークをより効率的に設計および使用するのに役立ちます。

-

トランジットルーターと VPC はフローログをサポートしており、ビジネストラフィックをログエントリとして記録してトラフィック分析に利用できます。Cloud Firewall は、すべてのトラフィックを自動的にログに記録し、イベントログ、トラフィックログ、操作ログを表示するためのログ監査ページを提供します。これにより、攻撃元を追跡し、トラフィックを便利に監査できます。

ベストプラクティス

トランジットルーターと Cloud Firewall を組み合わせて、クラウド上の東西トラフィックの監視、アクセス制御、リアルタイムの攻撃緩和を実装します。VPC ファイアウォールを使用してトランジットルーターで接続された VPC 間のトラフィックを保護する前に、トランジットルーターと VPC ファイアウォール間のルーティングを構成します。

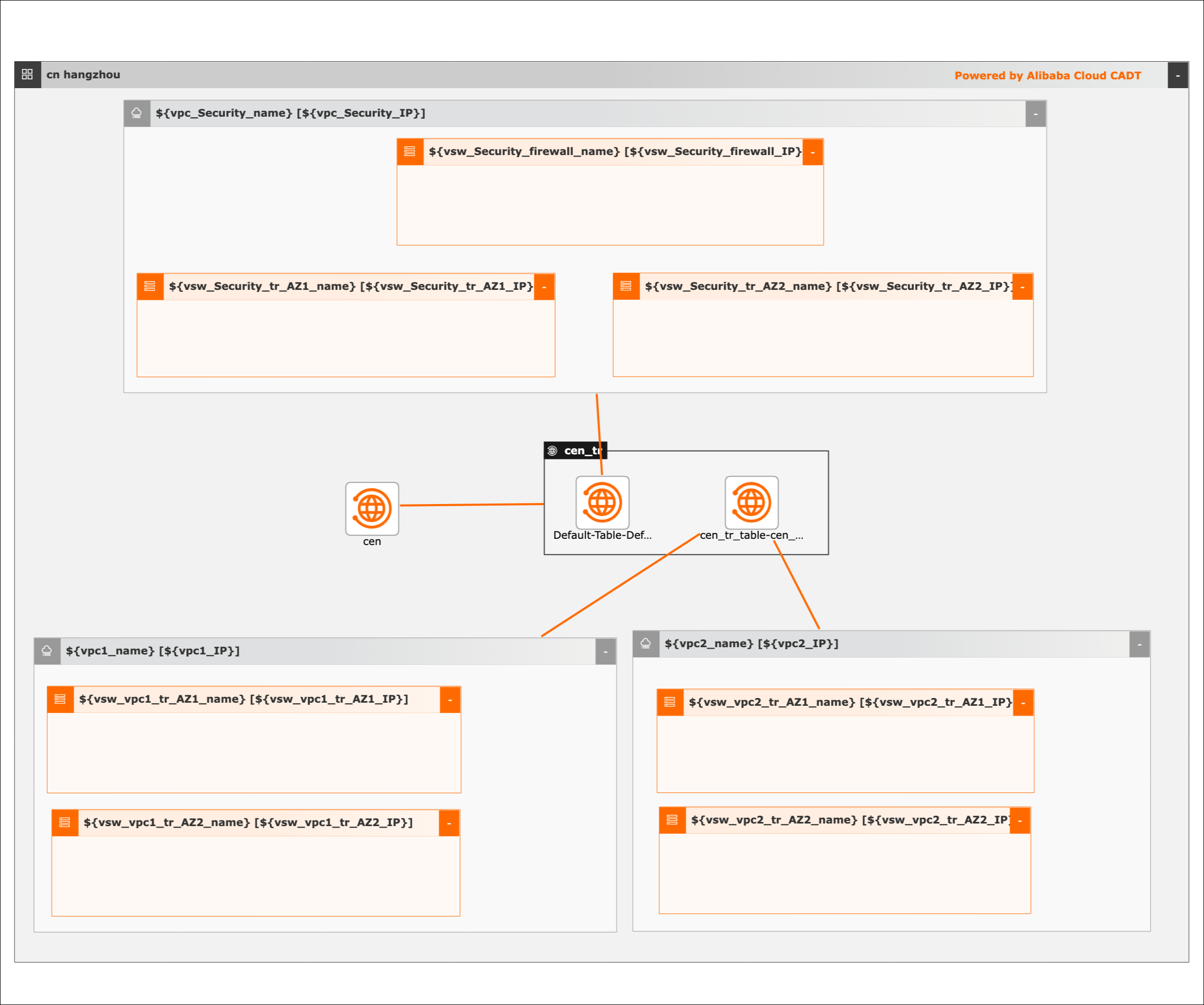

このアーキテクチャでは、トランジットルーターのルートテーブルと専用のセキュリティ VPC を使用して、信頼済みトラフィックプレーンと未信頼トラフィックプレーンを分離します:

-

複数のルートテーブルを持つトランジットルーター:トランジットルーターのルートテーブルを使用して、信頼済みネットワークトラフィック (ファイアウォールでフィルタリング済み) を未信頼ネットワークトラフィック (ファイアウォールで未フィルタリング) から隔離します。

-

未信頼トラフィックプレーン:ビジネス VPC1 とビジネス VPC2 を、未信頼トラフィック用のトランジットルーターのルートテーブルに関連付けます。トランジットルーターに到達した内部ネットワークトラフィックは、未信頼トラフィック用のルートテーブルに基づいてセキュリティ VPC に転送されます。

-

Cloud Firewall を備えたセキュリティ VPC:セキュリティ VPC をデプロイし、VPC 内に Cloud Firewall を配置して内部ネットワークトラフィックをフィルタリングします。セキュリティ VPC を、信頼済みトラフィック用のトランジットルーターのルートテーブルに関連付けます。

-

エンドツーエンドのトラフィックフロー:ビジネス VPC1 からビジネス VPC2 へ、または VBR を介してデータセンターへのネットワークトラフィックは、次のパスをたどります:

-

ビジネス VPC1 からのトラフィックがトランジットルーターに到達します。

-

トランジットルーターは、未信頼トラフィック用のルートテーブルに基づいて、トラフィックをセキュリティ VPC に転送します。

-

セキュリティ VPC 内の Cloud Firewall がトラフィックを検査およびフィルタリングします。

-

Cloud Firewall は、フィルタリングされたトラフィックをトランジットルーターに送り返します。

-

トランジットルーターは、信頼済みトラフィック用のルートテーブルに基づいて、トラフィックを宛先 (ビジネス VPC2 またはデータセンター) に転送します。

-

利用シーン

企業の MLPS (Multi-Level Protection Scheme) 要件:トランジットルーターと Cloud Firewall をデプロイして法令を遵守し、ビジネスクリティカルなネットワークリージョンを境界にデプロイすることを避け、ビジネスクリティカルなネットワークリージョンを他のネットワークリージョンから隔離します。東西トラフィックを分析し、ネットワーク全体のトラフィックを仮想化し、アウトバウンド接続を分析してブロックし、ホワイトリストを作成または変更します。

ハイブリッドクラウドネットワークの保護:クラウドにセキュアなネットワークアーキテクチャを構築し、ハイブリッドクラウドネットワークの保護システムを開発します。Express Connect 回線を介して送信されるインバウンドおよびアウトバウンドトラフィックを検出および分析して、VPC とデータセンターのセキュリティリスクを軽減します。

クラウドワークロードの保護:プロトコル、ポート、リージョン、アプリケーションに基づいて、クラウドワークロード間の東西トラフィックに対する詳細なマイクロセグメンテーションポリシーを管理します。これらのポリシーは、セキュリティイベントが内部ネットワーク全体に広がるのを防ぎ、その影響を軽減します。

デプロイメント

Terraform

|

項目 |

リファレンス |

|

Terraform モジュールのウェブサイト |

|

|

GitHub URL |

|

|

例 |

コーディングプロセス:

-

2 つのビジネス VPC、1 つのセキュリティ VPC、および vSwitch を作成します。

-

CEN インスタンスとトランジットルーターを作成します。VPC をトランジットルーターに接続することで、VPC を CEN インスタンスにアタッチします。

-

複数のトランジットルータールートテーブルを作成して、トラフィックをセキュリティ VPC にルーティングし、トラフィックをビジネス VPC に再注入します。

必要なリソース:

-

3 つの VPC

-

7 つの vSwitch

-

1 つの CEN インスタンス

-

1 つのトランジットルーター

Cloud Architect Design Tools (CADT)

Cloud Architect Design Tools (CADT)

|

項目 |

説明 |

|

|

Cloud Architect Design Tools (CADT) |

テンプレート ID |

B7PNZR1WN3DANUY1 |

|

テンプレートライブラリアドレス |

||

|

サンプルコード |

可視化されたデプロイメントアーキテクチャ

デプロイメント手順

デプロイメント手順

3 つの VPC と 7 つの vSwitch を含む、必要なクラウドリソースを作成します。

-

テンプレートに基づいてアプリケーションを作成します。デフォルトのリージョンは中国 (杭州) です。既存のクラウドリソースを使用する代わりに、クラウドリソースを作成します。

-

アプリケーションを保存して検証し、料金を計算します。この例では、すべてのクラウドリソースは従量課金制で課金されます。

-

構成を確認し、プロトコルを選択して、すべてのリソースのデプロイを開始します。ルートは自動的に構成されます。

API 呼び出し

-

対応する API 操作を呼び出して、クラウリソースをデプロイおよび使用します。

-

ドキュメントを参照して、コマンドラインインターフェイス (CLI) を使用して構成を初期化します。

-

サンプル YAML ファイルを参照して、アーキテクチャをデプロイおよび出力します。

-

リージョンを変更する場合は、area_id フィールドの値を変更します。例えば、cn-hangzhou を cn-shanghai に変更します。