テンプレート ID

サポートされているリージョン

杭州、深圳、上海

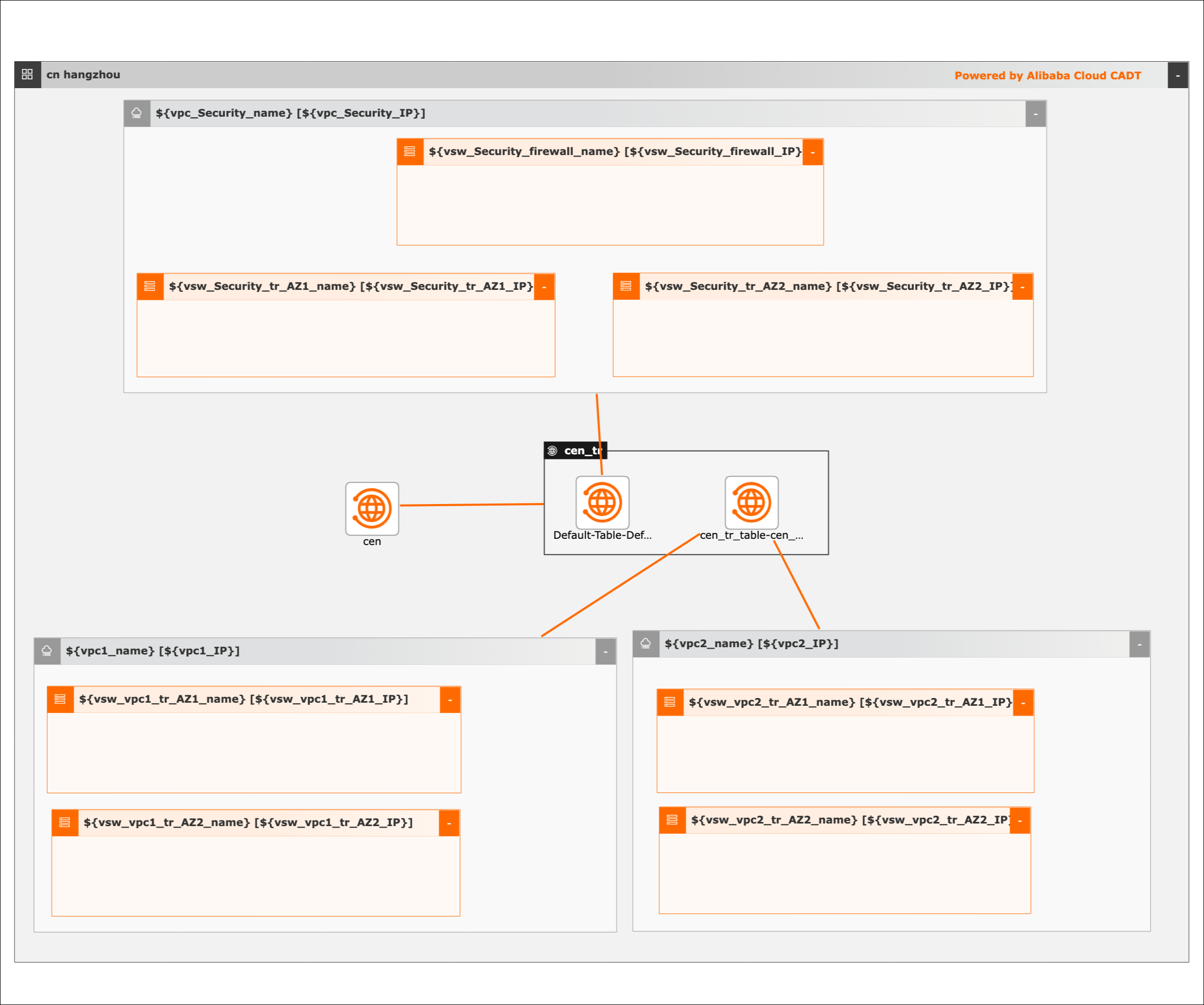

テンプレートアーキテクチャ

パラメーター変数

パラメーター変数の種類には、String などがあります。パラメーター値はこれらの変数を介して渡されます。

値が渡されない場合は、デフォルト値が使用されます。テンプレート変数構成の変更については、以下を参照してください。テンプレート変数構成

序数 | 変数名 | 変数の種類 | デフォルト値 | 説明 |

1 | リージョン | String | cn-hangzhou | 杭州リージョン |

2 | ${vpc_Security_name} | String | vpc_Security | ファイアウォール 領域 VPC 名 |

3 | ${vpc_Security_IP} | String | 10.0.0.0/23 | ファイアウォール 領域 VPC CIDR ブロック |

4 | ${vsw_Security_firewall_name} | String | firewall_vswitch | ファイアウォール 領域 - アプリケーション スイッチ名 |

5 | ${vsw_Security_firewall_IP} | String | 10.0.1.0/24 | ファイアウォール 領域 - アプリケーション スイッチ CIDR ブロック |

6 | ${vsw_Security_tr_AZ1_name} | String | vsw-tr-J | ファイアウォール 領域 - tr スイッチ 1 名 |

7 | ${vsw_Security_tr_AZ1_IP} | String | 10.0.0.0/25 | ファイアウォール 領域 - tr スイッチ 1 CIDR ブロック |

8 | ${vsw_Security_tr_AZ2_name} | String | vsw-tr-K | ファイアウォール 領域 - tr スイッチ 2 名 |

9 | ${vsw_Security_tr_AZ2_IP} | String | 10.0.0.128/25 | ファイアウォール 領域 - tr スイッチ 2 CIDR ブロック |

10 | ${vpc1_name} | String | vpc1 | VPC1 領域名 |

11 | ${vpc1_IP} | String | 172.16.0.0/24 | VPC1 領域 CIDR ブロック |

12 | ${vsw_vpc1_tr_AZ1_name} | String | vsw-tr-J | VPC1 領域 - tr スイッチ 1 名 |

13 | ${vsw_vpc1_tr_AZ1_IP} | String | 172.16.0.0/25 | VPC1 領域 - tr スイッチ 1 CIDR ブロック |

14 | ${vsw_vpc1_tr_AZ2_name} | String | vsw-tr-K | VPC1 領域 - tr スイッチ 2 名 |

15 | ${vsw_vpc1_tr_AZ2_IP} | String | 172.16.0.128/25 | VPC1 領域 - tr スイッチ 2 CIDR ブロック |

16 | ${vpc2_name} | String | vpc2 | VPC2 領域名 |

17 | ${vpc2_IP} | String | 192.168.0.0/24 | VPC2 領域 VPC CIDR ブロック |

18 | ${vsw_vpc2_tr_AZ1_name} | String | vsw-tr-J | VPC2 領域 - tr スイッチ 1 名 |

19 | ${vsw_vpc2_tr_AZ1_IP} | String | 192.168.0.0/25 | VPC2 領域 - tr スイッチ 1 CIDR ブロック |

20 | ${vsw_vpc2_tr_AZ2_name} | String | vsw-tr-K | VPC2 領域 - tr スイッチ 2 名 |

21 | ${vsw_vpc2_tr_AZ2_IP} | String | 192.168.0.128/25 | VPC2 領域 - tr スイッチ 2 CIDR ブロック |

コマンドラインデバッグ

YAML ファイル構成でのパラメーターの受け渡し例(新しく作成されたデフォルトの VPC、スイッチ、CEN、TR、およびルートテーブル):):

template_id: B7PNZR1WN3DANUY1

area_id: "cn-hangzhou" // エリアID

variables:

${vpc_Security_name}: "vpc_Security"

${vpc_Security_IP}: "10.0.0.0/23"

${vsw_Security_firewall_name}: "firewall_vswitch"

${vsw_Security_firewall_IP}: "10.0.1.0/24"

${vsw_Security_tr_AZ1_name}"vsw-tr-J"

${vsw_Security_tr_AZ1_IP}: "10.0.0.0/25"

${vsw_Security_tr_AZ2_name}: "vsw-tr-K"

${vsw_Security_tr_AZ2_IP}: "10.0.0.128/25"

${vpc1_name}: "vpc1"

${vpc1_IP}: "172.16.0.0/24"

${vsw_vpc1_tr_AZ1_name}: "vsw-tr-J"

${vsw_vpc1_tr_AZ1_IP}: "172.16.0.0/25"

${vsw_vpc1_tr_AZ2_name}: "vsw-tr-K"

${vsw_vpc1_tr_AZ2_IP}: "172.16.0.128/25"

${vpc2_name}: "vpc2"

${vpc2_IP}: "192.168.0.0/24"

${vsw_vpc2_tr_AZ1_name}: "vsw-tr-J"

${vsw_vpc2_tr_AZ1_IP}: "192.168.0.0/25"

${vsw_vpc2_tr_AZ2_name}: "vsw-tr-K"

${vsw_vpc2_tr_AZ2_IP}: "192.168.0.128/25"

configuration:

enableMonitor: "0"

enableReport: "0"注:

1. リージョンを置き換えるには、area_id フィールドを置き換えます。たとえば、杭州の "cn-hangzhou" を上海の "cn-shanghai" に置き換えます。

リージョンとゾーン ID については、以下を参照してください。リージョンとゾーン

2. デフォルトの TR ルートテーブルは、ファイアウォールが配置されている VPC に関連付けられます。「転送ルーターのデフォルトルートテーブルに自動的に関連付ける」、「システムルートを転送ルーターのデフォルトルートテーブルに自動的に伝達する」、および「VPC のすべてのルートテーブルを転送ルーターを指すように自動的に構成する」がオンになっていることを確認します。 VPC1 と VPC2 を関連付ける TR で新しく作成されたルートテーブルの場合は、「VPC のすべてのルートテーブルを転送ルーターを指すように自動的に構成する」のみをオンにし、ルート学習でルートを手動で構成する必要があります。

テンプレートライブラリのアドレス:

コード例アドレス:

視覚化方式

3 つの VPC と 7 つのスイッチを含む、関連する Alibaba Cloud サービスを一括作成します。

テンプレートに基づいて新しいアプリケーションを作成します。デフォルトのリージョンは杭州で、すべてのクラウドプロダクトは新しく作成されます。

アプリケーションの保存を完了し、検証と価格設定を別々に行います。この例では、すべての関連クラウドプロダクトは従量課金制で課金されます。

検証後、プロトコルを確認してバッチデプロイメントを開始します。これにより、ルーティング構成が自動的に完了します。

統合 API 呼び出し方式

API を統合することにより、一連の openAPI インターフェースを使用してセットアップを迅速に完了します。

詳細については、参照ドキュメントでコマンドラインツールの初期化を参照してください。

直接デプロイおよび出力については、モデル YAML ファイルをご参照ください。

リージョンを置き換える場合は、area_id フィールドを置き換えます。たとえば、杭州の "cn-hangzhou" を上海の "cn-shanghai" に変更します。