Network Detection and Response (NDR) は、アラート分析、ATT&CK 攻撃マトリックス、アラートホワイトリストなどの脅威分析機能を提供します。このトピックでは、脅威分析を実行する方法について説明します。

脅威分析の概要

脅威分析は NDR のコア機能であり、Alibaba Cloud 独自の侵入検知、脅威インテリジェンス、動作分析、サンドボックス化されたコンテナーなどの検知エンジンを使用して、企業に全トラフィックの攻撃検知と脅威分析を提供します。NDR は、アラートデータに対する統計、集約、関連付け分析も提供します。

NDR は、ネットワークトラフィックを介して送信されるファイルに関連するリスクも分析できます。不審なファイルに対してアラートを生成し、分析用のサンプルデータを提供します。

アラート分析

左側のナビゲーションウィンドウで、 を選択します。

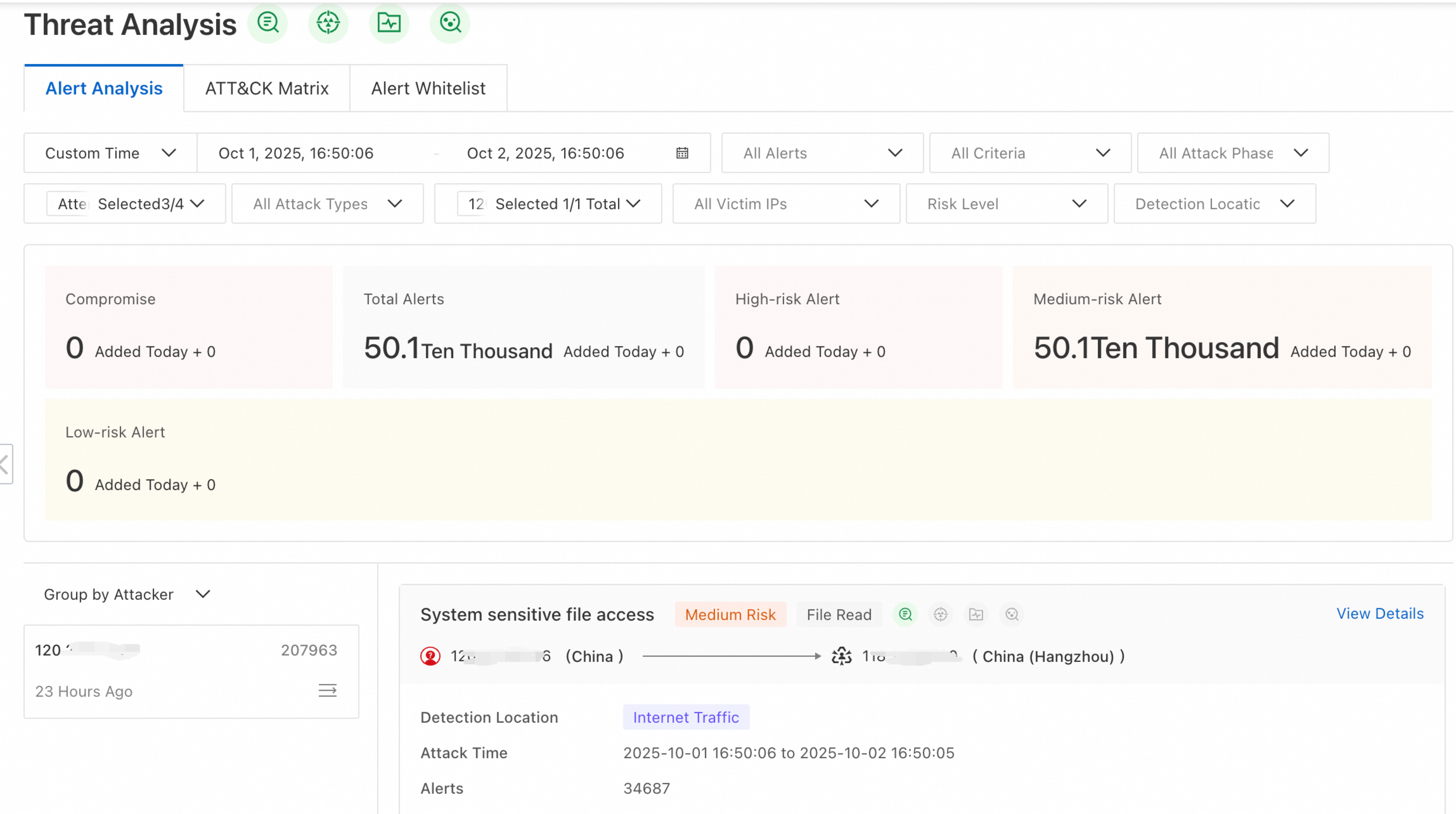

Alert Analysis タブでは、現在侵害されているアセットの数とアラートの総数を表示できます。また、各アラートの発見時間や、攻撃者と被害者の間のアクセス関係も確認できます。

複数のフィルター条件を使用して、特定の範囲内のアラート分析データをクエリできます。また、[アラート名]、Attacker IP、または Victim IP Address で統計をグループ化および集約することもできます。Attacker IP と Victim IP Address の間にはカスケード関係があります。特定の Attacker IP は対応する Victim IP Address に関連付けることができ、その逆も同様です。Attacker IP または Victim IP Address を選択すると、下のセクションのアラートデータがリアルタイムで更新されます。Victim IP Address をクリックすると、ダイアログボックスでアセットの詳細を表示できます。

アラート詳細

アラート詳細には、基本情報、詳細なアラートログ、関連メッセージ、関連アラート、ATT&CK 技術詳細の 5 つのモジュールが含まれます。これらのモジュールは、アラートイベントの多次元分析を提供し、迅速な評価と対応を支援します。

AI によるアラート解説

詳細ページを開くと、Security AI Assistant が自動的にアラートの解説を生成して表示します。

解説 | 説明 |

アラートの概要 | アラートの概要を説明します。攻撃者、被害者、アラート名、検知エンジンなどの基本情報が含まれます。また、攻撃の意図も要約します。 |

ペイロードコンテンツの分析 | 検知されたペイロードについて、その内容、攻撃手法、潜在的な脅威などを解説します。 |

攻撃結果の分析 | エンジンからの攻撃結果を解説します。エンジンが攻撃結果を試行としてマークした場合、大規模言語モデルはリクエストとレスポンスのメッセージに基づいて攻撃結果を判断します。 |

脅威インテリジェンス | 攻撃元 IP アドレスとペイロード内のドメイン名および IP アドレスを脅威インテリジェンスと照合し、その情報を解説します。 |

関連アラートの分析 | 攻撃者と被害者に関する 48 時間以内の関連アラートを要約し、攻撃の意図や攻撃ステージなどを分析します。 |

攻撃元 IP の脅威分析 | 過去 24 時間に攻撃元 IP アドレスによってトリガーされたアラートを要約します。攻撃試行の分布、時間、攻撃結果、被害アセットに基づいて、攻撃元 IP アドレスの脅威状況を分析します。 |

防御の推奨事項 | アラートの内容と分析に基づいて防御の推奨事項を提供します。これらの推奨事項は、ログ調査、アプリケーション検査、アクセス制御をカバーします。 |

基本情報

Basic Information セクションでは、アラートに関連する可能性のある CVE 情報を表示できます。[CVE 情報を表示] をクリックすると、Alibaba Cloud の脆弱性データベースにアクセスできます。このデータベースでは、脆弱性の公開詳細、分析情報、影響範囲、および対応するアップグレードソリューションを確認できます。また、このセクションでは [攻撃時間]、[アラート数]、[アラート時間]、[アラート名] などの詳細も表示できます。

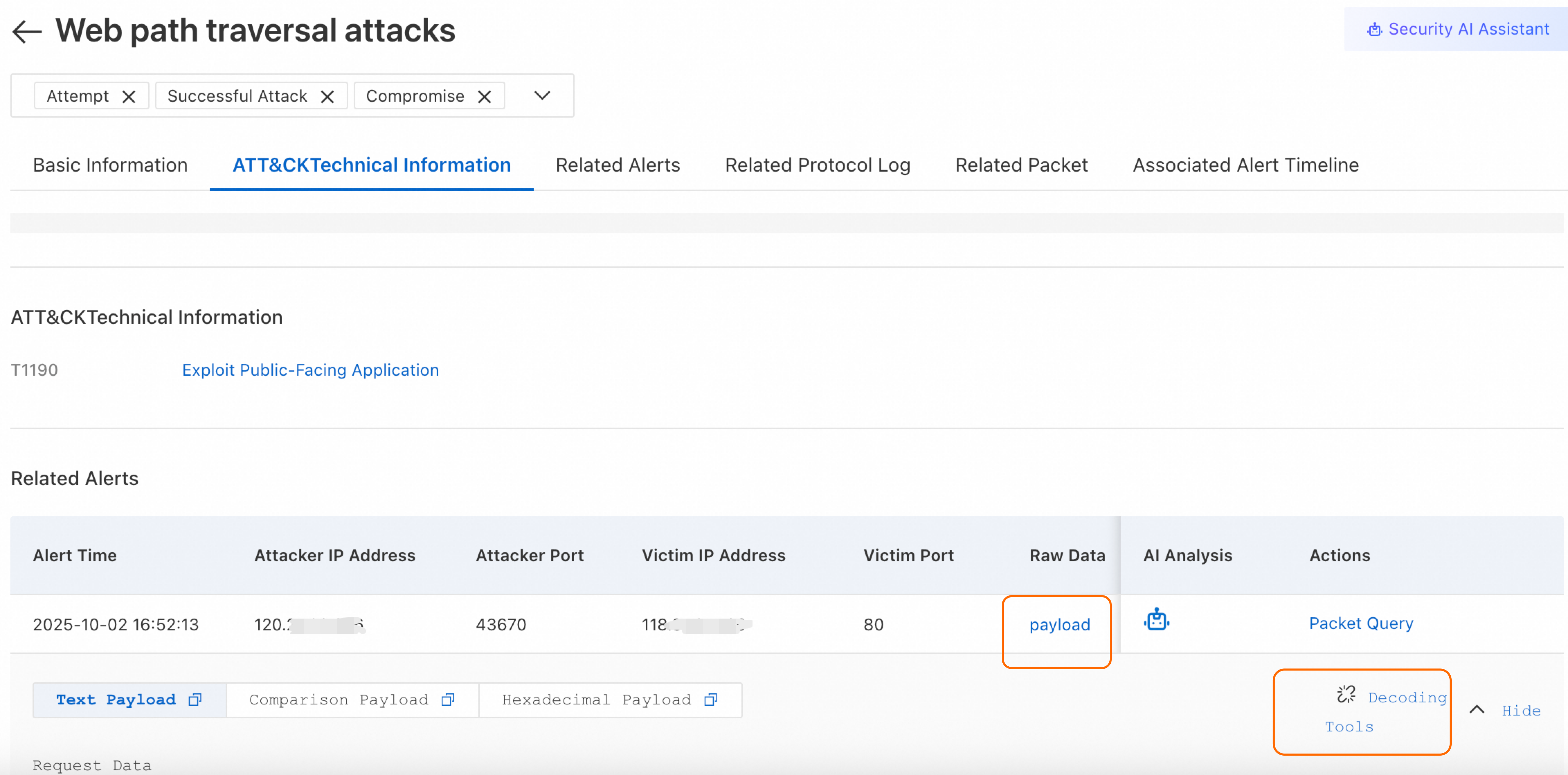

関連アラート

Related Alerts セクションでは、アラート情報を表示できます。Raw Data 列で [payload] をクリックすると、アラートペイロードのキー情報を分析できます。アラートルールをトリガーしたペイロードの部分がハイライト表示されます。ペイロードセクションの右上隅にある Decoding Tools をクリックして、さまざまなフォーマットでペイロードをデコードできます。NDR のデコードツールは、ASCII、UTF-8、16 進数などのフォーマットをサポートしています。

AI Analysis 列で

アイコンをクリックします。Security AI Assistant が自動的にアラートの解説を生成して表示します。これにより、アラートの可読性と対応効率が向上します。

アイコンをクリックします。Security AI Assistant が自動的にアラートの解説を生成して表示します。これにより、アラートの可読性と対応効率が向上します。[操作] 列で Packet Query をクリックして Packet Retention ページを開きます。このページでは、5 タプル情報に基づいてアラートに関連する生メッセージを取得できます。また、関連メッセージの PCAP ファイルをダウンロードして、さらに分析することもできます。

関連プロトコルログ

Related Protocol Log セクションでは、ログの概要を表示できます。Log Details をクリックすると、プロトコルログ分析ページが開き、さらにアラートを調査できます。

関連メッセージ

Related Packet セクションで、Packet Query Details または Generate PCAP をクリックできます。この操作により、送信元および宛先 IP アドレスのタプルに基づいて Tracing Analysis ページにリダイレクトされます。このページでは、アラートに関連する生メッセージを取得し、生メッセージの PCAP ファイルをダウンロードできます。

関連アラートのタイムライン

Associated Alert Timeline セクションでは、現在のアラートの前後で発生した、同じ攻撃元 IP と宛先 IP によってトリガーされた複数のアラートを分析できます。特定のアラートと他のイベントとの時間的関係を調べることで、攻撃者の行動パターンを理解できます。関連アラートカード上のアラート名をクリックすると、そのアラートの詳細情報が記載された新しいページが開きます。

ATT&CK 技術情報

[ATT&CK 技術情報] セクションでは、この種の攻撃に関する詳細な分析を表示できます。

ATT&CK 攻撃マトリックス

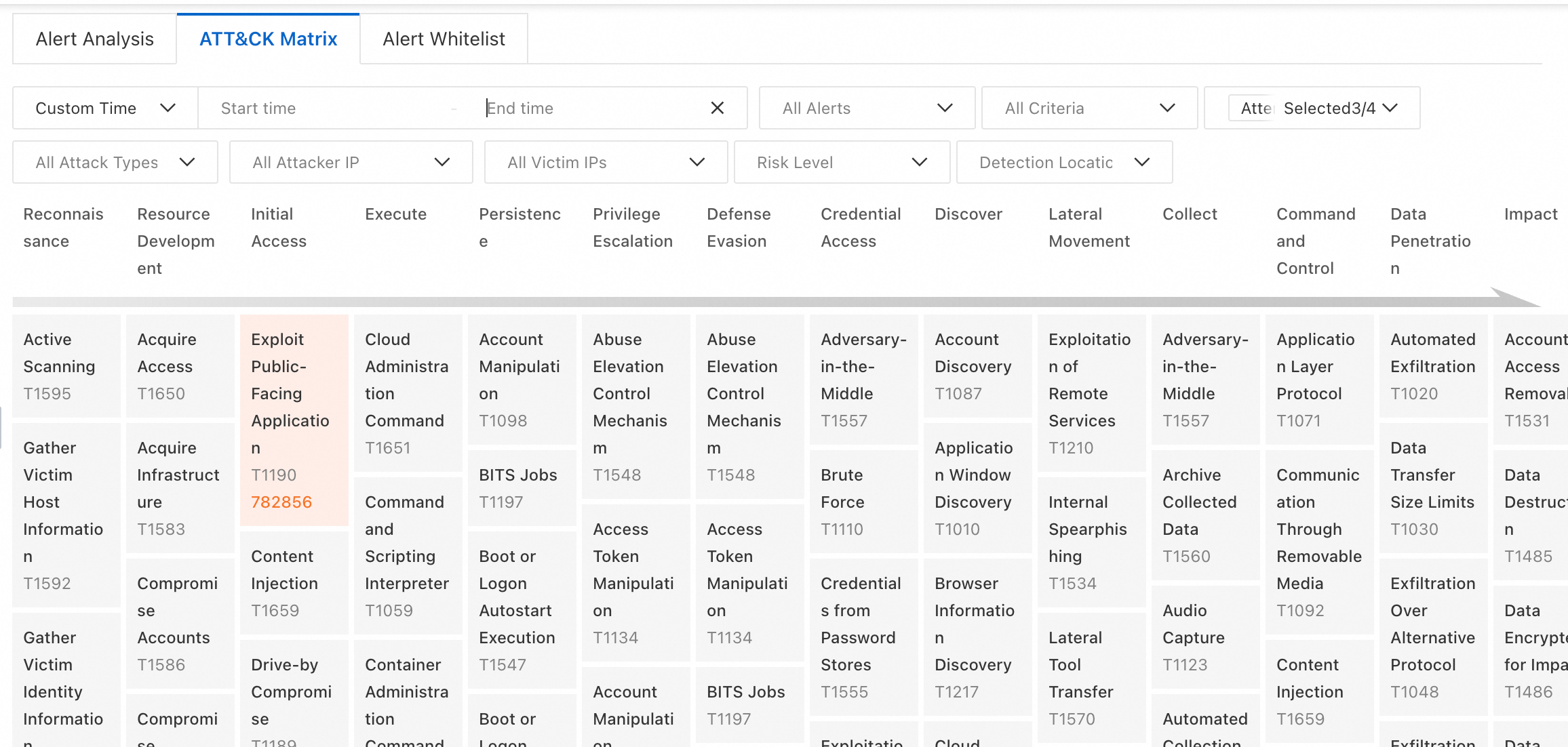

ATT&CK Matrix タブでは、NDR を使用して ATT&CK タグに基づいてアラートを分析できます。

このタブでは、さまざまな攻撃技術に関連するアラートの統計を表示できます。便宜上、アラートのある項目はハイライト表示され、デフォルトで上部に表示されます。アラートメトリックの数をクリックすると、[ATT&CK 技術情報] ツールチップで詳細を表示できます。特定のアラート情報を表示するには、Click to view specific alert をクリックします。この操作により、Alert Analysis タブにリダイレクトされ、詳細なアラート情報を取得できます。

アラートホワイトリストの設定

NDR はアラートホワイトリスト機能を提供します。この機能を使用すると、特定のタイプのアラートを安全としてマークしたり、処理済みであることを確認したりできます。これにより、同じアラートが繰り返し処理されるのを防ぎます。ホワイトリストを作成すると、アラートの優先順位を効果的に管理するのに役立ちます。

関連する Security Center スキャナーの IP アドレスはデフォルトでブロックされており、アラートは生成されません。

左側のナビゲーションウィンドウで、 を選択します。

Alert Whitelist タブで、Create Rule をクリックします。

Alert Rule Filter パネルで、フィールドを設定します。

[確認] をクリックします。

トライアル期間中、アラートログの最大保存期間は 90 日です。保存期間を超えたアラートログは、最も古いログから順に上書きされます。