イベントの表示と処理

多数の資産が接続されている場合、Agentic NDR によって生成されるアラートは量が多く、ノイズが混じりやすく、意味的な相関性に乏しいことがあります。Agentic NDR イベントセンターは、これらの課題に対処するため、攻撃者単位で既存のアラートを自動的に集約し、構造化された攻撃イベントを形成します。これにより、攻撃パスおよび影響範囲の分析を簡素化する統一されたトレーサビリティビューが提供され、アラート管理のオーバーヘッドが低減されます。

イベントセンターに移動

「Agentic NDR コンソール」にログインします。左側のナビゲーションウィンドウで、 をクリックします。イベント概要の表示

イベントページの上部には、選択した期間におけるTotal EventsおよびRisk Level Distributionが表示されます。期間を変更するには、右上隅のカレンダーアイコンをクリックします。説明リスクレベルの説明:

Critical:資産の侵害または攻撃の成功が確認済みであることを示します。このイベントには、侵害された資産または悪用された脆弱性が含まれます。

High:高強度の攻撃試行が検出されました。このイベントは広範な影響を及ぼし、多数の資産に影響を与えます。

Medium:明確な攻撃偵察またはスキャン行為が検出されました。攻撃意図は明確ですが、影響を受ける資産の範囲は限定されています。

Low:防御機構によって攻撃試行がブロックされたか、環境不適合により失敗したことを示します。少数の資産に関係しています。

特定のイベントの表示と処理

ページ下部のセクションには、選択した期間内のすべてのイベントが一覧表示されます。フィルターバーを使用して、ステータス、Risk Level、Event Nameなどの条件でフィルター処理または検索できます。

イベントのEvent Nameをクリックすると、詳細パネルが開き、そのイベントに対する対応が可能です。

エージェントからのイベントレポート

イベント詳細パネルの上部には、エージェントが生成したイベントレポートの概要が表示されます。Full Reportをクリックすると、攻撃関連情報および対応推奨事項を含む詳細な内容を閲覧できます。

分析ビュー

イベント詳細パネルでは、Agentic NDR が以下の 3 種類の分析ビューを提供します:

Traceability View:攻撃者と被害者間の攻撃パスをトポロジーグラフで表示します。

Entity View:IP AddressおよびDomain Nameを含む、当該イベントに関連付けられたすべてのエンティティを要約します。これにはExternal ThreatおよびInternal Assetが含まれます。

Alert View:当該イベントに関連付けられたすべてのアラートを要約します。

Traceability View

Traceability Viewでは、攻撃パスが可視化され、以下のインタラクションがサポートされます:

Timelineをクリックすると、アラートが時系列(最新から最古へ、上から下へ)で並べ替えられます。

任意のアラートをクリックすると、対応する攻撃パスがハイライト表示され、攻撃全体の再構築を支援します。

以下の表はアイコンの説明です。アイコンをクリックすると、関連する Alibaba Cloud 脅威インテリジェンスを表示するEntity Detailsページが開きます。

アイコン | 説明 |

| 当該イベントにおける主な攻撃者であり、侵害の初期ポイントを表します。 |

| 内部資産または被害者です。 |

| C2 サーバーではない、スキャナーまたはブルートフォース攻撃元などの外部攻撃者です。 |

| ドメイン名に関連付けられた外部の悪意ある C2(Command and Control)サーバーで、被害ホストをリモート制御します。 |

Entity View

Entity Viewでは、当該イベントに関連付けられたすべてのエンティティが一覧表示され、以下の操作が可能です:

フィルターおよび検索:フィルターバーで、ソース、IP Address、Domain Name、Entity Valueなどの条件でエンティティをフィルター処理または検索できます。

脅威インテリジェンスの表示:対象エンティティのEntity Valueをクリックすると、Alibaba Cloud の脅威インテリジェンスにおける関連情報を表示できます。

ホワイトリストへの追加:対象エンティティのActions列で、Whitelistをクリックして、エンティティをホワイトリストに追加します。エンティティがホワイトリストに追加されると、システムはそのエンティティに対してアラートを生成しなくなります。

Alert View

Alert Viewでは、当該イベントに関連付けられたすべてのアラートが一覧表示され、以下の操作が可能です:

集約およびフィルター:集約バーで、アラートをBy Alert NameまたはAttack Typeでグループ化できます。フィルターバーでは、攻撃結果やAttacker IPなどの条件でアラートをフィルター処理または検索できます。

アラート詳細の表示:対象アラートのAlert Nameをクリックすると、そのアラート詳細ページに移動します。

AI 結果の表示:AI Analysis列の

アイコンをクリックすると、AI が生成したアラート分析および対応推奨事項を表示できます。

アイコンをクリックすると、AI が生成したアラート分析および対応推奨事項を表示できます。ホワイトリストへの追加:対象アラートのActions列で、Whitelistをクリックすると、「アラートホワイトリストの設定」ページに移動し、アラートをホワイトリストに追加できます。

イベントの応答およびステータス更新

イベント詳細パネルでは、分析に基づいてイベントのステータスを更新したり、対応アクションを実行したりすることで、後続の追跡および管理を支援できます:

ホワイトリストへの追加によるイベントへの応答:右上隅のRecommended Actionsまたは左下隅のOne-Click Responseをクリックして、「Recommended Actions」ページに移動します。このページで、対象エンティティのActions列からWhitelistをクリックして、エンティティをホワイトリストに追加します。このエンティティに対しては、今後アラートが生成されなくなります。

イベントステータスの更新:右上隅のステータスエリアで、

アイコンをクリックして、Update StatusをProcessingまたはProcessedに変更します。

アイコンをクリックして、Update StatusをProcessingまたはProcessedに変更します。

これらの操作は、イベントセンターのイベント一覧からも実行可能です。イベント一覧で、対象イベントのActions列からRecommended ActionsまたはUpdate Event Statusをクリックすると、同様の機能を実行できます。

脅威分析の概要

脅威分析は Agentic NDR のコア機能です。Alibaba Cloud 独自の侵入検知、脅威インテリジェンス、行動分析、およびセキュリティサンドボックスエンジンを基盤として、エンタープライズユーザーに全トラフィックを対象とした攻撃検出および脅威分析機能を提供します。また、アラートデータの統計的・集約的・相関分析も実行可能です。

Agentic NDR は、ネットワーク経由で送信されたファイルを復元してリスク分析を行い、疑わしいファイルに対してアラートを生成し、ユーザーの分析用にサンプルデータを提供することもできます。

アラート分析

「Agentic NDR コンソール」にログインします。

左側のナビゲーションウィンドウで、Detectionを選択します。

Alertsタブで、現在の侵害件数およびアラート総数を確認し、各アラートの検出時間および攻撃者と被害者間の接続を確認できます。

複数のフィルター条件を組み合わせて、特定の範囲におけるアラート分析データを照会でき、アラート名、Attacker IP、Victim IP Addressで集約して統計情報を取得できます。Attacker IPおよびVictim IP Addressはカスケード関係にあります。特定のAttacker IPは対応するVictim IP Addressとリンクされ、その逆も同様です。いずれかのAttacker IPまたはVictim IP Addressを選択すると、下部のセクションのアラートデータがリアルタイムで更新されます。Victim IP Addressをクリックすると、ダイアログボックスでその資産の詳細を表示できます。

アラート詳細

アラート詳細ページでは、基本アラート情報、詳細アラートログ、関連パケット一覧、関連アラート情報、ATT&CK 技術情報の 5 つのモジュールに分けて、アラートの詳細分析が提供されます。これにより、アラートの迅速な評価および対応が可能になります。

AI アラート分析

詳細ページを開くと、Security AI Assistantが自動的に以下の説明を生成・表示します:

構成要素 | 説明 |

アラート概要 | アラート情報を要約し、攻撃者、被害者、アラート名、検出エンジンなどの基本情報を含め、攻撃意図を概説します。 |

ペイロード分析 | 検出されたペイロードの内容、使用された攻撃技術、および潜在的な脅威について説明します。 |

攻撃結果分析 | 検出エンジンによる攻撃結果の説明です。エンジンが結果を「試行」とマークした場合、大規模言語モデル(LLM)がリクエストおよびレスポンスパケットを分析して最終結果を判定します。 |

脅威インテリジェンス | 攻撃者 IP アドレスおよびペイロード内に見つかったドメイン名や IP アドレスについて、脅威インテリジェンスを照会し、その結果を説明します。 |

関連アラート分析 | 攻撃者および被害者に関する過去 48 時間以内の関連アラートを要約し、攻撃意図および攻撃段階を分析します。 |

攻撃者 IP の脅威分析 | 過去 24 時間における攻撃者 IP のアラート活動を要約します。攻撃回数、発生時刻、結果、影響を受けた資産の分布に基づき、攻撃者 IP の脅威ポスチャーを分析します。 |

防御推奨事項 | アラート内容および分析に基づき、ログ調査、アプリケーション分析、アクセスの制御に関する防御推奨事項を提供します。 |

基本情報

Basic Informationエリアでは、アラートに関連する可能性のある CVE 情報を確認できます。「CVE 情報の表示」をクリックすると、Alibaba Cloud の脆弱性データベースにアクセスし、公開および分析情報、脆弱性の影響範囲、および推奨されるスペックアップソリューションを確認できます。このエリアでは、攻撃時間、アラート件数、アラート時間、アラート名などの詳細情報も提供されます。

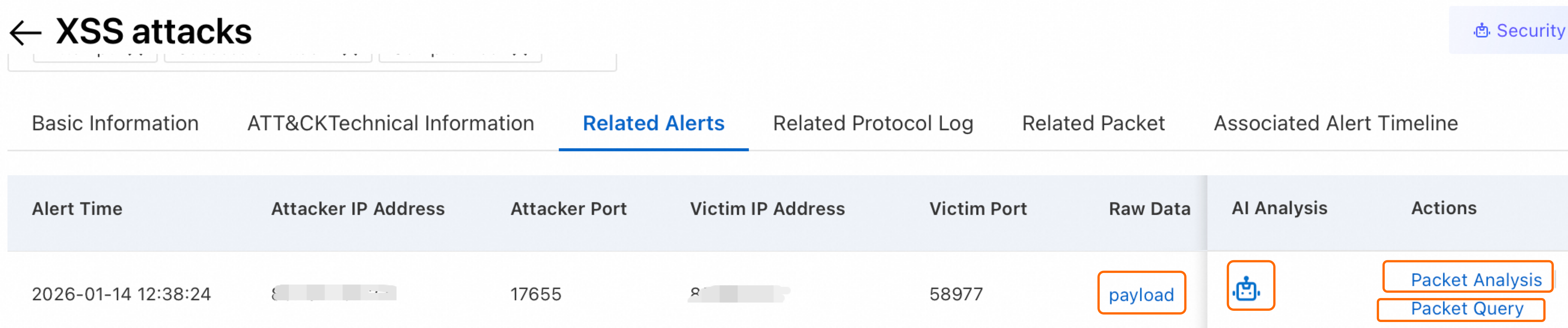

関連アラート

Related Alertsエリアでアラート情報を確認します。Raw Data列で、ペイロードをクリックすると、アラートペイロードの主要情報を分析できます。アラートルールをトリガーした部分はハイライト表示されます。ペイロードの右下にあるDecoding Toolsをクリックすると、生トラフィックのペイロードセクションをデコードできます。Agentic NDR のデコーディングツールは、ASCII、UTF-8、16 進数など、さまざまなデコーディング方式をサポートします。

AI Analysis列で、

アイコンをクリックします。Security AI Assistantが自動的にアラートの説明を生成・表示し、可読性および対応効率を向上させます。

アイコンをクリックします。Security AI Assistantが自動的にアラートの説明を生成・表示し、可読性および対応効率を向上させます。Actions列で、Packet Analysisをクリックして、「Online PCAP Parsing」ページを開き、パケット分析を確認します。詳細については、「パケット分析管理」をご参照ください。

Actions列で、Packet Queryをクリックして、「Attack Forensics」ページに移動します。このページでは、トラフィックの 5 次元ルールを使用してアラートに関連する生パケットを取得し、関連パケットの PCAP ファイルをダウンロードしてさらに分析できます。

関連プロトコルログ

Related Protocol Logエリアでログの概要を確認します。Log Detailsをクリックすると、プロトコルログ分析ページが開き、さらに調査できます。

関連パケット

Related Packetエリアでは、以下の操作が可能です:

Packet Analysis:「Online PCAP Parsing」ページでパケット分析を確認します。詳細については、「パケット分析管理」をご参照ください。

Packet Query Details:送信元および宛先 IP アドレスの 2 次元ルールに基づき、「Risks」ページに移動して、アラートに関連する生パケットを取得します。

Generate PCAP:生パケットの PCAP ファイルをダウンロードします。

関連アラートのタイムライン

Associated Alert Timelineエリアでは、現在のアラート前後で同一の攻撃者および被害者 IP アドレスによってトリガーされた複数のアラートをタイムラインで分析できます。これにより、イベント間の時間的関係を理解し、攻撃者の行動パターンを特定できます。関連アラートカード上のアラート名をクリックすると、新しいページでその詳細が開きます。

ATT&CK 技術

ATT&CK 技術情報エリアでは、基礎となる攻撃技術の詳細分析を確認できます。

ATT&CK マトリクス

ATT&CK マトリクスタブでは、Agentic NDR が ATT&CK ラベルに基づいたアラート分析を実行できます。

このタブでは、異なる攻撃技術に関連するアラートの統計情報が表示されます。アクティブなアラートがある技術は強調表示され、可視性を高めるために上部に配置されます。アラート項目の数字をクリックすると、ATT&CK 技術情報ポップアップで詳細を表示できます。特定のアラート情報を表示するには、Click to view specific alertをクリックします。その後、Alertsタブにリダイレクトされます。

アラートホワイトリストの設定

Agentic NDR は、アラートの優先順位管理のためのアラートホワイトリスト機能を提供します。この機能を使用すると、特定の種類のアラートを安全または承認済みとしてマークし、繰り返し処理する必要を回避できます。ホワイトリストを作成することで、アラートの優先順位を効果的に管理できます。

セキュリティセンターのスキャナーの IP アドレスはデフォルトでブロックされており、アラートは生成されません。

「Agentic NDR コンソール」にログインします。

左側のナビゲーションウィンドウで、Detectionを選択します。

Alert Whitelistタブで、Create Ruleをクリックします。

Alert Rule Filterパネルで、関連するフィールドを設定します。

Confirmをクリックします。

トライアル期間中、アラートログは最大 90 日間保持されます。システムは、この保持期間を超えたログを最も古いものから順に上書きします。