ApsaraMQ for Confluent インスタンスの Lightweight Directory Access Protocol (LDAP) ユーザーは、ApsaraMQ for Confluent コンソールで作成した後にのみ使用できます。このトピックでは、LDAP ユーザーを追加し、権限を付与する方法について説明します。

ユーザーの管理

ApsaraMQ for Confluent では、コンソールでユーザーを追加および削除できます。

ユーザーの追加

ApsaraMQ for Confluent コンソール にログインします。左側のナビゲーションウィンドウで、インスタンスリスト をクリックします。

インスタンスリスト ページで、管理するインスタンスの名前をクリックします。

インスタンスの詳細 ページの左側のナビゲーションウィンドウで、[ユーザー] をクリックします。

[ユーザー] ページで、[LDAP ユーザーの追加] をクリックします。

[LDAP ユーザーの追加] パネルで、ユーザー名とパスワードを指定し、[OK] をクリックします。

重要同じユーザー名で異なるパスワードを持つ複数のユーザーを追加した場合、最初のユーザーのみが有効になります。

ユーザーの削除

削除するユーザーに対応する [操作] 列で、[削除] をクリックします。

表示されるメッセージで、[OK] をクリックします。

重要ユーザーを削除すると、そのユーザーに付与されたすべての権限がインスタンスから削除され、ユーザーはそのインスタンスを使用できなくなります。

ユーザーへの権限の付与

ApsaraMQ for Confluent コンソールでユーザーを作成した後、次のいずれかの方法を使用してユーザーに権限を付与できます。

アクセス制御リスト (ACL) 権限付与: 詳細な権限を付与できる、権限ベースの権限付与メカニズム。

ロールベースのアクセス制御 (RBAC) 権限付与: バッチ権限付与と権限の取り消しシナリオに適した権限付与メカニズム。

ACL 権限付与

Confluent CLI を使用して ACL 権限付与を実装することをお勧めします。詳細については、「Confluent CLI を使用して ACL を管理する」をご参照ください。

RBAC 権限付与

ApsaraMQ for Confluent で RBAC 権限付与を実装するには、次のいずれかの方法を使用できます。

ApsaraMQ for Confluent の Control Center を使用します。このトピックでは、この方法を使用します。

Confluent CLI を使用します。詳細については、「Confluent CLI を使用して RBAC 権限を管理する」をご参照ください。

ApsaraMQ for Confluent コンソール にログインします。左側のナビゲーションウィンドウで、インスタンスリスト をクリックします。

インスタンスリスト ページで、管理するインスタンスの名前をクリックします。

インスタンスの詳細 ページの右上で、[コンソールにログイン] をクリックします。Control Center のログインページで、ユーザー名とパスワードを入力して [ホーム] ページに移動します。

[ホーム] ページの右上で、

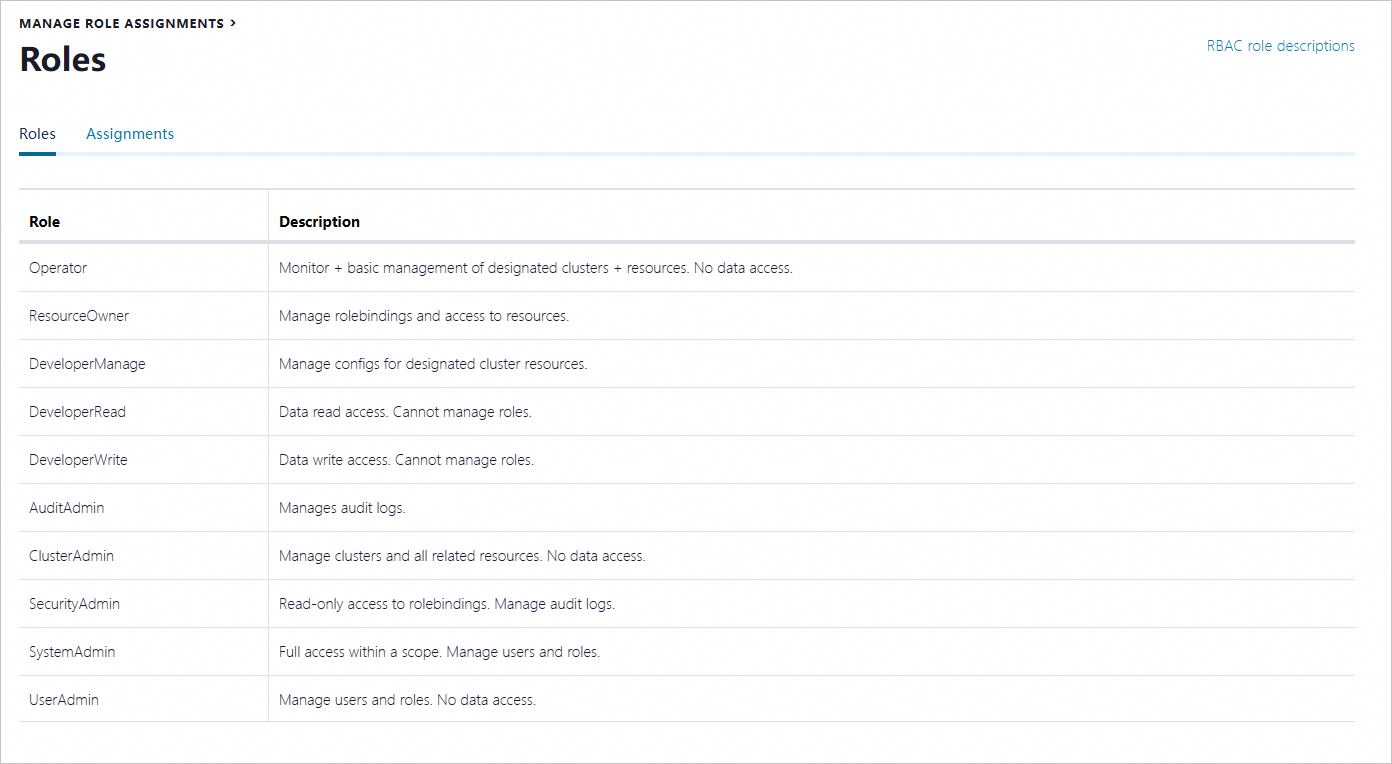

> [ロールの割り当てを管理] を選択して、Confluent によって提供される 10 個の組み込みロールがリストされている RBAC 権限付与ページに移動します。

> [ロールの割り当てを管理] を選択して、Confluent によって提供される 10 個の組み込みロールがリストされている RBAC 権限付与ページに移動します。

Confluent によって提供される組み込みロールにのみ権限を付与できます。

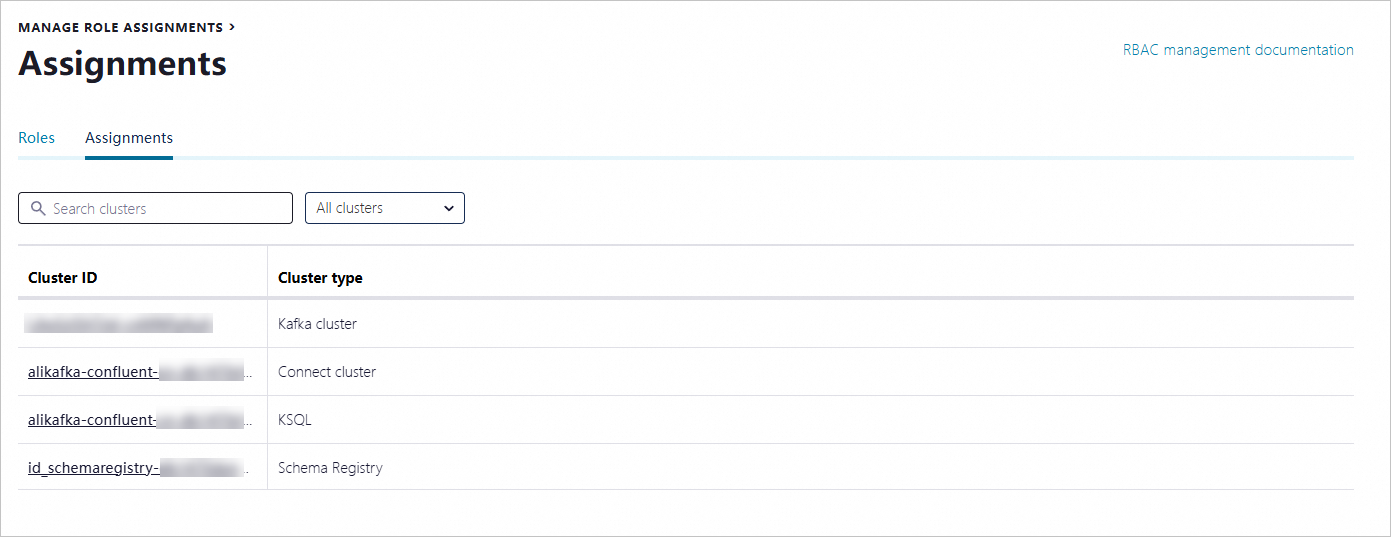

5. [割り当て] タブをクリックします。次に、管理するクラスターの ID をクリックします。

クラスタータイプに基づいてユーザーに権限を付与します。

Kafka クラスター

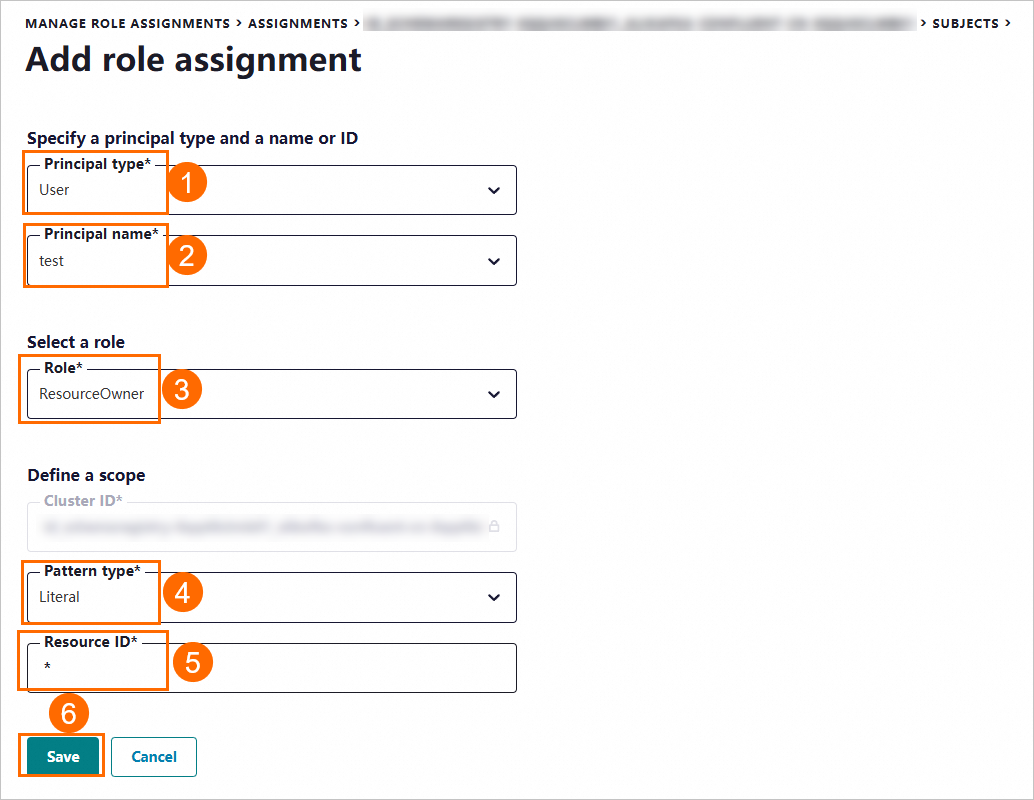

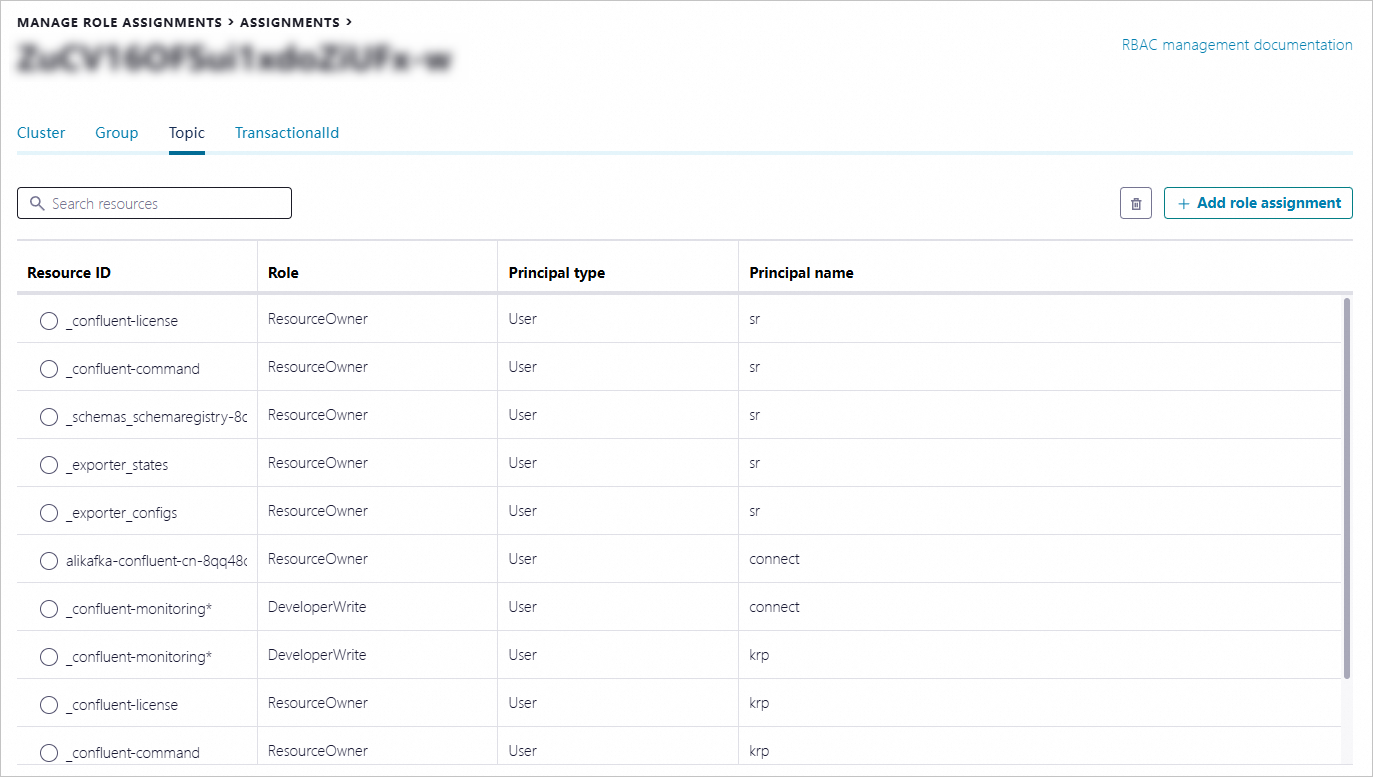

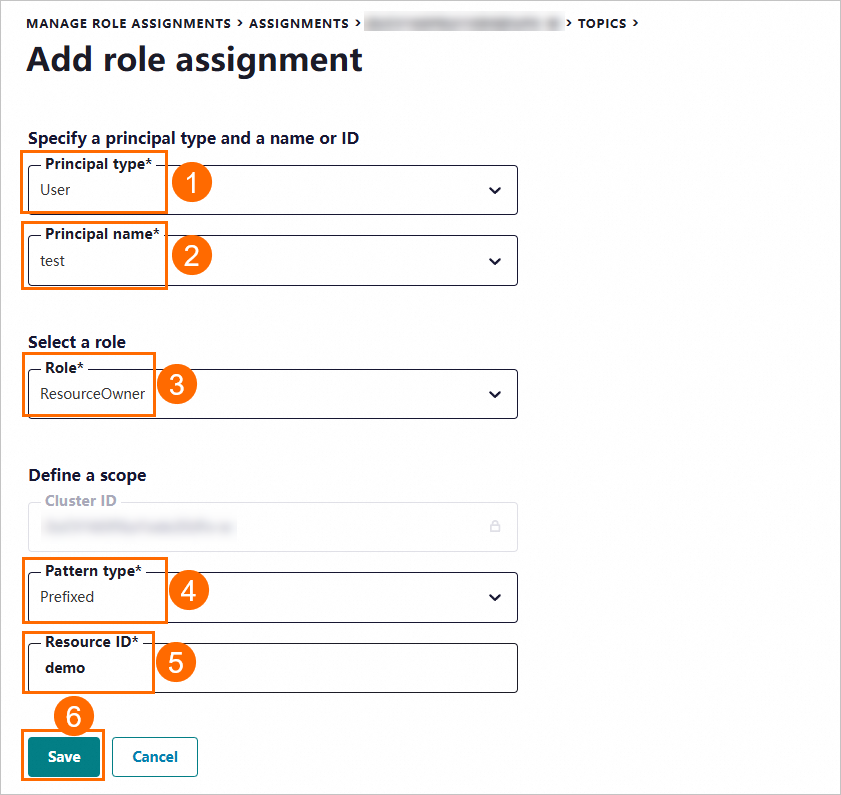

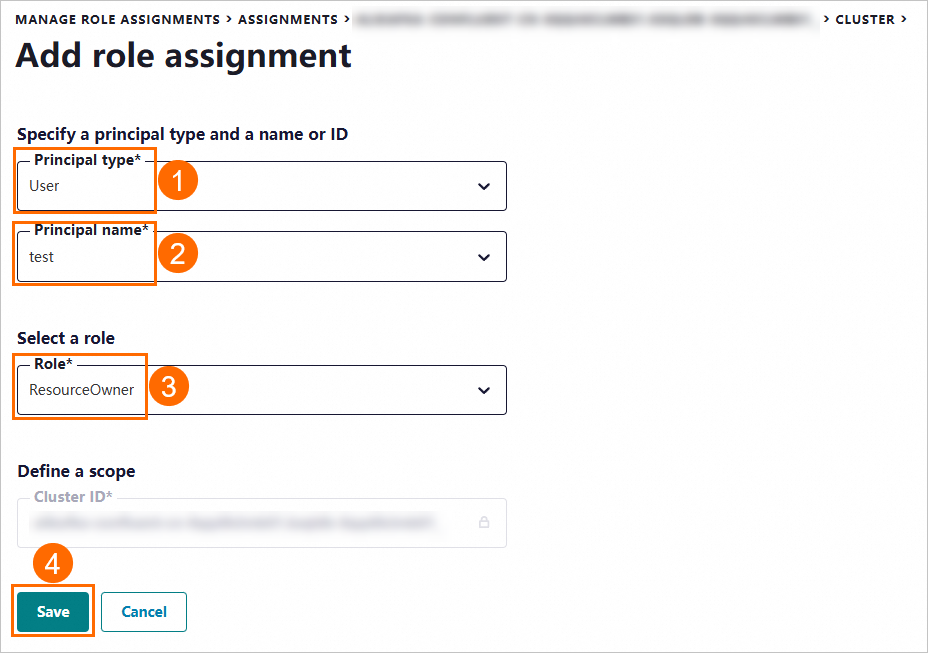

Kafka クラスターの ID をクリックし、リソースタイプ (クラスター、グループ、トピック、および TransactionId) に基づいてユーザーに権限を付与します。この例では、

demoというプレフィックスが付いたトピックのResourceOwnerロールがtestユーザーにバインドされています。

[ロールの割り当てを追加] をクリックして、権限付与の詳細ページに移動します。次に、画面上の指示に従ってパラメーターを設定し、[保存] をクリックします。

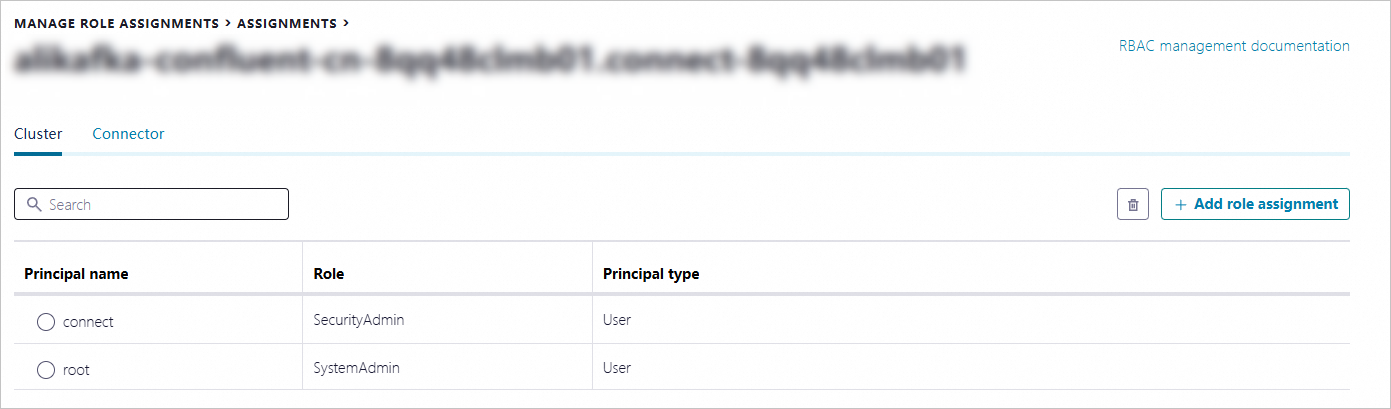

Connect クラスター

Connect クラスターの ID をクリックし、リソースタイプ (クラスターとコネクタ) に基づいてユーザーに権限を付与します。この例では、Connect クラスターの

ClusterAdminロールがtestユーザーにバインドされています。

[ロールの割り当てを追加] をクリックして、権限付与の詳細ページに移動します。次に、画面上の指示に従ってパラメーターを設定し、[保存] をクリックします。

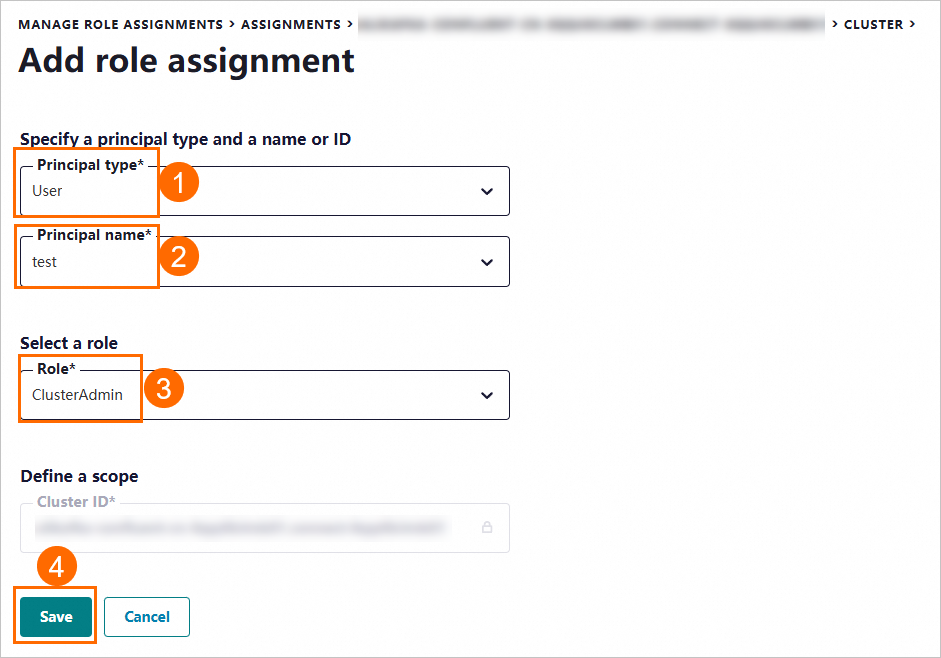

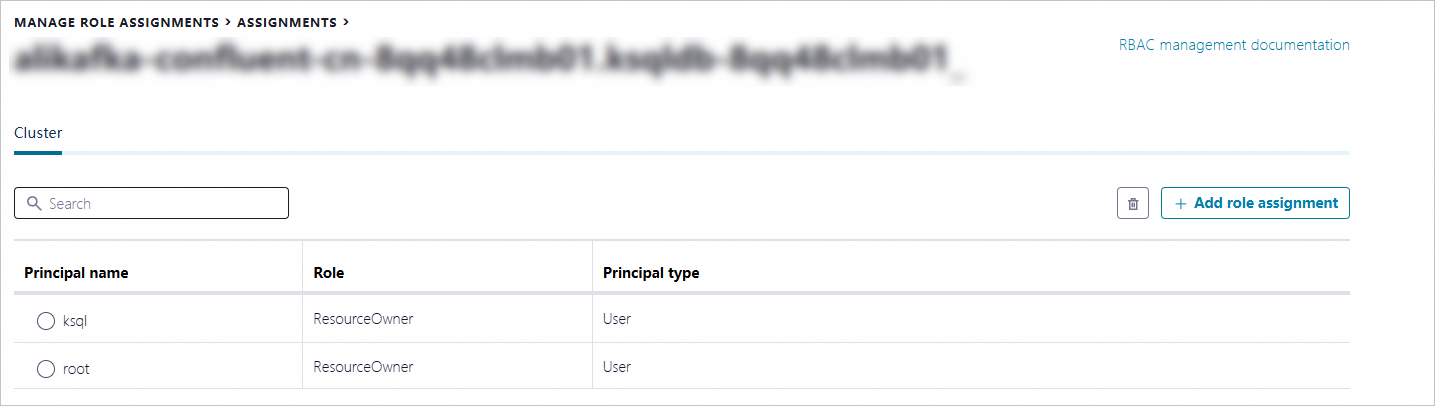

KSQL

KSQL クラスターの ID をクリックし、リソースタイプ (クラスター) に基づいてユーザーに権限を付与します。この例では、KSQL クラスターの

ResourceOwnerロールがtestユーザーにバインドされています。

[ロールの割り当てを追加] をクリックして、権限付与の詳細ページに移動します。次に、画面上の指示に従ってパラメーターを設定し、[保存] をクリックします。

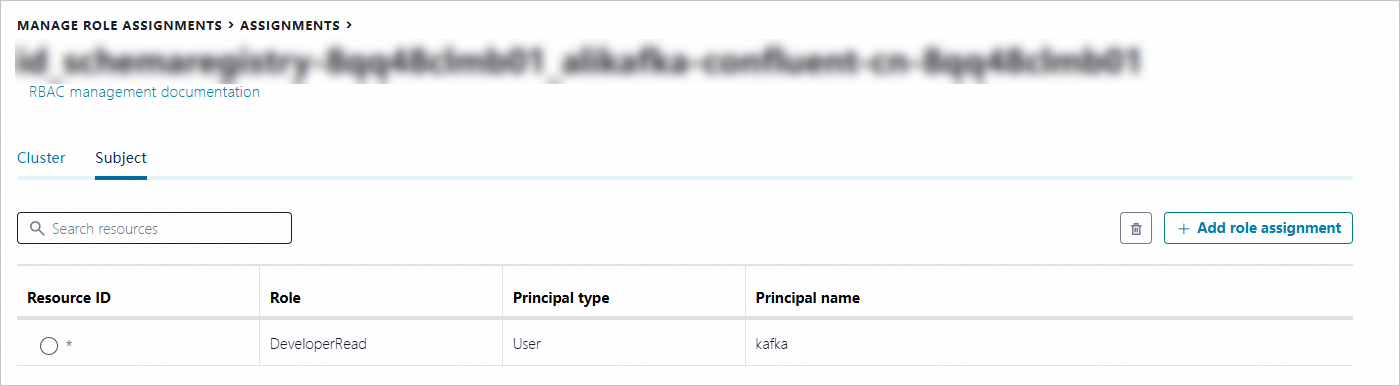

Schema Registry

Schema Registry クラスターの ID をクリックし、リソースタイプ (クラスターとサブジェクト) に基づいてユーザーに権限を付与します。この例では、すべての Schema Registry サブジェクトの

ResourceOwnerロールがtestユーザーにバインドされています。

[ロールの割り当てを追加] をクリックして、権限付与の詳細ページに移動します。次に、画面上の指示に従ってパラメーターを設定し、[保存] をクリックします。