このトピックでは、Alibaba Cloud アカウントと RAM ユーザーにデータ転送の権限を付与する方法について説明します。

背景情報

データ転送サービスのログインシステムは Alibaba Cloud のものと同じです。Alibaba Cloud アカウントまたは RAM ユーザーを使用してログインできます。詳細については、Resource Access Management (RAM) のドキュメントをご参照ください。

Alibaba Cloud アカウントは Alibaba Cloud のリソースを所有し、リソース使用量に対して課金されます。このアカウントを使用して、企業向けの RAM ユーザーを作成し、RAM ユーザーの管理と権限付与を行うことができます。

RAM ユーザーは、RAM システム内で Alibaba Cloud アカウントによって作成および管理されます。RAM ユーザーはリソースを所有せず、独立して課金されることはありません。すべての RAM ユーザーは、それぞれの Alibaba Cloud アカウントによって管理および課金されます。

Alibaba Cloud アカウントへのデータ転送権限の付与

データ転送システムは、クラウドリソースにアクセスするための権限を持っている必要があります。必要な権限を持たない Alibaba Cloud アカウントでログインしている場合は、Alibaba Cloud コンソールに移動して、データ転送のために Alibaba Cloud アカウントに権限を付与します。

Alibaba Cloud アカウントを使用して

Alibaba Cloud アカウントを使用して。

左側のナビゲーションウィンドウで [データ転送] を展開し、ナビゲーションページに移動します。

プロンプトに従って [RAM ロールへの権限付与] をクリックします。

ページ上の情報を確認し、[同意する] をクリックします。

データ転送ページに戻り、ページをリフレッシュします。

RAM ユーザーへのデータ転送権限の付与

データ転送システムは、クラウドリソースにアクセスするための権限を持っている必要があります。必要な権限を持たない RAM ユーザーでログインしている場合は、Alibaba Cloud コンソールに移動して、データ転送のために RAM ユーザーに権限を付与します。

ログインします。

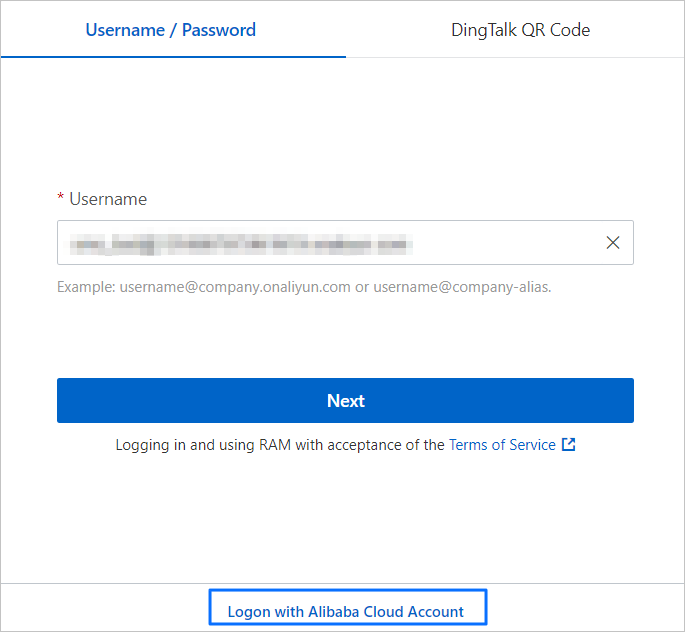

RAM ユーザーを使用して。

左側のナビゲーションウィンドウで [データ転送] を展開し、ナビゲーションページに移動します。

プロンプトに従って [RAM ロールへの権限付与] をクリックします。

または、[Alibaba Cloud アカウントに切り替え] をクリックしてデータ転送サービスを使用することもできます。

ページ上の情報を確認し、[同意する] をクリックします。

データ転送ページに戻り、ページをリフレッシュします。

権限の付与に失敗した場合は、次のいずれかの操作を実行できます:

Alibaba Cloud アカウントに切り替えてコンソールにログインします。

RAM ユーザーに他の RAM ユーザーへの権限付与を許可します。

Alibaba Cloud アカウントを使用して RAM コンソール にログインします。

左側のナビゲーションウィンドウで、[ID] > [ユーザー] を選択します。

[ユーザー] ページで、対象の RAM ユーザーの [操作] 列にある [権限の追加] をクリックします。

[権限の追加] ダイアログボックスで、[システムポリシー] タブをクリックします。このタブで AliyunRAMFullAccess を検索して選択し、右側の [選択済み] リストに追加します。

RAM ユーザーにデータ転送の権限を付与します。

[OK] をクリックします。

[完了] をクリックします。

データ転送のロールに権限を付与することが許可されている RAM ユーザーに切り替えて、再度コンソールにログインします。

(任意) Alibaba Cloud アカウントへの切り替えとコンソールへのログイン

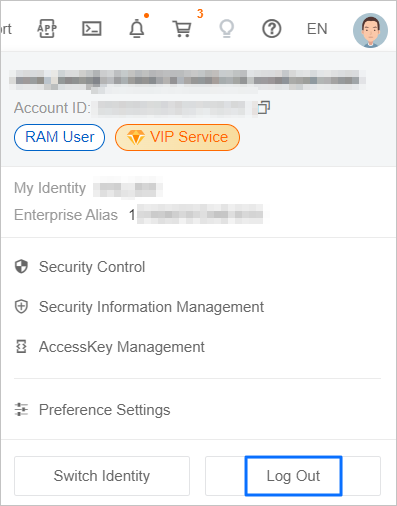

RAM ユーザーでコンソールにログインしている場合、次の操作を実行して Alibaba Cloud アカウントに切り替えます。また、次の操作をスキップして、直接 Alibaba Cloud アカウントでコンソールにログインすることもできます。

ログインします

RAM ユーザーを使用して。

右上のユーザーセンターアイコンをクリックし、[ログアウト] をクリックします。

ログインページで、ご利用の [Alibaba Cloud アカウント] を使用してログインします。

(任意) RAM ユーザーへのデータ転送ロール権限の付与

RAM ユーザーがデータ転送システムにアクセスするには、AliyunOceanbaseMigrationServiceRolePolicy ロールが付与されている必要があります。RAM ユーザーにこのロールが付与されていない場合は、Alibaba Cloud アカウントで RAM コンソールにログインし、このロールに手動で権限を追加します。

Alibaba Cloud アカウントを使用して RAM コンソール にログインします。

データ転送用のロールを作成します。

左側のナビゲーションウィンドウで、[ID] > [ロール] を選択します。

[ロール] ページで、[ロールの作成] をクリックします。

[ロールの作成] ダイアログボックスで、信頼できるエンティティを [Alibaba Cloud アカウント] に設定し、[次へ] をクリックします。

[ロールの設定] ページで、パラメーターを設定します。

パラメーター

説明

ロール名

AliyunOceanbaseMigrationServiceRole と入力します。

備考 (任意)

作成するロールの説明です。

信頼できる Alibaba Cloud アカウントの選択

[現在の Alibaba Cloud アカウント]:現在の Alibaba Cloud アカウント配下の RAM ユーザーに RAM ロールの偽装を許可する場合は、[現在の Alibaba Cloud アカウント] を選択します。

[その他の Alibaba Cloud アカウント]:別の Alibaba Cloud アカウント配下の RAM ユーザーに RAM ロールの偽装を許可する場合は、[その他の Alibaba Cloud アカウント] を選択し、その Alibaba Cloud アカウントの ID を入力します。このオプションは、Alibaba Cloud アカウントをまたいだリソースアクセスを目的としています。

[完了] をクリックします。

データ転送サービスが RDS 情報を取得するための権限ポリシーを作成します。

[ロール] ページに戻り、新しいロールの [権限の追加] をクリックします。

[権限の追加] ダイアログボックスの [ポリシーの選択] で [ポリシーの作成] をクリックします。

[ポリシーの作成] ページで [JSON] をクリックし、次のポリシーステートメントを入力します:

{ "Statement": [ { "Action": [ "rds:DescribeDBInstances", "rds:DescribeDBInstanceNetInfo", "rds:DescribeDBInstanceIPArrayList", "rds:ModifySecurityIps" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "vpc:DescribeVpcs", "vpc:DescribeVSwitches" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "polardb:DescribeDBClusterIPArrayList", "polardb:DescribeDBClusterNetInfo", "polardb:DescribeDBClusters", "polardb:DescribeRegions", "polardb:DescribeDBClusterEndpoints", "polardb:DescribeDBClusterAccessWhitelist", "polardb:ModifyDBClusterAccessWhitelist" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "dg:GetUserGatewayInstances", "dg:GetUserGateways", "dg:GetUserDatabases", "dg:ListDatabaseAccessPoint", "dg:DescribeRegions", "dg:FindUserGatewayById" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "adb:DescribeDBClusters", "adb:DescribeDBClusterAttribute", "adb:DescribeAutoRenewAttribute", "adb:DescribeAvailableResource", "adb:DescribeDBResourcePool", "adb:DescribeElasticDailyPlan", "adb:DescribeElasticPlan", "adb:DescribeTables", "adb:DescribeAllDataSource", "adb:DescribeSchemas", "adb:DescribeColumns", "adb:DescribeTablePartitionDiagnose", "adb:DescribeRegions", "adb:DescribeDBClusterNetInfo", "adb:DescribeDBClusterAccessWhiteList", "adb:ModifyDBClusterAccessWhiteList" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "dms:ListUsers", "dms:ListUserTenants", "dms:ListColumns", "dms:ListIndexes", "dms:ListDatabases", "dms:ListLogicDatabases", "dms:ListTables", "dms:ListLogicTables", "dms:ListInstances", "dms:GetUserActiveTenant", "dms:GetTableDBTopology", "dms:SearchDatabase", "dms:SearchTable" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "cms:DescribeContactList", "cms:DescribeMonitorGroups", "cms:DescribeMonitorGroupInstances", "cms:DescribeCustomMetricList", "cms:DescribeSystemEventMetaList", "cms:DescribeSystemEventCount", "cms:DescribeSystemEventAttribute", "cms:DescribeSystemEventHistogram", "cms:DescribeCustomEventCount", "cms:DescribeCustomEventAttribute", "cms:DescribeCustomEventHistogram", "cms:CreateMonitorGroup", "cms:PutCustomEvent", "cms:PutCustomMetric", "cms:PutContactGroup", "cms:PutCustomMetricRule" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "alikafka:ListInstance", "alikafka:UpdateInstance", "alikafka:ReadOnly" ], "Resource": "*", "Effect": "Allow" }, { "Effect": "Allow", "Action": [ "ecs:DescribeVSwitches", "ecs:DescribeSecurityGroups", "ecs:CreateSecurityGroup", "ecs:DeleteSecurityGroup", "ecs:CreateNetworkInterface", "ecs:DescribeNetworkInterfaces", "ecs:CreateNetworkInterfacePermission", "ecs:DescribeNetworkInterfacePermissions", "ecs:DeleteNetworkInterface" ], "Resource": "*" } ], "Version": "1" }[次へ:基本情報の編集] をクリックします。

[名前] を設定し、[OK] をクリックします。

RAM ロールに権限を追加します。

[ロール] ページに戻り、新しいロールの [権限の追加] をクリックします。

[権限の追加] ダイアログボックスの [ポリシーの選択] で [カスタムポリシー] をクリックします。

新しいポリシーを検索して選択し、右側の [選択済み] リストに追加します。

[OK] をクリックします。