Auto モードを有効化した ACK マネージドクラスターを作成することで、最小限の設定でベストプラクティスに準拠した Kubernetes クラスターを構築できます。作成後、ACK は自動的に Auto モードノードプールをプロビジョニングし、OS のアップグレード、ソフトウェアの更新、CVE 脆弱性の修正を含むノードのライフサイクル全体を管理します。これにより、お客様はアプリケーションの開発・運用に集中できます。

オートモードは、ACK Pro マネージドクラスターでのみ利用可能で、クラスター管理および関連するクラウドプロダクトに対して料金が発生します。総コストの見積もりは、作成ページの下部に表示されます。課金の詳細については、「課金概要」および「クラウドプロダクトのリソース料金」をご参照ください。

開始する前に、「Auto モードの概要」を確認し、その機能および対応シナリオを理解してください。

前提条件

開始する前に、以下の条件を満たしていることを確認してください。

ACK を有効化済みであること。初めて ACK を使用される場合は、ACK 有効化ページにアクセスし、画面上の指示に従ってください。

RAM(Resource Access Management)による権限付与が完了していること。RAM のクイック権限付与ページにアクセスし、Alibaba Cloud アカウントに ACK のデフォルトロール作成および関連クラウドリソースへのアクセスに必要な権限を付与してください。RAM クイック権限付与ページ

VPC や SLB などの ACK 依存クラウドプロダクトを有効化済みであること。「関連クラウドプロダクトの有効化」で全リストをご確認ください。

十分なアカウント残高があること。クラスター作成では、クラシックロードバランサー (CLB) インスタンスを含む従量課金リソースが購入されます。

クラウドプロダクトの有効化は Alibaba Cloud アカウントのみが実行可能です。RAM ユーザーに有効化済みクラウドプロダクトの管理権限を付与するには、「RAM ユーザーに対するクラスターおよびクラウドリソースへのアクセス権限付与」をご参照ください。

クラスターの計画

クラスターを作成する前に、以下の項目を決定してください。

リージョン:ネットワーク遅延を低減するため、ご利用のユーザーに地理的に近いリージョンを選択します。

ゾーン:高可用性を確保するために、複数のゾーンを構成します。

ネットワーク: 予想されるクラスターのサイズに基づいて、VPC CIDR ブロック、vSwitch CIDR ブロック、コンテナ CIDR ブロック、および Service CIDR ブロックを計画します。詳細については、「ACK クラスターのネットワークを計画する」をご参照ください。

インターネットアクセス:クラスターノードがアウトバウンドのインターネットアクセスを必要とするかどうかを判断します。パブリックコンテナイメージのプルにはインターネットアクセスが必要です。

クラスターの作成

ACK コンソールにログインします。左側のナビゲーションウィンドウで、[クラスター] をクリックします。

上部のナビゲーションバーで、クラスターのリソースグループおよびリージョンを選択します。

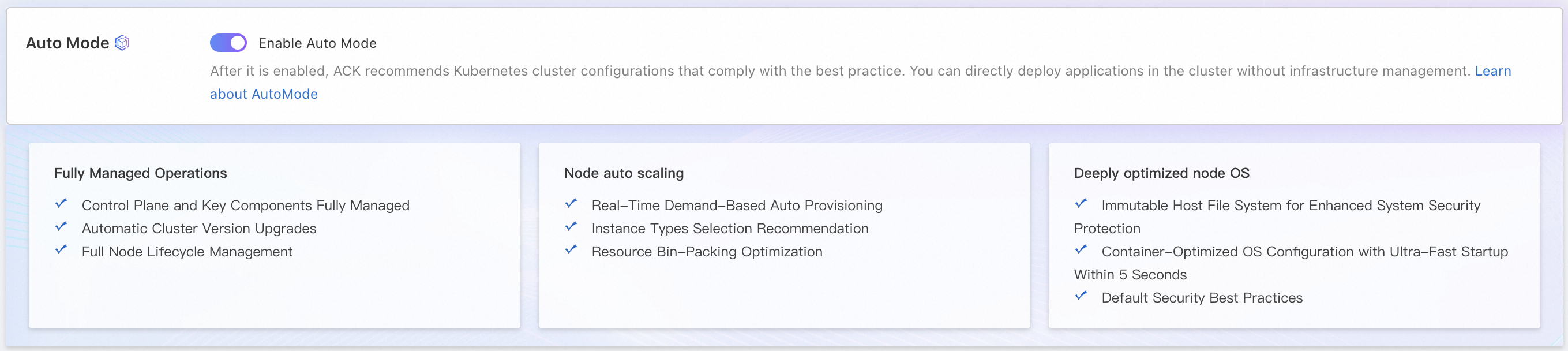

[クラスター]ページで、[Kubernetes クラスターの作成]をクリックします。[ACK マネージドクラスター]ページで、[自動モード]を有効にします。

クラスターの設定を構成します。各設定項目の説明については、以下にある「クラスター構成リファレンス」をご参照ください。

クラスター構成を確認し、利用規約に同意して、[クラスターの作成] をクリックします。

ページ右上隅の [コンソールからコードへ] をクリックすると、現在のクラスター構成と同等の Terraform または SDK コードが生成されます。

クラスターが作成された後:

[Auto モードノードプール] が自動的に作成されます。このノードプールはワークロードに応じてスケールイン/スケールアウトします。ACK は OS バージョンのアップグレード、ソフトウェアバージョンのアップグレード、セキュリティ脆弱性(CVE)の修正を含むノードのフルライフサイクルを管理します。

ACK はお客様の構成に基づいてコンポーネントをインストールします。これらのコンポーネントはクラスターのリソースを消費するため、Auto モードノードプールが自動的にスケールアウトして対応します。

次のステップ

付録

共有責任モデル

Auto モードにより運用保守(O&M)の負担は軽減されますが、一部の責任はお客様に残ります。

| Alibaba Cloud の責任 | お客様の責任 | 共有責任 |

|---|---|---|

|

|

|

クォータおよび制限事項

large なクラスター、または多くのリソースを持つアカウントの場合、ACK クラスターのクォータと制限を確認してください。 詳細については、クォータと制限をご参照ください:

制限事項:アカウント残高要件やクラスター容量制限(クラスターあたりの異なる Kubernetes リソースの最大数)など、ACK の構成制限。

[クォータ制限および増加]:ACK クラスターおよび ECS や VPC など ACK が依存するクラウドサービスのクォータ制限。

クラスター構成リファレンス

デフォルト構成は Kubernetes のベストプラクティスに従っています。[変更可能] 列において、✗ はクラスター作成後に変更できない設定、✓ は変更可能な設定を示します。変更不可の設定には特に注意してください。

ネットワーク構成

| 設定項目 | 説明 | 変更可能 |

|---|---|---|

| IPv6 デュアルスタック | IPv4/IPv6 デュアルスタッククラスターを有効化します。 重要

| ✗ |

| VPC | クラスター用の仮想プライベートクラウド(VPC)。ゾーンを指定すると VPC が自動作成され、既存の VPC を選択することもできます。 | ✗ |

| [VPC に対する SNAT の構成] | 説明 共有 VPC を使用する場合は、このオプションを選択しないでください。 選択した場合、ACK は VPC のインターネットアクセスを構成します。

| ✓ |

| [API サーバーへのアクセス] | API サーバーは HTTP REST インターフェイスを通じてリソースオブジェクト(Pod、Service など)を管理し、作成、読み取り、更新、削除、監視操作をサポートします。

重要

| ✗ |

| ネットワーク プラグイン | Terway と Flannel の比較Flannel および Terway をサポートしています。「」をご参照ください。

| ✗ |

| [Pod vSwitch] | Terway のみに適用されます。Pod に IP アドレスを割り当てるために使用される vSwitch。各 Pod vSwitch はワーカーノード vSwitch に対応し、同一ゾーン内である必要があります。 重要 vSwitch CIDR ブロックのサブネットマスクは /19 ビット以下に設定することを推奨します。/25 ビットより長いサブネットマスクでは利用可能な IP アドレス数が不足し、クラスターが正常に動作しなくなる可能性があります。 | ✓ |

| コンテナ CIDR ブロック | Flannel のみに適用されます。VPC CIDR ブロック、同一 VPC 内の他の ACK クラスター CIDR ブロック、および Service CIDR ブロックと重複してはなりません。作成後は変更できません。「ACK マネージドクラスターのネットワーク計画」をご参照ください。 | ✗ |

| [ノードあたりの Pod 数] | Flannel のみに適用されます。単一ノード上の最大 Pod 数。 | ✗ |

| サービス CIDR | クラスター内のサービス用CIDRブロック。VPC CIDR ブロック、同じVPC内の他のACKクラスターのCIDRブロック、またはコンテナCIDRブロックと重複してはなりません。作成後に変更することはできません。「ACK マネージドクラスターのネットワーク計画」をご参照ください。 | ✗ |

| [転送モード] | サポートされるモード:iptables および IP Virtual Server(IPVS)。

| ✗ |