Jika perusahaan Anda menggunakan Active Directory (AD) untuk mengelola akun pengguna tetapi belum menghubungkan jaringan kantor secara langsung ke domain AD, Anda tetap dapat mengaktifkan single sign-on (SSO) untuk komputer cloud. Buat akun kemudahan di Elastic Desktop Service (EDS) Enterprise yang mencerminkan pengguna AD berdasarkan username, konfigurasikan Active Directory Federation Services (AD FS) sebagai penyedia identitas (IdP), dan biarkan AD FS melakukan otentikasi pengguna saat mereka masuk ke komputer cloud.

Jika jaringan kantor Anda sudah terhubung ke domain AD, konfigurasikan SSO menggunakan pengguna AD. Lihat Implementasikan SSO untuk Elastic Desktop Service bagi pengguna AD menggunakan AD FS.

Cara kerja

Dalam konfigurasi ini, EDS Enterprise bertindak sebagai penyedia layanan (SP) dan AD FS bertindak sebagai penyedia identitas (IdP). Kedua sistem saling bertukar file metadata Security Assertion Markup Language (SAML) untuk membangun hubungan kepercayaan. Saat pengguna masuk:

Klien Alibaba Cloud Workspace mengarahkan pengguna ke halaman login AD FS.

AD FS melakukan otentikasi pengguna terhadap Active Directory Anda dan mengeluarkan pernyataan SAML.

AD FS memetakan username AD pengguna (melalui User Principal Name atau UPN) ke SAML Name ID, yang digunakan EDS Enterprise untuk mengidentifikasi akun kemudahan yang sesuai.

Pengguna langsung masuk ke komputer cloud yang ditugaskan tanpa perlu memasukkan kredensial lagi.

Username setiap akun kemudahan harus sesuai dengan SamAccountName AD, tanpa memperhatikan huruf besar/kecil, agar pemetaan berfungsi.

Prasyarat

Sebelum memulai, pastikan Anda memiliki:

Server AD FS yang telah dideploy dan dapat diakses

Akses admin ke konsol EDS Enterprise di

https://eds.console.alibabacloud.com/Akses admin ke server AD FS (Server Manager)

Jaringan kantor yang telah dibuat di EDS Enterprise (SSO dikonfigurasi per jaringan kantor)

Username AD yang memenuhi konvensi penamaan akun kemudahan EDS Enterprise: 3–25 karakter, dimulai dengan huruf atau angka, hanya berisi huruf kecil, angka, tanda hubung (

-), garis bawah (_), atau titik (.), dan tidak seluruhnya terdiri dari angka

Langkah 1: Buat akun kemudahan

Akun kemudahan harus memiliki username yang sesuai dengan username AD Anda. Buat secara manual untuk jumlah pengguna kecil, atau secara massal melalui file CSV untuk tim besar.

Opsi 1: Buat akun secara manual

Masuk ke konsol EDS Enterprise.

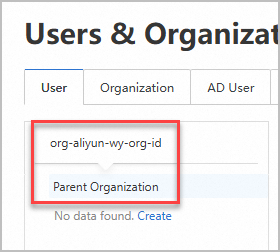

Di panel navigasi kiri, pilih Users > Users & Organizations.

Di tab User, klik Create User, lalu klik tab Manual Entry.

Konfigurasikan parameter dan klik Create User.

| Parameter | Wajib | Deskripsi |

|---|---|---|

| Tipe pengguna | Ya | User-activated: pengguna mengaktifkan akun melalui email atau SMS. Administrator-activated: admin menetapkan password awal. |

| Username | Ya | Harus sesuai dengan SamAccountName AD, tanpa memperhatikan huruf besar/kecil. Format: 3–25 karakter, dimulai dengan huruf atau angka, hanya huruf kecil/angka/tanda hubung/garis bawah/titik, tidak seluruhnya angka. |

| Nama tampilan | Tidak | Digunakan untuk identifikasi di konsol; tidak terlihat oleh pengguna akhir. |

| Info kontak (alamat email) | Ya | Menerima notifikasi penugasan, info login, dan tautan reset password. |

| Organisasi induk | Tidak | Tetapkan akun ke organisasi sekarang atau nanti. |

| Password | Ya (hanya untuk Administrator-activated) | Minimal 10 karakter, termasuk minimal tiga dari: huruf kapital, huruf kecil, angka, karakter khusus (tanpa spasi). |

| Masa berlaku password | Tidak | Secara default berlaku permanen. Atur menjadi 30–365 hari untuk mewajibkan reset berkala. |

| Lock on | Wajib jika Administrator-activated | Saat dikunci, pengguna tidak dapat masuk ke terminal Alibaba Cloud Workspace. |

| Berikan izin admin | Tidak | Memberikan izin administrator lokal pada komputer cloud. Default: Yes. Perubahan berlaku setelah restart komputer cloud. |

| Keterangan | Tidak | Catatan tambahan tentang akun. |

Masukkan username yang persis sesuai dengan username AD. Pencocokan username tidak peka terhadap huruf besar/kecil, tetapi gunakan huruf kecil untuk menghindari kebingungan.

Opsi 2: Impor akun dari file CSV

Gunakan opsi ini jika Anda memiliki banyak pengguna AD yang perlu diintegrasikan.

Siapkan file CSV di server domain AD:

Verifikasi bahwa username AD Anda memenuhi persyaratan penamaan EDS Enterprise. Username AD yang berisi karakter di luar set yang diizinkan (misalnya, spasi atau karakter khusus) tidak dapat diimpor dan harus ditangani secara terpisah.

Ekspor pengguna AD ke CSV menggunakan PowerShell:

Get-ADUser -filter * | export-csv <file-path> -Encoding utf8Contohnya, untuk menyimpan file sebagai

C:\Users\test.csv:Get-ADUser -filter * | export-csv C:\Users\test.csv -Encoding utf8Buka file CSV yang diekspor di perangkat lunak spreadsheet. File yang diekspor menggunakan kolom

SamAccountNamesebagai username dan kolomUserPrincipalNamesebagai alamat email. Jika email aktual pengguna AD berbeda dari nilaiUserPrincipalName, perbarui kolom tersebut. Susun ulang kolom agar sesuai dengan templat impor EDS Enterprise:Tipe akun Kolom 1 Kolom 2 Kolom 3 Kolom 4 User-activated Username Alamat email Telepon (opsional) — Administrator-activated Username Email (opsional) Telepon (opsional) Password

Impor file CSV di konsol:

Masuk ke konsol EDS Enterprise.

Di panel navigasi kiri, pilih Users > Users & Organizations.

Di tab User, klik Create User, lalu klik tab Batch Entry.

Konfigurasikan parameter:

Parameter Wajib Deskripsi Tipe pengguna Ya User-activated atau Administrator-activated. Masa berlaku password Tidak Secara default berlaku permanen; atur menjadi 30–365 hari untuk mewajibkan reset berkala. Lock on Tidak Wajib jika Administrator-activated. Mencegah login saat dikunci. Berikan izin admin Tidak Default: Yes. Perubahan berlaku setelah restart. Unggah file Ya Klik Download untuk mendapatkan templat impor. Isi informasi pengguna, lalu klik Upload Local File untuk mengirimkan. Untuk menetapkan pengguna ke organisasi, masukkan ID organisasi di kolom OrgId. Untuk menemukan ID organisasi, arahkan kursor ke struktur organisasi di konsol.

Klik Close. Sistem akan mengimpor data secara otomatis. Jika impor gagal, klik View Account untuk mengidentifikasi kesalahan format.

Setelah pembuatan, akun muncul di tab User dengan status Normal. Notifikasi tidak dikirim saat pembuatan akun — pengguna menerima email ketika komputer cloud ditugaskan kepada mereka.

Langkah 2: Konfigurasikan AD FS sebagai IdP di EDS Enterprise

Unduh file metadata IdP AD FS ke perangkat lokal Anda. File tersedia di:

https://<AD FS server>/FederationMetadata/2007-06/FederationMetadata.xmlGanti

<AD FS server>dengan nama domain atau alamat IP server AD FS Anda.Masuk ke konsol EDS Enterprise.

Di panel navigasi kiri, pilih Networks & Storage > Office Networks.

Pilih wilayah di pojok kiri atas bilah navigasi atas.

Klik ID jaringan kantor tempat Anda ingin mengaktifkan SSO.

Di halaman detail jaringan kantor, klik Show di pojok kanan atas bagian Other Information, lalu aktifkan SSO.

Klik Upload File di samping IdP Metadata dan unggah file metadata yang Anda unduh di langkah 1.

Langkah 3: Konfigurasikan EDS Enterprise sebagai relying party di AD FS

Unduh file metadata SP

Masuk ke konsol EDS Enterprise.

Di panel navigasi kiri, pilih Networks & Storage > Office Networks.

Klik ID jaringan kantor tempat SSO telah diaktifkan.

Di panel navigasi kiri halaman detail jaringan kantor, klik tab Other.

Klik Download Application Metadata File di samping Application Metadata. File akan disimpan ke folder Downloads lokal Anda.

Tambahkan EDS Enterprise sebagai relying party trust di AD FS

Masuk ke server AD FS dan buka Server Manager.

Pilih Tools > AD FS Management.

Di panel navigasi kiri jendela AD FS, pilih Trust Relationships > Relying Party Trusts.

Di panel Actions di sebelah kanan, klik Add Relying Party Trust.

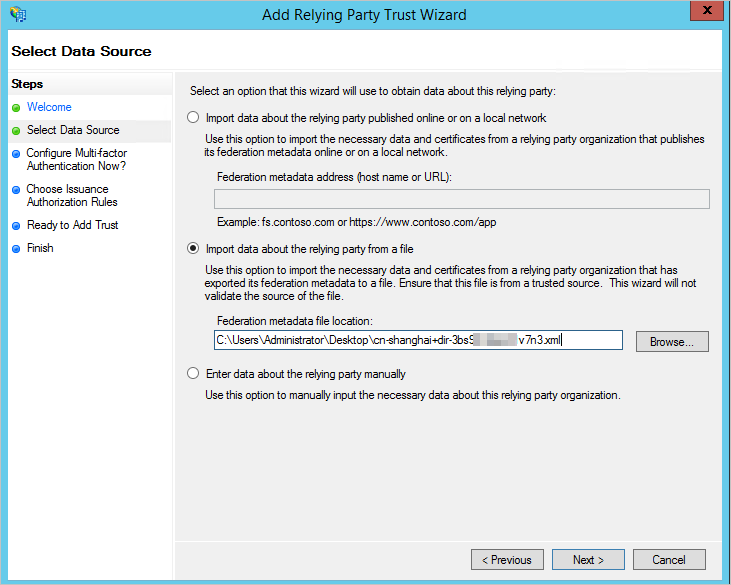

Ikuti panduan wizard. Di langkah Select Data Source, pilih Import data about the relying party from a file dan impor file metadata SP yang Anda unduh dari EDS Enterprise. Pertahankan pengaturan default di langkah-langkah berikutnya.

Konfigurasikan kebijakan penerbitan klaim

Konfigurasikan aturan klaim yang memetakan atribut pengguna AD ke pernyataan SAML.

Di daftar Relying Party Trusts, klik kanan trust yang baru saja Anda tambahkan dan pilih Edit Claim Issuance Policy.

Di kotak dialog, klik Add Rule.

Konfigurasikan aturan klaim:

Di langkah Choose Rule Type, pilih Transform an Incoming Claim dari daftar Claim rule template.

Di langkah Configure Claim Rule, atur Incoming claim type ke UPN dan Outgoing claim type ke Name ID.

Pemetaan ini meneruskan UPN pengguna sebagai Name ID SAML. EDS Enterprise mencocokkan nilai ini dengan username akun kemudahan yang sesuai.

Langkah 4: Verifikasi SSO

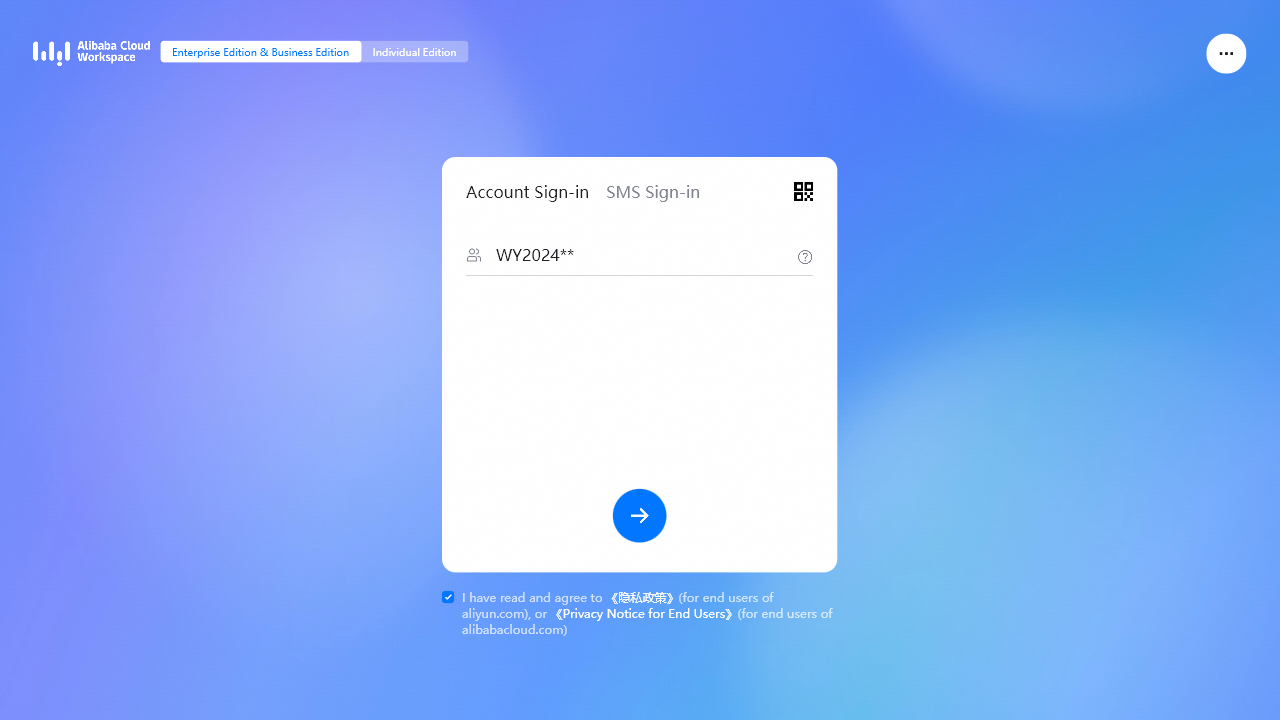

Langkah-langkah berikut menggunakan klien Windows Alibaba Cloud Workspace V7.2.2 sebagai contoh.

Buka klien Windows Alibaba Cloud Workspace, pilih Enterprise Edition, terima kebijakan privasi, masukkan ID organisasi atau ID jaringan kantor dari kredensial login Anda, lalu klik ikon panah.

Di halaman login AD FS, masukkan username akun kemudahan yang Anda buat di Langkah 1. AD FS melakukan otentikasi pengguna terhadap Active Directory.

Setelah otentikasi berhasil, klien menampilkan komputer cloud yang ditugaskan kepada pengguna. Arahkan kursor ke kartu komputer cloud dan klik Start, lalu Connect Cloud Computer untuk terhubung.

Langkah berikutnya

Tetapkan komputer cloud atau pool komputer cloud ke akun kemudahan. Pengguna akan menerima notifikasi email berisi instruksi login setelah penugasan.

Untuk mengelola akun kemudahan dalam skala besar, gunakan halaman Users & Organizations untuk memperbarui detail akun, mereset password, atau mengunci akun.