Jika Elastic Desktop Service Anda terhubung ke sistem Active Directory (AD) perusahaan, topik ini menjelaskan cara mengonfigurasi Single Sign-On (SSO) antara Active Directory Federation Services (AD FS) dan Elastic Desktop Service. Setelah SSO dikonfigurasi, pengguna akhir harus melakukan autentikasi pada halaman AD FS saat menggunakan akun AD mereka untuk masuk ke Elastic Desktop Service.

Persiapan

Anda telah menghubungkan sistem AD perusahaan ke Elastic Desktop Service dan membuat jaringan kantor AD perusahaan. Untuk informasi selengkapnya, lihat Buat dan kelola jaringan kantor untuk akun AD perusahaan.

Prosedur

Topik ini menjelaskan cara mengonfigurasi SSO menggunakan AD FS pada Windows Server 2012 R2 sebagai contoh.

Langkah 1: Konfigurasikan AD FS sebagai Penyedia Identitas SAML tepercaya di Elastic Desktop Service

Dapatkan file metadata penyedia identitas (IdP).

Masukkan URL berikut di browser untuk mendapatkan file metadata IdP.

URL: https://<AD server>/FederationMetadata/2007-06/FederationMetadata.xml. Pada URL tersebut, ganti <AD Server> dengan nama domain atau alamat IP server AD FS Anda.

Unduh file metadata ke komputer Anda.

Unggah file metadata IdP di konsol Elastic Desktop Service.

Masuk ke Konsol WUYING Workspace.

Di panel navigasi sebelah kiri, pilih Network & Storage > Office Networks.

Pada halaman Office Networks, temukan jaringan kantor AD tempat Anda ingin mengaktifkan SSO dan klik ID-nya.

Di panel navigasi sebelah kiri halaman detail jaringan kantor, pilih Other Information.

Pada bagian Other Information, Anda dapat mengaktifkan SSO dan mengunggah file metadata IdP.

SSO Settings: Mengaktifkan fitur SSO.

Fitur ini dinonaktifkan secara default. Jika dinonaktifkan, konfigurasi SSO tidak berlaku.

IdP Metadata: Klik Upload File untuk mengunggah file metadata IdP perusahaan Anda.

Jika status IdP Metadata adalah Lengkap, berarti IdP perusahaan telah dikonfigurasi sebagai Penyedia Identitas Security Assertion Markup Language (SAML) yang tepercaya.

Langkah 2: Konfigurasikan Elastic Desktop Service sebagai penyedia layanan (SP) SAML tepercaya di AD FS

Unduh file metadata dari Elastic Desktop Service.

Masuk ke Konsol WUYING Workspace.

Di panel navigasi sebelah kiri, pilih Network & Storage > Office Networks.

Pada halaman Office Networks, temukan jaringan kantor AD yang telah mengaktifkan SSO dan klik ID jaringan kantor tersebut.

Di panel navigasi sebelah kiri halaman Detail Jaringan Kantor, pilih Other Information.

Pada bagian Other Information, di bawah Application Metadata, klik Download Application Metadata File.

Unggah file metadata ke AD FS.

Masuk ke server tempat AD FS diterapkan dan buka Server Manager.

Di pojok kanan atas, pilih .

Pada kotak dialog AD FS, di panel navigasi sebelah kiri, pilih .

Tambahkan kepercayaan pihak yang bergantung.

Di bagian Actions di sebelah kanan, klik Add Relying Party Trust.

Ikuti panduan untuk menambahkan kepercayaan pihak yang bergantung.

Saat diminta memilih sumber data, pilih Import Data About The Relying Party From A File dan impor file metadata SP yang Anda peroleh pada langkah sebelumnya.

Edit aturan klaim.

Pada daftar kepercayaan pihak yang bergantung, klik kanan kepercayaan pihak yang bergantung yang baru ditambahkan dan pilih Edit Claim Rules.

Pada kotak dialog, klik Add Rule.

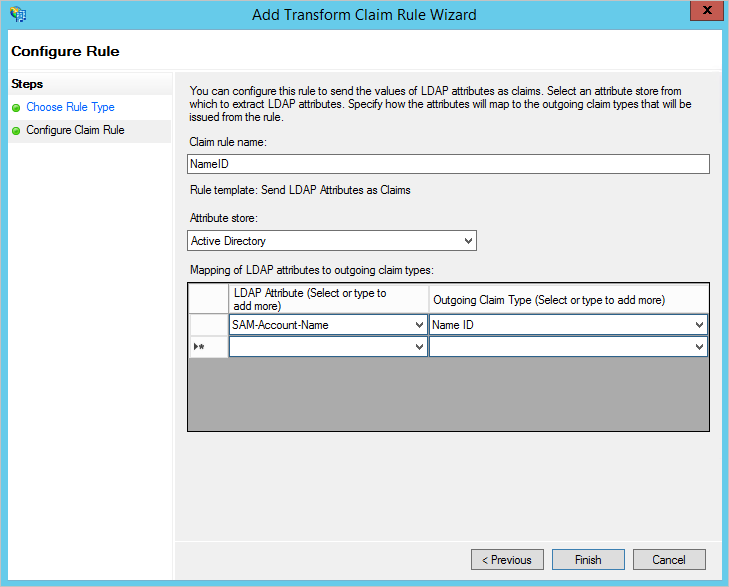

Ikuti panduan untuk mengonfigurasi aturan tersebut.

Detail konfigurasi adalah sebagai berikut:

Untuk Templat aturan klaim, pilih Send LDAP Attributes As Claims.

Saat mengonfigurasi aturan klaim, pilih Active Directory sebagai penyimpan atribut. Dalam pemetaan atribut LDAP ke jenis klaim keluar, tambahkan pemetaan dari SAM-Account-Name ke Name ID, atau dari User Principal Name (UPN) ke Name ID.

Langkah selanjutnya

Sebelum menggunakan fitur SSO untuk masuk ke klien, pastikan nama domain AD FS dapat diakses dari komputer Anda.

Setelah Anda mengonfigurasi SSO, ketika pengguna akhir dengan akun AD perusahaan masuk ke WUYING Terminal, pengguna tersebut memasukkan ID jaringan kantor. Halaman AD FS akan terbuka secara otomatis. Pengguna akhir harus memasukkan nama pengguna dan kata sandi akun AD tersebut. Setelah identitas diautentikasi, pengguna berhasil masuk.

FAQ

Jika Anda tidak dapat masuk setelah memasukkan nama pengguna dan kata sandi AD, autentikasi masuk mungkin gagal di AD FS. Kemungkinan penyebab dan solusinya adalah sebagai berikut:

Nama pengguna atau kata sandi AD salah.

Dalam kasus ini, masuk ke server domain AD untuk memeriksa nama pengguna AD atau mengatur ulang kata sandi.

Konfigurasi AD FS salah. Masuk ke server AD FS untuk memeriksa konfigurasi kepercayaan pihak yang bergantung dan aturan.

Saat mengatur ulang kata sandi, jangan pilih opsi 'User must change password at next logon'. Jika opsi ini dipilih saat membuat pengguna atau mengatur ulang kata sandi, pengguna akan diminta mengubah kata sandi sebelum menggunakan SSO. Pengguna kemudian dapat memasukkan nama pengguna AD dan kata sandi baru untuk masuk ke WUYING Terminal.