Fitur otentikasi dua faktor pada SSL-VPN meningkatkan keamanan dengan mewajibkan klien melewati dua pemeriksaan: autentikasi sertifikat klien SSL dan autentikasi username serta password melalui Identity as a Service (IDaaS). Koneksi SSL-VPN hanya akan dibuat setelah kedua pemeriksaan berhasil. Saat menggunakan autentikasi IDaaS, Anda dapat menghubungkan server Active Directory (AD) untuk menerapkan autentikasi AD. Topik ini menjelaskan cara menggunakan fitur otentikasi dua faktor SSL-VPN agar klien dapat membuat koneksi SSL-VPN ke Virtual Private Cloud (VPC) setelah lulus autentikasi AD, lalu mengakses sumber daya di dalam VPC tersebut.

Kasus penggunaan

Topik ini menggunakan skenario yang ditunjukkan pada gambar sebelumnya. Sebuah perusahaan telah men-deploy aplikasi pada instance ECS di dalam VPC di wilayah China (Hangzhou). Untuk mendukung kebutuhan bisnis, karyawan yang sedang bepergian memerlukan akses remote ke sumber daya di VPC tersebut. Perusahaan tersebut mengelola sistem AD on-premises sendiri dan mewajibkan karyawan diautentikasi oleh server AD sebelum dapat mengakses sumber daya VPC.

Perusahaan dapat menggunakan fitur SSL-VPN dari gateway VPN, mengaktifkan otentikasi dua faktor, dan mengonfigurasi aplikasi IDaaS untuk autentikasi AD. Saat karyawan mencoba membuat koneksi SSL-VPN, klien terlebih dahulu diautentikasi menggunakan sertifikat klien SSL. Kemudian, instans IDaaS EIAM melakukan autentikasi AD dengan meneruskan username dan password karyawan ke server AD perusahaan untuk verifikasi dan mengembalikan hasilnya. Klien hanya dapat membuat koneksi SSL-VPN dan mengakses sumber daya di VPC setelah kedua metode autentikasi berhasil.

Prasyarat

Anda telah membuat VPC di wilayah China (Hangzhou) dan men-deploy aplikasi Anda pada instance ECS di dalam VPC tersebut. Untuk informasi lebih lanjut, lihat Buat VPC dengan blok CIDR IPv4.

Pastikan aturan grup keamanan yang diterapkan pada instance ECS mengizinkan klien mengakses sumber daya cloud. Untuk informasi lebih lanjut, lihat Lihat aturan grup keamanan dan Tambahkan aturan grup keamanan.

Pastikan klien dapat mengakses jaringan publik dan blok CIDR pribadi klien tidak tumpang tindih dengan blok CIDR pribadi VPC.

Anda telah membuat instans IDaaS EIAM Edisi Perusahaan. Untuk informasi lebih lanjut, lihat Manajemen instans.

PentingInstans IDaaS EIAM 1.0 tidak lagi tersedia untuk pembelian. Kami menyarankan Anda menggunakan instans IDaaS EIAM 2.0. Topik ini menggunakan instans IDaaS EIAM 2.0 sebagai contoh. Untuk informasi lebih lanjut, lihat [Pemberitahuan perubahan] Otentikasi dua faktor SSL-VPN kini mendukung IDaaS EIAM 2.0.

Untuk mempelajari cara menggunakan instans IDaaS EIAM 1.0, lihat Konfigurasi IDaaS EIAM 1.0.

Anda memiliki alamat IP publik dan port layanan server AD Anda.

Dalam contoh ini, sistem AD dideploy pada sistem Windows Server 2022. Alamat IP publiknya adalah 47.XX.XX.62 dan port layanannya adalah 389.

Anda memiliki Base DN server AD Anda.

Dalam contoh ini, Base DN server AD adalah dc=zxtest,dc=com.

Anda memiliki DN administrator, username, dan password server AD Anda.

Dalam contoh ini, nama akun administrator adalah Administrator dan password-nya adalah 1****2. DN-nya adalah cn=Administrator,cn=Users,dc=zxtest,dc=com, seperti yang ditunjukkan pada gambar berikut.

Prosedur

Langkah 1: Hubungkan server AD

Hubungkan server AD ke instans IDaaS EIAM Anda untuk menyinkronkan informasi akun dari server AD ke instans tersebut. Untuk informasi lebih lanjut, lihat Bind AD - Inbound.

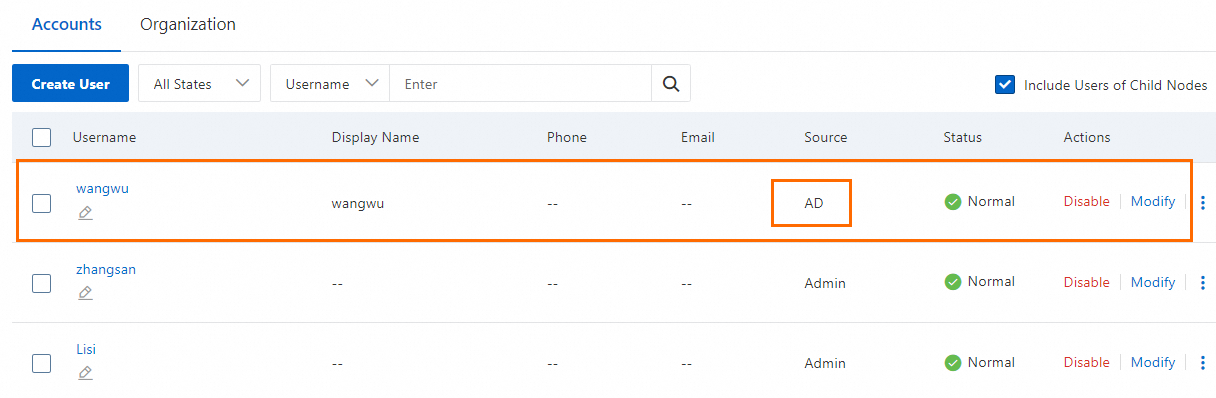

Dalam contoh ini, nilai default digunakan untuk semua parameter kecuali parameter yang diperlukan saat Anda menghubungkan server AD. Gambar berikut menunjukkan informasi akun yang disinkronkan dari server AD ke instans IDaaS EIAM.

Langkah 2: Tambahkan aplikasi SSL-VPN

Login ke Konsol IDaaS.

Pada halaman EIAM, temukan instans IDaaS EIAM yang telah Anda buat di bagian Prasyarat. Pada kolom Actions, klik Console.

Di panel navigasi kiri instans EIAM, pilih Application. Pada halaman Application, klik Add Application.

Pada halaman Add Application, temukan templat Alibaba Cloud - SSL VPN dan klik Add Application.

Pada kotak dialog Add Application, masukkan nama untuk aplikasi tersebut dan klik Add.

Pada tab Sign-In di halaman detail aplikasi, konfigurasikan pengaturan berikut lalu klik Save di bagian bawah tab.

SSO: Biarkan fitur ini tetap diaktifkan.

Grant Types: Nilai default adalah Password Grant. Untuk IdP, pilih server AD yang telah Anda hubungkan. Sistem akan menggunakan server AD ini untuk mengautentikasi identitas karyawan.

Authorize: Gunakan nilai default Manually. Dengan opsi ini, Anda harus memberikan izin secara manual kepada akun tertentu untuk mengakses aplikasi ini. Untuk informasi lebih lanjut tentang cakupan otorisasi, lihat Authorization scope.

Tetap di tab Sign-In dan klik tab Application Authorization.

Tambahkan otorisasi untuk akun karyawan yang perlu membuat koneksi SSL-VPN. Untuk detailnya, lihat Application authorization.

Langkah 3: Buat gateway VPN

- Login ke Konsol gateway VPN.

Pada halaman VPN Gateways, klik Create VPN Gateway.

Pada halaman VPN Gateway, konfigurasikan gateway VPN berdasarkan informasi berikut, lalu klik Buy Now dan selesaikan pembayaran.

Topik ini hanya menjelaskan parameter yang diperlukan. Gunakan nilai default untuk parameter lainnya. Untuk informasi lebih lanjut, lihat Buat dan kelola instans gateway VPN.

Parameter

Deskripsi

Region

Pilih wilayah tempat Anda ingin membuat gateway VPN. Dalam contoh ini, China (Hangzhou) dipilih.

CatatanGateway VPN harus berada di wilayah yang sama dengan VPC.

Gateway type

Pilih jenis gateway VPN. Dalam contoh ini, Standard dipilih.

Network Type

Pilih jenis jaringan untuk instans gateway VPN. Dalam contoh ini, Public dipilih.

Tunnels

Sistem menampilkan mode saluran data yang didukung untuk koneksi IPsec-VPN di wilayah saat ini.

Virtual Private Cloud

Pilih instans VPC yang ingin Anda hubungkan.

vSwitch 1

Pilih vSwitch dari instans VPC.

Jika Anda memilih Single-tunnel, Anda hanya perlu menentukan satu vSwitch.

Jika Anda memilih Dual-tunnel, Anda perlu menentukan dua vSwitch.

Setelah fitur IPsec-VPN diaktifkan, sistem membuat antarmuka jaringan elastis (ENI) untuk masing-masing dari dua vSwitch tersebut sebagai antarmuka untuk berkomunikasi dengan VPC melalui koneksi IPsec-VPN. Setiap ENI menggunakan satu alamat IP di vSwitch tersebut.

CatatanSistem memilih vSwitch secara default. Anda dapat mengubah atau menggunakan vSwitch default tersebut.

Setelah gateway VPN dibuat, Anda tidak dapat mengubah vSwitch yang terkait dengan gateway VPN tersebut. Anda dapat melihat vSwitch yang terkait dengan gateway VPN, zona tempat vSwitch tersebut berada, dan ENI di vSwitch tersebut pada halaman detail gateway VPN.

vSwitch 2

Pilih vSwitch kedua dari instans VPC.

Tentukan dua vSwitch di zona berbeda dalam VPC terkait untuk menerapkan pemulihan bencana lintas zona untuk koneksi IPsec-VPN.

Untuk wilayah yang hanya mendukung satu zona, pemulihan bencana lintas zona tidak didukung. Kami menyarankan Anda menentukan dua vSwitch di zona tersebut untuk menerapkan ketersediaan tinggi koneksi IPsec-VPN. Anda juga dapat memilih vSwitch yang sama dengan yang pertama.

CatatanJika vSwitch kedua tidak tersedia di VPC, Anda dapat membuatnya. Untuk informasi lebih lanjut, lihat Buat dan kelola vSwitch.

IPsec-VPN

Menentukan apakah akan mengaktifkan fitur IPsec-VPN. Dalam contoh ini, pilih Disable.

SSL-VPN

Menentukan apakah akan mengaktifkan fitur SSL-VPN. Dalam contoh ini, pilih Enable.

SSL connections

Pilih jumlah maksimum klien yang dapat terhubung.

CatatanAnda dapat mengonfigurasi SSL connections hanya setelah Anda mengaktifkan fitur SSL-VPN.

Kembali ke halaman VPN Gateways untuk melihat instans gateway VPN yang telah dibuat.

Instans gateway VPN yang baru dibuat berada dalam status Preparing. Setelah 1 hingga 5 menit, statusnya berubah menjadi Normal. Status Normal menunjukkan bahwa gateway VPN telah diinisialisasi dan siap digunakan.

Langkah 4: Buat server SSL

Di panel navigasi kiri, pilih .

Di bilah navigasi atas, pilih wilayah untuk Server SSL.

CatatanServer SSL harus berada di wilayah yang sama dengan gateway VPN.

Pada halaman SSL Server, klik Create SSL Server.

Di panel Create SSL Server, konfigurasikan server SSL dengan parameter berikut, lalu klik OK.

Topik ini hanya menjelaskan parameter yang diperlukan. Gunakan nilai default untuk parameter lainnya. Untuk informasi lebih lanjut, lihat Buat dan kelola server SSL.

Parameter

Deskripsi

VPN Gateways

Pilih instans gateway VPN yang telah Anda buat.

Local Network

Masukkan blok CIDR VPC yang akan diakses. Contoh: 192.168.0.0/16.

Client CIDR Block

Masukkan blok CIDR yang akan digunakan klien untuk mengakses VPC. Dalam contoh ini, masukkan 10.0.0.0/24.

PentingPanjang prefiks subnet mask untuk Client CIDR Block harus antara 16 hingga 29 bit.

Blok CIDR klien tidak boleh tumpang tindih dengan local CIDR block, blok CIDR VPC, atau blok CIDR rute yang terkait dengan klien.

Kami menyarankan Anda menggunakan 10.0.0.0/8, 172.16.0.0/12, 192.168.0.0/16, atau subnet-nya untuk blok CIDR klien. Jika Anda harus menggunakan rentang alamat IP publik, Anda harus mengonfigurasinya sebagai blok CIDR yang ditentukan pengguna untuk VPC guna memastikan perutean yang tepat. Untuk informasi lebih lanjut, lihat FAQ VPC.

Setelah Anda membuat server SSL, sistem secara otomatis menambahkan rute untuk Client CIDR Block ke tabel rute VPC. Jangan tambahkan rute ini secara manual ke tabel rute VPC. Jika tidak, koneksi SSL-VPN mungkin terganggu.

Advanced Settings

Aktifkan fitur otentikasi dua faktor. Contoh ini menggunakan EIAM 2.0. Gunakan nilai default untuk parameter lainnya.

IDaaS Instance Region: Pilih China (Hangzhou).

IDaaS Instance: Pilih instans EIAM yang telah Anda buat di bagian Prasyarat.

IDaaS Application: Pilih aplikasi Alibaba Cloud SSL-VPN.

CatatanSaat Anda membuat server SSL di wilayah UAE (Dubai), kami menyarankan Anda mengaitkan server SSL tersebut dengan instans IDaaS EIAM 2.0 di Singapura untuk mengurangi latensi.

Langkah 5: Buat sertifikat klien SSL

Di panel navigasi kiri, pilih .

Pada halaman SSL Client, klik Create SSL Client.

Di panel Create SSL Client, masukkan nama untuk klien SSL, pilih SSL Server, lalu klik OK.

Pada halaman SSL Client, temukan klien SSL yang telah Anda buat, lalu di kolom Actions, klik Download Certificate.

Simpan sertifikat klien SSL yang diunduh ke perangkat lokal Anda. Anda akan menggunakannya nanti untuk konfigurasi klien.

Langkah 6: Konfigurasi klien

Konfigurasi klien Linux

Buka terminal baris perintah.

Jalankan perintah berikut untuk menginstal klien OpenVPN.

CentOS

yum install -y openvpn mkdir -p /etc/openvpn/confUbuntu

apt-get update apt-get install -y openvpn mkdir -p /etc/openvpn/confEkstrak paket sertifikat klien SSL yang diunduh dan salin file-file tersebut ke direktori /etc/openvpn/conf/.

Masuk ke direktori /etc/openvpn/conf/, jalankan perintah berikut, lalu masukkan username dan password Anda. Setelah klien lulus autentikasi AD, koneksi SSL-VPN akan dibuat.

openvpn --config /etc/openvpn/conf/config.ovpn --daemon

Konfigurasi klien Windows

Unduh dan instal klien OpenVPN untuk Windows.

Ekstrak paket sertifikat klien SSL yang diunduh dan salin file-file tersebut ke direktori OpenVPN\config.

Dalam contoh ini, sertifikat disalin ke direktori C:\Program Files\OpenVPN\config. Salin sertifikat ke direktori instalasi aktual pada sistem Anda.

Jalankan klien OpenVPN, klik Connect, lalu masukkan username dan password Anda. Setelah klien lulus autentikasi AD, koneksi SSL-VPN akan dibuat.

Konfigurasi klien macOS (OpenVPN)

Buka antarmuka baris perintah.

Jika Homebrew belum diinstal pada klien Anda, jalankan perintah berikut untuk menginstalnya.

/bin/bash -c "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/HEAD/install.sh)"Jalankan perintah berikut untuk menginstal klien OpenVPN.

brew install openvpnEkstrak sertifikat klien SSL yang diunduh dan salin ke direktori konfigurasi.

Cadangkan semua file konfigurasi di direktori /usr/local/etc/openvpn.

PentingJalur instalasi default untuk OpenVPN dapat berbeda tergantung versi macOS. Gunakan jalur instalasi aktual Anda.

Jalankan perintah berikut untuk menghapus file konfigurasi OpenVPN.

rm /usr/local/etc/openvpn/*Jalankan perintah berikut untuk menyalin sertifikat klien SSL yang diunduh ke direktori konfigurasi.

cp cert_location /usr/local/etc/openvpn/cert_locationadalah jalur ke sertifikat klien SSL yang diunduh, misalnya, /Users/example/Downloads/certs6.zip.

Jalankan perintah berikut untuk mengekstrak sertifikat.

cd /usr/local/etc/openvpn/ unzip /usr/local/etc/openvpn/certs6.zipMasuk ke direktori /usr/local/etc/openvpn/, jalankan perintah berikut, lalu masukkan username dan password Anda untuk membuat koneksi SSL-VPN.

sudo /usr/local/opt/openvpn/sbin/openvpn --config /usr/local/etc/openvpn/config.ovpn

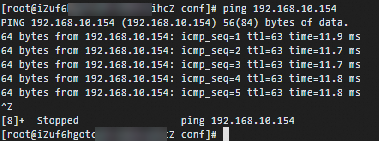

Langkah 7: Uji konektivitas

Setelah menyelesaikan langkah-langkah sebelumnya, klien dapat mengakses sumber daya di VPC secara remote. Langkah-langkah berikut menunjukkan cara menguji konektivitas antara klien Linux dan VPC.

Buka antarmuka baris perintah pada klien.

Jalankan perintah

pinguntuk mengakses instans ECS1 di VPC dan verifikasi konektivitas.ping <alamat IP instans ECS1>Menerima paket balasan, seperti yang ditunjukkan pada gambar, mengonfirmasi bahwa klien dapat mengakses sumber daya di VPC.

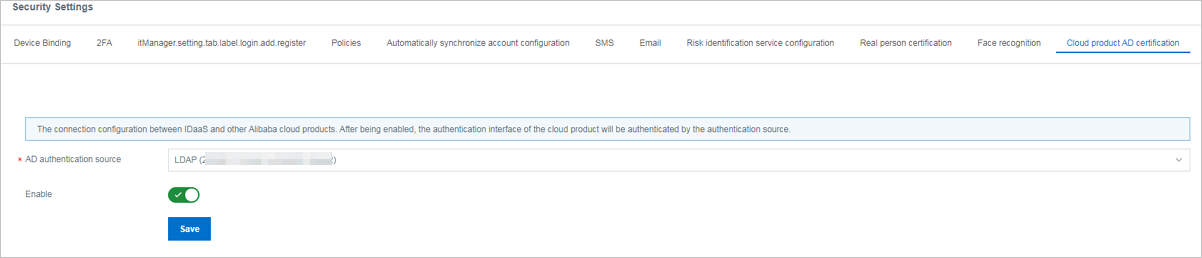

Konfigurasi IDaaS EIAM 1.0

Untuk menggunakan instans IDaaS EIAM 1.0, ikuti langkah-langkah berikut. Anda harus mengaktifkan autentikasi LDAP dan menghubungkan instans EIAM 1.0 saat membuat server SSL. Langkah-langkah lainnya sama seperti yang dijelaskan di atas dan tidak diulang.

. Di kotak dialog yang muncul, klik Submit untuk mengaktifkan sumber autentikasi LDAP.

. Di kotak dialog yang muncul, klik Submit untuk mengaktifkan sumber autentikasi LDAP.