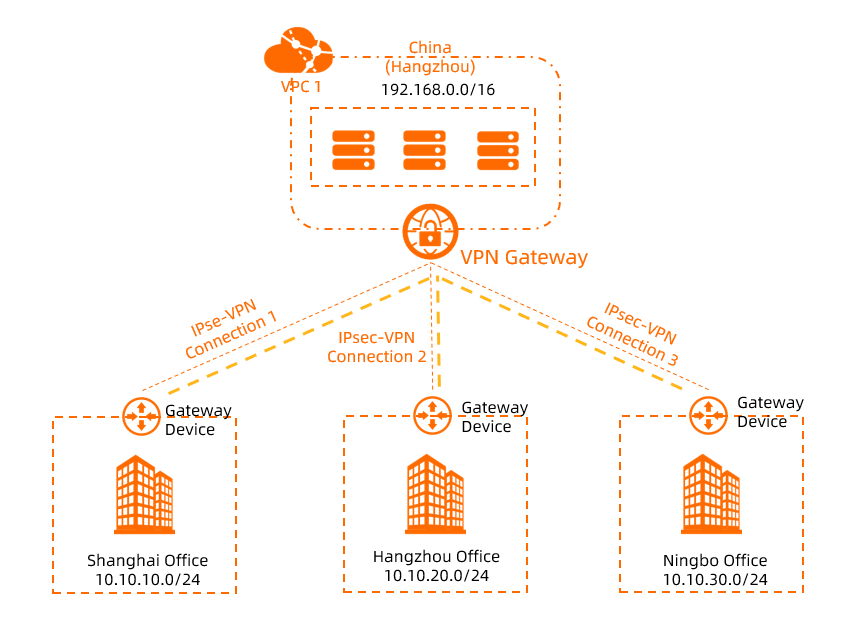

Topik ini menjelaskan cara menggunakan fitur hub dari VPN Gateway untuk menghubungkan beberapa situs satu sama lain dan ke VPC.

Cara kerja

Setelah Anda membuat instance VPN Gateway, fitur hub-nya diaktifkan secara otomatis. Anda hanya perlu mengonfigurasi gateway pelanggan untuk setiap situs serta koneksi IPsec-VPN dari masing-masing situs ke cloud agar komunikasi antar-situs dan dengan VPC dapat berjalan.

Secara default, setiap instance VPN Gateway mendukung hingga 10 koneksi IPsec-VPN. Artinya, Anda dapat menghubungkan hingga 10 situs di wilayah berbeda ke satu instance VPN Gateway.

Anda dapat menambah kuota dengan salah satu metode berikut:

Buka halaman Quota Management untuk menambah kuota. Untuk informasi selengkapnya, lihat Tambah kuota.

Buka Quota Center untuk menambah kuota. Untuk informasi selengkapnya, lihat Tambah kuota.

Contoh skenario

Topik ini menggunakan skenario yang ditunjukkan pada gambar sebelumnya sebagai contoh. Sebuah perusahaan besar memiliki kantor di Shanghai, Hangzhou, dan Ningbo, serta Virtual Private Cloud bernama VPC1 di wilayah China (Hangzhou). Layanan dideploy pada instance ECS di VPC1. Saat ini, kantor-kantor tersebut tidak dapat saling berkomunikasi atau berkomunikasi dengan VPC1. Seiring pertumbuhan bisnis, perusahaan menggunakan VPN Gateway beserta fitur hub-nya untuk membangun komunikasi antar-kantor Shanghai, Hangzhou, dan Ningbo, serta dengan VPC1 secara cepat.

Prasyarat

Anda memiliki alamat IP publik perangkat gateway lokal untuk setiap kantor.

Anda telah membuat VPC bernama VPC1 di wilayah China (Hangzhou) dan mendeploy layanan pada instance ECS di dalamnya. Untuk informasi selengkapnya, lihat Buat VPC IPv4.

Tabel berikut mencantumkan blok CIDR yang digunakan untuk VPC1 dan setiap kantor dalam contoh ini.

CatatanAnda dapat merencanakan blok CIDR sesuai kebutuhan. Pastikan blok CIDR VPC1 dan kantor yang perlu saling berkomunikasi tidak tumpang tindih.

Site

VPC1

Shanghai office

Hangzhou office

Ningbo office

CIDR block to connect

192.168.0.0/16

10.10.10.0/24

10.10.20.0/24

10.10.30.0/24

ECS instance IP address

192.168.20.121

N/A

N/A

N/A

On-premises gateway public IP address

N/A

1.XX.XX.1

2.XX.XX.2

3.XX.XX.3

Verifikasi bahwa aturan security group untuk instance ECS di VPC1 dan aturan kontrol akses untuk setiap kantor mengizinkan komunikasi antar-kantor dan dengan VPC1. Untuk informasi selengkapnya, lihat Lihat aturan security group dan Tambah aturan security group.

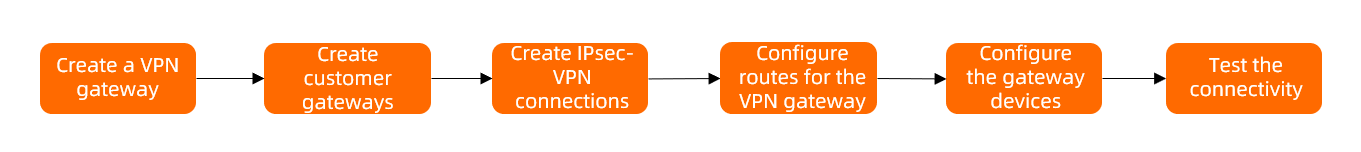

Prosedur

Langkah 1: Buat VPN Gateway

Gateway ini akan menghubungkan kantor Shanghai, Hangzhou, dan Ningbo satu sama lain serta ke VPC1.

Login ke Konsol VPN Gateway.

Di bilah navigasi atas, pilih wilayah tempat Anda ingin membuat instance VPN Gateway.

Dalam contoh ini, China (Hangzhou) dipilih.

Pada halaman VPN Gateways, klik Create VPN Gateway.

Pada halaman pembelian, konfigurasi instance VPN Gateway, klik Buy Now, lalu selesaikan pembayaran.

Parameter

Description

Instance name

Masukkan nama untuk instance VPN Gateway. Dalam contoh ini, masukkan VPN Gateway 1.

Region

Pilih wilayah instance VPN Gateway. Dalam contoh ini, China (Hangzhou) dipilih.

Gateway type

Pilih jenis instance VPN Gateway. Dalam contoh ini, Standard dipilih.

Network type

Pilih jenis jaringan untuk instance VPN Gateway. Dalam contoh ini, Public dipilih.

Tunnel

Sistem menampilkan mode tunnel yang didukung oleh koneksi IPsec-VPN di wilayah saat ini.

VPC

Pilih VPC yang akan dikaitkan dengan instance VPN Gateway. Dalam contoh ini, pilih VPC1.

vSwitch

Pilih vSwitch dari VPC.

Jika Anda memilih Single-tunnel, Anda hanya perlu menentukan satu vSwitch.

Jika Anda memilih Dual-tunnel, Anda perlu menentukan dua vSwitch.

Setelah fitur IPsec-VPN diaktifkan, sistem membuat elastic network interface (ENI) untuk masing-masing vSwitch sebagai antarmuka untuk berkomunikasi dengan VPC melalui koneksi IPsec-VPN. Setiap ENI menggunakan satu alamat IP di vSwitch.

CatatanSistem memilih vSwitch secara default. Anda dapat mengubah atau menggunakan vSwitch default.

Setelah gateway VPN dibuat, Anda tidak dapat mengubah vSwitch yang dikaitkan dengan gateway VPN tersebut. Anda dapat melihat vSwitch yang dikaitkan dengan gateway VPN, zona tempat vSwitch tersebut berada, dan ENI di vSwitch pada halaman detail gateway VPN.

vSwitch 2

Pilih vSwitch kedua dari VPC.

Parameter ini hanya diperlukan jika mode tunnel adalah dual-tunnel.

Peak Bandwidth

Pilih bandwidth publik maksimum untuk instance VPN Gateway dalam satuan Mbit/s.

Data transfer

Metode pengukuran instance VPN Gateway. Nilai default-nya adalah Pay-By-Data-Transfer.

Untuk informasi selengkapnya, lihat Billing.

IPsec-VPN

Pilih apakah akan mengaktifkan fitur IPsec-VPN. Dalam contoh ini, pilih Enable.

SSL-VPN

Pilih apakah akan mengaktifkan fitur SSL-VPN. Dalam contoh ini, pilih Disable.

Duration

Siklus penagihan VPN Gateway. Nilai default-nya adalah Hourly.

Service-linked role

Klik Create Service-Linked Role. Sistem secara otomatis membuat peran terkait layanan AliyunServiceRoleForVpn.

VPN Gateway menggunakan peran ini untuk mengakses sumber daya layanan cloud lainnya. Untuk informasi selengkapnya, lihat AliyunServiceRoleForVpn.

Jika parameter ini menampilkan Created, artinya peran tersebut sudah ada untuk akun Anda dan Anda tidak perlu membuatnya lagi.

Untuk informasi selengkapnya tentang parameter, lihat Buat gateway VPN.

Langkah 2: Buat gateway pelanggan

Untuk menghubungkan beberapa kantor melalui satu instance VPN Gateway, Anda harus membuat gateway pelanggan untuk setiap kantor.

Di panel navigasi kiri, pilih .

Di bilah navigasi atas, pilih wilayah untuk gateway pelanggan.

CatatanGateway pelanggan dan instance VPN Gateway yang dihubungkannya harus berada di wilayah yang sama.

Pada halaman Customer Gateway, klik Create Customer Gateway.

Pada panel Create Customer Gateway, konfigurasi gateway pelanggan berdasarkan informasi berikut, lalu klik OK.

Parameter

Description

Shanghai office

Hangzhou office

Ningbo office

Name

Masukkan nama untuk gateway pelanggan.

Shanghai-customer1

Hangzhou-customer2

Ningbo-customer3

IP Address

Masukkan alamat IP publik gateway pelanggan.

Dalam contoh ini, masukkan alamat IP publik perangkat gateway lokal di kantor Shanghai, 1.XX.XX.1.

Dalam contoh ini, masukkan alamat IP publik perangkat gateway lokal di kantor Hangzhou, 2.XX.XX.2.

Dalam contoh ini, masukkan alamat IP publik perangkat gateway lokal di kantor Ningbo, 3.XX.XX.3.

Untuk informasi selengkapnya tentang parameter, lihat Buat gateway pelanggan.

Langkah 3: Buat koneksi IPsec-VPN

Buat koneksi IPsec-VPN untuk masing-masing kantor Shanghai, Hangzhou, dan Ningbo. Koneksi IPsec-VPN mengaitkan gateway pelanggan dengan VPN Gateway untuk menghubungkan setiap kantor ke Alibaba Cloud.

Di panel navigasi kiri, pilih .

Pada halaman IPsec Connections, klik Bind VPN Gateway.

Konfigurasi koneksi IPsec-VPN berdasarkan informasi berikut, lalu klik OK.

Tabel berikut menjelaskan konfigurasi untuk koneksi IPsec-VPN kantor Shanghai, Hangzhou, dan Ningbo.

Parameter

Description

Shanghai office

Hangzhou office

Ningbo office

Name

Masukkan nama untuk koneksi IPsec-VPN.

IPsec-VPN Connection 1

IPsec-VPN Connection 2

IPsec-VPN Connection 3

Region

Pilih wilayah instance VPN Gateway tempat koneksi IPsec-VPN dikaitkan.

Pilih China (Hangzhou).

Associate VPN Gateway

Pilih instance VPN Gateway yang telah dibuat.

Pilih VPN Gateway 1.

Routing Mode

Pilih mode routing.

Pilih Destination Routing Mode.

Pilih Destination Routing Mode.

Pilih Protected Data Flows.

Local Network

Masukkan blok CIDR VPC yang perlu berkomunikasi dengan kantor. Ini digunakan untuk negosiasi Phase-2.

N/A

N/A

192.168.0.0/16

Remote Network

Masukkan blok CIDR kantor yang perlu berkomunikasi dengan VPC. Ini digunakan untuk negosiasi Phase-2.

10.10.30.0/24

Effective Immediately

Pilih apakah akan langsung memulai negosiasi setelah konfigurasi selesai.

Yes: Negosiasi dimulai segera setelah konfigurasi selesai.

No: Negosiasi dimulai saat traffic terdeteksi.

Dalam contoh ini, pilih Yes.

Dalam contoh ini, pilih Yes.

Dalam contoh ini, pilih Yes.

Customer Gateways

Pilih instance gateway pelanggan yang telah dibuat.

Pilih Shanghai-customer1.

Pilih Hangzhou-customer2.

Pilih Ningbo-customer3.

Pre-Shared Key

Masukkan kunci pra-bersama.

Jika Anda mengosongkan parameter ini, sistem akan menghasilkan string acak sepanjang 16 karakter.

PentingKunci pra-bersama perangkat gateway lokal harus sama dengan kunci pra-bersama koneksi IPsec-VPN.

fddsFF123****

TTTddd321****

PPPttt456****

Encryption Configuration

Konfigurasikan pengaturan seperti IKE, IPsec, DPD, dan Penelusuran NAT.

Dalam contoh ini, IKEv1 digunakan dan nilai default digunakan untuk parameter lainnya.

Dalam contoh ini, IKEv1 digunakan dan nilai default digunakan untuk parameter lainnya.

Dalam contoh ini, IKEv1 digunakan dan nilai default digunakan untuk parameter lainnya.

Gunakan nilai default untuk parameter lainnya. Untuk informasi selengkapnya tentang parameter, lihat Buat koneksi IPsec-VPN dalam mode single-tunnel.

Untuk mengonfigurasi rute gateway VPN nanti, klik Cancel pada kotak dialog yang muncul.

Langkah 4: Konfigurasi rute VPN Gateway

Setelah koneksi IPsec-VPN dibuat, Anda perlu menambahkan blok CIDR kantor Shanghai dan Hangzhou ke tabel rute berbasis tujuan instance VPN Gateway, serta mengiklankan blok CIDR kantor Shanghai, Hangzhou, dan Ningbo ke VPC1. Hal ini memungkinkan komunikasi antar-kantor dan dengan VPC1.

Koneksi IPsec-VPN untuk kantor Ningbo menggunakan mode routing Protected Data Flows. Setelah koneksi IPsec-VPN dibuat, sistem secara otomatis menambahkan jaringan lokal dan remote ke tabel rute berbasis kebijakan instance VPN Gateway. Oleh karena itu, Anda hanya perlu mengiklankan blok CIDR kantor Ningbo ke VPC1 dari tabel rute berbasis kebijakan. Anda tidak perlu menambahkan entri rute secara manual.

Di panel navigasi kiri, pilih .

Di bilah navigasi atas, pilih wilayah tempat instance gateway VPN berada.

Pada halaman VPN Gateway, temukan instance VPN Gateway yang dituju lalu klik ID-nya.

Tambahkan dan iklankan blok CIDR kantor Shanghai dan Hangzhou di Destination-based Route Table instance VPN Gateway.

Pada tab Destination-based Route Table, klik Add Route Entry.

Pada panel Add Route Entry, konfigurasi entri rute berbasis tujuan, lalu klik OK.

Parameter

Description

Route entry 1

Route entry 2

Destination CIDR Block

Masukkan blok CIDR tujuan.

Masukkan blok CIDR pribadi kantor Shanghai, 10.10.10.0/24.

Masukkan blok CIDR pribadi kantor Hangzhou, 10.10.20.0/24.

Next Hop Type

Pilih jenis lompatan berikutnya.

Pilih IPsec Connections.

Pilih IPsec Connections.

Next Hop

Pilih lompatan berikutnya.

Pilih IPsec-VPN Connection 1.

Pilih IPsec-VPN Connection 2.

Advertise to VPC

Pilih apakah akan mengiklankan entri rute baru ke tabel rute VPC yang terkait, yaitu VPC1.

Dalam contoh ini, pilih Yes.

Dalam contoh ini, pilih Yes.

Weight

Pilih bobot untuk entri rute.

100: prioritas tinggi.

0: prioritas rendah.

Dalam contoh ini, nilai default 100 digunakan.

Dalam contoh ini, nilai default 100 digunakan.

Untuk informasi selengkapnya tentang parameter, lihat Tambah rute berbasis tujuan.

Iklankan blok CIDR kantor Ningbo dari Policy-based Route Table instance VPN Gateway.

Di Policy-based Route Table, temukan entri rute yang Destination CIDR Block-nya merupakan blok CIDR kantor Ningbo, lalu klik Advertise di kolom Actions.

Pada kotak dialog Advertise Route, klik OK.

Langkah 5: Konfigurasi gateway lokal

Setelah Anda mengonfigurasi VPN Gateway di Alibaba Cloud, Anda juga harus mengonfigurasi perangkat gateway lokal untuk setiap lokasi kantor. Anda perlu mengunduh konfigurasi untuk perangkat gateway lokal dari halaman IPsec Connections dan menambahkan konfigurasi tersebut ke perangkat gateway lokal agar komunikasi antar-lokasi kantor, serta antara lokasi kantor dan VPC1, dapat berjalan.

Di panel navigasi kiri, pilih .

Pada halaman IPsec Connections, temukan koneksi IPsec-VPN yang dituju lalu klik Generate Peer Configuration di kolom Actions.

Unduh konfigurasi peer untuk IPsec-VPN Connection 1, IPsec-VPN Connection 2, dan IPsec-VPN Connection 3.

Terapkan konfigurasi yang telah diunduh ke setiap perangkat gateway lokal sesuai petunjuk vendor. Untuk informasi selengkapnya, lihat Konfigurasi gateway lokal.

Tambahkan konfigurasi peer yang diunduh untuk IPsec-VPN Connection 1 ke perangkat gateway lokal di kantor Shanghai.

Tambahkan konfigurasi peer yang diunduh untuk IPsec-VPN Connection 2 ke perangkat gateway lokal di kantor Hangzhou.

Tambahkan konfigurasi peer yang diunduh untuk IPsec-VPN Connection 3 ke perangkat gateway lokal di kantor Ningbo.

Langkah 6: Uji konektivitas

Ikuti langkah-langkah berikut untuk menguji konektivitas.

Uji konektivitas antara kantor dan VPC1.

Login ke instance ECS di VPC1.

Untuk informasi selengkapnya tentang cara login ke instance ECS, lihat Metode koneksi.

Jalankan perintah ping untuk mengakses klien di masing-masing kantor Shanghai, Hangzhou, dan Ningbo.

ping <client_ip_address>Tanggapan dari setiap klien menunjukkan bahwa kantor dapat berkomunikasi dengan VPC1.

Uji konektivitas antar-kantor.

Buka Antarmuka baris perintah pada klien di kantor Shanghai.

Jalankan perintah ping untuk melakukan ping ke satu klien di kantor Hangzhou dan satu klien lain di kantor Ningbo.

ping <client_ip_address>Tanggapan dari kedua klien menunjukkan bahwa kantor Shanghai dapat berkomunikasi dengan kantor Hangzhou dan Ningbo.

Buka Antarmuka baris perintah pada klien di kantor Hangzhou.

Jalankan perintah ping untuk mengakses klien di kantor Ningbo.

ping <client_ip_address>Tanggapan dari klien menunjukkan bahwa kantor Hangzhou dapat berkomunikasi dengan kantor Ningbo.