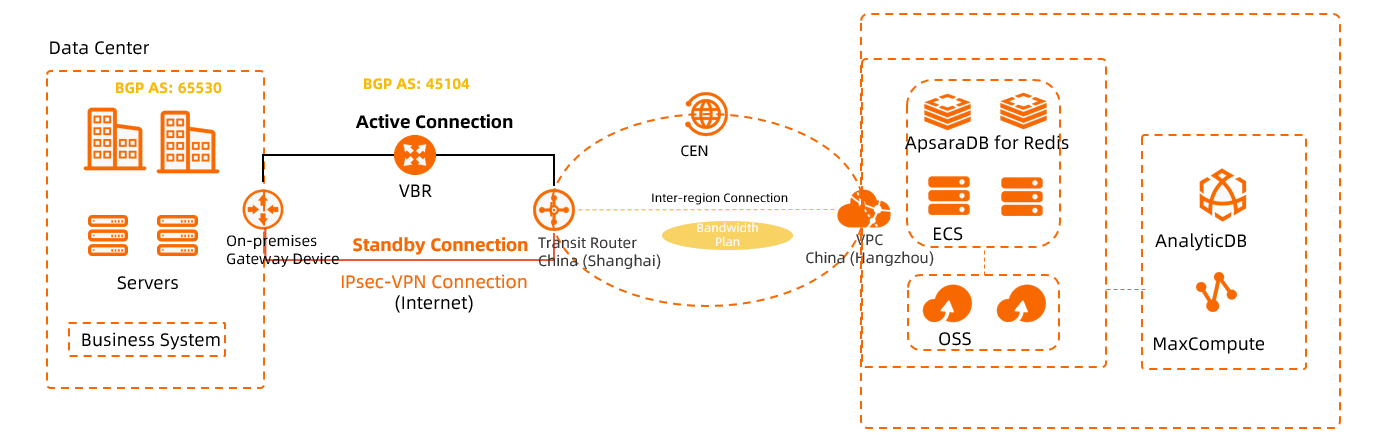

Topik ini menjelaskan cara menggunakan koneksi IPsec-VPN dan sirkuit Express Connect untuk menyiapkan tautan aktif/cadangan antara pusat data dan virtual private cloud (VPC). Koneksi IPsec-VPN dikaitkan dengan router transit.

Skenario

Topik ini menggunakan skenario berikut sebagai contoh. Sebuah perusahaan memiliki pusat data di Shanghai dan telah menerapkan VPC di wilayah China (Hangzhou). Aplikasi dan layanan diterapkan pada instance Elastic Compute Service (ECS) di dalam VPC. Perusahaan ingin menerapkan tautan aktif/cadangan ke cloud untuk membangun koneksi yang sangat andal antara pusat data dan VPC.

Perencanaan jaringan

Perencanaan fitur jaringan

Fitur jaringan berikut digunakan dalam skenario ini:

Pusat data terhubung ke Alibaba Cloud melalui sirkuit Express Connect dan koneksi IPsec-VPN.

Ketika sirkuit Express Connect dan koneksi IPsec-VPN keduanya aktif, seluruh lalu lintas antara pusat data dan VPC diarahkan terutama melalui sirkuit Express Connect. Jika sirkuit Express Connect gagal, seluruh lalu lintas antara pusat data dan VPC secara otomatis beralih ke koneksi IPsec-VPN.

Untuk membuat koneksi IPsec-VPN, atur Gateway Type menjadi Public dan jenis resource yang dilampirkan menjadi Cloud Enterprise Network.

Pusat data, instance Virtual Border Router (VBR), dan koneksi IPsec-VPN semuanya menggunakan Border Gateway Protocol (BGP) untuk perutean dinamis. Hal ini menyederhanakan konfigurasi rute dengan mengaktifkan distribusi dan pembelajaran rute secara otomatis.

BGP hanya didukung oleh koneksi IPsec-VPN di wilayah tertentu. Untuk informasi lebih lanjut tentang wilayah yang didukung, lihat Konfigurasikan rute untuk koneksi IPsec-VPN.

PentingInformasi berikut menjelaskan transmisi data dalam skenario ini:

Ketika sirkuit Express Connect, koneksi IPsec-VPN, dan perutean dinamis BGP semuanya aktif, Cloud Enterprise Network (CEN) mempelajari blok CIDR pusat data melalui sirkuit Express Connect dan koneksi IPsec-VPN. Demikian pula, pusat data mempelajari rute ke VPC dari CEN melalui kedua koneksi tersebut. Secara default, rute yang dipelajari melalui sirkuit Express Connect memiliki prioritas lebih tinggi. Oleh karena itu, lalu lintas antara VPC dan pusat data diarahkan terutama melalui sirkuit Express Connect.

Jika peer BGP antara pusat data dan VBR terputus, CEN secara otomatis mencabut rute yang dipelajari melalui sirkuit Express Connect. Rute yang dipelajari melalui koneksi IPsec-VPN kemudian berlaku, dan lalu lintas secara otomatis diarahkan melalui koneksi IPsec-VPN. Ketika peer BGP antara pusat data dan VBR pulih, lalu lintas beralih kembali ke sirkuit Express Connect, dan koneksi IPsec-VPN kembali berperan sebagai tautan cadangan.

Perencanaan blok CIDR

Saat merencanakan blok CIDR, pastikan bahwa blok CIDR pusat data dan VPC tidak tumpang tindih.

Resource | Blok CIDR dan Alamat IP |

VPC | Blok CIDR utama: 172.16.0.0/16

|

Koneksi IPsec-VPN | Konfigurasi BGP: Blok CIDR terowongan adalah 169.254.10.0/30, dengan alamat IP BGP lokal 169.254.10.1 dan nomor sistem otonom (ASN) lokal 45104 (default). |

VBR | Konfigurasi VBR:

|

Perangkat gateway lokal | Alamat IP publik perangkat gateway lokal: 211.XX.XX.68 |

Konfigurasi BGP untuk perangkat gateway lokal: Blok CIDR terowongan: 169.254.10.0/30. Alamat IP BGP lokal: 169.254.10.2. ASN lokal: 65530. | |

Pusat data | Blok CIDR yang akan dihubungkan ke VPC:

|

Persiapan

Sebelum memulai, selesaikan operasi berikut:

Buat VPC di wilayah China (Hangzhou) dan terapkan aplikasi pada instance ECS di dalam VPC. Untuk informasi lebih lanjut, lihat Buat VPC dengan blok CIDR IPv4.

Buat instance CEN. Kemudian, buat router transit edisi perusahaan di wilayah China (Hangzhou) dan China (Shanghai). Untuk informasi lebih lanjut, lihat Buat instance CEN dan Buat router transit.

PentingSaat membuat router transit, Anda harus mengonfigurasi blok CIDR untuk router transit. Jika tidak, koneksi IPsec tidak dapat dikaitkan dengan router transit.

Jika Anda telah membuat router transit, Anda dapat mengonfigurasi blok CIDR untuk router transit tersebut. Untuk informasi lebih lanjut, lihat Blok CIDR router transit.

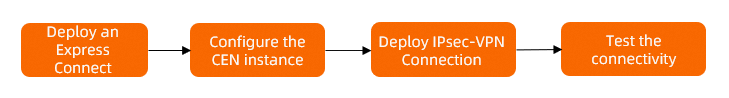

Alur konfigurasi

Langkah 1: Terapkan sirkuit Express Connect

Terapkan sirkuit Express Connect untuk menghubungkan pusat data ke Alibaba Cloud.

Buat sirkuit Express Connect khusus.

Dalam contoh ini, koneksi melalui sirkuit Express Connect khusus dibuat di wilayah China (Shanghai). Koneksi tersebut diberi nama Circuit1. Untuk informasi lebih lanjut, lihat Buat dan kelola koneksi khusus melalui sirkuit Express Connect.

Buat instance VBR.

Masuk ke Konsol Express Connect.

Di panel navigasi sebelah kiri, klik Virtual Border Routers (VBRs).

Di bilah navigasi atas, pilih wilayah tempat Anda ingin membuat instance VBR.

Dalam contoh ini, wilayah China (Shanghai) dipilih.

Di halaman Virtual Border Routers (VBRs), klik Create VBR.

Di panel Create VBR, konfigurasikan parameter dan klik OK.

Tabel berikut hanya menjelaskan parameter utama. Gunakan nilai default untuk parameter lainnya. Untuk informasi lebih lanjut, lihat Buat dan kelola VBR.

Parameter

Deskripsi

VBR

Account Type

Pilih jenis akun yang memiliki instance VBR.

Dalam contoh ini, pilih Current Account.

Name

Masukkan nama untuk VBR.

Masukkan VBR.

Express Connect Circuit

Pilih sirkuit Express Connect yang akan dilampirkan ke VBR.

Pilih Dedicated Express Connect Circuit sebagai jenisnya, lalu pilih sirkuit Express Connect yang Anda buat di Langkah 1.

VLAN ID

Masukkan ID VLAN untuk VBR.

Dalam contoh ini, masukkan 0.

Set VBR Bandwidth

Tentukan bandwidth puncak untuk VBR.

Pilih nilai bandwidth maksimum sesuai kebutuhan.

IPv4 Address (Alibaba Cloud Gateway)

Masukkan alamat gateway IPv4 di sisi Alibaba Cloud.

Dalam contoh ini, masukkan 10.0.0.2.

Peer IPv4 Address (Customer)

Masukkan alamat gateway IPv4 di sisi pusat data.

Contoh ini menggunakan 10.0.0.1.

IPv4 Subnet Mask

Masukkan subnet mask untuk alamat IPv4 sisi Alibaba Cloud dan pelanggan.

Masukkan 255.255.255.252.

Konfigurasikan kelompok BGP untuk instance VBR.

Di halaman Virtual Border Routers (VBRs), klik ID VBR.

Di halaman detail, klik tab BGP Groups.

Di tab BGP Groups, klik Create BGP Group, atur parameter berikut, lalu klik OK.

Tabel berikut hanya menjelaskan parameter utama. Gunakan nilai default untuk parameter lainnya. Untuk informasi lebih lanjut, lihat Buat kelompok BGP.

Item Konfigurasi

Deskripsi

VBR

Name

Masukkan nama kelompok BGP.

Masukkan VBR-BGP.

Peer ASN

Masukkan ASN perangkat gateway lokal.

Topik ini menggunakan 65530 sebagai nomor sistem otonom untuk perangkat gateway lokal.

Local ASN

Masukkan Nomor Sistem Otonom (ASN) instance VBR.

Dalam topik ini, masukkan 45104 sebagai nomor sistem otonom untuk VBR.

Konfigurasikan peer BGP untuk instance VBR.

Di halaman detail VBR, klik tab BGP Peers.

Di tab BGP Peers, klik Create BGP Peer.

Di kotak dialog Create BGP Peer, atur parameter berikut lalu klik OK.

Tabel berikut hanya menjelaskan parameter utama. Gunakan nilai default untuk parameter lainnya. Untuk informasi lebih lanjut, lihat Buat peer BGP.

Item Konfigurasi

Deskripsi

VBR

BGP Group

Pilih kelompok BGP yang akan diikuti.

Dalam contoh ini, pilih VBR-BGP.

BGP Peer IP Address

Masukkan alamat IP peer BGP.

Topik ini menggunakan alamat IP 10.0.0.1. Ini adalah alamat IP antarmuka perangkat gateway lokal untuk sirkuit Express Connect.

Konfigurasikan perutean BGP pada perangkat gateway lokal.

Setelah Anda mengonfigurasi BGP pada perangkat gateway lokal, hubungan peer BGP dibentuk antara perangkat gateway lokal dan instance VBR. Hal ini memungkinkan pembelajaran dan propagasi rute secara otomatis.

CatatanDalam contoh ini, perangkat lunak Adaptive Security Appliance (ASA) 9.19.1 digunakan untuk menjelaskan cara mengonfigurasi firewall Cisco. Perintah dapat berbeda tergantung versi perangkat lunak. Konsultasikan dokumentasi atau vendor Anda berdasarkan lingkungan aktual Anda selama operasi. Untuk informasi lebih lanjut, lihat Konfigurasikan gateway lokal.

Konten berikut berisi informasi produk pihak ketiga, yang hanya untuk referensi. Alibaba Cloud tidak memberikan jaminan atau komitmen lainnya terhadap kinerja dan keandalan produk pihak ketiga, atau dampak potensial dari operasi yang dilakukan menggunakan produk tersebut.

interface GigabitEthernet0/3 nameif VBR1 # Konfigurasikan nama antarmuka yang terhubung ke VBR1. security-level 0 ip address 10.0.0.1 255.255.255.0 # Konfigurasikan alamat IP pribadi untuk antarmuka GigabitEthernet 0/3. no shutdown # Aktifkan antarmuka. ! router bgp 65530 # Aktifkan BGP dan konfigurasikan ASN pusat data. 65530 digunakan dalam contoh ini. bgp router-id 10.0.0.1 # Masukkan ID router BGP. Dalam contoh ini, 10.0.0.1 digunakan. bgp log-neighbor-changes address-family ipv4 unicast neighbor 10.0.0.2 remote-as 45104 # Buat peer BGP untuk VBR. network 192.168.0.0 mask 255.255.255.0 # Iklankan blok CIDR pusat data. network 192.168.1.0 mask 255.255.255.0 network 192.168.2.0 mask 255.255.255.0 neighbor 10.0.0.2 activate # Aktifkan peer BGP. neighbor 10.0.0.2 weight 1000 # Atur bobot rute yang dipelajari melalui sirkuit Express Connect menjadi 1000. exit-address-family !

Langkah 2: Konfigurasikan Cloud Enterprise Network

Setelah Anda menerapkan sirkuit Express Connect, pusat data dapat mengakses Alibaba Cloud. Namun, pusat data dan VPC tidak dapat saling berkomunikasi. Untuk mengaktifkan komunikasi, Anda harus menghubungkan instance VBR dan VPC ke CEN.

Buat koneksi VPC.

Masuk ke Konsol CEN.

Di halaman Instances, temukan instance CEN yang Anda buat lalu klik ID-nya.

Di tab , temukan router transit yang ingin Anda kelola di wilayah China (Hangzhou) lalu klik Create Connection di kolom Actions.

Di halaman Connection with Peer Network Instance, konfigurasikan parameter berikut lalu klik OK.

Tabel berikut hanya menjelaskan parameter utama. Nilai default digunakan untuk parameter lainnya. Untuk informasi lebih lanjut, lihat Buat koneksi VPC.

Parameter

Deskripsi

Koneksi VPC

Instance Type

Pilih jenis instance jaringan.

Dalam contoh ini, Virtual Private Cloud (VPC) dipilih.

Region

Pilih wilayah instance jaringan.

Dalam contoh ini, China (Hangzhou) dipilih.

Transit Router

Sistem secara otomatis menampilkan router transit di wilayah saat ini.

Resource Owner ID

Tentukan apakah instance jaringan milik Akun Alibaba Cloud saat ini.

Dalam contoh ini, Your Account dipilih.

Billing Method

Pilih metode penagihan untuk koneksi VPC. Nilai default: Pay-As-You-Go. Untuk informasi lebih lanjut tentang aturan penagihan router transit, lihat Aturan penagihan.

Attachment Name

Masukkan nama untuk koneksi VPC.

Dalam contoh ini, VPC-Attachment digunakan.

Network Instance

Pilih instance jaringan.

Dalam contoh ini, VPC yang dibuat di bagian Persiapan dipilih.

vSwitch

Pilih vSwitch yang diterapkan di zona router transit.

Jika router transit hanya mendukung satu zona di wilayah saat ini, Anda perlu memilih vSwitch di zona tersebut.

Jika router transit mendukung beberapa zona di wilayah saat ini, Anda perlu memilih setidaknya dua vSwitch yang berada di zona berbeda. Saat VPC dan router transit berkomunikasi, kedua vSwitch ini dapat menerapkan pemulihan bencana tingkat zona.

Kami menyarankan Anda memilih vSwitch di setiap zona untuk mengurangi latensi jaringan dan meningkatkan kinerja jaringan karena data dapat ditransmisikan melalui jarak yang lebih pendek.

Pastikan setiap vSwitch yang dipilih memiliki alamat IP yang tersedia.Jika VPC tidak memiliki vSwitch di zona yang didukung oleh router transit, atau jika vSwitch tidak memiliki alamat IP yang tersedia, Anda perlu membuat vSwitch baru. Untuk informasi lebih lanjut, lihat Buat dan kelola vSwitch.

Dalam contoh ini, vSwitch 1 dipilih di Zona H dan vSwitch 2 dipilih di Zona I.

Advanced configurations

Tentukan apakah akan mengaktifkan fitur lanjutan. Secara default, semua fitur lanjutan diaktifkan.

Dalam contoh ini, pengaturan default digunakan.

Anda dapat membuat koneksi VBR.

Di tab , temukan instance Transit Router di wilayah China (Shanghai), lalu di kolom Actions, klik Create Network Instance Connection.

Di halaman Connection to Peer Network Instance, konfigurasikan parameter lalu klik OK.

Tabel berikut hanya menjelaskan parameter utama. Gunakan nilai default untuk parameter lainnya. Untuk informasi lebih lanjut, lihat Lampirkan VBR ke instance CEN.

Parameter

Deskripsi

VBR

Instance Type

Tentukan jenis instance jaringan.

Pilih Virtual Border Router (VBR).

Region

Pilih wilayah instance jaringan.

Contoh ini menggunakan wilayah China (Shanghai).

Transit Router

Sistem secara otomatis menampilkan instance router transit di wilayah saat ini.

Resource Owner ID

Tentukan apakah instance jaringan milik akun Alibaba Cloud Anda.

Dalam contoh ini, Your Account dipilih.

Attachment Name

Masukkan nama untuk koneksi instance jaringan.

Untuk contoh ini, masukkan VBR-Attachment.

Network Instance

Pilih instance jaringan.

Dalam contoh ini, VBR dipilih.

Advanced Configuration

Pilih apakah akan mengaktifkan semua fitur lanjutan. Secara default, semua fitur lanjutan diaktifkan.

Pertahankan konfigurasi default. Semua fitur lanjutan diaktifkan secara default.

Buat koneksi antar-wilayah.

Router transit yang terkait dengan VBR dan VPC berada di wilayah berbeda. Secara default, mereka tidak dapat saling berkomunikasi. Anda harus membuat koneksi antar-wilayah antara router transit di wilayah China (Hangzhou) dan China (Shanghai) untuk mengaktifkan komunikasi.

Di halaman CEN Instances, temukan instance CEN tujuan lalu klik ID-nya.

Di tab , klik Set Region Connection.

Di halaman Connect Network Instance, konfigurasikan koneksi antar-wilayah lalu klik OK.

Buat koneksi antar-wilayah menggunakan konfigurasi berikut. Pertahankan nilai default untuk parameter lainnya. Untuk informasi lebih lanjut, lihat Buat koneksi antar-wilayah.

Parameter

Deskripsi

Instance Type

Pilih Inter-region Connection.

Region

Pilih wilayah yang akan dihubungkan.

Pilih China (Hangzhou).

Transit Router

Sistem secara otomatis menampilkan ID router transit di wilayah saat ini.

Connection Name

Masukkan nama untuk koneksi antar-wilayah.

Masukkan Inter-region-connection.

Peer Region

Pilih wilayah peer yang akan dihubungkan.

Pilih China (Shanghai).

Transit Router

Sistem secara otomatis menampilkan ID router transit di wilayah saat ini.

Bandwidth Allocation Mode

Koneksi antar-wilayah mendukung mode alokasi bandwidth berikut:

Allocate From Bandwidth Plan: Bandwidth dialokasikan dari paket bandwidth yang dibeli.

Pay-as-you-go: Anda dikenai biaya berdasarkan transfer data aktual melalui koneksi antar-wilayah.

Pilih Pay-as-you-go.

Bandwidth

Masukkan nilai bandwidth untuk koneksi antar-wilayah. Satuan: Mbit/s.

Default Link Type

Gunakan jenis tautan default.

Advanced Configuration

Pertahankan konfigurasi default. Semua opsi konfigurasi lanjutan dipilih.

Langkah 3: Terapkan koneksi IPsec-VPN

Setelah Anda menyelesaikan langkah-langkah sebelumnya, pusat data dan VPC dapat berkomunikasi melalui sirkuit Express Connect. Sekarang, Anda dapat menerapkan koneksi IPsec-VPN sebagai tautan cadangan.

Masuk ke Konsol Gateway VPN.

Buat gateway pelanggan.

Sebelum Anda dapat membuat koneksi IPsec-VPN, Anda harus membuat gateway pelanggan untuk mendaftarkan informasi tentang perangkat gateway lokal ke Alibaba Cloud.

Di panel navigasi sebelah kiri, pilih .

Di bilah navigasi atas, pilih wilayah tempat Anda ingin membuat gateway pelanggan.

Saat memilih wilayah untuk gateway pelanggan Anda, pilih wilayah Alibaba Cloud yang paling dekat dengan pusat data lokal Anda. Dalam topik ini, China (Shanghai) digunakan sebagai contoh.

Di halaman Customer Gateway, klik Create Customer Gateway.

Di panel Create Customer Gateway, atur parameter berikut lalu klik OK.

Tabel berikut hanya menjelaskan parameter utama. Gunakan nilai default untuk parameter lainnya. Untuk informasi lebih lanjut, lihat Buat gateway pelanggan.

Item Konfigurasi

Deskripsi

Gateway Pelanggan

Name

Masukkan nama untuk gateway pelanggan.

Masukkan Customer-Gateway.

IP Address

Masukkan alamat IP publik perangkat gateway lokal yang ingin Anda hubungkan ke Alibaba Cloud.

Dalam contoh ini, alamat IP publik perangkat gateway lokal adalah 211.XX.XX.68.

ASN

Masukkan ASN BGP perangkat gateway lokal.

Dalam contoh ini, masukkan 65530.

Buat koneksi IPsec-VPN.

Setelah Anda membuat gateway pelanggan, buat koneksi IPsec-VPN di konsol Alibaba Cloud. Koneksi ini digunakan untuk membuat terowongan terenkripsi ke pusat data.

Di panel navigasi sebelah kiri, pilih .

Di halaman IPsec Connections, klik Bind CEN.

Di halaman Create IPsec-VPN Connection (CEN), atur parameter untuk koneksi IPsec-VPN lalu klik OK.

Koneksi IPsec-VPN adalah layanan berbayar. Untuk informasi lebih lanjut, lihat Ikhtisar penagihan.

Parameter

Deskripsi

Koneksi IPsec-VPN

IPsec-VPN Connection Name

Masukkan nama untuk koneksi IPsec-VPN.

Dalam contoh ini, masukkan IPsec-VPN-connection.

Region

Pilih wilayah router transit yang akan dilampirkan.

Koneksi IPsec-VPN dibuat di wilayah yang sama dengan router transit.

Pilih China (Shanghai).

Gateway Type

Pilih jenis jaringan untuk koneksi IPsec-VPN.

Dalam topik ini, pilihan adalah Internet.

Attach Cloud Enterprise Network

Pilih akun yang memiliki router transit.

Pilih Attach to This Account.

CEN Instance ID

Pilih instance CEN.

Pilih instance CEN yang dibuat di bagian Persiapan.

Sistem menampilkan ID instance dan blok CIDR router transit yang dibuat oleh instance CEN di wilayah saat ini. Koneksi IPsec-VPN akan dilampirkan ke router transit.

Zone

Pilih zona yang mendukung router transit tempat koneksi IPsec-VPN akan diterapkan.

Contoh ini menggunakan Shanghai Zone F.

Routing Mode

Pilih mode perutean.

Contoh ini menggunakan Destination Routing Mode.

Effective Immediately

Tentukan apakah akan langsung membuat koneksi. Nilai yang valid:

Yes: Negosiasi dimulai segera setelah konfigurasi selesai.

No: Negosiasi terjadi saat lalu lintas masuk.

Dalam contoh ini, Yes dipilih.

Customer Gateway

Pilih gateway pelanggan yang akan dikaitkan dengan koneksi.

Topik ini menggunakan Customer-Gateway.

Pre-shared key

Masukkan kunci pra-bersama untuk autentikasi antara perangkat gateway lokal dan koneksi IPsec-VPN.

Kunci harus terdiri dari 1 hingga 100 karakter. Kunci mendukung angka, huruf besar dan kecil, serta karakter khusus berikut:

~`!@#$%^&*()_-+={}[]\|;:',.<>/?. Kunci tidak boleh mengandung spasi.Jika Anda tidak menentukan kunci pra-bersama, sistem akan menghasilkan string acak sepanjang 16 karakter sebagai kunci pra-bersama. Setelah koneksi IPsec-VPN dibuat, Anda dapat mengklik tombol Edit untuk melihat kunci pra-bersama yang dihasilkan sistem. Untuk informasi lebih lanjut, lihat Kelola koneksi IPsec-VPN.

PentingKoneksi IPsec-VPN dan perangkat gateway peer harus menggunakan kunci pra-bersama yang sama. Jika tidak, sistem tidak dapat membuat koneksi IPsec-VPN.

Contoh ini menggunakan fddsFF123****.

Enable BGP

Tentukan apakah akan mengaktifkan BGP. BGP dinonaktifkan secara default.

Topik ini menjelaskan cara mengaktifkan fitur Protokol Gateway Perbatasan (BGP).

Local ASN

Masukkan nomor sistem otonom (ASN) untuk koneksi IPsec-VPN.

Dalam contoh ini, masukkan 45104.

Encryption Configuration

Konfigurasikan pengaturan enkripsi IKE dan IPsec.

Gunakan pengaturan default kecuali untuk parameter berikut. Untuk informasi lebih lanjut, lihat Kelola koneksi IPsec-VPN single-tunnel.

Di bagian IKE Configurations, atur parameter DH Group (Perfect Forward Secrecy) menjadi group14.

Di bagian IPsec Configurations, atur parameter DH Group (Perfect Forward Secrecy) menjadi group14.

CatatanAnda perlu memilih parameter enkripsi berdasarkan perangkat gateway lokal untuk memastikan bahwa konfigurasi enkripsi untuk koneksi IPsec sama dengan konfigurasi perangkat gateway lokal.

BGP Configuration

Tunnel CIDR Block

Masukkan blok CIDR untuk antarmuka terowongan.

Blok CIDR terowongan harus berupa subnet /30 dalam 169.254.0.0/16. Tidak boleh 169.254.0.0/30, 169.254.1.0/30, 169.254.2.0/30, 169.254.3.0/30, 169.254.4.0/30, 169.254.5.0/30, 169.254.6.0/30, atau 169.254.169.252/30.

Untuk contoh ini, masukkan 169.254.10.0/30.

Local BGP IP address

Masukkan alamat IP BGP untuk sisi Alibaba Cloud dari koneksi.

Alamat IP harus berada dalam blok CIDR terowongan.

Dalam topik ini, gunakan 169.254.10.1.

Advanced Configuration (including route table association and route forwarding)

Tentukan apakah akan mengaktifkan pengaturan lanjutan. Pengaturan ini memungkinkan koneksi IPsec-VPN untuk secara otomatis mengiklankan dan mempelajari rute. Pengaturan lanjutan diaktifkan secara default.

Dalam topik ini, semua konfigurasi lanjutan diaktifkan secara default.

Setelah koneksi IPsec-VPN dibuat, sistem secara otomatis menetapkan alamat IP publik untuknya. Alamat ini digunakan untuk membuat terowongan ke pusat data. Anda dapat melihat alamat IP gateway ini di halaman detail koneksi IPsec-VPN.

Catatan

CatatanSistem hanya menetapkan alamat IP gateway ke koneksi IPsec-VPN setelah koneksi tersebut dilampirkan ke router transit.

Unduh konfigurasi peer.

Kembali ke halaman IPsec Connections, temukan koneksi IPsec-VPN yang Anda buat, lalu di kolom Actions, klik Download Peer Configuration.

Tambahkan konfigurasi VPN dan BGP ke perangkat gateway lokal.

Setelah Anda membuat koneksi IPsec-VPN, tambahkan konfigurasi VPN dan BGP ke perangkat gateway lokal Anda. Gunakan file konfigurasi peer yang diunduh sebagai referensi. Hal ini memungkinkan pusat data dan Alibaba Cloud membuat koneksi IPsec-VPN.

CatatanDalam contoh ini, perangkat lunak Adaptive Security Appliance (ASA) 9.19.1 digunakan untuk menjelaskan cara mengonfigurasi firewall Cisco. Perintah dapat berbeda tergantung versi perangkat lunak. Konsultasikan dokumentasi atau vendor Anda berdasarkan lingkungan aktual Anda selama operasi. Untuk informasi lebih lanjut, lihat Konfigurasikan gateway lokal.

Konten berikut berisi informasi produk pihak ketiga, yang hanya untuk referensi. Alibaba Cloud tidak memberikan jaminan atau komitmen lainnya terhadap kinerja dan keandalan produk pihak ketiga, atau dampak potensial dari operasi yang dilakukan menggunakan produk tersebut.

Masuk ke CLI firewall Cisco dan masuk ke mode konfigurasi.

ciscoasa> enable Password: ******** # Masukkan kata sandi untuk memasuki mode enable. ciscoasa# configure terminal # Masuk ke mode konfigurasi. ciscoasa(config)#Lihat konfigurasi antarmuka dan rute.

Konfigurasi antarmuka firewall Cisco sudah selesai dan antarmuka diaktifkan. Kode berikut menunjukkan contoh konfigurasi antarmuka untuk topik ini.

ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 nameif outside1 # Nama antarmuka GigabitEthernet 0/0. security-level 0 ip address 211.XX.XX.68 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/0. ! interface GigabitEthernet0/2 # Antarmuka yang terhubung ke pusat data. nameif private # Nama antarmuka GigabitEthernet 0/2. security-level 100 # Tingkat keamanan antarmuka yang terhubung ke pusat data, yang lebih rendah daripada antarmuka publik. ip address 192.168.2.215 255.255.255.0 # Alamat IP pribadi antarmuka GigabitEthernet 0/2. ! route outside1 47.XX.XX.213 255.255.255.255 192.XX.XX.172 # Rute untuk mengakses alamat IP publik koneksi IPsec-VPN di sisi Alibaba Cloud. Lompatan berikutnya adalah alamat IP publik. route private 192.168.0.0 255.255.0.0 192.168.2.216 # Rute yang mengarah ke pusat data.Aktifkan fitur IKEv2 untuk antarmuka yang terhubung ke Internet.

crypto ikev2 enable outside1 crypto ikev2 enable outside2Buat kebijakan IKEv2. Tentukan algoritma autentikasi, algoritma enkripsi, grup DH, dan masa berlaku SA untuk fase IKE. Parameter ini harus sesuai dengan pengaturan di sisi Alibaba Cloud.

PentingSaat Anda mengonfigurasi koneksi IPsec-VPN di konsol Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk Encryption Algorithm, Authentication Algorithm, dan DH Group di bagian IKE Configurations. Kami menyarankan Anda juga hanya menentukan satu nilai untuk masing-masing parameter ini di firewall Cisco. Nilainya harus sesuai dengan pengaturan di sisi Alibaba Cloud.

crypto ikev2 policy 10 encryption aes # Tentukan algoritma enkripsi. integrity sha # Tentukan algoritma autentikasi. group 14 # Tentukan grup DH. prf sha # Nilai parameter prf harus sama dengan nilai parameter integrity. Secara default, nilai-nilai ini sama di sisi Alibaba Cloud. lifetime seconds 86400 # Tentukan masa berlaku SA.Buat proposal dan profil IPsec. Tentukan algoritma enkripsi, algoritma autentikasi, grup DH, dan masa berlaku SA untuk fase IPsec di firewall Cisco. Parameter ini harus sesuai dengan pengaturan di sisi Alibaba Cloud.

PentingSaat Anda mengonfigurasi koneksi IPsec-VPN di konsol Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk Encryption Algorithm, Authentication Algorithm, dan DH Group di bagian IPsec Configurations. Kami menyarankan Anda juga hanya menentukan satu nilai untuk masing-masing parameter ini di firewall Cisco. Nilainya harus sesuai dengan pengaturan di sisi Alibaba Cloud.

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL # Buat proposal IPsec. protocol esp encryption aes # Tentukan algoritma enkripsi. Protokol ESP digunakan di sisi Alibaba Cloud. Oleh karena itu, gunakan protokol ESP. protocol esp integrity sha-1 # Tentukan algoritma autentikasi. Protokol ESP digunakan di sisi Alibaba Cloud. Oleh karena itu, gunakan protokol ESP. crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL # Buat profil IPsec dan terapkan proposal yang dibuat. set ikev2 local-identity address # Atur format ID lokal menjadi alamat IP, yang sama dengan format ID remote di sisi Alibaba Cloud. set pfs group14 # Tentukan Perfect Forward Secrecy (PFS) dan grup DH. set security-association lifetime seconds 86400 # Tentukan masa berlaku SA berbasis waktu. set security-association lifetime kilobytes unlimited # Nonaktifkan masa berlaku SA berbasis lalu lintas.Buat grup terowongan. Tentukan kunci pra-bersama untuk terowongan. Kunci ini harus sesuai dengan kunci yang dikonfigurasi di sisi Alibaba Cloud.

tunnel-group 47.XX.XX.213 type ipsec-l2l # Atur mode enkapsulasi terowongan menjadi l2l. tunnel-group 47.XX.XX.213 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF123**** # Tentukan kunci pra-bersama peer untuk terowongan, yaitu kunci pra-bersama di sisi Alibaba Cloud. ikev2 local-authentication pre-shared-key fddsFF123**** # Tentukan kunci pra-bersama lokal untuk terowongan, yang harus sama dengan kunci di sisi Alibaba Cloud. !Buat antarmuka terowongan.

interface Tunnel1 #Buat antarmuka terowongan. nameif ALIYUN1 ip address 169.254.10.2 255.255.255.252 #Tentukan alamat IP antarmuka. tunnel source interface outside1 #Tentukan alamat sumber terowongan sebagai antarmuka publik GigabitEthernet 0/0. tunnel destination 47.XX.XX.213 #Tentukan alamat tujuan terowongan sebagai alamat IP publik koneksi IPsec-VPN di sisi Alibaba Cloud. tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE #Terapkan profil IPsec ALIYUN-PROFILE pada terowongan. no shutdown #Aktifkan antarmuka untuk terowongan. !Tambahkan konfigurasi BGP untuk membuat hubungan peer BGP antara perangkat gateway lokal dan koneksi IPsec-VPN.

router bgp 65530 address-family ipv4 unicast neighbor 169.254.10.1 remote-as 45104 # Tentukan peer BGP, yaitu alamat IP terowongan di sisi Alibaba Cloud. neighbor 169.254.10.1 ebgp-multihop 255 neighbor 169.254.10.1 activate # Aktifkan peer BGP. neighbor 169.254.10.1 weight 500 # Atur bobot rute yang dipelajari melalui koneksi IPsec-VPN menjadi 500, yang lebih rendah daripada bobot rute yang dipelajari melalui sirkuit Express Connect. Hal ini memastikan bahwa lalu lintas dari pusat data ke VPC lebih disukai diteruskan melalui sirkuit Express Connect. exit-address-family

Langkah 4: Uji dan verifikasi

Setelah Anda menyelesaikan langkah-langkah sebelumnya, pusat data dapat berkomunikasi dengan VPC melalui sirkuit Express Connect atau koneksi IPsec-VPN. Ketika kedua tautan aktif, lalu lintas diarahkan melalui sirkuit Express Connect secara default. Jika sirkuit Express Connect gagal, lalu lintas secara otomatis beralih ke koneksi IPsec-VPN. Bagian berikut menjelaskan cara menguji konektivitas jaringan dan memverifikasi redundansi tautan aktif/cadangan.

Sebelum pengujian, pastikan Anda memahami aturan grup keamanan yang diterapkan pada instance ECS di VPC dan aturan daftar kontrol akses (ACL) yang diterapkan pada pusat data. Pastikan aturan tersebut mengizinkan akses timbal balik antara VPC dan pusat data. Untuk informasi lebih lanjut tentang aturan grup keamanan ECS, lihat Lihat aturan grup keamanan dan Tambahkan aturan grup keamanan.

Uji konektivitas jaringan.

Masuk ke instance ECS di VPC. Untuk informasi lebih lanjut, lihat Hubungkan ke instance ECS.

Di instance ECS, jalankan perintah ping untuk mengakses klien di pusat data.

ping <alamat IP klien di pusat data>Jika Anda menerima pesan tanggapan, koneksi jaringan telah terbentuk antara pusat data dan VPC, dan mereka dapat mengakses sumber daya masing-masing.

Verifikasi redundansi tautan aktif/cadangan.

Dari beberapa klien di pusat data, kirim permintaan akses terus-menerus ke instance ECS.

ping <alamat IP instance ECS> -c 10000Masuk ke konsol CEN dan periksa data pemantauan lalu lintas untuk koneksi VBR. Untuk informasi lebih lanjut, lihat Lihat informasi pemantauan tentang instance CEN.

Dalam kondisi normal, lalu lintas ditransmisikan melalui sirkuit Express Connect. Anda dapat melihat data lalu lintas di tab pemantauan untuk koneksi VBR.

Putuskan koneksi sirkuit Express Connect.

Sebagai contoh, Anda dapat menonaktifkan antarmuka pada perangkat gateway lokal yang terhubung ke sirkuit Express Connect.

Masuk ke konsol Gateway VPN dan periksa data lalu lintas di halaman detail koneksi IPsec-VPN. Untuk informasi lebih lanjut, lihat Lihat informasi pemantauan tentang instance CEN.

Setelah sirkuit Express Connect terputus, lalu lintas secara otomatis dialihkan ke koneksi IPsec-VPN. Anda dapat melihat data lalu lintas di tab pemantauan untuk koneksi IPsec-VPN.

Deskripsi rute

Dalam topik ini, konfigurasi rute default digunakan saat koneksi IPsec-VPN, VPC, VBR, dan koneksi antar-wilayah dibuat. Dengan pengaturan default ini, CEN secara otomatis menangani distribusi dan pembelajaran rute untuk mengaktifkan komunikasi antara pusat data dan VPC. Konfigurasi rute default dijelaskan di bagian berikut.