Fitur Perlindungan File Kontainer memantau direktori dan file dalam kontainer Anda secara real time. Jika terdeteksi perubahan tidak sah, Security Center akan menghasilkan peringatan keamanan atau memblokir proses tersebut—mencegah penyerang menyisipkan kode berbahaya atau tautan tersembunyi melalui kerentanan kontainer.

Batasan

Persyaratan Edisi: Hanya Edisi Ultimate Security Center yang mendukung fitur ini. Untuk informasi lebih lanjut, lihat Beli Security Center dan Tingkatkan dan turunkan spesifikasi Security Center.

Konektivitas kluster: Hanya kluster yang terhubung ke Security Center yang dilindungi. Untuk melindungi kluster Kubernetes yang dikelola sendiri, hubungkan terlebih dahulu ke Security Center. Untuk informasi lebih lanjut, lihat Hubungkan kluster Kubernetes yang dikelola sendiri ke Security Center.

Dukungan OS dan kernel: Server yang menghosting kluster Anda harus menjalankan sistem operasi dan versi kernel yang didukung. Untuk daftar kompatibilitas lengkap, lihat Sistem operasi dan versi kernel yang didukung.

Direktori yang dilindungi per kluster: Jumlah direktori yang dilindungi yang ditambahkan label pod-nya dalam satu kluster tidak boleh melebihi 10 (hanya menghitung aturan yang diaktifkan). Melebihi batas ini akan menonaktifkan fitur untuk seluruh kluster.

Label pod unik per kluster: Semua aturan yang diaktifkan dalam satu kluster dapat mereferensikan paling banyak 10 label pod unik (setelah deduplikasi). Melebihi batas ini akan menonaktifkan fitur untuk seluruh kluster.

Contoh: Cluster01 memiliki 12 aturan (Rule01–Rule12). Rule01 mereferensikan Label01, Rule02 mereferensikan Label02, dan seterusnya hingga Rule10 (Label10). Rule11 dan Rule12 keduanya mereferensikan Label10. Setelah deduplikasi, jumlah label unik menjadi 10, sehingga fitur berfungsi normal. Jika Anda menambahkan Rule13 yang mereferensikan Label10 dan Label11, jumlah label unik setelah deduplikasi menjadi 11, dan fitur menjadi tidak tersedia untuk Cluster01.

Label pod dapat direferensikan dalam suatu aturan meskipun tidak ada pod di kluster yang memiliki label tersebut.

Prasyarat

Sebelum memulai, pastikan Anda telah:

Agen Security Center diinstal pada semua server yang menjalankan kluster Anda. Untuk informasi selengkapnya, lihat Instal Agen Security Center.

Buat aturan

Login ke Security Center console. Di bilah navigasi atas, pilih wilayah aset yang ingin Anda lindungi: China atau Outside China.Login ke Security Center console.

Di panel navigasi kiri, pilih Protection Configuration > Container Protection > Container File Protection.

Di halaman Container File Protection, klik Create Rule.

Di panel Create Rule, konfigurasikan parameter berikut, lalu klik Next. Untuk Whitelist dan Excluded File Path: setiap entri tidak boleh lebih dari 50 karakter; pisahkan beberapa entri dengan titik koma (

;); tentukan maksimal 10 proses whitelist dan 10 path file yang dikecualikan per direktori yang dilindungi. Cara pencocokan path bekerja: Aturan menggunakan pencocokan berbasis wildcard yang peka terhadap awalan. Contoh berikut menggunakan/dir1/testuntuk mengilustrasikan perilaku tersebut. Cara setiap parameter menerapkan pencocokan: Saat mengonfigurasi Whitelist dan Excluded File Path, ikuti prinsip hak istimewa minimal: tentukan hanya yang diperlukan untuk beban kerja kontainer normal, dan hindari pola wildcard yang terlalu luas.Protected File Directory

/dir1/test(tepat): Hanya direktori/dir1/testitu sendiri yang dilindungi. Jika direktori tersebut dihapus atau diganti nama, peringatan akan dihasilkan atau proses diblokir. Subdirektori dan file di dalamnya tidak termasuk dalam perlindungan.Whitelist

/dir1/test(tepat): Proses yang dijalankan oleh executable/dir1/testdapat memodifikasi direktori yang dilindungi tanpa memicu peringatan. Proses yang dijalankan oleh/dir1/test/1.htmltetap tunduk pada aturan.Protected File Directory

/dir1/*dengan Excluded File Path/dir1/test: Direktori/dir1/testdikecualikan. Menghapus atau mengganti nama/dir1/testtidak memicu aturan, tetapi memodifikasi konten di dalam/dir1/test/1.htmltetap memicunya.

Mulailah dengan Alert untuk memverifikasi tidak ada false positive, lalu beralih ke Block. Jika proses yang diblokir diperlukan untuk beban kerja normal, tambahkan ke Whitelist.

Parameter Deskripsi Rule Name Masukkan nama aturan. Nama harus terdiri dari 6–50 karakter, hanya berisi huruf, angka, garis bawah ( _), atau tanda hubung (-), dan dimulai dengan huruf.Protected File Directory Masukkan direktori yang akan dilindungi. Setiap entri harus dimulai dengan /dan tidak lebih dari 500 karakter. Klik Add di kolom Actions untuk menambahkan hingga 10 direktori per aturan.Whitelist Masukkan proses yang diizinkan untuk memodifikasi direktori yang dilindungi, atau masukkan direktori yang dapat dimodifikasi. Ketika proses dalam whitelist memodifikasi direktori, tidak ada peringatan yang dihasilkan dan proses tidak diblokir. Excluded File Path Masukkan subdirektori atau file dalam direktori yang dilindungi yang dikecualikan dari perlindungan. Modifikasi pada path yang dikecualikan tidak memicu peringatan atau pemblokiran. Action Pilih tindakan yang dilakukan Security Center saat terdeteksi adanya perubahan tidak sah: Alert (hanya menghasilkan peringatan, tidak memblokir proses) atau Block (menghasilkan peringatan dan memblokir proses perubahan). Pola Yang dicocokkan Yang tidak dicocokkan /dir1/test(tepat)/dir1/testsaja/dir1/test/1.html,/dir1/test/dir1/2.html/dir1/test*(wildcard)/dir1/test,/dir1/test/1.html,/dir1/test1/1.html/dir1/tes/dir1/test/*.html/dir1/test/index.html,/test/dir1/index.html/dir1/test/file.cssDi daftar kluster, pilih kluster pada kolom Cluster Name. Di kolom Pod Tag, pilih label pod, lalu klik OK. Gunakan label pod yang diawali dengan

app. Di Kubernetes, label adalah pasangan kunci-nilai yang digunakan untuk mengorganisasi sumber daya seperti pod, Deployment, dan Service. Label yang diawali denganappmengelompokkan sumber daya berdasarkan aplikasi, sehingga pengelolaan cakupan menjadi lebih dapat diprediksi. Untuk informasi lebih lanjut, lihat Label yang direkomendasikan. Jika tidak ada label yang muncul di dropdown, ketik langsung label tersebut. Untuk menerapkan aturan ke beberapa kluster atau beberapa label pod, klik Add di kolom Actions.

Manage rules

Di halaman Container File Protection, Anda dapat melakukan operasi berikut pada aturan yang sudah ada.

Aktifkan atau nonaktifkan aturan

Temukan aturan tersebut dan alihkan sakelar di kolom Enable.

Edit aturan

Temukan aturan tersebut dan klik Edit di kolom Actions untuk mengubah nama, konfigurasi, atau cakupannya.

Hapus aturan

Aturan yang dihapus tidak dapat dipulihkan. Pastikan Anda tidak lagi memerlukan aturan tersebut sebelum melanjutkan.

Temukan aturan tersebut dan klik Delete di kolom Actions. Klik OK di dialog konfirmasi.

Lihat hasil peringatan

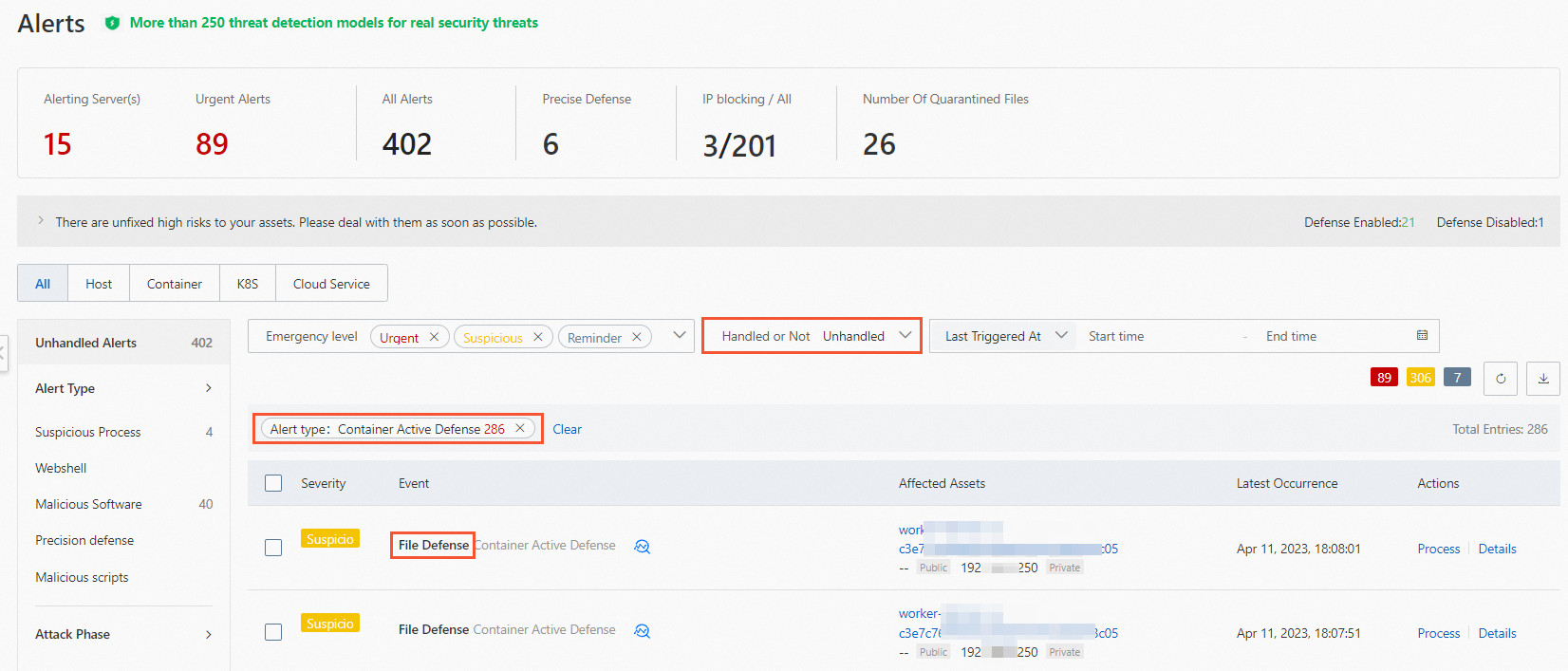

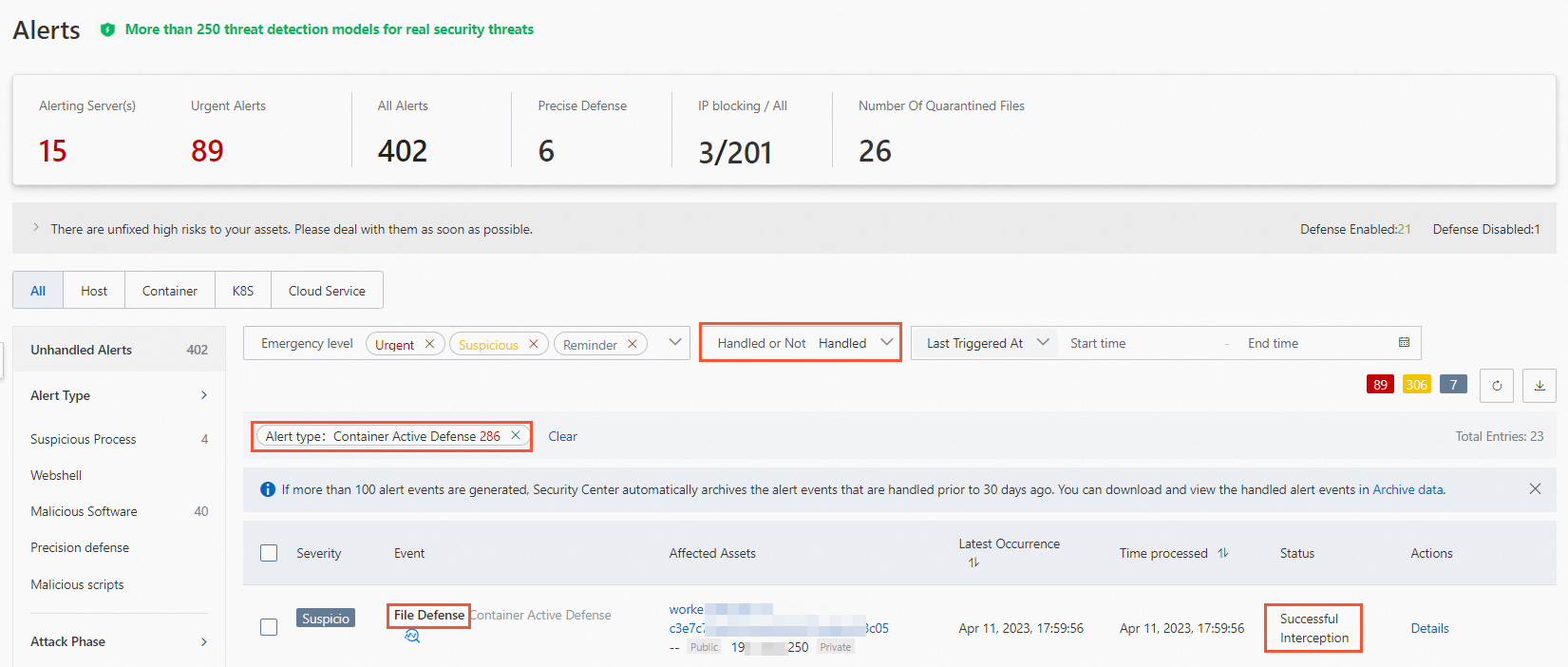

Setelah membuat dan mengaktifkan aturan, buka Detection and Response > Alerts, klik tab tersebut, lalu atur Alert Type ke Container Active Defense. Peringatan yang dihasilkan oleh perlindungan file kontainer semuanya diawali dengan File Defense.

Status peringatan bervariasi berdasarkan aksi yang dikonfigurasi dalam aturan pemicu:

Aksi Alert: Status peringatan adalah Container. Tangani peringatan ini segera. Untuk informasi lebih lanjut, lihat Lihat dan tangani peringatan keamanan.

Aksi Block: Status peringatan adalah Blocked. Security Center menangani peringatan ini secara otomatis. Lihat peringatan tersebut dalam daftar peringatan yang telah ditangani.

Sistem operasi dan versi kernel yang didukung

| Sistem operasi | Versi kernel |

|---|---|

| CentOS (64-bit) | 3.10.0-123.9.3.el7.x86_64 3.10.0-229.el7.x86_64 3.10.0-327.10.1.el7.x86_64 3.10.0-327.13.1.el7.x86_64 3.10.0-327.22.2.el7.x86_64 3.10.0-327.36.3.el7.x86_64 3.10.0-327.el7.x86_64 3.10.0-514.10.2.el7.x86_64 3.10.0-514.16.1.el7.x86_64 3.10.0-514.21.1.el7.x86_64 3.10.0-514.26.2.el7.x86_64 3.10.0-514.6.2.el7.x86_64 3.10.0-514.el7.x86_64 3.10.0-693.11.1.el7.x86_64 3.10.0-693.11.6.el7.x86_64 3.10.0-693.17.1.el7.x86_64 3.10.0-693.2.2.el7.x86_64 3.10.0-693.21.1.el7.x86_64 3.10.0-693.5.2.el7.x86_64 3.10.0-693.el7.x86_64 3.10.0-862.11.6.el7.x86_64 3.10.0-862.14.4.el7.x86_64 3.10.0-862.2.3.el7.x86_64 3.10.0-862.3.2.el7.x86_64 3.10.0-862.3.3.el7.x86_64 3.10.0-862.6.3.el7.x86_64 3.10.0-862.9.1.el7.x86_64 3.10.0-862.el7.x86_64 3.10.0-957.1.3.el7.x86_64 3.10.0-957.10.1.el7.x86_64 3.10.0-957.12.1.el7.x86_64 3.10.0-957.12.2.el7.x86_64 3.10.0-957.21.2.el7.x86_64 3.10.0-957.21.3.el7.x86_64 3.10.0-957.27.2.el7.x86_64 3.10.0-957.5.1.el7.x86_64 3.10.0-957.el7.x86_64 3.10.0-1062.1.1.el7.x86_64 3.10.0-1062.1.2.el7.x86_64 3.10.0-1062.12.1.el7.x86_64 3.10.0-1062.18.1.el7.x86_64 3.10.0-1062.4.1.el7.x86_64 3.10.0-1062.4.2.el7.x86_64 3.10.0-1062.4.3.el7.x86_64 3.10.0-1062.7.1.el7.x86_64 3.10.0-1062.9.1.el7.x86_64 3.10.0-1062.el7.x86_64 3.10.0-1127.10.1.el7.x86_64 3.10.0-1127.13.1.el7.x86_64 3.10.0-1127.18.2.el7.x86_64 3.10.0-1127.19.1.el7.x86_64 3.10.0-1127.8.2.el7.x86_64 3.10.0-1127.el7.x86_64 3.10.0-1160.11.1.el7.x86_64 3.10.0-1160.15.2.el7.x86_64 3.10.0-1160.2.2.el7.x86_64 3.10.0-1160.21.1.el7.x86_64 3.10.0-1160.24.1.el7.x86_64 3.10.0-1160.25.1.el7.x86_64 3.10.0-1160.31.1.el7.x86_64 3.10.0-1160.36.2.el7.x86_64 3.10.0-1160.41.1.el7.x86_64 3.10.0-1160.42.2.el7.x86_64 3.10.0-1160.45.1.el7.x86_64 3.10.0-1160.49.1.el7.x86_64 3.10.0-1160.53.1.el7.x86_64 3.10.0-1160.59.1.el7.x86_64 3.10.0-1160.6.1.el7.x86_64 3.10.0-1160.62.1.el7.x86_64 3.10.0-1160.66.1.el7.x86_64 3.10.0-1160.el7.x86_64 3.10.0-1160.71.1.el7.x86_64 3.10.0-1160.76.1.el7.x86_64 3.10.0-1160.80.1.el7.x86_64 3.10.0-1160.83.1.el7.x86_64 4.18.0-80.11.2.el8_0.x86_64 4.18.0-147.3.1.el8_1.x86_64 4.18.0-147.5.1.el8_1.x86_64 4.18.0-147.8.1.el8_1.x86_64 4.18.0-193.el8.x86_64 4.18.0-193.1.2.el8_2.x86_64 4.18.0-193.6.3.el8_2.x86_64 4.18.0-193.14.2.el8_2.x86_64 4.18.0-193.19.1.el8_2.x86_64 4.18.0-193.28.1.el8_2.x86_64 4.18.0-240.1.1.el8_3.x86_64 4.18.0-240.10.1.el8_3.x86_64 4.18.0-240.15.1.el8_3.x86_64 4.18.0-240.22.1.el8_3.x86_64 4.18.0-305.3.1.el8.x86_64 4.18.0-305.7.1.el8_4.x86_64 4.18.0-305.10.2.el8_4.x86_64 4.18.0-305.12.1.el8_4.x86_64 4.18.0-305.19.1.el8_4.x86_64 4.18.0-305.25.1.el8_4.x86_64 4.18.0-348.2.1.el8_5.x86_64 4.18.0-348.7.1.el8_5.x86_64 4.18.0-358.el8.x86_64 4.18.0-365.el8.x86_64 |

| Alibaba Cloud Linux (64-bit) | 4.4.95-1.al7.x86_64 4.4.95-2.al7.x86_64 4.4.95-3.al7.x86_64 4.19.24-7.al7.x86_64 4.19.24-7.14.al7.x86_64 4.19.81-17.al7.x86_64 4.19.81-17.1.al7.x86_64 4.19.81-17.2.al7.x86_64 4.19.91-18.al7.x86_64 4.19.91-19.1.al7.x86_64 4.19.91-21.al7.x86_64 4.19.91-21.2.al7.x86_64 4.19.91-22.1.al7.x86_64 4.19.91-22.2.al7.x86_64 4.19.91-23.al7.x86_64 4.19.91-24.al7.x86_64 4.19.91-24.1.al7.x86_64 4.19.91-25.1.al7.x86_64 4.19.91-25.3.al7.x86_64 4.19.91-25.6.al7.x86_64 4.19.91-25.7.al7.x86_64 4.19.91-25.8.al7.x86_64 4.19.91-26.al7.x86_64 4.19.91-26.1.al7.x86_64 4.19.91-26.4.al7.x86_64 4.19.91-26.6.al7.x86_64 4.19.91-26.5.al7.x86_64 4.19.91-27.al7.x86_64 5.10.23-5.al8.x86_64 5.10.60-9.al8.x86_64 5.10.84-10.2.al8.x86_64 5.10.84-10.3.al8.x86_64 5.10.84-10.4.al8.x86_64 5.10.112-11.al8.x86_64 5.10.112-11.1.al8.x86_64 5.10.112-11.2.al8.x86_64 5.10.134-12.al8.x86_64 5.10.134-12.1.al8.x86_64 5.10.134-12.2.al8.x86_64 5.10.134-13.al8.x86_64 |

| Ubuntu (64-bit) | 3.13.0-32-generic 3.13.0-65-generic 3.13.0-86-generic 3.13.0-145-generic 3.13.0-164-generic 3.13.0-170-generic 3.19.0-80-generic 4.4.0-62-generic 4.4.0-63-generic 4.4.0-79-generic 4.4.0-93-generic 4.4.0-96-generic 4.4.0-104-generic 4.4.0-117-generic 4.4.0-124-generic 4.4.0-142-generic 4.4.0-146-generic 4.4.0-148-generic 4.4.0-151-generic 4.4.0-154-generic 4.4.0-157-generic 4.4.0-161-generic 4.4.0-170-generic 4.4.0-174-generic 4.4.0-176-generic 4.4.0-177-generic 4.4.0-178-generic 4.4.0-179-generic 4.4.0-184-generic 4.4.0-194-generic 4.4.0-198-generic 4.4.0-210-generic 4.15.0-23-generic 4.15.0-42-generic 4.15.0-45-generic 4.15.0-48-generic 4.15.0-52-generic 4.15.0-54-generic 4.15.0-62-generic 4.15.0-66-generic 4.15.0-70-generic 4.15.0-72-generic 4.15.0-88-generic 4.15.0-91-generic 4.15.0-96-generic 4.15.0-101-generic 4.15.0-106-generic 4.15.0-109-generic 4.15.0-112-generic 4.15.0-117-generic 4.15.0-118-generic 4.15.0-121-generic 4.15.0-122-generic 4.15.0-124-generic 4.15.0-128-generic 4.15.0-135-generic 4.15.0-145-generic 4.15.0-147-generic 4.15.0-143-generic 4.15.0-151-generic 4.15.0-162-generic 4.15.0-166-generic 4.15.0-169-generic 4.15.0-170-generic 4.15.0-173-generic 4.15.0-175-generic 4.15.0-177-generic 4.15.0-181-generic 4.15.0-189-generic 4.15.0-190-generic 4.15.0-192-generic 4.15.0-193-generic 4.15.0-196-generic 4.15.0-197-generic 4.15.0-200-generic 4.15.0-202-generic 5.4.0-31-generic 5.4.0-47-generic 5.4.0-70-generic 5.4.0-77-generic 5.4.0-86-generic 5.4.0-90-generic 5.4.0-92-generic 5.4.0-94-generic 5.4.0-100-generic 5.4.0-102-generic 5.4.0-106-generic 5.4.0-108-generic 5.4.0-110-generic 5.4.0-113-generic 5.4.0-122-generic 5.4.0-123-generic 5.4.0-125-generic 5.4.0-131-generic 5.4.0-132-generic 5.4.0-135-generic |

| Anolis OS (64-bit) | 3.10.0-1062.an7.x86_64 3.10.0-1160.an7.x86_64 3.10.0-1160.59.1.0.1.an7.x86_64 3.10.0-1160.62.1.0.1.an7.x86_64 3.10.0-1160.66.1.0.1.an7.x86_64 3.10.0-1160.71.1.0.1.an7.x86_64 3.10.0-1160.76.1.0.1.an7.x86_64 3.10.0-1160.80.1.0.1.an7.x86_64 3.10.0-1160.81.1.0.1.an7.x86_64 4.19.91-25.2.an7.x86_64 4.19.91-25.7.an7.x86_64 4.19.91-26.an7.x86_64 4.19.91-26.4.an7.x86_64 4.19.91-26.5.an7.x86_64 4.19.91-26.6.an7.x86_64 4.19.91-27.an7.x86_64 4.18.0-348.2.1.an8_4.x86_64 4.18.0-348.12.2.an8.x86_64 4.18.0-348.20.1.an8_5.x86_64 4.18.0-348.23.1.an8_5.x86_64 4.18.0-372.9.1.an8.x86_64 4.18.0-372.16.1.an8_6.x86_64 4.18.0-372.19.1.an8_6.x86_64 4.18.0-372.26.1.an8_6.x86_64 4.18.0-372.32.1.an8_6.x86_64 4.19.91-25.7.an8.x86_64 4.19.91-25.8.an8.x86_64 4.19.91-26.an8.x86_64 4.19.91-26.1.an8.x86_64 4.19.91-26.4.an8.x86_64 4.19.91-26.5.an8.x86_64 4.19.91-26.6.an8.x86_64 |

| Red Hat Enterprise Linux (RHEL) (64-bit) | 3.10.0-1062.el7.x86_64 3.10.0-1127.el7.x86_64 3.10.0-1160.71.1.el7.x86_64 4.18.0-80.el8.x86_64 4.18.0-372.9.1.el8.x86_64 |