Aplikasi bisnis yang berbeda memiliki profil risiko dan toleransi terhadap tingkat positif palsu yang berbeda. Fitur Application Protection menyediakan dua mode perlindungan, tiga kelompok aturan pendeteksian bawaan, dan mekanisme daftar putih sehingga Anda dapat menyesuaikan cakupan dan penekanan secara independen untuk setiap kelompok aplikasi.

Mode perlindungan

Application Protection berjalan dalam salah satu dari dua mode:

Monitor: Mendeteksi perilaku serangan dan menghasilkan alert, tetapi tidak memblokir permintaan. Alert menampilkan aksi sebagai Monitor.

Block: Mendeteksi dan memblokir perilaku serangan, serta memantau operasi penting. Ketika serangan diblokir, alert dihasilkan dengan aksi diatur ke Block.

Saat Anda membuat kelompok aplikasi, mode perlindungan secara default diatur ke Monitor.

Beralih dari Monitor ke Block

Jalankan kelompok aplikasi baru dalam mode Monitor sebelum mengaktifkan pemblokiran. Hal ini memungkinkan Anda mengamati pola lalu lintas dan menyelesaikan positif palsu tanpa mengganggu permintaan bisnis sah.

Alur kerja penyetelan:

Terapkan kelompok aplikasi dalam mode Monitor. Kami menyarankan menjalankannya selama 2 hingga 5 hari sebelum beralih ke Block.

Tinjau alert setiap hari untuk mengidentifikasi positif palsu—serangan yang terdeteksi pada permintaan yang sebenarnya merupakan lalu lintas sah.

Untuk setiap positif palsu, tambahkan aturan daftar putih untuk menekan alert tersebut. Lihat Konfigurasi daftar putih perlindungan.

Ketika tidak ada lagi positif palsu baru yang muncul, ubah mode perlindungan menjadi Block.

Kelompok kebijakan perlindungan

Kelompok kebijakan perlindungan adalah kumpulan aturan pendeteksian serangan yang diterapkan pada kelompok aplikasi. Semua aturan dalam satu kelompok menggunakan mode pendeteksian yang sama.

Kelompok kebijakan bawaan

Tersedia tiga kelompok bawaan:

| Kelompok kebijakan | Mode pendeteksian | Gunakan saat |

|---|---|---|

| Business First (default longgar) | Longgar | Tingkat positif palsu menjadi perhatian utama; hanya tanda tangan serangan yang diketahui yang harus dideteksi |

| Normal Operations (default standar) | Standar | Skenario O&M umum dengan keseimbangan antara perlindungan dan ketersediaan |

| Protection First (default ketat) | Ketat | Acara besar atau periode berisiko tinggi di mana mendeteksi serangan tersembunyi menjadi prioritas utama |

Mode pendeteksian

Mode pendeteksian mengontrol seberapa agresif aturan mencocokkan pola serangan. Diurutkan dari yang paling rendah hingga paling tinggi dalam hal kemampuan perlindungan maupun tingkat positif palsu:

Longgar: Hanya mencocokkan tanda tangan serangan yang diketahui. Tingkat positif palsu sangat rendah.

Standar (default): Mencocokkan pola serangan umum dan menerapkan beberapa inferensi umum. Cocok untuk O&M harian.

Ketat: Mendeteksi lebih banyak perilaku serangan tersembunyi. Cocok untuk skenario dukungan acara besar, tetapi memiliki risiko tertentu terhadap positif palsu.

Buat kelompok kebijakan perlindungan

Jika tidak ada kelompok kebijakan bawaan yang sesuai dengan kebutuhan Anda, buat kelompok kustom. Untuk membuat kelompok baru berdasarkan konfigurasi yang sudah ada, klik Copy di kolom Actions untuk kelompok tersebut.

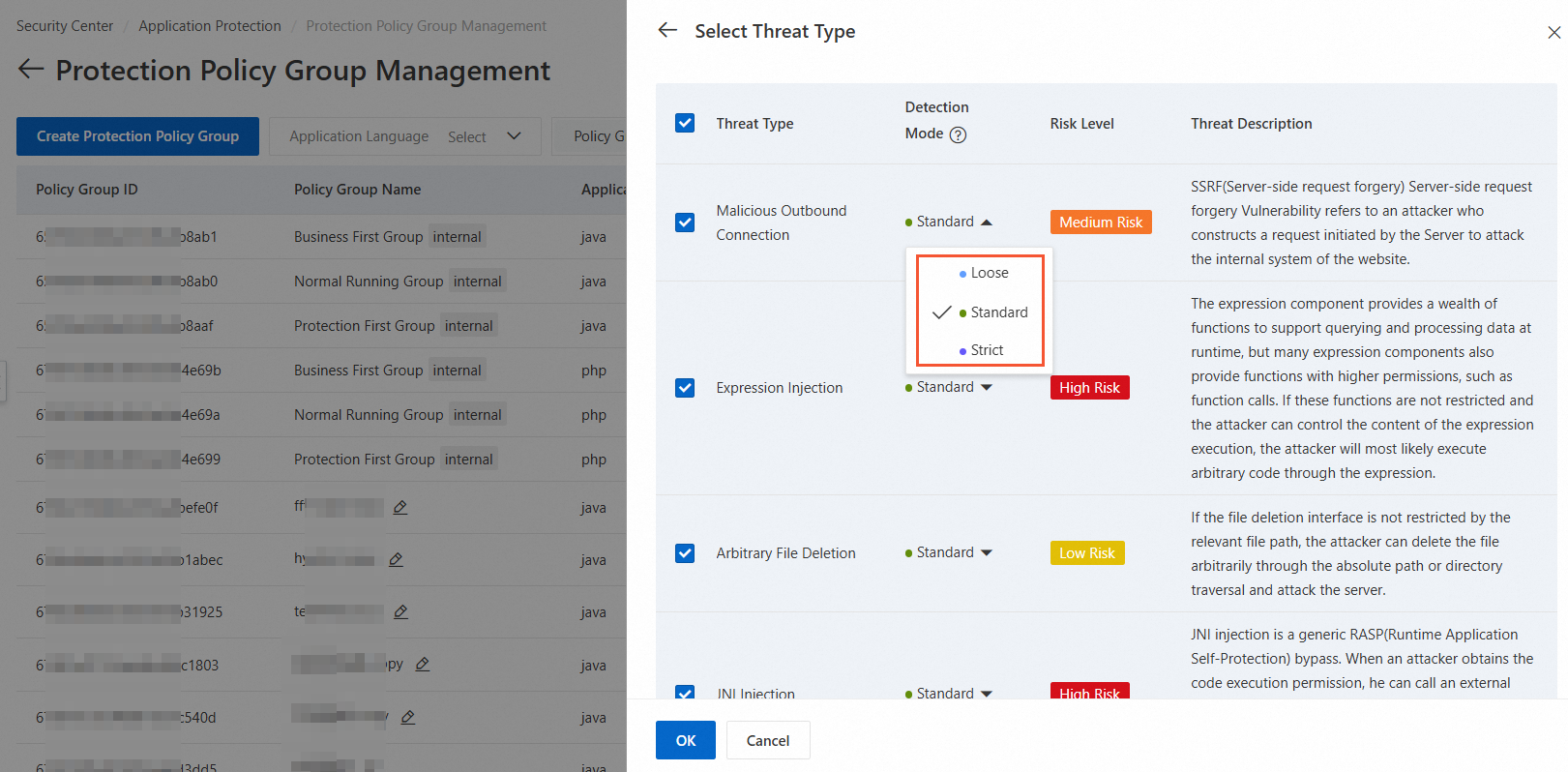

Login ke Security Center console.Login ke Security Center console.

Di panel navigasi kiri, pilih Protection Configuration > Application Protection. Di pojok kiri atas, pilih wilayah tempat aset Anda berada: Chinese Mainland atau Outside Chinese Mainland.

Di tab Application Configurations, klik Management Settings di pojok kanan atas.

Di panel Management Settings, pada tab Manage Protection Policy, klik Create Protection Policy Group.

Di panel Create Protection Policy Group, masukkan nama, pilih bahasa aplikasi, lalu klik Select di sebelah kanan Threat Type.

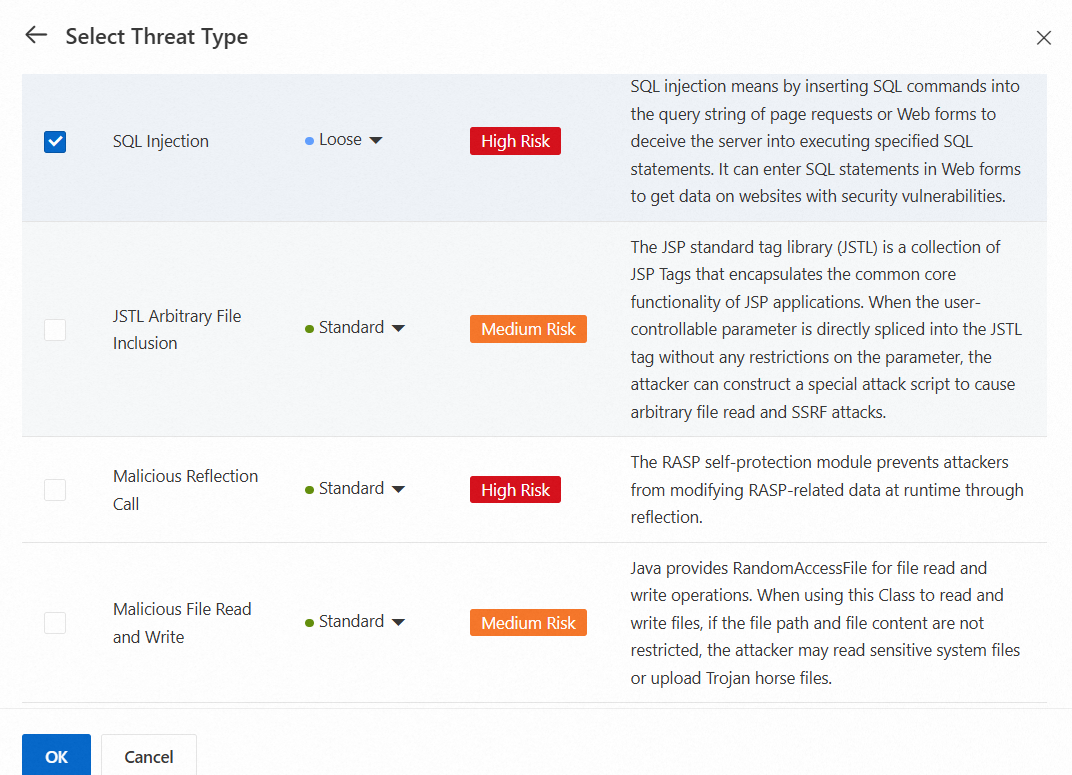

Di panel Select Threat Type, pilih jenis pendeteksian yang ingin disertakan, atur Detection Mode untuk setiap jenis, lalu klik OK.

Tip: Jika alert untuk jenis serangan tertentu, seperti SQL injection, mengandung banyak positif palsu, atur mode pendeteksian untuk jenis tersebut ke Loose daripada menyesuaikan seluruh kelompok.

Klik OK.

Konfigurasi daftar putih perlindungan

Aturan daftar putih perlindungan menekan alert untuk pola lalu lintas tertentu yang dihasilkan secara sah oleh aplikasi Anda. Gunakan daftar putih ketika mode Monitor secara konsisten menandai permintaan sah yang sama sebagai serangan.

Catatan: Aturan daftar putih paling efektif untuk pola lalu lintas yang stabil dan dapat diprediksi (misalnya, URL layanan internal tetap atau nilai parameter yang diketahui). Untuk kebutuhan penyetelan yang lebih luas—seperti mengurangi kekuatan pendeteksian untuk seluruh kategori serangan—sesuaikan mode pendeteksian pada kelompok kebijakan tersebut.

Tambahkan aturan daftar putih dari alert

Jika alert dikonfirmasi sebagai positif palsu, tambahkan langsung ke daftar putih. Aturan akan dibuat otomatis berdasarkan detail alert dan diterapkan pada kelompok aplikasi yang berisi proses terkait.

Untuk langkah-langkahnya, lihat Tambahkan alert ke daftar putih.

Buat aturan daftar putih secara manual

Aturan yang dibuat secara manual memungkinkan Anda menekan beberapa jenis pendeteksian di beberapa kelompok aplikasi dalam satu aturan.

Masuk ke Konsol Security CenterKonsol Security CenterKonsol Security Center.Masuk ke Konsol Security Center.

Di panel navigasi kiri, pilih Protection Configuration > Application Protection. Di pojok kiri atas, pilih wilayah tempat aset Anda berada: Chinese Mainland atau Outside Chinese Mainland.

Di tab Application Configurations, klik Management Settings di pojok kanan atas. Atau, di tab Attack Alerts, klik Protection Whitelist.

Di panel Management Settings, pada tab Protection Whitelist di tab Manage Protection Policy, klik Create Whitelist.

Di panel Create Whitelist, konfigurasikan parameter aturan lalu klik OK.

Opsi Match method:

| Match method | Perilaku | Paling cocok untuk |

|---|---|---|

| Exact Match | Menekan alert hanya ketika konten yang dikirimkan identik dengan konten pencocokan | Nilai parameter atau muatan tertentu yang diketahui aman |

| Partial Match | Menekan alert ketika konten yang dikirimkan mengandung konten pencocokan | Substring berulang dalam muatan positif palsu |

| Prefix Match | Menekan alert ketika konten yang dikirimkan diawali dengan konten pencocokan | Awalan path URL yang digunakan bersama oleh beberapa titik akhir sah |

| Suffix Match | Menekan alert ketika konten yang dikirimkan diakhiri dengan konten pencocokan | Ekstensi file atau akhiran URL yang umum pada permintaan sah |

Content to Match: Gunakan nilai dari Malicious Characteristics, Specified Parameters, atau Request URL pada halaman detail alert sebagai konten pencocokan.

Contoh: Jika titik akhir pemeriksaan kesehatan internal di /api/health?token=<value> berulang kali memicu alert injeksi SQL, gunakan Prefix Match dengan /api/health sebagai konten pencocokan. Hal ini menekan alert untuk semua permintaan ke path tersebut tanpa membuka rute lainnya.

Lihat dan kelola aturan daftar putih

Masuk ke Konsol Pusat KeamananKonsol Pusat KeamananKonsol Pusat Keamanan.Masuk ke Konsol Pusat Keamanan.

Di panel navigasi kiri, pilih Protection Configuration > Application Protection. Di pojok kiri atas, pilih wilayah tempat aset Anda berada: Chinese Mainland atau Outside Chinese Mainland.

Di tab Application Configurations, klik Management Settings di pojok kanan atas. Atau, di tab Attack Alerts, klik Protection Whitelist.

Di panel Management Settings, pada tab Manage Protection Policy, buka tab Protection Whitelist untuk melihat daftar aturan daftar putih.

Dari daftar tersebut, Anda dapat:

Aktifkan atau nonaktifkan: Alihkan sakelar di kolom Rule Switch.

Edit atau hapus: Klik Edit atau Delete di kolom Actions.

Ubah kebijakan perlindungan untuk kelompok aplikasi

Di tab Application Configurations pada halaman Application Protection, klik Protection Policy di kolom Actions untuk kelompok aplikasi tersebut.

Di panel Protection Policy, ubah Protection Status, Protection Mode, Protection Policy Group, Detection Policy, atau Common Settings sesuai kebutuhan.

Klik OK.

Operasi batch

Untuk menerapkan perubahan ke beberapa kelompok aplikasi sekaligus, pilih satu atau beberapa kelompok di tab Application Configurations dan gunakan aksi berikut:

| Aksi | Efek |

|---|---|

| Protect All | Mengubah mode perlindungan menjadi Block untuk semua kelompok yang dipilih |

| Monitor All | Mengubah mode perlindungan menjadi Monitor untuk semua kelompok yang dipilih |

| Cancel Protection | Menonaktifkan semua pendeteksian dan pemblokiran untuk kelompok yang dipilih; tidak ada perilaku serangan yang dideteksi atau diblokir |

| Enable All | Mengaktifkan kembali kelompok yang dipilih |