Agen Runtime Application Self-Protection (RASP) memantau aplikasi Anda selama runtime dengan menggunakan analisis semantik dan pemeriksaan baseline perilaku untuk mendeteksi ancaman dengan tingkat positif palsu yang rendah. Sebagian besar peringatan yang dihasilkannya menunjukkan serangan nyata. Topik ini menjelaskan cara meninjau bukti peringatan, menentukan apakah suatu peringatan merupakan positif sejati, serta menekan positif palsu menggunakan aturan daftar putih.

Prasyarat

Sebelum memulai, pastikan Anda telah:

Mengaktifkan fitur Application Protection di Security Center

Mengakses Security Center console

(Opsional) Menginstal Agen RASP versi 0.5.2 atau lebih baru, yang diperlukan untuk mengonfigurasi aturan daftar putih berdasarkan karakteristik berbahaya atau parameter input. Mulai ulang aplikasi yang dilindungi untuk melakukan auto-upgrade ke versi terbaru.

Tinjau peringatan dan tanggapi

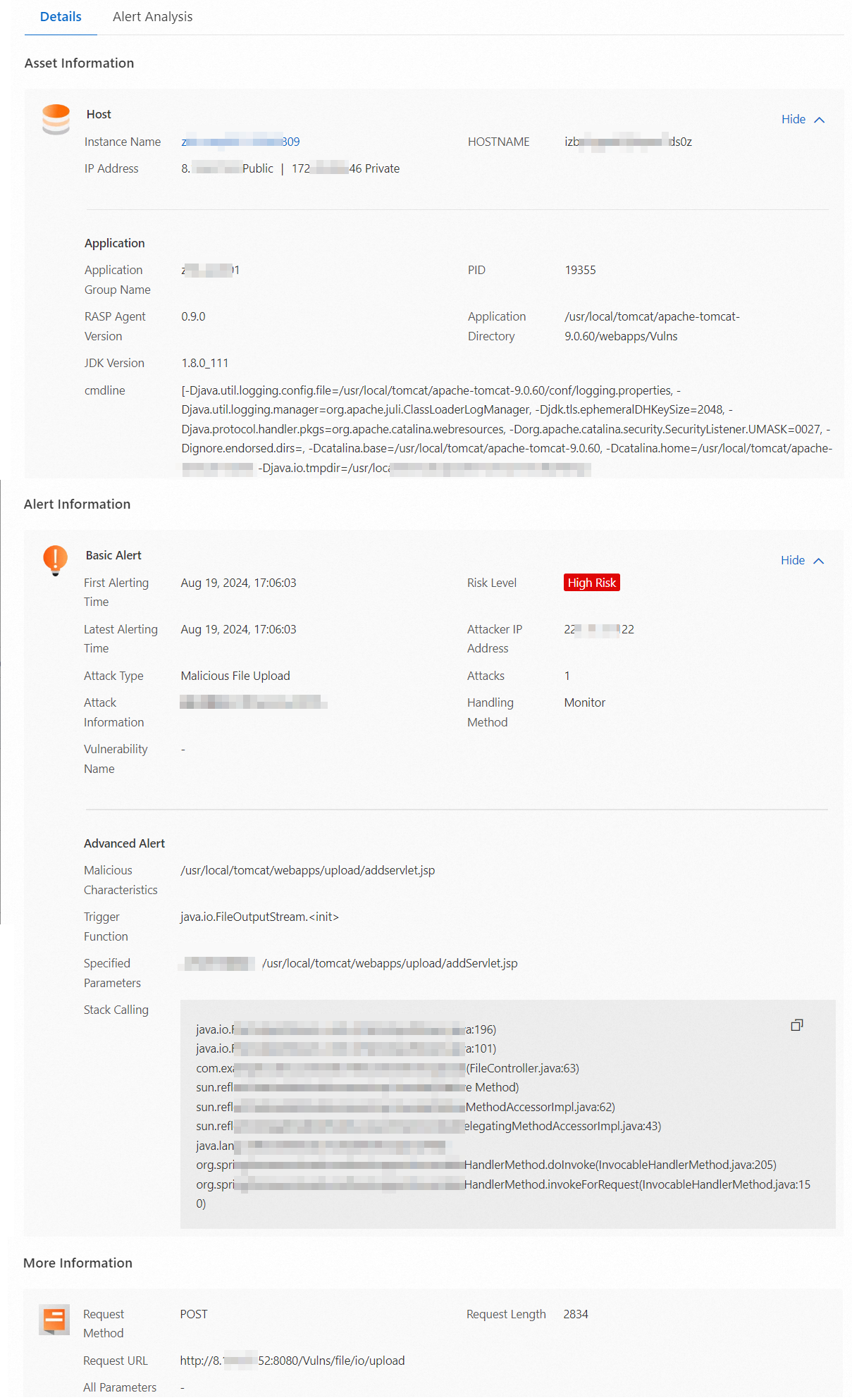

Contoh berikut menjelaskan langkah-langkah menangani peringatan yang dipicu oleh unggahan file berbahaya.

Masuk ke Security Center console. Di bilah navigasi atas, pilih wilayah aset yang ingin Anda kelola: China atau Outside China.

Di panel navigasi kiri, pilih Protection Configuration > Application Protection.

Di tab Attack Alerts, temukan peringatan tersebut lalu klik Details di kolom Actions.

Di halaman detail peringatan, periksa bukti dan tentukan apakah peringatan tersebut merupakan positif sejati.

Pahami bukti peringatan

Halaman detail diorganisir ke dalam empat bagian. Tinjau setiap bagian untuk menentukan apakah peringatan tersebut merepresentasikan serangan nyata atau positif palsu.

| Section | Field | What it tells you | How to use it |

|---|---|---|---|

| Basic alert | Attacker IP address | Alamat IP sumber yang mengakses aplikasi Anda. | Periksa apakah IP ini milik sistem internal yang dikenal, pengguna tepercaya, atau tool pemindaian keamanan. IP eksternal yang tidak terduga memerlukan investigasi lebih lanjut. |

| Basic alert | Vulnerability name | Kerentanan yang dieksploitasi oleh penyerang, jika berlaku. | Klik ID kerentanan untuk melihat detailnya. Perbaiki kerentanan tersebut untuk mengurangi permukaan serangan Anda. |

| Advanced alert | Malicious characteristics | Data berbahaya yang dikirim ke aplikasi Anda. Dalam contoh ini: permintaan untuk mengunggah /usr/local/tomcat/webapps/upload/addservlet.jsp. | Tentukan apakah permintaan ini merupakan perilaku yang diharapkan. Jika ya, tambahkan ke daftar putih. Jika tidak, perlakukan sebagai serangan nyata. |

| Advanced alert | Trigger function | Fungsi sensitif keamanan dalam aplikasi yang memicu peringatan. | Pahami fungsi internal mana yang terlibat. |

| Advanced alert | Specified parameters | Objek JSON yang menampilkan log perilaku dan event yang dihasilkan saat aplikasi memproses permintaan. | Periksa pasangan kunci-nilai untuk pola mencurigakan. |

| Advanced alert | Stack calling | Tumpukan panggilan pada saat event terjadi, mencatat urutan pemanggilan fungsi. | Lacak jalur eksekusi untuk memahami bagaimana penyerang mencapai kode yang rentan. |

| More information | Request URL | Informasi tentang permintaan HTTP yang mengakses aplikasi. | Verifikasi apakah permintaan berasal dari sumber yang sah. Jika tidak, terapkan kontrol akses atau blokir permintaan dari sumber tersebut. |

Tinjau ringkasan yang dihasilkan AI di bagian Alert Analysis sebagai sinyal tambahan untuk menentukan apakah peringatan tersebut merupakan positif sejati.

Tanggapi berdasarkan penilaian Anda

Setelah meninjau bukti, ambil tindakan berdasarkan apakah peringatan tersebut merupakan serangan nyata dan mode proteksi yang aktif:

| Scenario | Monitor mode | Block mode |

|---|---|---|

| Real attack | Permintaan tidak diblokir. Segera cari dan hapus file berbahaya apa pun. | Serangan diblokir dan file tidak ditulis ke server. Tidak diperlukan pembersihan segera. |

| False positive | Tambahkan peringatan ke daftar putih untuk menekan peringatan serupa. | Tambahkan peringatan ke daftar putih untuk menekan peringatan serupa. |

Tekan positif palsu dengan aturan daftar putih

Jika suatu peringatan dipicu oleh permintaan yang sah, tambahkan ke daftar putih. Halaman detail peringatan telah mengisi nilai-nilai bidang daftar putih berdasarkan data peringatan, sehingga Anda dapat langsung bertindak tanpa perlu memasukkan data secara manual.

Untuk membuat aturan daftar putih berdasarkan Malicious characteristics atau Specified parameters, upgrade agen RASP ke versi 0.5.2 atau lebih baru. Untuk instruksi upgrade, lihat View the version of the RASP agent.

Tambahkan peringatan ke daftar putih

Masuk ke Security Center console. Di bilah navigasi atas, pilih wilayah aset yang ingin Anda kelola: China atau Outside China.

Di panel navigasi kiri, pilih Protection Configuration > Application Protection.

Di tab Attack Alerts, temukan peringatan tersebut lalu pilih Handle > Add to Whitelist di kolom Actions.

Di panel Add to Whitelist, konfigurasi aturan daftar putih lalu klik OK.

Sistem telah mengisi nilai-nilai bidang aturan berdasarkan detail peringatan. Nilai-nilai ini membuat aturan yang tepat sasaran terhadap pola permintaan spesifik tersebut.

Untuk memperluas cakupan—misalnya, menekan semua peringatan dari seluruh direktori, bukan hanya satu file—sesuaikan bidang Match Mode dan Content to Match.

Contoh: Peringatan dipicu oleh

/usr/local/tomcat/webapps/upload/1.jsp. Jika semua permintaan ke direktori/upload/sah, ubah Match Mode menjadi Prefix Match dan atur Content to Match menjadi/usr/local/tomcat/webapps/upload/.

Mode pencocokan:

| Match mode | When no alert is triggered |

|---|---|

| Exact Match | Konten yang dikirimkan persis sama dengan nilai di Content to Match. |

| Partial Match | Konten yang dikirimkan mengandung string di Content to Match. |

| Prefix Match | Konten yang dikirimkan diawali dengan string di Content to Match. |

| Suffix Match | Konten yang dikirimkan diakhiri dengan string di Content to Match. |

Setelah disimpan, lihat dan kelola aturan tersebut di halaman Whitelists.

Kelola aturan daftar putih

Lihat aturan daftar putih

Masuk ke Security Center console. Di bilah navigasi atas, pilih wilayah aset yang ingin Anda kelola: China atau Outside China.

Di panel navigasi kiri, pilih Protection Configuration > Application Protection.

Di tab Attack Alerts, klik Whitelists.

Di halaman Whitelists, lihat dan kelola aturan menggunakan tindakan berikut:

Aktifkan atau nonaktifkan aturan: Alihkan sakelar di kolom Rule Switch.

Edit aturan: Klik Edit di kolom Actions.

Hapus aturan: Klik Delete di kolom Actions.

Buat aturan: Klik Configure Whitelist. Lihat Create whitelist rules untuk detailnya.

Buat aturan daftar putih

Membuat aturan daftar putih dari halaman Whitelists memungkinkan Anda menerapkan satu aturan ke beberapa kelompok aplikasi dan jenis ancaman sekaligus, yang lebih efisien daripada menambahkan peringatan satu per satu.

Masuk ke Security Center console. Di bilah navigasi atas, pilih wilayah aset yang ingin Anda kelola: China atau Outside China.

Di panel navigasi kiri, pilih Protection Configuration > Application Protection.

Di tab Attack Alerts, klik Whitelists.

Di halaman Whitelists, klik Configure Whitelist.

Di panel Configure Whitelist, konfigurasi parameter aturan lalu klik OK.

Parameter Description Rule Name Nama deskriptif untuk aturan daftar putih. White Mode Dasar pembuatan daftar putih: Malicious Characteristics, Specified Parameters, atau Request URL. Threat Type Jenis ancaman yang akan ditekan. Klik Select untuk memilih dari panel Threat Type. Match Mode Cara konten yang dikirimkan dicocokkan dengan Content to Match. Lihat tabel mode pencocokan di atas. Content to Match Nilai yang akan dicocokkan, berdasarkan Malicious Characteristics, Specified Parameters, atau Request URL dari detail peringatan. Destination Application Groups Kelompok aplikasi tempat aturan ini berlaku. Klik Select untuk memilih dari panel Destination Application Groups.

Langkah berikutnya

Aktifkan fitur pencegahan webshell in-memory untuk meningkatkan kemampuan deteksi secara keseluruhan. Untuk informasi lebih lanjut, lihat Use the in-memory webshell prevention feature.