Mengelola operasi keamanan di beberapa Akun Alibaba Cloud menciptakan titik buta: setiap akun menghasilkan log-nya sendiri, menjalankan deteksinya sendiri, dan menangani event-nya secara independen. Manajemen multi-akun untuk Agentic SOC (Security Operations Center) mengatasi hal ini dengan memusatkan pengumpulan log, deteksi ancaman, dan respons event di bawah satu akun administrator yang didelegasikan—tanpa mewajibkan setiap akun anggota untuk membeli Agentic SOC.

Konsep utama

Jenis akun

| Jenis akun | Deskripsi | Tanggung jawab |

|---|---|---|

| Akun manajemen (MA) | Akun Alibaba Cloud yang telah menyelesaikan verifikasi identitas perusahaan. Akun ini merupakan pembuat dan administrator tingkat atas direktori sumber daya, dengan kontrol penuh atas organisasi. | Membuat struktur organisasi, mengundang atau membuat anggota, serta menunjuk administrator yang didelegasikan untuk layanan tertentu. Satu direktori sumber daya hanya memiliki satu akun manajemen. |

| Akun anggota | Akun Alibaba Cloud yang bergabung ke dalam direktori sumber daya untuk meng-host layanan atau proyek tertentu. | Menjalankan layanan dalam akunnya sendiri dan mengaktifkan layanan log untuk Produk Alibaba Cloud yang diperlukan sesuai kebijakan manajemen. |

| Akun administrator yang didelegasikan | Akun anggota yang ditunjuk oleh akun manajemen untuk menjalankan tugas manajemen pada layanan Alibaba Cloud tertentu (Pusat Keamanan dalam topik ini). | Membeli dan mengonfigurasi Agentic SOC, mengelola serta menganalisis log keamanan dari semua akun anggota dalam cakupan secara terpusat, serta menanggung biaya Agentic SOC dan penyimpanan log. |

Konfigurasi contoh

Contoh berikut menunjukkan struktur multi-akun khas untuk Agentic SOC:

Struktur direktori sumber daya:

Akun manajemen: Akun A

Akun anggota: Akun B, C, D, dan E

Rencana manajemen:

Akun A menunjuk Akun B sebagai administrator yang didelegasikan.

Akun B mengelola integrasi log, deteksi ancaman, dan penanganan event secara terpusat untuk akun C, D, dan E.

Cara kerja

Solusi ini dibangun di atas dua mekanisme: delegasi izin dan sentralisasi data.

Generasi log: Log dari produk Alibaba Cloud di setiap akun anggota—seperti log Web Application Firewall (WAF) dan Cloud Firewall—ditulis ke Simple Log Service (SLS) dalam akun tersebut.

Pengumpulan terpusat: Layanan Agentic SOC milik administrator yang didelegasikan menggunakan peran terkait layanan untuk membaca data log secara real-time dari SLS setiap akun anggota.

Analisis terpadu: Semua log yang dikumpulkan dialirkan ke instans Agentic SOC milik administrator yang didelegasikan untuk deteksi ancaman, respons event, dan audit.

Prasyarat

Sebelum memulai, pastikan bahwa:

Semua akun (akun manajemen dan akun anggota) termasuk dalam satu perusahaan yang sama dan telah menyelesaikan verifikasi identitas perusahaan.

Akun yang akan Anda tunjuk sebagai administrator yang didelegasikan sudah menjadi akun anggota dalam direktori sumber daya.

Integrasi log saat ini hanya mendukung log produk Alibaba Cloud.

Menyiapkan integrasi log multi-akun

Langkah 1: Beli dan aktifkan Agentic SOC

Administrator yang didelegasikan membeli dan mengaktifkan layanan Agentic SOC. Untuk informasi selengkapnya, lihat Beli dan aktifkan Agentic SOC.

Integrasi log dalam skenario multi-akun hanya mendukung mode Real-time Consumption. Mode ini tidak menyimpan log mentah secara otomatis. Untuk melacak, mengaudit, atau menganalisis log historis, beli Log Storage Capacity untuk mengaktifkan layanan Log Management. Status pengaktifan Agentic SOC pada akun anggota tidak memengaruhi integrasi log.

Langkah 2: Buat struktur direktori multi-akun

Aktifkan Direktori sumber daya. Jika ini pertama kalinya Anda menggunakan Resource Directory, masuk ke Konsol Resource Management dengan akun manajemen. Di panel navigasi kiri, pilih Resource Directory > Overview, lalu klik Enable Resource Directory dan ikuti petunjuk di layar. Untuk informasi selengkapnya, lihat Aktifkan Direktori sumber daya.

Tambahkan akun anggota: Di direktori sumber daya, tambahkan anggota menggunakan salah satu metode berikut:

Buat anggota: Di panel navigasi kiri, pilih Resource Directory > Create Member Account untuk membuat akun sumber daya. Untuk informasi selengkapnya, lihat Buat anggota.

Undang anggota: Pilih Resource Directory > Invite Member untuk menambahkan akun Alibaba Cloud yang sudah ada ke direktori sumber daya. Untuk informasi selengkapnya, lihat Undang akun Alibaba Cloud untuk bergabung ke direktori sumber daya.

Tetapkan administrator yang didelegasikan: Di panel navigasi kiri, pilih Resource Directory > Trusted Services. Di baris Security Center, klik Manage di kolom Actions. Tambahkan akun yang telah membeli Agentic SOC sebagai administrator yang didelegasikan. Untuk informasi selengkapnya, lihat Tambahkan akun administrator yang didelegasikan.

PentingSetelah Anda menambahkan administrator Security Center, akun tersebut juga menjadi administrator untuk Security Center - Threat Analysis.

Langkah 3: Tambahkan akun anggota ke Agentic SOC

Masuk ke Konsol Security Center menggunakan akun administrator yang didelegasikan, lalu buka halaman Pengaturan Manajemen Multi-akun. Di pojok kiri atas, pilih wilayah tempat aset Anda berada: Chinese Mainland atau Outside Chinese Mainland.

Di tab Configure, pada bagian Total Monitored Accounts, klik Account Management.

Di panel Multi-account Management Settings, pilih akun anggota dari daftar direktori sumber daya, lalu klik OK.

PentingSistem secara otomatis membuat dua peran terkait layanan untuk setiap akun anggota yang ditambahkan:

AliyunServiceRoleForSasRddanAliyunServiceRoleForSasCloudSiem. Peran-peran ini memberikan izin minimum yang diperlukan bagi Agentic SOC untuk mengumpulkan data log dari akun anggota. Untuk informasi selengkapnya, lihat Peran terkait layanan untuk Security Center.

Langkah 4: Aktifkan layanan log untuk produk cloud

Untuk setiap akun anggota, aktifkan layanan log untuk produk Alibaba Cloud yang relevan (kecuali Security Center itu sendiri). Untuk instruksi penyiapan, lihat Referensi integrasi log produk Alibaba Cloud dengan SLS.

Log alert dari produk keamanan di Logstore pusat layanan Alibaba Cloud—seperti WAF alert logs dan Cloud Firewall alert logs—secara otomatis dikirimkan ke Agentic SOC. Tidak diperlukan pengaturan tambahan untuk produk-produk ini.

Langkah 5: Konfigurasi integrasi cross-account

Gunakan salah satu metode berikut untuk mengintegrasikan log dari akun anggota ke Agentic SOC.

Integrasi batch

Integrasi batch menerapkan kebijakan akses ke beberapa akun dan sumber data sekaligus. Gunakan metode ini saat onboard banyak akun atau saat ingin menggunakan kebijakan rekomendasi untuk memulai dengan cepat.

Masuk dengan akun administrator yang didelegasikan. Di panel navigasi kiri, pilih Agentic SOC > Integration Settings.

Klik Batch Associate Settings dan konfigurasi parameter berikut:

PeringatanFull Access adalah tindakan overwrite. Ini menonaktifkan semua kebijakan yang sedang berjalan namun tidak dipilih dalam konfigurasi saat ini, yang dapat mengganggu ingesti data. Lanjutkan dengan hati-hati.

Klik Use Recommended Policy agar sistem secara otomatis memilih sumber data paling bernilai berdasarkan praktik terbaik. Ini adalah cara tercepat untuk mulai menganalisis data keamanan.

Parameter Opsi Kapan digunakan Access Settings Increment Access: Mempertahankan semua kebijakan akses yang saat ini diaktifkan dan menambahkan yang baru dari konfigurasi ini. Gunakan saat menambahkan akun atau sumber data baru tanpa mengganggu integrasi yang sudah ada. Full Access: Menggantikan semua pengaturan akses yang ada. Kebijakan yang tidak dipilih dalam konfigurasi ini akan dinonaktifkan. Gunakan saat melakukan rekonfigurasi penuh. Accessible Account Pilih akun anggota yang akan diintegrasikan. — Alibaba Cloud Services Pilih layanan cloud dan sumber datanya untuk diingesti. — Auto-Add New Data Sources Aktifkan untuk secara otomatis menyertakan Logstore baru yang dibuat dalam cakupan sumber data saat ini. Mengurangi maintenance manual saat Logstore baru ditambahkan. Klik OK. Sistem secara otomatis mengingesti log dari semua Logstore yang diaktifkan untuk akun yang dipilih dan mengaktifkan kebijakan akses yang sesuai.

PentingKebijakan akses baru mungkin memerlukan waktu untuk diterapkan dan diinisialisasi.

Untuk memverifikasi status integrasi, kembali ke daftar integrasi, temukan produk tersebut, lalu klik Multi-account Access Settings di kolom Actions. Di tab Access Policy, klik Multi-account Access di kolom Actions untuk sumber data target.

Integrasi manual

Gunakan integrasi manual saat Anda perlu mengonfigurasi produk tertentu secara individual.

Masuk dengan akun administrator yang didelegasikan. Di panel navigasi kiri, pilih Agentic SOC > Integration Settings.

Temukan produk cloud yang akan diintegrasikan lalu klik Multi-account Access Settings di kolom Actions.

PentingIntegrasi multi-akun hanya mendukung produk Alibaba Cloud.

Di kolom Actions untuk templat kebijakan yang diinginkan, klik Multi-account Access. Panel konfigurasi integrasi akun akan muncul.

Sistem menyediakan templat kebijakan integrasi preset untuk produk Alibaba Cloud. Templat ini tidak dapat dimodifikasi.

Klik Batch Add Account Settings, konfigurasi parameter berikut, lalu klik OK:

Accounts: Sistem menampilkan semua akun yang dapat dikelola oleh administrator yang didelegasikan, kecuali akun yang sudah terintegrasi. Pilih satu atau beberapa akun.

Policy Status: Atur apakah kebijakan akan diaktifkan segera.

Tunggu sekitar satu menit hingga akun yang baru ditambahkan muncul di daftar integrasi.

Sistem mengidentifikasi informasi Logstore menggunakan API kueri log atau aturan penamaan Logstore default dari masing-masing produk cloud. Sistem kemudian mengambil semua log dari akun anggota terintegrasi yang sesuai dengan templat integrasi.

Setelah integrasi selesai, sumber data secara otomatis dibuat untuk setiap akun anggota dengan properti berikut:

Nama sumber data: Nama templat integrasi\_ID Wilayah\_UID akun anggota

Jenis sumber data: Custom Log Service

UID/Username akun: UID dan username akun anggota

Sumber data dibuat untuk akun anggota meskipun kebijakannya tidak diaktifkan.

Analisis log lintas akun

Setelah integrasi dikonfigurasi, administrator yang didelegasikan dapat melakukan operasi berikut terhadap data dari semua akun anggota di Konsol Agentic SOC:

Deteksi ancaman terpadu: Konfigurasikan aturan deteksi ancaman untuk menjalankan deteksi real-time terhadap data log dari semua akun.

Penanganan event terpusat: Lihat dan tangani alert dari semua akun anggota di halaman Security Events.

Respons otomatis: Buat playbook otomatis menggunakan Response Orchestration untuk menangani event keamanan lintas akun secara otomatis.

Pelacakan log global: Cari dan lacak log mentah dari semua akun anggota menggunakan Log Management.

Hapus akun anggota dari integrasi

Jika Anda tidak lagi memerlukan data log dari akun anggota, batalkan kebijakan integrasinya secara manual.

Pembatalan integrasi tidak menghapus sumber data. Kelola sumber data di tab manajemen sumber data jika diperlukan.

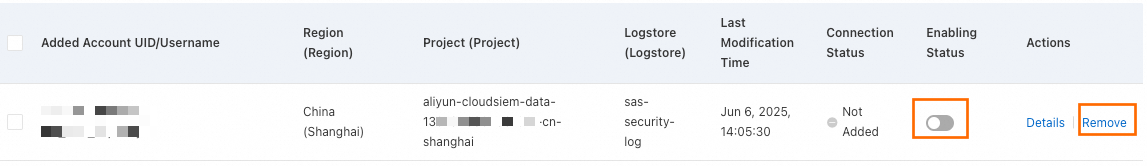

Di tab Multi-account Access Settings, klik Multi-account Access di kolom Actions untuk templat integrasi.

Di panel konfigurasi integrasi akun, nonaktifkan kebijakan, lalu klik Remove di kolom Actions untuk akun tersebut.

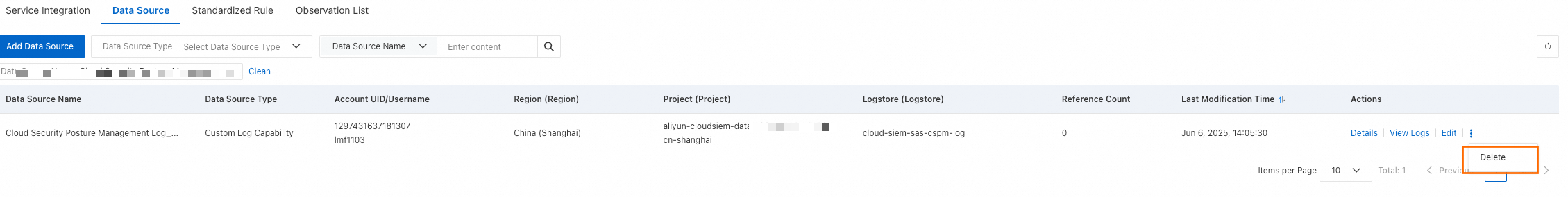

(Opsional) Hapus sumber data: Di halaman manajemen sumber data, cari sumber data menggunakan format penamaan "Nama templat integrasi\_ID Wilayah\_UID akun anggota" lalu klik Delete.

Pemecahan masalah

Saya tidak dapat menemukan akun yang ingin saya tunjuk sebagai administrator yang didelegasikan

Periksa dua hal: pertama, pastikan akun tersebut telah berhasil ditambahkan sebagai anggota ke direktori sumber daya. Kedua, pastikan Anda masuk sebagai akun manajemen—hanya akun manajemen yang dapat menunjuk administrator yang didelegasikan.

Status integrasi menunjukkan "Failed" atau "No Data" dalam waktu lama

Lakukan pemeriksaan berikut secara berurutan:

Layanan log tidak diaktifkan di akun anggota: Hubungi pemilik akun anggota untuk memastikan layanan log untuk produk Alibaba Cloud yang relevan telah diaktifkan dan mengirimkan log ke SLS. Ini adalah prasyarat untuk pengumpulan data.

Akun tidak dalam cakupan manajemen Agentic SOC: Di Konsol Security Center milik administrator yang didelegasikan, buka System Settings > Multi-account Management dan pastikan akun anggota tersebut dipilih.

Peran terkait layanan tidak dibuat: Di Konsol Resource Access Management (RAM) akun anggota, buka halaman Roles dan periksa apakah

AliyunServiceRoleForSasRddanAliyunServiceRoleForSasCloudSiemada. Jika tidak ada, hapus akun anggota dari Agentic SOC lalu tambahkan kembali untuk memicu pembuatan peran.Integrasi masih dalam proses inisialisasi: Integrasi memerlukan waktu untuk selesai. Tunggu beberapa menit lalu periksa kembali.