Agentic SOC mencakup aturan deteksi bawaan untuk menganalisis alert dan log yang diingest, merekonstruksi rantai serangan ancaman beserta garis waktunya, serta menghasilkan alert teragregasi dan event keamanan terperinci. Anda dapat membuat aturan deteksi kustom guna membangun sistem deteksi ancaman yang disesuaikan dengan kebutuhan bisnis.

Cara kerja

Fitur manajemen aturan menganalisis log yang distandardisasi dan menggunakan playbook bawaan untuk menghasilkan alert agregasi, analisis alert, serta alert analisis kustom. Fitur ini membuat event keamanan melalui komputasi graf, transmisi langsung alert, dan agregasi alert berjenis sama guna membantu Anda menangani event ancaman.

Aturan menggunakan salah satu dari dua format berikut untuk menghasilkan alert dan event:

Sintaks SQL: Mendeteksi alert dan menghasilkan event dengan menyaring log, mencocokkan fitur, menjalankan statistik jendela waktu, serta melakukan analisis asosiasi pada log dalam cakupan yang ditentukan.

Playbook: Mendeteksi alert dan menghasilkan event dengan memanggil API layanan Alibaba Cloud serta membuat keputusan berdasarkan alur playbook. Biasanya digunakan untuk alert status bisnis.

Jenis aturan

| Jenis aturan | Deskripsi |

|---|---|

| Predefined | Deteksi ancaman siap pakai. Menganalisis log dalam cakupan efektif yang telah diingest ke Agentic SOC. Alert yang dihasilkan muncul di tab Aggregate and Analyze Alerts pada halaman Agentic SOC > Alert. Menggunakan teknologi asosiasi graf untuk mengagregasi alert yang berbagi aset atau Indicators of Compromise (IOCs) yang sama ke dalam event. Mencakup semua alert kecuali alert analisis kustom. |

| Custom | Ekstensi aturan fleksibel dengan templat untuk skenario deteksi ancaman kompleks. Mendukung sintaks SQL atau playbook. Alert yang dihasilkan muncul di tab Custom Alert Analysis pada halaman Agentic SOC > Alert. Menghasilkan insiden keamanan melalui transmisi langsung alert atau agregasi tipe yang sama. |

Metode pembuatan event

| Metode | Cara kerja |

|---|---|

| Graph computing | Menggunakan teknologi asosiasi graf untuk mengagregasi alert yang berbagi aset atau IOCs yang sama ke dalam event. Berlaku untuk semua alert kecuali alert analisis kustom. |

| Alert pass-through | Menghasilkan satu event keamanan untuk setiap alert yang dihasilkan oleh aturan analisis. |

| Same-type aggregation | Mengagregasi semua alert yang dihasilkan oleh aturan analisis yang sama ke dalam satu event keamanan. |

Pilih format aturan

| Pertimbangkan | Format aturan | Kapan digunakan |

|---|---|---|

| Apakah saya perlu menyaring log, mencocokkan pola, atau menjalankan statistik jendela waktu? | Sintaks SQL | Analisis korelasi berbasis log dalam cakupan yang ditentukan |

| Apakah saya perlu memanggil API layanan cloud dan membuat keputusan berdasarkan alur kerja? | Playbook | Alert status bisnis |

Cakupan

Model penagihan dan item penagihan yang Anda pilih saat mengaktifkan Agentic SOC menentukan fitur manajemen aturan mana yang tersedia. Untuk informasi lebih lanjut, lihat Beli dan aktifkan Agentic SOC.

Langganan:

| Kombinasi pembelian | Aturan yang tersedia |

|---|---|

| Hanya Traffic Ingesti Log | Aturan predefined; Aturan kustom (hanya metode normalisasi Scan Query) |

| Traffic Ingesti Log + Kapasitas Penyimpanan Log | Aturan predefined; Aturan kustom (semua) |

| Hanya Kapasitas Penyimpanan Log | Tidak didukung |

Jika Anda juga membeli fitur Log Management dengan model bayar sesuai penggunaan, semua aturan kustom tersedia terlepas dari kombinasi langganan Anda.

Bayar sesuai penggunaan:

Tersedia aturan pradefinisi dan aturan kustom (hanya untuk metode normalisasi Scan Query).

Jika Anda juga membeli fitur Log Management dengan model bayar sesuai penggunaan, semua aturan kustom tersedia.

Alur kerja

Aktifkan atau nonaktifkan aturan predefined

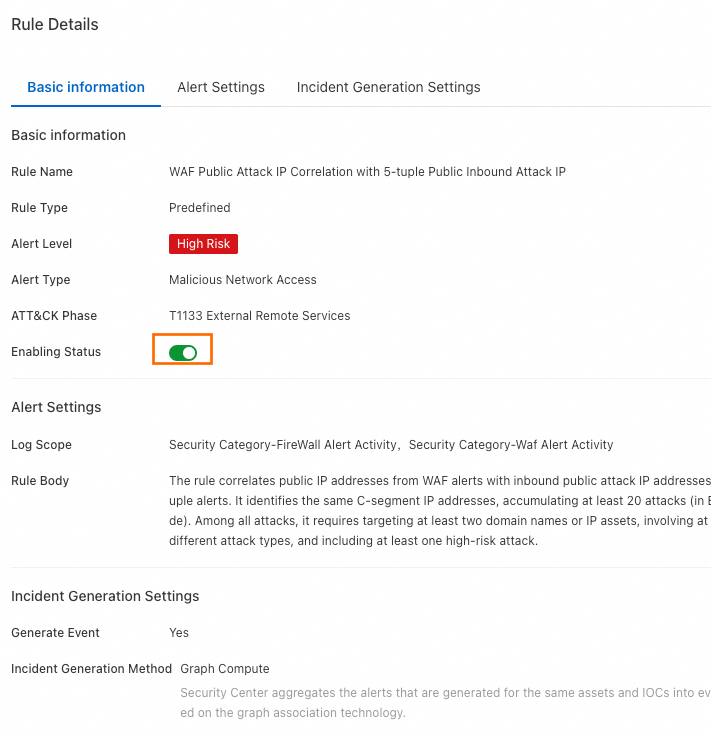

Aturan predefined diaktifkan secara default. Anda dapat melihat detail aturan serta mengaktifkan atau menonaktifkannya, tetapi tidak dapat mengedit atau menghapusnya.

Buka Agentic SOC > atau Rule Management di Konsol Pusat Keamanan. Di sudut kiri atas, pilih wilayah tempat aset Anda berada: Daratan Tiongkok atau Luar Daratan Tiongkok.

Di tab Predefined, lihat daftar aturan predefined. Di kolom Actions, klik Details untuk melihat informasi dasar aturan, pengaturan pembuatan alert, dan pengaturan pembuatan insiden.

Klik sakelar Rule Status untuk mengaktifkan atau menonaktifkan aturan.

Atau, klik Enable atau Disabled di kolom Enabling Status untuk aturan yang dituju.

Lihat alert yang dihasilkan saat aturan predefined dipicu di tab Aggregate and Analyze Alerts pada halaman Agentic SOC > Alert.

Buat dan aktifkan aturan kustom

Buka halaman Agentic SOC > Rule Management di Konsol Security Center. Di pojok kiri atas, pilih wilayah tempat aset yang ingin Anda lindungi berada: Tiongkok daratan atau Luar Tiongkok daratan.

Buat aturan menggunakan salah satu metode berikut:

Di tab Rule Template, klik Create Rule di kolom Actions untuk templat yang dituju. (Direkomendasikan — konfigurasi lebih sederhana dan efisien.)

Di tab Custom, klik Create Custom Rule.

Di panel Create Custom Rule, pada tab Basic Information, masukkan nama dan deskripsi aturan, lalu klik Next.

Di tab Alert Settings, konfigurasikan aturan pembuatan alert. Alert akan terlihat di tab Custom Alert Analysis pada halaman Agentic SOC > Alert. Item konfigurasi yang tersedia bervariasi tergantung jenis aturan.

Sintaks SQL

Aturan SQL mendeteksi alert dan menghasilkan event dengan menyaring log, mencocokkan fitur, menjalankan statistik jendela waktu, serta melakukan analisis asosiasi pada log dalam cakupan yang ditentukan.

Isi aturan

Item konfigurasi Deskripsi Rule Body Default-nya adalah SQL. Log Scope Pilih kategori standar dan struktur standar log yang akan dideteksi. Beberapa struktur log standar dapat dipilih. Klik Standard Fields untuk melihat deskripsi bidang untuk struktur log saat ini. SQL Statement Tulis pernyataan SQL untuk mengkueri catatan log dan mengidentifikasi potensi perilaku berbahaya. Untuk referensi sintaks SQL, lihat Sintaks dan fitur analisis SQL. Pengaturan penjadwalan

Saat aturan SQL diaktifkan, Agentic SOC membuat tugas SQL terjadwal di Simple Log Service (SLS) berdasarkan pengaturan penjadwalan. SLS kemudian menghasilkan instans eksekusi berdasarkan interval penjadwalan. Untuk informasi lebih lanjut, lihat Kelola tugas SQL terjadwal dan Kueri data hasil tugas SQL terjadwal. Cara kerja penjadwalan tugas:

Item konfigurasi Deskripsi Scheduling Interval Seberapa sering kueri SQL dijalankan. Opsi: Fixed Interval (5 menit hingga 24 jam) atau Cron (presisi minimum: menit, format 24 jam). Contoh Cron: 0/5 * * * *(setiap 5 menit mulai menit 0),0 0/1 * * *(setiap jam mulai pukul 00.00),0 18 * * *(setiap hari pukul 18.00),0 0 1 * *(pukul 00.00 pada hari pertama setiap bulan).SQL Time Window Rentang waktu log yang dikueri oleh setiap instans SQL terjadwal. Rentang valid: 5 menit hingga 24 jam. PentingJendela waktu harus lebih besar dari atau sama dengan interval penjadwalan.

Start Time Kapan instans terjadwal mulai berjalan setelah aturan diaktifkan. Opsi: Rule Enabled At (saat aturan diaktifkan) atau Specified Time (waktu tertentu, akurat hingga menit). Pembuatan log alert

Agentic SOC menghasilkan log alert berdasarkan konfigurasi Alert Log Generation. Lihat log ini di bawah Agentic SOC > Log Management.

Definisi atribut alert

Item konfigurasi Deskripsi Generation Structure Kategori log untuk alert, seperti Endpoint Detection & Response atau Firewall. Klik View Standard Fields di daftar tarik-turun untuk melihat detail bidang untuk tipe log tersebut. Alert Type Jenis alert yang dideteksi oleh aturan saat ini. Alert Level Tingkat risiko alert. Nilai valid: Information, Low, Medium, High, dan Critical. ATT&CK Phase Memetakan perilaku serangan yang dideteksi oleh aturan ke tahapan dan teknik serangan MITRE ATT&CK. Klik + Add Attack Stage untuk memetakan beberapa tahapan. Beberapa teknik dapat dipilih per tahapan. Jumlah total teknik serangan di semua tahapan tidak boleh melebihi 5. Pemetaan entitas

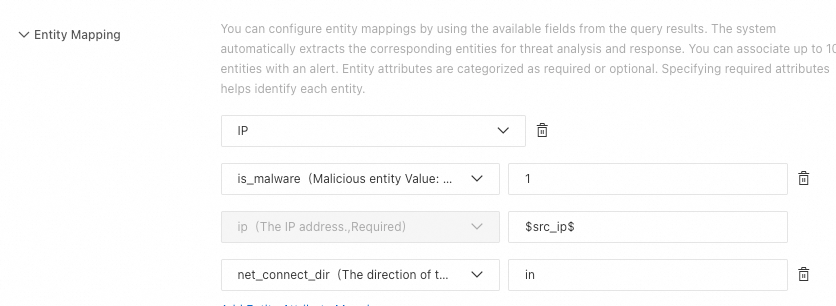

Pemetaan entitas memetakan bidang tak terstruktur dari hasil kueri—seperti alamat IP atau nama file—ke objek entitas terstruktur. Hal ini memungkinkan sistem mengagregasi seluruh aktivitas terkait suatu entitas, membangun profil ancaman, dan meningkatkan efisiensi analisis. Untuk mengonfigurasi pemetaan entitas:

Pilih jenis entitas dari daftar tarik-turun, seperti host, file, alamat IP, atau proses. Klik Add Entity Mapping untuk mengonfigurasi jenis entitas tambahan.

Konfigurasikan properti untuk setiap entitas. Properti dibagi menjadi dua kategori: Klik Add Entity Attribute Mapping untuk mengonfigurasi beberapa properti untuk suatu entitas.

Properti wajib: Pengidentifikasi unik entitas—misalnya, alamat IP untuk entitas alamat IP.

Properti opsional: Informasi tambahan—misalnya, mengaitkan hostname dengan entitas alamat IP.

Tetapkan nilai untuk setiap properti. Dua format didukung:

Referensi variabel:

$field_name$— mereferensikan bidang dari hasil kueri.Konstanta: Nilai string tetap.

PentingJika konten akhir setelah substitusi variabel melebihi batas panjang, bagian yang berlebih akan dipotong secara otomatis.

Pengayaan Peringatan

Menghasilkan nama dan deskripsi alert secara dinamis dengan mereferensikan bidang kueri sebagai variabel.

Item konfigurasi Deskripsi Alert Name Maksimum 50 karakter. Format referensi variabel: $SQL query returned field$. Jika dibiarkan kosong, Rule Name akan digunakan. Contoh:High-frequency multi-type network attack from $src_ip$ detected.Alert Description Maksimum 1.000 karakter. Format referensi variabel: $sql_query_return_field$. Jika dibiarkan kosong, Rule Description akan digunakan. Contoh:Alert from: $product_code$. Network attack from $src_ips$ detected. Affected assets include the following: $dst_ips$.Penekanan alert

Penekanan alert mengontrol jumlah alert keamanan yang dihasilkan tanpa memengaruhi pembuatan dan pengiriman log alert. Agentic SOC mengelompokkan alert berdasarkan produk Kartesius dari nilai bidang yang ditentukan dalam kondisi penekanan. Setiap kelompok dapat menghasilkan maksimal 100 alert keamanan dalam jendela penekanan. Saat jumlah catatan alert melebihi batas ini, catatan berikutnya yang memenuhi kondisi yang sama tidak akan menghasilkan alert keamanan.

Item konfigurasi Deskripsi Suppression Window Periode statistik untuk menghitung catatan alert. Dimulai saat aturan menghasilkan log alert pertamanya. Rentang valid: 5 menit hingga 24 jam. Contoh: Jika log alert pertama dihasilkan pada 10:58:45 tanggal 16 Mei 2025 dan jendela adalah 10 menit, jendela pertama berjalan dari 10:58:45 hingga 11:08:45, yang kedua dari 11:08:45 hingga 11:18:45, dan seterusnya. Suppression Condition Masukkan nama kolom, nama bidang, atau alias yang didefinisikan setelah kata kunci SELECTdalam pernyataan SQL. Jika tidak dikonfigurasi, sistem menggunakan bidangrule_idsebagai kondisi default. Contoh: Jika bidangadanbditentukan sebagai kondisi penekanan, dengan himpunan nilaiaadalah {1,2} danbadalah {3,4}, empat kelompok dihasilkan: {1,3}, {1,4}, {2,3}, dan {2,4}. Setiap kelompok memungkinkan hingga 100 alert dalam jendela.PentingKondisi penekanan bersifat opsional. Jika tidak ada kondisi yang ditentukan, maksimal 100 alert dapat dihasilkan oleh aturan dalam seluruh jendela.

Playbook

Aturan playbook mendeteksi alert dan menghasilkan event dengan memanggil API layanan Alibaba Cloud serta membuat keputusan berdasarkan alur playbook. Metode ini biasanya digunakan untuk alert status bisnis.

Jika Anda membuat aturan dari rule template (playbook), playbook kustom yang sesuai akan dibuat secara otomatis. Lihat di tab Custom Playbook di bawah Agentic SOC > SOAR.

Isi aturan

Item konfigurasi Deskripsi Rule Body Pilih Script. Playbook Name Jika membuat dari rule template (playbook): masukkan nama playbook unik. Jika membuat dengan mengklik Create Custom Rule di tab Custom: pilih playbook dari daftar tarik-turun. Hanya playbook yang memenuhi semua kondisi berikut yang muncul dalam daftar: playbook adalah playbook kustom, telah dipublikasikan, memiliki node awal dengan tipe parameter input diatur ke Custom, dan tidak dikaitkan dengan aturan analisis dan deteksi lainnya. Playbook Description Jika membuat dari rule template (playbook class): dapat diedit. Jika membuat dengan mengklik Create Custom Rule: secara otomatis diambil dari playbook dalam orkestrasi respons dan tidak dapat dimodifikasi. Pengaturan parameter

Pengaturan parameter hanya diperlukan saat membuat aturan dari rule template (playbook). Playbook berbeda memerlukan parameter berbeda. Klik ikon

di samping parameter untuk melihat deskripsi dan petunjuk konfigurasinya.

di samping parameter untuk melihat deskripsi dan petunjuk konfigurasinya.Konfigurasi otorisasi

Konfigurasi otorisasi hanya diperlukan saat membuat aturan dari rule template (playbook).

Execution Role: Jika Anda belum membuat peran, klik Go to RAM Console to Create Role. Di halaman otorisasi cepat RAM, klik Confirm Authorization. Peran bernama

AliyunSiemSoarExecutionDefaultRoleakan dibuat secara otomatis. > Note: Jika Anda tidak memiliki izin untuk membuat peran, hubungi administrator RAM Anda (pengguna RAM dengan izin Resource Management atau Akun Alibaba Cloud) untuk membuat peran dan melampirkan kebijakan kepercayaan di Konsol RAM. Untuk informasi lebih lanjut, lihat Buat peran RAM untuk layanan Alibaba Cloud tepercaya. Konfigurasikan peran dengan pengaturan berikut: > - Entitas tepercaya: Alibaba Cloud Service > - Nama entitas tepercaya:cloudsiem.sas.aliyuncs.com> - Nama peran:AliyunSiemSoarExecutionDefaultRoleAccess Policy: Menampilkan kebijakan izin yang diperlukan untuk menjalankan templat playbook yang dipilih. Jika kebijakan yang diperlukan belum dilampirkan, klik Modify Policy, pilih kebijakan untuk diotorisasi, lalu klik Authorize in RAM Console untuk menyelesaikan otorisasi. > Important: Jika Anda tidak memiliki izin otorisasi, hubungi administrator RAM untuk melampirkan kebijakan akses yang diperlukan ke peran

AliyunSiemSoarExecutionDefaultRole. Untuk informasi lebih lanjut, lihat Kelola izin untuk peran RAM.

Pengaturan penjadwalan

Setelah aturan playbook diaktifkan, Agentic SOC menggunakan pengaturan penjadwalan untuk membuat tugas terjadwal yang memanggil playbook.

- Jika tugas terjadwal gagal menjalankan playbook dalam satu siklus, sistem secara otomatis mencoba ulang setelah 30 detik. Jika percobaan ulang juga gagal, alur tugas saat ini berhenti dan memasuki status menunggu. Tugas akan dimulai ulang pada siklus terjadwal berikutnya. - Lihat catatan eksekusi playbook di halaman detail playbook kustom di modul SOAR.

Item konfigurasi Deskripsi Scheduling Interval Seberapa sering playbook dijalankan. Opsi: Fixed Interval (5 menit hingga 24 jam) atau Cron (presisi minimum: menit, format 24 jam). Contoh Cron: 0/5 * * * *(setiap 5 menit mulai menit 0),0 0/1 * * *(setiap jam mulai pukul 00.00),0 18 * * *(setiap hari pukul 18.00),0 0 1 * *(pukul 00.00 pada hari pertama setiap bulan).Start Time Kapan playbook mulai berjalan setelah aturan diaktifkan. Opsi: Rule Enabled At (saat aturan diaktifkan) atau Specified Time (waktu tertentu, akurat hingga menit). Pembuatan log alert

Agentic SOC menghasilkan log alert berdasarkan konfigurasi Alert Log Generation. Lihat log alert yang dihasilkan di bawah Agentic SOC > Log Management. Untuk aturan playbook, Generation Structure hanya mendukung Other Alert Logs.

Klik View Standard Fields di daftar tarik-turun untuk melihat detail bidang untuk tipe log ini.

Item konfigurasi Deskripsi Alert Type Jenis alert yang dideteksi oleh aturan saat ini. Alert Level Tingkat risiko alert. Nilai valid: Information, Low, Medium, High, dan Critical. ATT&CK Phase Memetakan perilaku serangan ke tahapan dan teknik MITRE ATT&CK. Klik + Add Attack Stage untuk memetakan beberapa tahapan. Beberapa teknik dapat dipilih per tahapan. Jumlah total teknik serangan di semua tahapan tidak boleh melebihi 5. Penekanan alert

Penekanan alert mengontrol jumlah alert keamanan yang dihasilkan tanpa memengaruhi pembuatan dan pengiriman log alert. Agentic SOC mengelompokkan alert berdasarkan produk Kartesius dari nilai bidang yang ditentukan dalam kondisi penekanan. Setiap kelompok dapat menghasilkan maksimal 100 alert keamanan dalam jendela penekanan.

Item konfigurasi Deskripsi Suppression Window Periode statistik untuk menghitung catatan alert. Dimulai saat aturan menghasilkan log alert pertamanya. Rentang valid: 5 menit hingga 24 jam. Contoh: Jika log alert pertama dihasilkan pada 10:58:45 tanggal 16 Mei 2025 dan jendela adalah 10 menit, jendela pertama berjalan dari 10:58:45 hingga 11:08:45, yang kedua dari 11:08:45 hingga 11:18:45, dan seterusnya. Suppression Condition Data berasal dari bidang log standar yang sesuai dengan log alert yang dipilih di Generation Structure. Untuk melihat detail bidang, buka Agentic SOC > Integration Center, klik tab Standardized Rule, lalu klik View Standard Fields. Agentic SOC mengelompokkan alert berdasarkan produk Kartesius dari nilai bidang. Maksimal 100 alert dapat dihasilkan per kelompok dalam jendela. PentingKondisi penekanan bersifat opsional. Jika tidak ada kondisi yang ditentukan, maksimal 100 alert dapat dihasilkan oleh aturan dalam seluruh jendela.

Di tab Incident Generation Settings, konfigurasikan aturan pembuatan event keamanan. Lihat dan tangani insiden yang dihasilkan di halaman Agentic SOC > Security Incident.

Item konfigurasi Deskripsi Generate Event Pilih apakah akan menghasilkan event keamanan saat alert memicu aturan. Incident Generation Method Alert pass-through: menghasilkan satu event keamanan per alert. Same-type aggregation: mengagregasi semua alert dari aturan saat ini ke dalam satu event keamanan. Aggregation Window Diperlukan hanya untuk Same-type aggregation. Rentang valid: 5 menit hingga 24 jam. Contoh: Jendela 5 menit mengagregasi semua alert keamanan yang dihasilkan dalam periode tersebut ke dalam satu event keamanan. Aktifkan aturan kustom. Aturan yang baru dibuat memiliki status Disabled secara default. Ubah status di kolom Enabled Status atau kolom Actions.

Uji aturan kustom sebelum mengaktifkannya. Lihat Uji aturan kustom.

Uji aturan kustom (opsional)

Sebelum mengaktifkan aturan kustom, atur Enabling Status-nya ke Testing untuk memverifikasi bahwa output alert sesuai harapan Anda.

Sistem mengkalibrasi bidang alert, nilai bidang alert, dan bidang standar berdasarkan logika kalibrasi bawaan. Tinjau hasil kalibrasi di konsol dan sesuaikan sintaks SQL atau playbook sesuai kebutuhan untuk memastikan log alert yang dihasilkan memenuhi persyaratan kalibrasi.

Pengujian bersifat opsional. Hasil kalibrasi tidak memengaruhi apakah aturan dapat diaktifkan atau tidak.

Alert yang dihasilkan selama pengujian tidak ditampilkan di halaman Security Alerts.

Untuk menguji aturan kustom:

Di tab Custom, atur Enabling Status aturan yang dituju ke Testing.

Di kolom Actions, klik View Alert Test Result.

Di halaman detail hasil uji, lihat grafik tren alert dan daftar alert. Klik Details di kolom Actions untuk alert guna melihat hasil kalibrasinya.

Lihat dan tangani alert serta event keamanan

Setelah aturan deteksi diaktifkan, alert dan event keamanan dihasilkan saat log yang diingest memicu aturan tersebut.

Alert: Di halaman Agentic SOC > Alert, lihat informasi alert yang dihasilkan di tab Custom Alert Analysis dan Aggregate and Analyze Alerts. Untuk informasi lebih lanjut, lihat Alert keamanan.

Insiden: Lihat dan tangani insiden yang dihasilkan di halaman Agentic SOC > Security Incident. Untuk informasi lebih lanjut, lihat Respons Insiden Keamanan.