Topik ini memberikan contoh cara mengimplementasikan Single Sign-On (SSO) berbasis pengguna dari Active Directory Federation Services (AD FS) ke Alibaba Cloud. Contoh ini menjelaskan proses SSO end-to-end dari penyedia identitas (IdP) cloud ke Alibaba Cloud. Dalam contoh berikut, AD FS diterapkan pada sebuah instans Elastic Compute Service (ECS) yang menjalankan Windows Server 2012 R2.

Prasyarat

Sebelum mengonfigurasi SSO, lakukan langkah-langkah berikut:

Terapkan layanan berikut pada sebuah instans ECS yang menjalankan Windows Server 2012 R2:

Server DNS: menyelesaikan dan mengarahkan permintaan otentikasi identitas ke Federation Service yang sesuai.

Active Directory Domain Service (AD DS): memungkinkan Anda membuat, mengkueri, dan memodifikasi objek, seperti pengguna domain dan perangkat domain.

AD FS: memungkinkan Anda mengonfigurasi pihak yang bergantung SSO dan melakukan otentikasi SSO untuk pihak yang bergantung yang telah dikonfigurasi.

PentingKonfigurasi Microsoft AD yang dijelaskan dalam topik ini hanya bersifat referensi dan bertujuan membantu Anda memahami prosedur konfigurasi login SSO ke Alibaba Cloud. Alibaba Cloud tidak menyediakan layanan konsultasi untuk konfigurasi Microsoft AD. Untuk informasi selengkapnya tentang cara menerapkan AD FS, lihat Bangun domain AD pada instans Windows.

Siapkan data berikut:

Nama domain default Akun Alibaba Cloud:

secloud.onaliyun.com.Username RAM user yang termasuk dalam Akun Alibaba Cloud:

alice. Nama Utama Pengguna (UPN) RAM user tersebut adalahalice@secloud.onaliyun.com.Nama layanan AD FS yang telah didaftarkan di Microsoft AD:

adfs.secloud.club.Nama domain Microsoft AD:

secloud.club. Nama NetBIOS-nya adalahsecloud.UPN RAM user

alicedi Microsoft AD:alice@secloud.club. RAM user juga dapat menggunakansecloud\aliceuntuk login dari domain Microsoft AD.

Langkah 1: Konfigurasikan AD FS sebagai Penyedia Identitas SAML tepercaya di RAM

Masukkan URL berikut di bilah alamat browser Anda:

https://adfs.secloud.club/FederationMetadata/2007-06/FederationMetadata.xml.Unduh file metadata dalam format XML ke komputer Anda.

Login ke Konsol RAM dan gunakan file metadata tersebut untuk mengonfigurasi SSO.

Untuk informasi selengkapnya, lihat Konfigurasikan SAML untuk SSO berbasis pengguna.

CatatanJika ukuran file metadata melebihi batas maksimum, Anda dapat menghapus seluruh konten dalam elemen

<fed:ClaimTypesRequested>dan<fed:ClaimTypesOffered>.

Langkah 2: Konfigurasikan Alibaba Cloud sebagai Penyedia Layanan SAML tepercaya di AD FS

Di AD FS, penyedia layanan Security Assertion Markup Language (SAML) (SP) disebut relying party. Untuk mengonfigurasi Alibaba Cloud sebagai SP tepercaya, lakukan langkah-langkah berikut:

Di bilah navigasi atas Server Manager, pilih Tools > AD FS Management.

Klik kanan Relying Parties dan pilih Add Relying Party Trust.

Konfigurasikan metadata SAML Alibaba Cloud untuk pihak yang bergantung.

Untuk melihat URL metadata SAML, login ke Konsol RAM. Di panel navigasi sebelah kiri, klik SSO. Pada halaman yang muncul, klik User-based SSO. Anda dapat melihat URL tersebut di bagian Setup SSO. Anda dapat langsung memasukkan URL metadata saat mengonfigurasi pihak yang bergantung di AD FS.

Setelah pihak yang bergantung dikonfigurasi, Alibaba Cloud mengirim permintaan ke layanan AD FS dengan nama adfs.secloud.club untuk mengotentikasi RAM user yang termasuk dalam Akun Alibaba Cloud dengan nama domain default secloud.onaliyun.com. Setelah AD FS menerima permintaan tersebut, sistem akan mengotentikasi RAM user dan mengirim respons ke Alibaba Cloud.

Langkah 3: Konfigurasikan atribut pernyataan SAML untuk SP Alibaba Cloud

Kami menyarankan agar Anda mengatur nilai bidang NameID dalam pernyataan SAML ke UPN RAM user. Dengan demikian, Alibaba Cloud dapat menemukan RAM user yang tepat berdasarkan respons SAML.

Anda harus mengatur UPN di Microsoft AD sebagai nilai NameID dalam pernyataan SAML.

Klik kanan nama tampilan pihak yang bergantung dan pilih Edit Claim Rules.

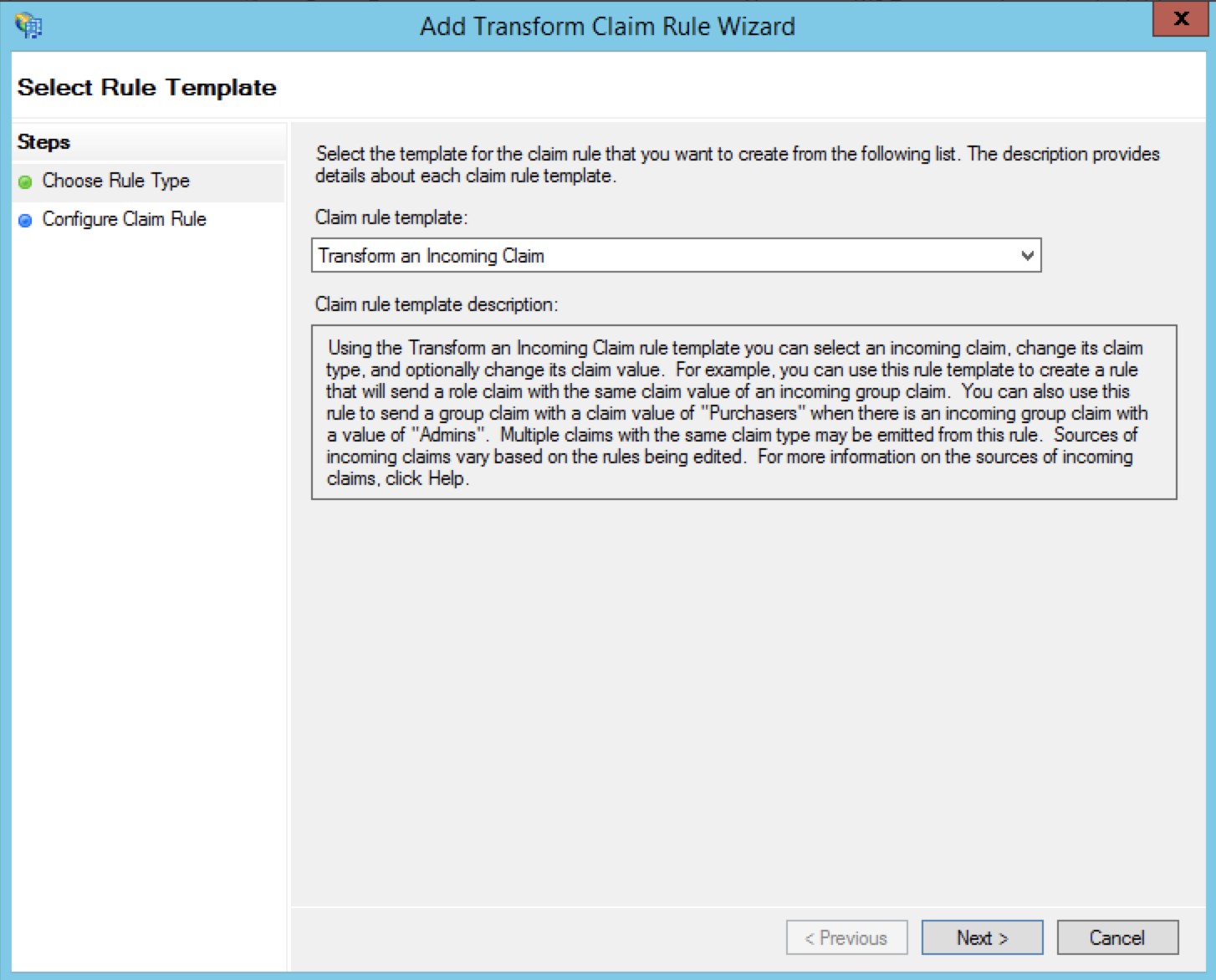

Klik Issuance Transform Rules untuk menambahkan aturan.

CatatanAturan transformasi penerbitan menunjukkan cara mentransformasi atribut pengguna yang dikenal dan menerbitkannya sebagai atribut dalam pernyataan SAML. Anda harus menerbitkan UPN pengguna di Microsoft AD sebagai

NameID. Dalam kasus ini, diperlukan aturan baru.

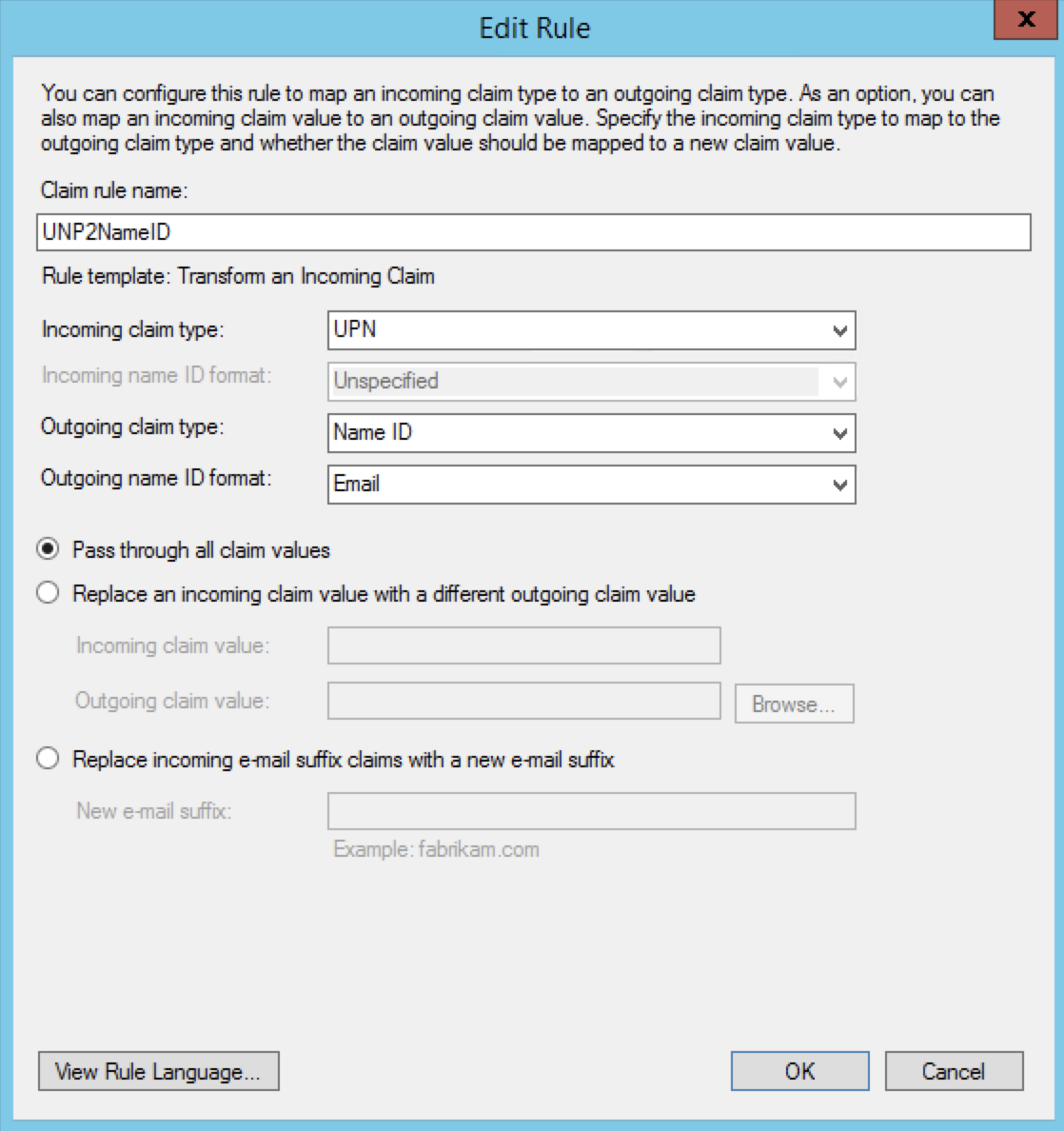

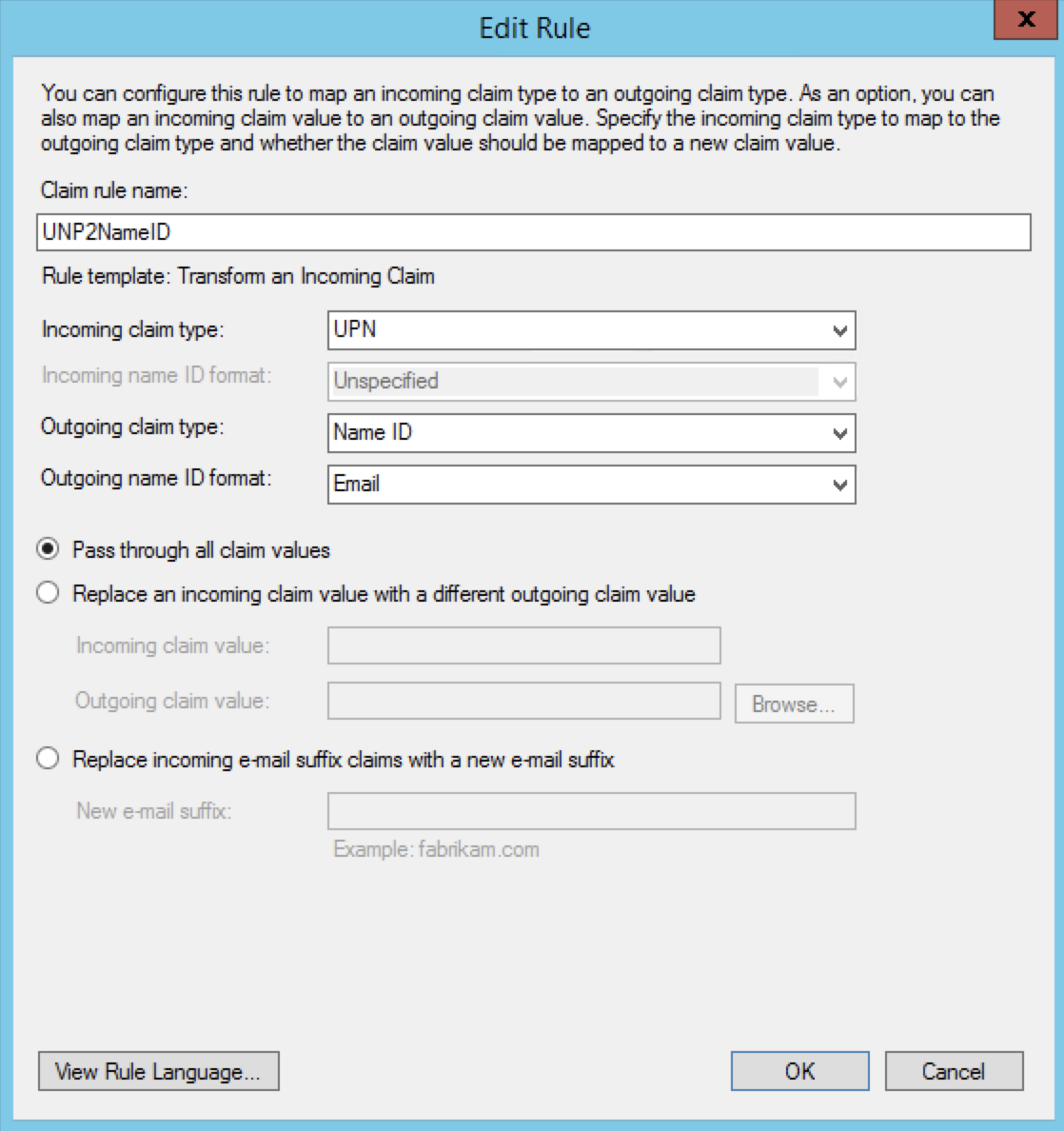

Atur Claim rule template menjadi Transform an Incoming Claim.

Pilih Edit Rule.

CatatanDalam contoh ini, nama domain UPN di Akun Alibaba Cloud adalah

secloud.onaliyun.com, sedangkan nama domain UPN di Microsoft AD adalahsecloud.club. Jika Anda memetakan UPN di Microsoft AD keNameID, pengguna tidak dapat diidentifikasi oleh Alibaba Cloud.Untuk mengatasi masalah ini, gunakan salah satu metode berikut:

Metode 1: Atur nama domain Microsoft AD sebagai domain alias yang dikonfigurasi di RAM.

Jika nama domain

secloud.clubMicrosoft AD terdaftar di DNS di Internet, Anda dapat mengubahsecloud.clubmenjadi domain alias yang dikonfigurasi di RAM. Untuk informasi selengkapnya tentang cara mengonfigurasi alias domain, lihat Buat dan verifikasi alias domain.Setelah pengaturan selesai, petakan UPN ke

NameIDdi kotak dialog Edit Rule.

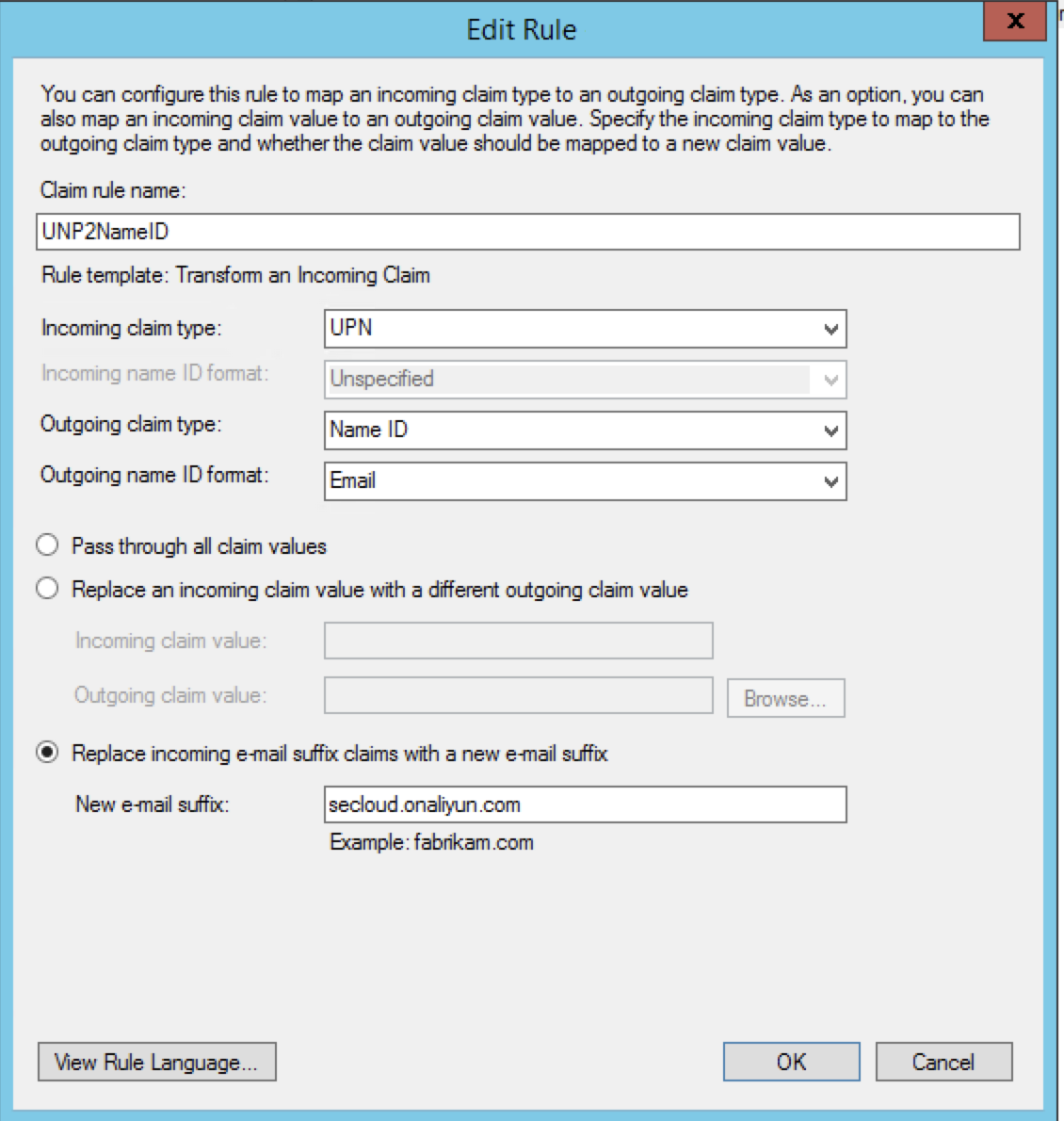

Metode 2: Transformasikan nama domain di AD FS.

Jika nama domain

secloud.clubmerupakan nama domain internal perusahaan, kepemilikan domain tersebut tidak dapat diverifikasi oleh Alibaba Cloud. RAM hanya dapat menggunakan nama domain defaultsecloud.onaliyun.com.Dalam kasus ini, Anda harus mengubah akhiran nama domain

secloud.clubdari UPN menjadisecloud.onaliyun.comdalam pernyataan SAML yang diterbitkan oleh AD FS ke Alibaba Cloud.

Metode 3: Tentukan nama domain Microsoft AD sebagai nama domain tambahan untuk SSO berbasis pengguna.

Jika nama domain

secloud.clubmerupakan nama domain internal perusahaan, kepemilikan domain tersebut tidak dapat diverifikasi oleh Alibaba Cloud. Dalam kasus ini, Anda dapat menetapkansecloud.clubsebagai nama domain tambahan tanpa perlu mentransformasikan nama domain tersebut. Untuk informasi tentang cara menetapkan nama domain tambahan, lihat Konfigurasikan SAML untuk SSO berbasis pengguna.Setelah pengaturan selesai, petakan UPN ke

NameIDdi kotak dialog Edit Rule.