Lingkungan TI perusahaan memerlukan manajemen terpusat atas identitas pengguna, perangkat, dan akses ke sumber daya. Anda dapat men-deploy Active Directory (AD) Domain Services di cloud untuk membangun domain manajemen TI, yang memungkinkan verifikasi identitas, otorisasi, serta penerapan kebijakan terpadu terhadap sumber daya cloud.

Cara kerja

Domain Controller (DC): Instans yang menjalankan Active Directory Domain Services dan layanan DNS. Instans ini berfungsi sebagai inti dari otentikasi dan resolusi domain, serta harus memiliki alamat IP privat statis untuk memastikan kelangsungan layanan.

Klien: Instans yang bergabung ke domain. Server DNS-nya dikonfigurasi mengarah ke domain controller sehingga dapat dikelola oleh kebijakan domain dan menggunakan verifikasi identitas terpadu.

Jaringan: Domain controller dan klien berada dalam VPC dan vSwitch yang sama serta berkomunikasi melalui jaringan pribadi.

Prosedur

Persiapan

Buat dua instans Elastic Compute Service (ECS) dalam VPC yang sama. Satu instans berfungsi sebagai domain controller (DC) untuk domain AD, dan instans lainnya berfungsi sebagai klien yang akan bergabung ke domain. Topik ini menggunakan Windows Server 2016 sebagai contoh dengan konfigurasi berikut:

Blok CIDR VPC:

172.31.0.0/16IP Domain Controller (DC):

172.31.106.88(IP privat statis)IP Klien:

172.31.106.87(IP privat statis)Nama domain root:

example.com

Alibaba Cloud tidak merekomendasikan men-deploy domain controller baru dari custom image domain controller yang sudah ada. Jika Anda harus menggunakan metode ini, pastikan instans baru memiliki hostname yang sama dengan instans sumber, atau ubah hostname setelah membuat instans baru tersebut.

Langkah 1: Deploy domain controller

Login ke instans ECS domain controller.

Buka halaman ECS Instances page. Di pojok kiri atas, pilih kelompok sumber daya dan wilayah tempat resource target berada.

Pada halaman detail instans target, klik Connect dan pilih Workbench. Atur metode koneksi ke Terminal, masukkan username dan password Anda, lalu login ke terminal grafis.

Instal peran AD Domain Services dan DNS Server.

Klik kanan ikon

, klik Run, masukkan

, klik Run, masukkan servermanager.exelalu tekan Enter untuk membuka Server Manager. Kemudian, klik Add Roles And Features.Pada halaman Installation Type dan Server Selection, pertahankan konfigurasi default lalu klik Next.

Pada halaman Server Roles, pilih peran Active Directory Domain Services dan DNS Server lalu konfirmasi penambahan tersebut.

AD Domain Services bergantung pada DNS untuk resolusi nama domain dan lokasi layanan. Proses instalasi secara otomatis mengonfigurasi server DNS lokal dan membuat zona serta rekaman DNS yang diperlukan untuk domain. Jika layanan DNS dideploy di server lain, Anda harus mengonfigurasi delegasi zona DNS secara manual, menambahkan rekaman DNS terkait AD, dan memastikan konektivitas jaringan.

Klik Next hingga mencapai halaman Install. Klik Install. Setelah instalasi selesai, klik Close.

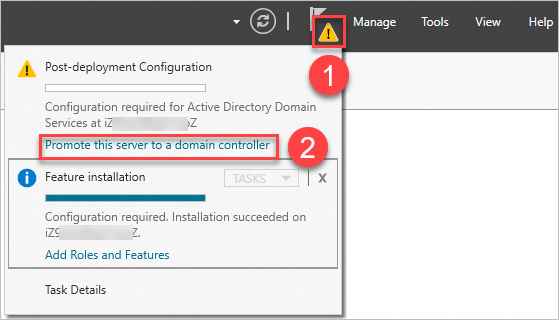

Tingkatkan server menjadi domain controller.

Setelah menginstal peran, Anda harus meningkatkan server menjadi domain controller.

Di pojok kanan atas Server Manager, klik ikon tanda seru kuning, lalu pilih Promote this server to a domain controller.

Pada halaman Deployment Configuration, pilih Add New Forest dan atur Root Domain, misalnya

example.com.Pada halaman Domain Controller Options, atur kata sandi Directory Services Restore Mode (DSRM). Kata sandi ini digunakan untuk disaster recovery. Simpan kata sandi ini di lokasi yang aman.

Pada halaman DNS Options, klik Next.

Anda dapat mengabaikan peringatan bahwa delegasi untuk server DNS ini tidak dapat dibuat. Peringatan ini muncul karena wizard instalasi mencoba menghubungi zona DNS induk untuk membuat delegasi. Namun, karena Anda sedang membuat domain root dari forest baru, tidak ada zona induk yang tersedia. Peringatan ini bersifat normal dan tidak memengaruhi fungsionalitas domain controller.

Pada halaman Other Options, sistem secara otomatis menghasilkan NetBIOS domain name (misalnya

EXAMPLE). Klik Next.Pertahankan konfigurasi default untuk langkah-langkah berikutnya. Setelah Prerequisite Check berhasil, klik Install. Server akan restart secara otomatis setelah instalasi selesai.

Verifikasi status domain controller.

Setelah restart, sambungkan kembali ke instans. Klik kanan ikon

lalu klik Run. Masukkan

lalu klik Run. Masukkan control systemlalu tekan Enter. Verifikasi nama komputer dan informasi domain. Jika informasinya benar, instalasi telah berhasil.

Langkah 2: Gabungkan klien ke domain AD

Setelah men-deploy domain controller, gabungkan instans klien ke domain untuk mengaktifkan manajemen terpusat.

Login ke instans ECS klien.

Buka halaman ECS Instances page. Di pojok kiri atas, pilih kelompok sumber daya dan wilayah tempat resource target berada.

Buka halaman detail instans target. Klik Connect dan pilih Workbench. Pilih Terminal sebagai metode koneksi, masukkan username dan password Anda, lalu login ke instans.

Konfigurasi DNS klien.

Agar klien dapat melakukan resolusi nama domain dan menemukan domain controller, Anda harus mengatur alamat server DNS klien ke alamat IP privat domain controller.

Untuk membuka jendela Network Connections, klik kanan ikon

, klik Run, masukkan

, klik Run, masukkan ncpa.cpl, lalu tekan Enter.Klik kanan Ethernet lalu pilih Properties. Pilih Internet Protocol Version 4 (TCP/IPv4) lalu klik Properties. Pilih Use the following DNS server addresses lalu ubah alamat server DNS ke alamat IP domain controller dari Langkah 1.

Gabungkan klien ke domain.

Klik kanan ikon

, klik Run, masukkan

, klik Run, masukkan control system, lalu tekan Enter. Di area Computer name, domain, and workgroup settings, klik Change settings di sebelah kanan.

Pada halaman System Properties, klik Change.

Pada halaman Computer Name/Domain Change, masukkan informasi domain AD.

Masukkan nama domain root domain AD yang Anda atur di Langkah 1: Deploy domain controller, misalnya

example.com.Restart server agar perubahan diterapkan.

Verifikasi status penggabungan ke domain.

Klik kanan ikon

, klik Run, masukkan

, klik Run, masukkan control system, lalu tekan Enter. Jika nama komputer lengkap dan nama domain mencakup domain root AD, klien telah berhasil bergabung ke domain.Setelah menyiapkan domain AD pada instans ECS dan menggabungkan klien ke domain, Anda dapat melakukan operasi terkait sesuai kebutuhan, seperti membuat pengguna dan unit organisasi. Untuk informasi selengkapnya, lihat Active Directory Domain Services Overview.

Setelah menyiapkan domain AD, pastikan domain controller selalu menggunakan alamat IP statis. Jika alamat IP domain controller berubah, klien yang menyimpan cache alamat IP lama akan gagal terhubung, sehingga menyebabkan kegagalan otentikasi domain. Anda harus memperbarui secara manual konfigurasi server DNS pada semua klien agar mengarah ke alamat IP baru domain controller.

FAQ

Bagaimana cara memperbaiki error "The security database on the server does not have a computer account for this workstation trust relationship"?

Penyebab: Hubungan trust antara instans ECS anggota domain dan Domain Controller (DC) rusak. Kemungkinan penyebabnya meliputi:

Pemulihan snapshot: Instans ECS dikembalikan ke snapshot lama. Hal ini menyebabkan ketidaksesuaian antara kata sandi mesin yang disimpan lokal dengan kata sandi yang tersimpan di AD.

Konflik SID: Beberapa instans ECS dibuat dari custom image yang tidak menjalankan Sysprep, sehingga menghasilkan duplikasi nama komputer atau konflik security identifier (SID).

Status offline jangka panjang: Instans dimatikan atau tidak memiliki konektivitas jaringan selama lebih dari 30 hari. Hal ini menyebabkan kata sandi akun mesin kedaluwarsa karena tidak diperbarui secara otomatis.

Penghapusan tidak sengaja di AD: Administrator secara manual mereset atau menghapus akun komputer di AD.

Solusi:

Solusi 1: Perbaikan cepat dengan PowerShell (Direkomendasikan)

Solusi ini memperbaiki secure channel secara online tanpa perlu keluar dari domain.

Login ke instans ECS dengan akun administrator lokal.

Jalankan perintah berikut di PowerShell sebagai administrator untuk melakukan perbaikan.

Test-ComputerSecureChannel -Repair -Credential (Get-Credential)Pada jendela pop-up, masukkan username dan password administrator domain.

Verifikasi hasilnya:

Jika mengembalikan nilai True, perbaikan berhasil. Restart instans ECS untuk memulihkan kemampuan login dengan akun domain.

Jika mengembalikan nilai False atau terjadi error, lanjutkan ke Solusi 2.

Solusi 2: Keluar dan bergabung kembali ke domain

Login ke instans ECS dengan akun administrator lokal.

Keluar dari domain:

Klik kanan This PC, pilih , lalu klik Change.

Ubah keanggotaan menjadi Workgroup (misalnya, WORKGROUP).

Masukkan kredensial administrator domain untuk konfirmasi. Setelah operasi berhasil, restart komputer.

Reset akun komputer: Di domain controller, temukan akun komputer, klik kanan, lalu pilih Reset Account.

Bergabung kembali ke domain:

Buka kembali jendela Computer Name/Domain Changes.

Untuk Member of, pilih Domain lalu masukkan nama domain.

Masukkan kredensial administrator domain untuk konfirmasi. Setelah operasi berhasil, restart komputer.

Setelah restart, verifikasi bahwa error telah teratasi.

Apa yang harus saya lakukan jika muncul error "The domain join cannot be completed because the SID of the domain you attempted to join was identical to the SID of this machine" saat menggabungkan klien ke domain AD?

Penyebab: Beberapa instans ECS dibuat dari custom image yang sama sehingga memiliki security identifier (SID) dan nama komputer yang identik. Saat salah satu instans berkomunikasi dengan domain controller, terjadi konflik ketika instans lain dengan SID yang sama mencoba berkomunikasi. Hal ini menyebabkan hubungan trust rusak.

Solusi:

Gunakan tool Windows System Preparation (Sysprep) untuk mengubah SID.

Di instans ECS, temukan tool Sysprep

Sysprep.exe, yang biasanya berada di direktoriC:\Windows\System32\Sysprep.Jalankan

Sysprep.exesebagai administrator, pilih opsi Generalize, lalu klik OK.Setelah sistem restart, SID akan berubah. Anda kemudian dapat mencoba bergabung ke domain AD lagi.