Microservices Engine (MSE) menyediakan fitur proteksi traffic untuk mendeteksi pengecualian lalu lintas dan serangan, serta mencatat event tersebut ke file lokal bernama sentinel-block.log. Dengan meneruskan event ini ke Simple Log Service (SLS), Anda memperoleh visibilitas terpusat secara real-time mengenai request yang diblokir, alasan pemblokiran, dan frekuensinya. Simple Log Service memungkinkan Anda mengumpulkan, menyimpan, dan menganalisis data log, membuat indeks untuk volume data besar, serta melakukan kueri data secara real-time.

Panduan ini menjelaskan tiga langkah: menginstal agen Logtail di kluster Container Service for Kubernetes (ACK), mengonfigurasi SLS untuk mengumpulkan dan mengurai log blokir, serta memverifikasi bahwa event muncul di Logstore Anda.

Prasyarat

Sebelum memulai, pastikan Anda telah memiliki:

Langganan Simple Log Service yang aktif. Untuk langkah aktivasi, lihat "Langkah 1: Aktifkan Simple Log Service" dalam Memulai.

Kluster ACK yang dikelola. Untuk instruksi penyiapan, lihat Buat kluster ACK yang dikelola.

MSE Microservices Governance dengan proteksi traffic diaktifkan dan setidaknya satu aturan proteksi traffic telah dikonfigurasi. Untuk detailnya, lihat Ikhtisar.

Langkah 1: Instal Logtail

Logtail adalah agen pengumpulan log yang berjalan sebagai DaemonSet di kluster ACK Anda. Jika Anda sudah mengaktifkan Simple Log Service saat membuat kluster, lewati langkah ini. Untuk informasi latar belakang, lihat Instal Logtail saat membuat kluster.

Langkah-langkah ini berlaku untuk kluster ACK yang dikelola maupun kluster khusus ACK.

Login ke Konsol ACK. Di panel navigasi kiri, klik Clusters.

Pada halaman Clusters, temukan kluster Anda dan klik namanya. Di panel navigasi kiri, pilih Operations > Add-ons.

Di tab Logs and Monitoring, temukan kartu logtail-ds dan klik Install.

Langkah 2: Kumpulkan dan uraikan log proteksi traffic

Pada langkah ini, Anda mengonfigurasi SLS untuk menarik log dari sentinel-block.log, mengurai setiap baris menggunakan ekspresi reguler, dan membuat indeks untuk kueri.

Login ke Konsol Simple Log Service.

Klik kartu Quick Data Import. Di kotak dialog Import Data, cari Kubernetes dan klik Kubernetes - File.

Select Logstore — Pilih proyek dan Logstore, lalu klik Next.

Untuk membuat proyek, gunakan format penamaan

k8s-log-{ID kluster ACK Anda}, atau pilih proyek yang sudah ada dari daftar drop-down Project.Pilih Logstore yang sudah ada dari daftar drop-down Logstore, atau buat yang baru. Untuk instruksi, lihat Buat Logstore.

Machine Group Configurations — Pilih kelompok mesin Kubernetes-group-${ID kluster ACK Anda} dari daftar Source Machine Group, pindahkan ke daftar Applied Server Groups, lalu klik Next. Jika Anda memilih proyek berbeda, buat kelompok mesin sesuai permintaan.

Logtail Configuration — Konfigurasikan sumber data dan format penguraian seperti pada tabel berikut, lalu klik Next.

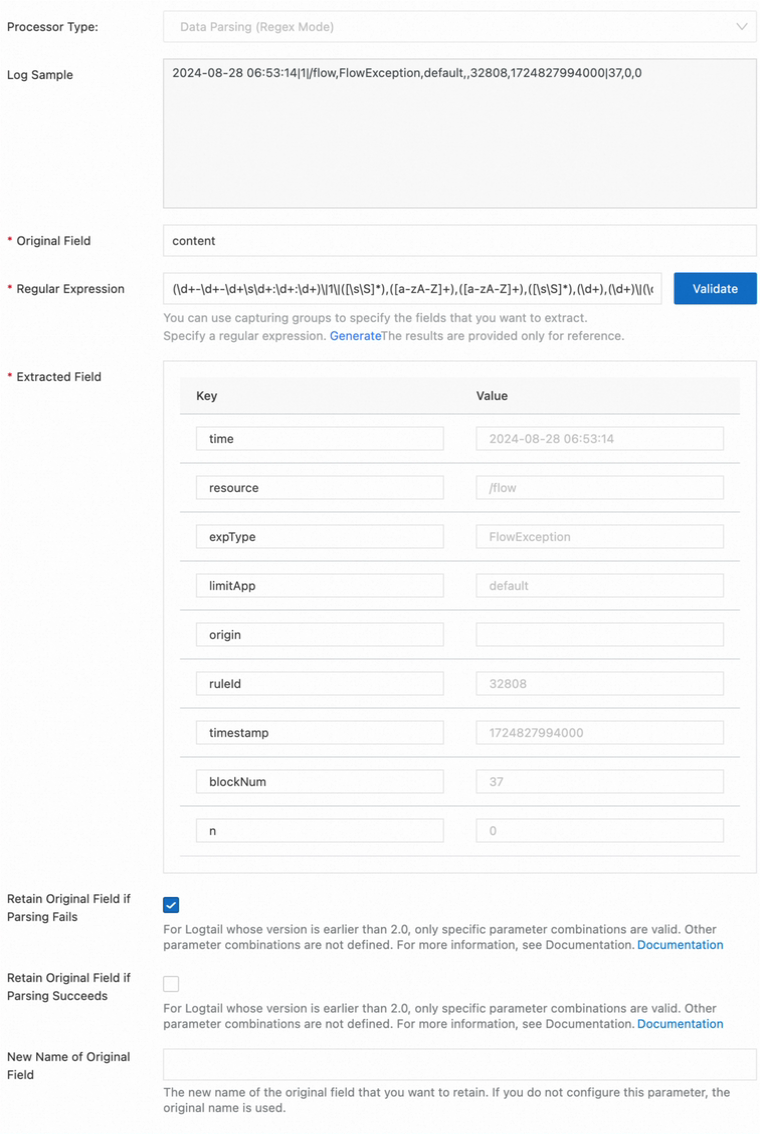

Parameter Nilai Configuration Name Masukkan nama deskriptif, misalnya mse-sentinel-blockFile Path /${user_home}/logs/csp/sentinel-block.log— ganti${user_home}dengan direktori home sistem (biasanyaroot). Untuk detailnya, lihat Log pentingLog Sample 2024-08-28 06:53:14|1|/flow,FlowException,default,,32808,1724827994000|37,0,0Processing Method Pilih Processors dan tambahkan prosesor Data Parsing (Regex Mode) Regular Expression (\d+-\d+-\d+\s\d+:\d+:\d+)\|1\|([\s\S]*),([a-zA-Z]+),([a-zA-Z]+),([\s\S]*),(\d+),(\d+)\|(\d+),0,(\d+)Gambar berikut menunjukkan contoh konfigurasi prosesor:

Query and Analysis Configurations — Tunggu hingga bagian Preview Data refresh secara otomatis. Tambahkan atau perbarui bidang indeks yang tercantum dalam tabel berikut, lalu klik Next.

Bidang Tipe Alias __tag__:_namespace_text namespace __tag__:container_name_text appName ruleIdlong Tidak diperlukan resourcetext timetext expTypetext blockNumdouble Klik Query Log untuk kembali ke halaman proyek.

Langkah 3: Verifikasi bahwa event dilaporkan

Login ke Konsol Simple Log Service.

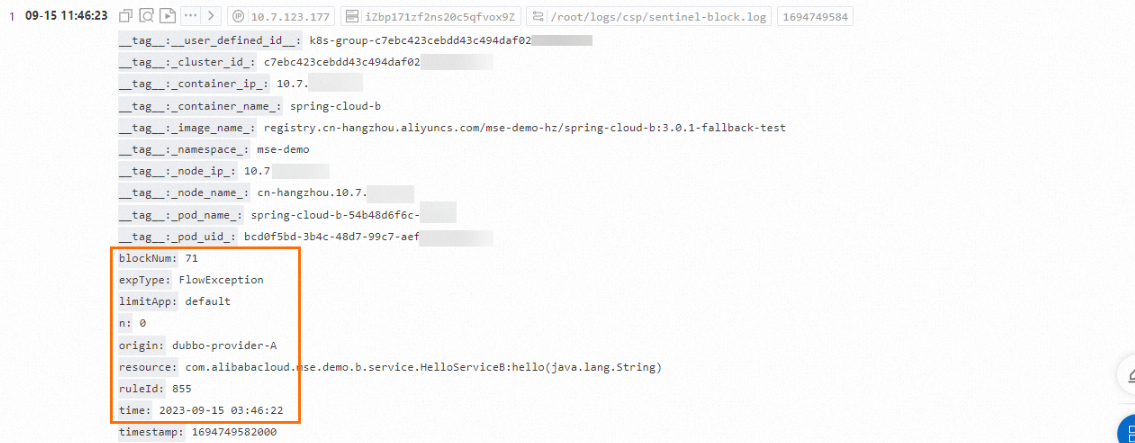

Buka proyek Anda dan periksa apakah event proteksi traffic muncul di Logstore Anda.

FAQ

Tidak ada log yang muncul di Konsol Simple Log Service

Pertama, periksa apakah sentinel-block.log sedang dihasilkan. Sambungkan ke kluster ACK Anda melalui Cloud Shell dan jalankan:

cd ~/logs/csp/ # Ganti dengan path log aktual jika berbeda

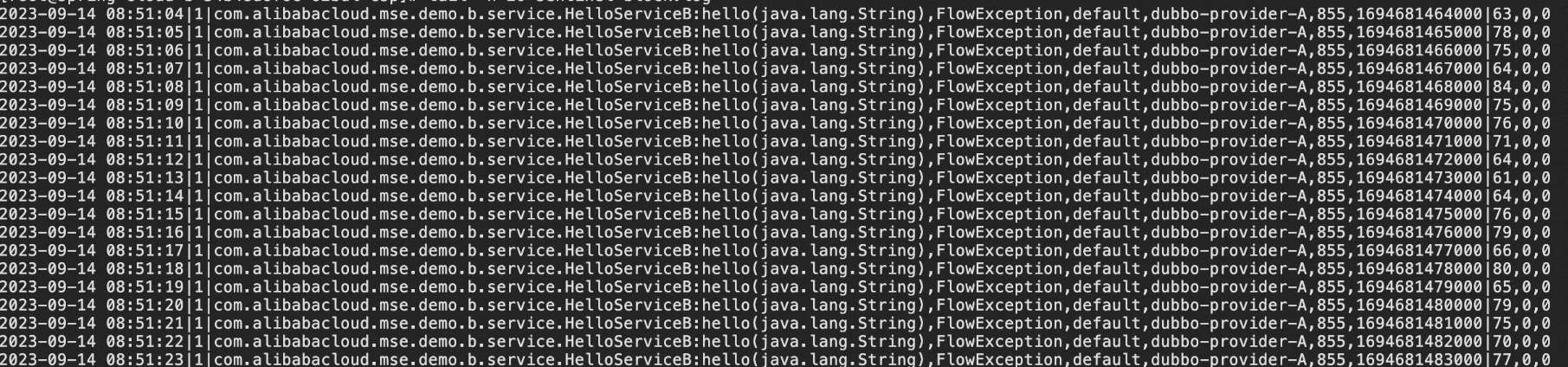

tail -n 10 sentinel-block.logJika entri muncul (seperti yang ditunjukkan di bawah), log blokir sedang dihasilkan tetapi tidak sampai ke SLS. Periksa kembali File Path dan Regular Expression dalam konfigurasi Logtail Anda.

Jika file kosong atau tidak ada, tidak ada request yang diblokir. Verifikasi bahwa:

Proteksi traffic diaktifkan di Konsol MSE.

Setidaknya satu aturan proteksi traffic aktif.

Request masuk benar-benar melebihi ambang batas aturan.

Untuk membuka Cloud Shell: login ke Konsol ACK, klik nama kluster Anda, lalu klik Open Cloud Shell di halaman Overview.

Langkah selanjutnya

Setelah event proteksi traffic mengalir ke SLS, siapkan alert untuk menerima notifikasi ketika laju pemblokiran meningkat tajam. Lihat Konfigurasi alert proteksi traffic berdasarkan Simple Log Service.