Untuk mengizinkan Realtime Compute for Apache Flink mengakses cluster Hive yang di-Kerberisasi, Anda harus mendaftarkannya di konsol. Topik ini menjelaskan cara mendaftarkan cluster Hive yang di-Kerberisasi.

Latar Belakang

Kerberos adalah protokol otentikasi jaringan komputer yang digunakan untuk memverifikasi identitas guna memastikan keamanan komunikasi. Jika pekerjaan Flink Anda perlu mengakses cluster Hive yang di-Kerberisasi, Anda harus mendaftarkannya di konsol dan mengonfigurasinya untuk pekerjaan Flink tersebut.

Catatan Penggunaan

Hanya cluster Hive yang di-Kerberisasi dari Hadoop 2.x dan Hadoop 3.x yang didukung.

CatatanHanya Realtime Compute for Apache Flink yang menggunakan Ververica Runtime (VVR) 8.0.7 atau lebih baru yang mendukung Hadoop 2.x.

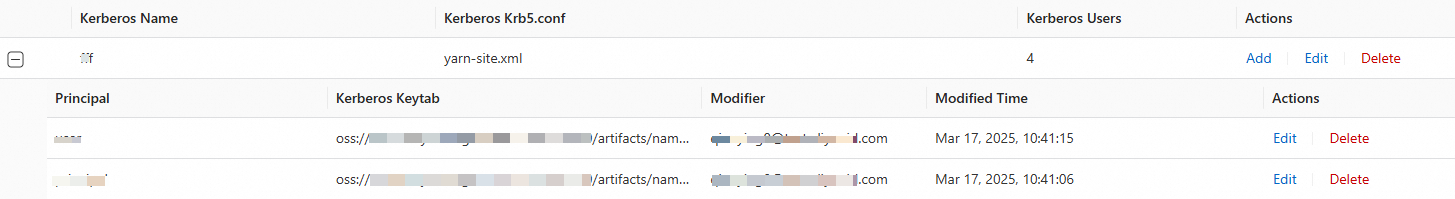

Satu atau lebih cluster Hive yang di-Kerberisasi dapat didaftarkan dalam sebuah namespace.

Satu atau lebih prinsipal Kerberos dan file keytab dapat dibuat untuk setiap cluster Hive yang di-Kerberisasi.

Hanya satu prinsipal Kerberos dari cluster Hive yang di-Kerberisasi yang didukung per pekerjaan.

Kluster sesi tidak mendukung akses ke kluster Hive yang menggunakan Kerberos.

Daftarkan cluster Hive yang di-Kerberisasi

Buka halaman pendaftaran.

Masuk ke Konsol Realtime Compute for Apache Flink.

Temukan ruang kerja target dan klik Console di kolom Actions.

Di panel navigasi sebelah kiri, pilih .

Pada tab Hive Kerberos, klik Add Kerberos.

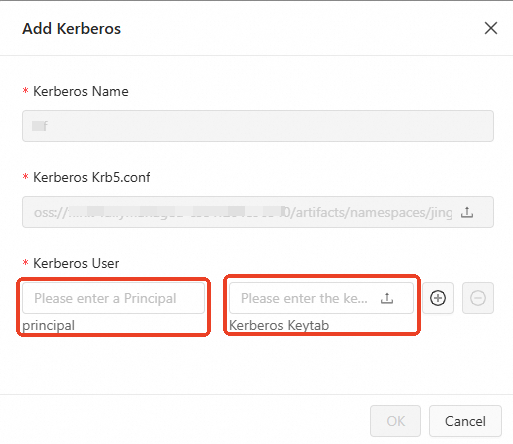

Di kotak dialog Add Kerberos, konfigurasikan parameter berikut:

Item Konfigurasi

Deskripsi

Kerberos Name

Masukkan nama cluster Hive yang di-Kerberisasi Anda.

Kerberos Krb5.conf

Masukkan jalur file Krb5.conf. Anda dapat mengklik tombol

untuk mengunggah file Krb5.conf.

untuk mengunggah file Krb5.conf.Krb5.conf adalah file konfigurasi dalam lingkungan otentikasi Kerberos. File ini digunakan untuk menentukan mode koneksi dan parameter keamanan antara klien dan server Kerberos. File ini juga digunakan untuk menentukan lokasi komponen Kerberos.

principal

Masukkan nama principal.

Kerberos Keytab

Masukkan jalur file keytab. Anda dapat mengklik tombol

untuk memilih dan mengunggah file Krb5.conf.

untuk memilih dan mengunggah file Krb5.conf.Keytab menyimpan kunci untuk prinsipal Kerberos. Ini dapat digunakan oleh layanan untuk melakukan otentikasi ke Kerberos secara aman.

Untuk mendapatkan file konfigurasi, lihat Operasi dasar pada Kerberos.

Klik OK.

Ketika cluster yang di-Kerberisasi tidak lagi diperlukan, Anda dapat mengklik Delete di kolom Actions untuk melepaskannya dari namespace saat ini. Pekerjaan yang terpengaruh akan gagal, sehingga lakukan operasi ini dengan hati-hati.

Tambahkan principals

Anda dapat menambahkan satu atau lebih principals untuk cluster yang di-Kerberisasi.

Temukan kluster target dan klik Add pada kolom Actions.

Di kotak dialog Add Kerberos yang muncul, masukkan nama principal dan tambahkan file Keytab.

Klik ikon

untuk melihat principals yang baru ditambahkan.

untuk melihat principals yang baru ditambahkan.