Cepat bangun garis dasar keamanan untuk situs web dan aplikasi baru dengan mengaktifkan aturan terkelola serta perlindungan pemindaian. Kebijakan dasar ini membantu meredam ancaman umum, mengurangi risiko insiden keamanan, dan memastikan operasi yang stabil.

Mengapa garis dasar keamanan penting

Setiap aplikasi web di internet publik adalah target serangan otomatis berbiaya rendah, seperti pemindaian kerentanan, crawler jahat, dan skrip yang dirancang untuk mengeksploitasi kelemahan umum termasuk OWASP Top 10.

Garis dasar keamanan yang kuat adalah garis pertahanan pertama Anda. Ini memberikan fondasi bagi kebijakan lanjutan yang lebih halus dan membantu menyelesaikan beberapa masalah kunci:

Cegah Paparan Tanpa Perlindungan: Hindari meninggalkan aplikasi secara langsung terpapar pada ancaman internet tanpa keamanan dasar.

Blokir Serangan Otomatis: Membela dari serangan skala besar yang tidak pandang bulu dari jaringan bot dan alat otomatis.

Hentikan Kebocoran Informasi: Mencegah pemindai menemukan informasi sensitif tentang tumpukan teknologi, struktur direktori, atau kerentanan potensial Anda.

Kurangi Kebisingan Log Keamanan: Menyaring volume tinggi lalu lintas pemindaian otomatis, memungkinkan tim keamanan fokus pada ancaman nyata dan serangan canggih.

Mitigasi Eksploitasi Umum: Mem-blok serangan web umum seperti Injeksi SQL (SQLi), Cross-Site Scripting (XSS), dan Remote Code Execution (RCE).

Prosedur

Aktifkan aturan terkelola

Aturan terkelola adalah kumpulan aturan WAF yang dikurasi dan terus diperbarui oleh para ahli keamanan Alibaba Cloud untuk melawan serangan web yang dikenal. Aturan ini memberikan cara tercepat untuk melindungi aplikasi Anda dari eksploitasi umum, termasuk SQLi, XSS, RCE, injeksi CRLF, penyertaan file jarak jauh, dan serangan WebShell.

Rencana Entrance mencakup set aturan dasar untuk kerentanan kritis seperti Log4j. Untuk menggunakan set aturan terkelola penuh, situs web Anda memerlukan rencana Pro atau lebih tinggi.

Di Konsol ESA, pilih Websites, lalu klik situs web target Anda.

Di halaman Websites, pilih Security > WAF > Managed Rules, lalu klik Enable.

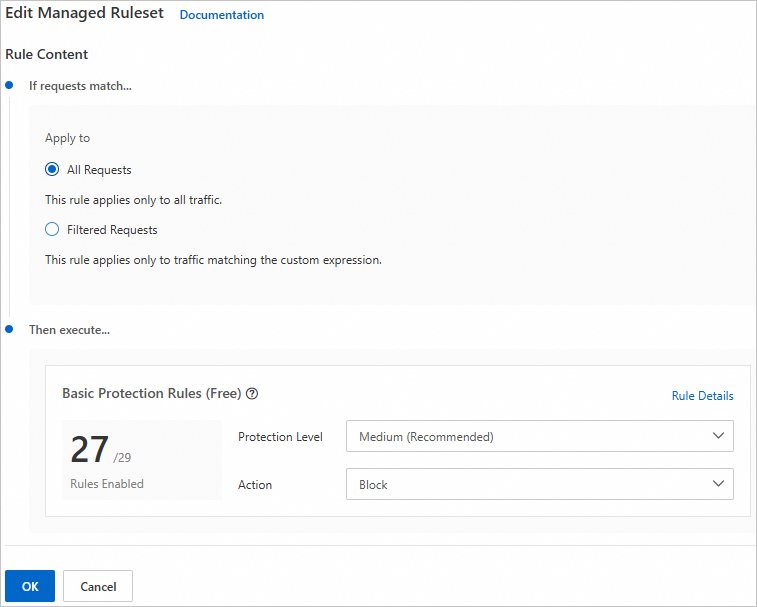

(Opsional) Klik Edit untuk melihat atau memodifikasi kebijakan mitigasi di panel Edit Managed Ruleset.

Konfigurasikan aturan perlindungan pemindaian

Aturan perlindungan pemindaian dirancang untuk mendeteksi dan memblokir alat pemindaian otomatis. Aturan ini melindungi terhadap serangan brute-force dan penelusuran direktori, secara efektif mencegah penyerang atau pemindai melakukan pemindaian skala besar pada situs web Anda.

Perlindungan pemindaian tersedia pada rencana Pro dan lebih tinggi.

Lindungi dari serangan brute-force

Aturan ini mengidentifikasi dan memblokir klien yang berulang kali memicu aturan keamanan, yang merupakan karakteristik serangan brute-force. Ini menggunakan konfigurasi High-frequency Scanning Blocking untuk memblokir klien jahat selama satu hari ketika mereka memicu aturan terkelola.

Aturan terkelola harus diaktifkan agar konfigurasi ini bekerja, karena bergantung pada analisis pemicu aturan terkelola.

Di Konsol ESA, pilih Websites, lalu klik situs web target Anda.

Di halaman detail situs web, pilih .

Masukkan Ruleset Name, seperti

Brute-force Protection.Di bagian If requests match..., pertahankan pengaturan default untuk fitur permintaan dan pilih nama domain situs web Anda untuk hostname.

Pilih High-frequency Scanning Blocking dan klik Configure. Atur aturan pemblokiran sebagai berikut:

Jika alamat IP klien yang sama memicu aturan perlindungan dasar 10 kali dalam 1 menit dan memicu lebih dari 2 aturan unik, blokir alamat IP tersebut selama 1 hari.

Aktifkan Scanner Blocking.

Di bagian Then execute..., pilih aksi Block dan Default Error Page.

Klik OK untuk mengaktifkan aturan.

Lindungi dari pemindaian direktori dan kerentanan

Aturan ini memblokir klien yang secara sistematis memindai situs Anda untuk direktori dan file yang tidak ada, teknik umum untuk menemukan kerentanan. Ini menggunakan konfigurasi Directory Traversal Blocking untuk memblokir permintaan dari alat pemindaian dan alamat IP yang memindai direktori yang mengembalikan kode status 404.

Di Konsol ESA, pilih Websites, lalu klik situs web target Anda.

Di halaman detail situs web, pilih .

Masukkan Ruleset Name, seperti

Site Scan Protection.Di bagian If requests match..., pertahankan pengaturan default untuk fitur permintaan dan pilih nama domain situs web Anda untuk hostname.

Pilih Directory Traversal Blocking dan klik Configure. Atur aturan pemblokiran sebagai berikut:

Jika alamat IP klien yang sama mengirim lebih dari 20 permintaan dalam 10 detik, laju respons 404 melebihi 70%, dan lebih dari 5 direktori yang tidak ada diminta, blokir alamat IP tersebut selama 30 menit.

Aktifkan Scanner Blocking.

Di bagian Then execute..., pilih aksi Block dan Default Error Page.

Klik OK untuk mengaktifkan aturan.