Serangan intrusi seperti injeksi SQL, skrip lintas situs (XSS), eksekusi kode, injeksi carriage return line feed (CRLF), penyertaan file jarak jauh (RFI), dan webshell menimbulkan risiko tinggi tetapi biasanya sulit dideteksi menggunakan aturan kustom atau pembatasan laju. Untuk mengatasi masalah ini, Edge Security Acceleration (ESA) menyediakan aturan terkelola cerdas bawaan untuk melindungi dari serangan OWASP dan kerentanan origin terbaru. Anda dapat mengaktifkan perlindungan terhadap berbagai jenis serangan tanpa konfigurasi dan pembaruan manual.

Aktifkan aturan terkelola

Anda dapat mengaktifkan set aturan terkelola untuk melindungi situs web Anda di ESA.

Di konsol ESA, pilih Situs Web dan klik nama situs web yang ingin Anda kelola.

Di panel navigasi sisi kiri halaman detail situs web, pilih Security > WAF. Di halaman WAF, klik tab Managed Rules.

Di bagian Recommended Ruleset pada tab Managed Rules, klik Enable untuk mengaktifkan set aturan terkelola guna melindungi situs web Anda dari serangan intrusi dan kerentanan.

Edit aturan terkelola

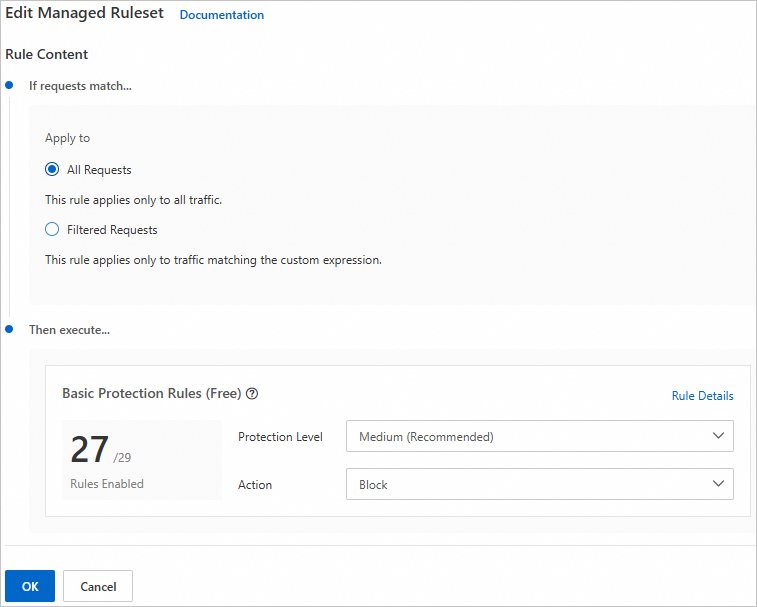

Setelah mengaktifkan Recommended Ruleset, Anda dapat melakukan langkah-langkah berikut untuk mengedit set aturan terkelola:

Di konsol ESA, pilih Situs Web dan klik nama situs web yang ingin Anda kelola.

Di panel navigasi sisi kiri halaman detail situs web, pilih Security > WAF > Managed Rules. Pada tab Aturan Terkelola, klik Edit di kolom Tindakan.

Untuk informasi tentang cara mengonfigurasi ekspresi untuk Filtered Requests, lihat Bekerja dengan Aturan.

Pilih tingkat perlindungan sesuai dengan panduan di Tingkat Perlindungan dan tentukan tindakan dengan merujuk ke Tindakan. Klik OK.

Hapus aturan terkelola

Anda dapat melakukan langkah-langkah berikut untuk menghapus set aturan terkelola:

Di konsol ESA, pilih Situs Web dan klik nama situs web yang ingin Anda kelola.

Di panel navigasi sisi kiri halaman detail situs web, pilih Security > WAF. Di halaman WAF, klik tab Managed Rules. Pada tab Aturan Terkelola, klik Delete di kolom Tindakan.

Ketersediaan

Paket Entrance hanya mendukung 27 aturan perlindungan dasar default dan tidak mendukung aturan seperti XSS, injeksi SQL, pemalsuan permintaan lintas situs, RFI, ketidaksesuaian protokol, serangan webshell, penelusuran jalur, deserialisasi, dan injeksi ekspresi.

Item | Entrance | Pro | Premium | Enterprise |

Aturan terkelola | Mendukung aturan dasar | Mendukung semua aturan | Mendukung semua aturan | Mendukung semua aturan |

Semua aturan

Aturan Perlindungan Dasar

Aturan perlindungan dasar melindungi dari beberapa kerentanan nol hari dan serangan umum seperti serangan terhadap kerentanan Log4j, memberikan kemampuan perlindungan paling mendasar.

Injeksi SQL

Injeksi SQL adalah serangan di mana kode SQL jahat dimasukkan ke dalam bidang entri untuk dieksekusi. Serangan ini memanfaatkan kurangnya validasi input aplikasi, yang dapat menyebabkan pelanggaran data dan penghapusan atau modifikasi data yang tidak sah di database.

XSS

XSS terjadi ketika penyerang menyisipkan skrip jahat ke dalam halaman web, menyebabkan browser menjalankannya, biasanya untuk mencuri informasi pengguna, seperti cookie, atau menyuntikkan kode jahat. Serangan XSS diklasifikasikan menjadi XSS reflektif, XSS tersimpan, dan XSS DOM.

Eksekusi Kode

Serangan eksekusi kode jarak jauh (RCE) memungkinkan penyerang menjalankan kode pada sistem target, biasanya melalui eksploitasi kerentanan, unggahan file jahat, atau injeksi kode. Serangan RCE merupakan ancaman serius.

CRLF

Injeksi CRLF terjadi ketika penyerang menyisipkan karakter carriage return dan line feed untuk memanipulasi header respons HTTP. Penyerang dapat menggunakan kerentanan ini untuk menjalankan XSS atau pemisahan respons HTTP.

Inklusi File Lokal

Dalam serangan inklusi file lokal (LFI), penyerang memanfaatkan kerentanan dalam aplikasi untuk menyertakan file lokal di server dengan memberikan jalur jahat. Serangan LFI dapat mengekspos informasi sensitif, dan dalam kasus parah, menyebabkan eksekusi kode jarak jauh.

RFI

Serangan RFI memungkinkan penyerang menyertakan file jahat jarak jauh dalam aplikasi dengan memberikan URL eksternal. Mirip dengan LFI, serangan RFI dapat menyebabkan eksekusi kode jahat.

Webshell

Webshell adalah alat berbasis web yang biasanya diunggah oleh penyerang ke server yang telah disusupi. Ini memungkinkan penyerang untuk mengontrol server secara jarak jauh melalui antarmuka web, seperti menjalankan perintah dan mengelola file.

Injeksi Perintah OS

Injeksi perintah sistem operasi (OS) menyematkan perintah OS jahat dalam program, membuat server mengeksekusi perintah-perintah tersebut.

Injeksi Ekspresi

Serangan injeksi ekspresi menyematkan ekspresi jahat dan menyebabkan eksekusi kode yang tidak sah.

Deserialisasi Java

Serangan deserialisasi Java menyebabkan eksekusi kode yang tidak sah dengan mendeserialisasi objek jahat.

Deserialisasi PHP

Serangan deserialisasi PHP menyebabkan eksekusi kode yang tidak sah dengan mendeserialisasi objek jahat.

SSRF

Pemalsuan permintaan sisi server (SSRF) memungkinkan penyerang menginduksi permintaan HTTP sisi server ke tujuan yang tidak diinginkan.

Penelusuran Jalur

Serangan penelusuran jalur terjadi ketika penyerang dapat mengakses file dan direktori yang berada di luar ruang lingkup yang dimaksudkan dengan menyuntikkan jalur relatif (seperti ../).

Unggah File Sembarang

Serangan unggah file sembarang mengunggah file jahat dan membuat server menjalankan file tersebut.

Deserialisasi .NET

Deserialisasi adalah proses mengonversi data dari satu format, seperti JSON, XML, atau biner, kembali ke objek. Dalam aplikasi .NET, deserialisasi yang tidak aman dapat menyebabkan eksekusi kode sembarang. Jika penyerang mendapatkan kendali atas data yang dideserialisasi, mereka mungkin dapat menyuntikkan data jahat dan menjalankan kode sembarang.

Perilaku Pemindaian

Perilaku pemindaian merujuk pada perilaku dan fitur pemindai aplikasi web. Alat-alat ini secara otomatis memindai aplikasi web untuk potensi kerentanan keamanan. Mereka menemukan kerentanan umum seperti injeksi SQL dan skrip lintas situs (XSS), serta menganalisis respons aplikasi dengan menghasilkan dan mengirimkan sejumlah besar permintaan.

Kerentanan Logika Bisnis

Kesalahan logika bisnis adalah kerentanan yang timbul dari implementasi atau desain alur kerja aplikasi yang tidak tepat. Kerentanan ini tidak dapat dimitigasi oleh validasi input dan pengkodean output. Sebaliknya, mereka dapat memungkinkan penyerang mendapatkan akses tidak sah atau terlibat dalam aktivitas jahat lainnya dengan memanipulasi alur kerja normal aplikasi.

Pembacaan File Sembarang

Pembacaan file sembarang memungkinkan pengguna mana pun membaca file apa pun di sistem, biasanya melalui parameter jalur file dalam permintaan HTTP. Kerentanan ini dapat memungkinkan penyerang mengakses informasi sensitif seperti file konfigurasi, kredensial, dan data pribadi.

Unduhan File Sembarang

Mirip dengan pembacaan file sembarang, unduhan file sembarang memungkinkan pengguna mana pun mengunduh file sembarang di sistem. Kerentanan ini dapat menyebabkan pengungkapan informasi sensitif atau bahkan memungkinkan penyerang mendapatkan cadangan lengkap sistem untuk analisis offline.

Injeksi XXE

Kerentanan Entitas Eksternal XML (XXE) mengeksploitasi perilaku parser XML saat menangani entitas eksternal. Penyerang dapat memanfaatkan ini untuk membaca file sistem, melakukan pemalsuan permintaan sisi server (SSRF), atau menyebabkan penolakan layanan (DoS). Serangan ini biasanya diimplementasikan melalui input XML yang berisi entitas eksternal jahat.

Aturan Lainnya

Kerentanan dan serangan lainnya terhadap sistem latar belakang.