Ikhtisar

Latar Belakang

Pada perusahaan besar yang khas, hanya 20% lalu lintas jaringan yang mengalir antara jaringan internal dan internet. Sisanya—80%—bergerak di dalam jaringan internal itu sendiri. Jika penyerang berhasil melewati pertahanan perbatasan internet, kerusakan terhadap sistem internal dapat sangat parah. Hal ini menjadikan pengendalian lalu lintas timur-barat sebagai tantangan keamanan yang kritis.

Di pusat data tradisional, keamanan jaringan mengandalkan sejumlah besar perangkat keamanan yang disusun menjadi domain keamanan. Lalu lintas melewati perangkat berbeda dalam domain tersebut sesuai dengan logika bisnis dan tingkat perlindungan yang diperlukan. Pendekatan ini dikenal sebagai service chain. Dalam beberapa tahun terakhir, konsep service chain telah diperluas ke lingkungan cloud, memastikan bahwa instans, kontainer, dan layanan mikro yang diterapkan di cloud publik mengikuti kebijakan keamanan yang sama untuk kontrol akses antarsatu sama lain. Misalnya, pertukaran data antara virtual private cloud (VPC) dalam wilayah yang sama atau antara VPC dan pusat data memerlukan penyaringan berbasis aturan serta perlindungan dari layanan keamanan. Langkah-langkah ini memperkuat keamanan jaringan internal dan membantu mencegah risiko potensial.

Istilah kunci

VPC: VPC adalah jaringan pribadi kustom yang Anda buat di Alibaba Cloud. VPC terisolasi secara logis satu sama lain. Anda dapat membuat dan mengelola instans layanan cloud di VPC Anda, seperti Elastic Compute Service (ECS), Server Load Balancer (SLB), dan ApsaraDB RDS.

Cloud Enterprise Network (CEN): CEN membangun komunikasi jaringan pribadi antara VPC di wilayah berbeda dan antara VPC dengan pusat data. CEN mendukung kebijakan komunikasi, isolasi, dan routing kustom dalam satu wilayah serta membantu Anda membangun jaringan global kelas enterprise dengan penyesuaian fleksibel dan keandalan tinggi.

Transit router: Transit router menyediakan fitur komunikasi jaringan dan manajemen rute. Anda dapat menggunakan transit router untuk menghubungkan instans jaringan, membuat tabel rute kustom, menambahkan entri rute, dan mengonfigurasi kebijakan routing.

Cloud Firewall: Cloud Firewall adalah solusi keamanan cloud yang menyediakan firewall sebagai layanan. Layanan ini memberikan isolasi keamanan terpusat dan pengendalian lalu lintas untuk aset cloud Anda di batas internet, VPC, dan host. Cloud Firewall berfungsi sebagai lapisan pertahanan utama bagi beban kerja Anda di Alibaba Cloud.

Prinsip desain

Skalabilitas: Arsitektur secara otomatis melakukan skalabilitas keluar saat terjadi lonjakan lalu lintas timur-barat, seperti sinkronisasi data dan migrasi, untuk menangani fluktuasi lalu lintas tanpa intervensi manual. Hal ini mencegah gangguan bisnis.

Arsitektur berkelanjutan: Saat Anda menerapkan lebih banyak beban kerja di cloud, arsitektur ini dapat mengakomodasi koneksi VPC tambahan, entri rute, dan kebijakan keamanan tanpa memerlukan perubahan struktural.

Layanan terkelola: Gunakan layanan cloud-native untuk meningkatkan pemanfaatan sumber daya. Pendekatan ini menyederhanakan operasi dan maintenance (O&M) serta mengurangi pemborosan sumber daya akibat komponen yang dikelola sendiri.

Desain utama

Stabilitas

-

Untuk meningkatkan stabilitas arsitektur secara keseluruhan dan menerapkan pemulihan bencana antarzona, pilih minimal dua zona saat membuat transit router. Terapkan server backend di vSwitch berbeda yang tersebar di zona berbeda untuk pemulihan bencana antarzona.

-

Jika Anda menggunakan Express Connect untuk menghubungkan pusat data ke titik keberadaan (PoP) Alibaba Cloud, gunakan router fisik berbeda dan terapkan dua sirkuit Express Connect dari penyedia layanan internet (ISP) berbeda untuk memastikan stabilitas layanan.

-

Aktifkan Border Gateway Protocol (BGP) dan Bidirectional Forwarding Detection (BFD) pada sirkuit Express Connect untuk mendukung failover dan konvergensi cepat jika salah satu sirkuit gagal.

Keamanan

-

Terapkan VPC keamanan khusus untuk Cloud Firewall. Pertahankan VPC keamanan sebagai komponen keamanan independen dan jangan tempatkan sumber daya bisnis lain di dalamnya.

-

Di transit router, buat satu tabel rute untuk lalu lintas tepercaya dan satu tabel rute lain untuk lalu lintas tidak tepercaya. Tabel rute ini membagi jaringan menjadi dua bidang. Gunakan Cloud Firewall untuk mengelola kontrol akses lalu lintas timur-barat secara terpusat.

Kinerja

-

Pilih zona untuk sumber daya dan layanan cloud berdasarkan persyaratan latensi jaringan, keamanan, dan pemulihan bencana bisnis Anda. Terapkan instans ECS, instans ApsaraDB RDS, transit router, dan Cloud Firewall di zona primer dan sekunder untuk mencegah peningkatan latensi akibat lalu lintas antarzona. Untuk sirkuit Express Connect, pilih titik akses yang dekat dengan zona sumber daya cloud Anda.

Elastisitas

-

VPC, transit router, dan Cloud Firewall mendukung skalabilitas otomatis dalam rentang tertentu. Jika Anda memerlukan bandwidth lebih dari 100 Gbit/s per transit router, hubungi dukungan teknis Alibaba Cloud.

-

Koneksi Express Connect tidak mendukung skalabilitas elastis. Perkirakan kapasitas bandwidth yang dibutuhkan bisnis Anda sebelumnya.

Observability

-

Network Intelligence Service (NIS) memantau status kesehatan dan kinerja lalu lintas internet serta layanan load balancing, melakukan diagnostik dan troubleshooting, serta menganalisis dan mengukur lalu lintas jaringan. NIS mengintegrasikan metode Artificial Intelligence for IT Operations (AIOps), seperti pembelajaran mesin dan graf pengetahuan, untuk menyederhanakan manajemen jaringan dan memungkinkan O&M otomatis. NIS membantu arsitek jaringan dan insinyur O&M merancang serta menggunakan jaringan secara lebih efisien.

-

Transit router dan VPC mendukung flow log, yang mencatat lalu lintas bisnis sebagai entri log untuk analisis lalu lintas. Cloud Firewall secara otomatis mencatat seluruh lalu lintas dalam log dan menyediakan halaman Log Audit untuk menampilkan log event, log lalu lintas, dan log operasi. Hal ini memungkinkan Anda melacak sumber serangan dan melakukan audit lalu lintas dengan mudah.

Praktik terbaik

Kombinasikan transit router dengan Cloud Firewall untuk menerapkan pemantauan, kontrol akses, dan mitigasi serangan real-time terhadap lalu lintas timur-barat di cloud. Konfigurasikan routing antara transit router dan firewall VPC sebelum menggunakan firewall VPC untuk melindungi lalu lintas antar-VPC yang dihubungkan oleh transit router.

Arsitektur ini menggunakan tabel rute transit router dan VPC keamanan khusus untuk memisahkan bidang lalu lintas tepercaya dan tidak tepercaya:

-

Transit router dengan beberapa tabel rute: Gunakan tabel rute transit router untuk mengisolasi lalu lintas jaringan tepercaya (yang telah difilter oleh firewall) dari lalu lintas jaringan tidak tepercaya (yang belum difilter oleh firewall).

-

Bidang lalu lintas tidak tepercaya: Asosiasikan Business VPC1 dan Business VPC2 dengan tabel rute transit router untuk lalu lintas tidak tepercaya. Lalu lintas jaringan internal yang mencapai transit router akan diteruskan ke VPC keamanan berdasarkan tabel rute untuk lalu lintas tidak tepercaya.

-

VPC keamanan dengan Cloud Firewall: Terapkan VPC keamanan dan Cloud Firewall di dalam VPC tersebut untuk menyaring lalu lintas jaringan internal. Asosiasikan VPC keamanan dengan tabel rute transit router untuk lalu lintas tepercaya.

-

Alur lalu lintas end-to-end: Lalu lintas jaringan dari Business VPC1 ke Business VPC2, atau ke pusat data melalui VBR, mengikuti alur berikut:

-

Lalu lintas dari Business VPC1 mencapai transit router.

-

Transit router meneruskan lalu lintas ke VPC keamanan berdasarkan tabel rute untuk lalu lintas tidak tepercaya.

-

Cloud Firewall di VPC keamanan memeriksa dan menyaring lalu lintas tersebut.

-

Cloud Firewall meneruskan lalu lintas yang telah difilter kembali ke transit router.

-

Transit router meneruskan lalu lintas ke tujuan (Business VPC2 atau pusat data) berdasarkan tabel rute untuk lalu lintas tepercaya.

-

Skenario

Persyaratan Skema Perlindungan Multi-Tingkat Perusahaan (MLPS): Terapkan transit router dan Cloud Firewall untuk memenuhi undang-undang dan regulasi, hindari menempatkan wilayah jaringan kritis bisnis di perbatasan, serta isolasi wilayah jaringan kritis bisnis dari wilayah jaringan lainnya. Analisis lalu lintas timur-barat, virtualisasi lalu lintas jaringan secara menyeluruh, analisis dan blokir koneksi keluar, serta buat atau modifikasi daftar putih.

Perlindungan untuk jaringan hybrid-cloud: Bangun arsitektur jaringan aman di cloud dan kembangkan sistem perlindungan untuk jaringan hybrid-cloud. Deteksi dan analisis lalu lintas arah masuk dan keluar yang dikirimkan melalui sirkuit Express Connect untuk mengurangi risiko keamanan bagi VPC dan pusat data.

Perlindungan untuk beban kerja cloud: Kelola kebijakan microsegmentation detail halus untuk lalu lintas timur-barat antar beban kerja cloud berdasarkan protokol, port, wilayah, dan aplikasi. Kebijakan ini mencegah penyebaran event keamanan di seluruh jaringan internal dan mengurangi dampaknya.

Penyebaran

Terraform

|

Item |

Referensi |

|

Situs web modul Terraform |

|

|

URL GitHub |

|

|

Contoh |

Proses pengkodean:

-

Buat dua VPC bisnis, satu VPC keamanan, dan vSwitch.

-

Buat instans CEN dan transit router. Lampirkan VPC ke instans CEN dengan menghubungkan VPC ke transit router.

-

Buat beberapa tabel rute transit router untuk meneruskan lalu lintas ke VPC keamanan dan menginjeksikan kembali lalu lintas ke VPC bisnis.

Sumber daya yang diperlukan:

-

Tiga VPC

-

Tujuh vSwitch

-

Satu instans CEN

-

Satu transit router

Cloud Architect Design Tools (CADT)

Cloud Architect Design Tools (CADT)

|

Item |

Deskripsi |

|

|

Cloud Architect Design Tools (CADT) |

ID Templat |

B7PNZR1WN3DANUY1 |

|

Alamat pustaka templat |

||

|

Kode contoh |

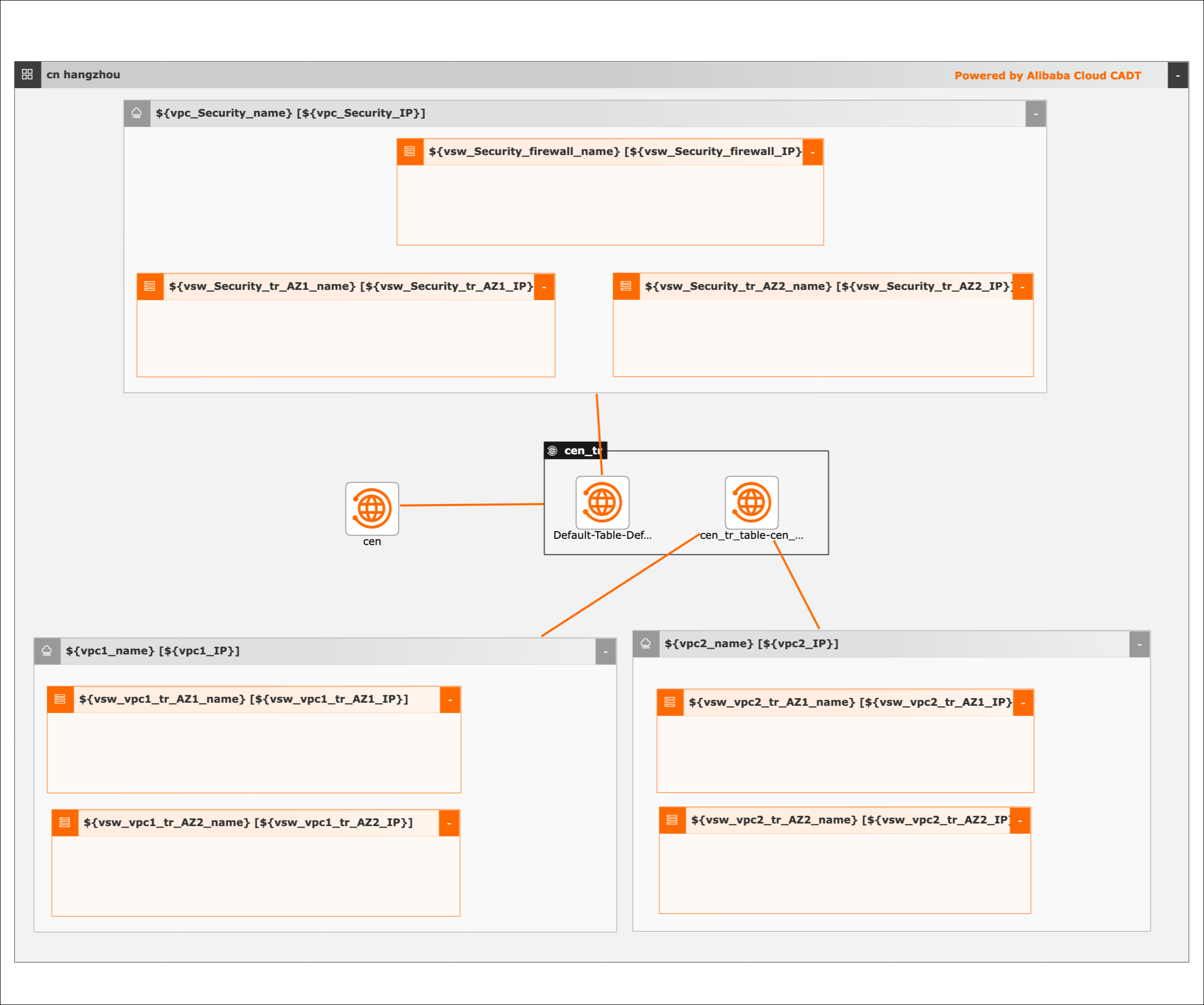

Arsitektur penyebaran tervisualisasi

Prosedur penyebaran

Prosedur penyebaran

Buat sumber daya cloud yang diperlukan, termasuk tiga VPC dan tujuh vSwitch.

-

Buat aplikasi berdasarkan templat. Wilayah default adalah Tiongkok (Hangzhou). Buat sumber daya cloud alih-alih menggunakan sumber daya cloud yang sudah ada.

-

Simpan dan verifikasi aplikasi, lalu hitung biayanya. Dalam contoh ini, semua sumber daya cloud ditagih berdasarkan skema bayar sesuai penggunaan.

-

Konfirmasi konfigurasi, pilih protokol, dan mulai penyebaran semua sumber daya. Rute dikonfigurasi secara otomatis.

Pemanggilan API

-

Panggil operasi API yang sesuai untuk menyebar dan menggunakan sumber daya cloud.

-

Merujuk ke dokumentasi untuk menginisialisasi konfigurasi menggunakan command-line interface (CLI).

-

Merujuk ke file YAML contoh untuk menyebar dan menghasilkan arsitektur.

-

Jika Anda ingin mengubah wilayah, ubah nilai bidang area_id. Misalnya, ubah cn-hangzhou menjadi cn-shanghai.