Ikhtisar

Informasi latar belakang

Banyak perusahaan memerlukan komunikasi antar-VPC karena adopsi luas arsitektur berbasis mikroservis dan layanan. Arsitektur ini memungkinkan perusahaan membagi struktur monolitik menjadi modul layanan independen yang skalabel, yang biasanya tersebar di beberapa VPC. Selain itu, semakin banyak perusahaan menggunakan Alibaba Cloud Landing Zone atau Kerangka Kerja Well-Architected untuk merancang arsitektur cloud mereka. Praktik ini mendukung pengembangan sistem bisnis yang stabil, aman, efisien, dan skalabel melalui desain akun canggih dan konfigurasi VPC. Topik ini menjelaskan cara merancang jaringan berbagi layanan kelas enterprise untuk komunikasi lintas akun dan lintas-VPC.

Istilah

VPC: VPC adalah jaringan pribadi kustom yang dibuat oleh pelanggan di Alibaba Cloud. VPC terisolasi satu sama lain. Anda dapat menentukan blok CIDR, subnet, dan tabel rute untuk VPC Anda.

Cloud Enterprise Network (CEN): CEN mendukung kebijakan komunikasi, isolasi, dan pengalihan kustom di wilayah untuk membantu Anda membangun jaringan global berskala besar, fleksibel, andal, dan kelas enterprise.

Router transit: Router transit adalah salah satu komponen utama dari CEN. Mereka menghubungkan berbagai VPC, gateway VPN, virtual border routers (VBR), dan layanan cloud. Router transit mendukung fitur perutean yang sangat fleksibel. Misalnya, Anda dapat menggunakan beberapa tabel rute dan kebijakan perutean tingkat lanjut untuk mengelola pengalihan lalu lintas dalam lingkungan jaringan yang kompleks. Dengan router transit, Anda dapat menyederhanakan arsitektur jaringan dan operasinya.

PrivateLink: PrivateLink memungkinkan Anda mengakses layanan di VPC lain secara unidirectional tanpa NAT gateway atau elastic IP addresses (EIP). PrivateLink meningkatkan keamanan data karena transmisi tidak melewati Internet.

Network Intelligence Service (NIS): NIS menyediakan alat AIOps untuk mengelola siklus hidup penuh jaringan cloud, mulai dari desain hingga pemeliharaan. Anda dapat menggunakan NIS untuk analisis lalu lintas, pemeriksaan jaringan, pemantauan kinerja, diagnostik, analisis jalur, dan pembuatan topologi. NIS membantu mengoptimalkan arsitektur jaringan, meningkatkan efisiensi pemeliharaan, dan mengurangi biaya operasi.

Prinsip merancang jaringan berbagi layanan kelas enterprise

Dengan menggabungkan router transit dan PrivateLink, perusahaan dapat membangun terowongan berbagi layanan untuk mengakses layanan bersama lintas akun dan VPC dengan cara yang sederhana, fleksibel, dan aman. Desain berbagi layanan kelas enterprise harus mengikuti prinsip-prinsip berikut:

Stabilitas: Perusahaan harus memprioritaskan stabilitas saat merancang jaringan, menerapkan layanan di berbagai zona, dan membangun beberapa terowongan untuk memastikan stabilitas.

Kepatuhan keamanan: Banyak perusahaan membuat sejumlah besar akun penyewa dan VPC untuk mengisolasi titik kegagalan dan melakukan kontrol keamanan di antara unit bisnis. Oleh karena itu, penting untuk merancang arsitektur berbagi layanan yang aman dan bertingkat berdasarkan prinsip hak istimewa minimal.

Berkinerja-tinggi: Elastisitas memainkan peran penting dalam menangani lonjakan tak terduga lalu lintas pengguna ke layanan bersama. Untuk menghadapi tantangan ini, perusahaan dapat menggunakan router transit bersama dengan PrivateLink untuk menskalakan sumber daya secara dinamis guna menangani beban kerja yang berfluktuasi dan mempertahankan kualitas layanan.

Desain utama

Stabilitas

Router transit dan PrivateLink didukung oleh platform Network Functions Virtualization (NFV) berkinerja-tinggi. Oleh karena itu, mereka mendukung pemulihan bencana antar-zona dan intra-zona untuk memastikan keandalan dan stabilitas bisnis.

Saat menghubungkan VPC produksi ke VPC tempat layanan bersama diterapkan, Anda dapat membuat router transit di beberapa zona untuk memastikan ketersediaan tinggi. Selain itu, Anda dapat menerapkan vSwitch router transit dan bisnis Anda di zona yang sama untuk akses terdekat, mengurangi latensi jaringan.

Saat menggunakan PrivateLink untuk mengakses layanan bersama melalui router transit sebagai proxy, Anda dapat membuat titik akhir lintas zona untuk meningkatkan ketersediaan proxy. Pengguna dapat memperoleh alamat IP titik akhir melalui resolusi DNS.

Keamanan

Menggunakan router transit dan PrivateLink untuk mengakses layanan bersama memastikan bahwa lalu lintas pengguna hanya diteruskan di dalam jaringan internal Alibaba Cloud, menghilangkan risiko pelanggaran data dari transmisi melalui Internet.

Saat mengakses layanan bersama melalui router transit, Anda dapat membuat grup keamanan, ACL jaringan, rute, beberapa tabel rute, dan beberapa router transit untuk membangun sistem kontrol akses bertingkat, meningkatkan keamanan jaringan.

Saat mengakses layanan bersama melalui PrivateLink, Anda dapat membuat grup keamanan dan aturan otentikasi untuk elastic network interfaces (ENI) layanan bersama, lebih meningkatkan keamanan dan kontrol akses.

Kinerja

Komunikasi lintas akun: Jika setiap departemen atau unit bisnis memiliki akun atau lingkungan bisnis terpisah, Anda dapat menggunakan router transit dan PrivateLink untuk memungkinkan komunikasi lintas akun atau lingkungan serta melakukan isolasi akun dan kontrol izin pada saat yang sama.

Skala ultra-besar: Anda dapat menggunakan router transit untuk menghubungkan ribuan VPC ke VPC tempat layanan bersama diterapkan.

Elastisitas ultra-tinggi: Router transit dapat mendukung jaringan elastis 100G. Saat menggunakan layanan PrivateLink dua zona, bandwidth masuk dapat mencapai hingga 50 Gbit/s dan bandwidth keluar dapat mencapai 25 Gbit/s. Jika Anda memerlukan nilai bandwidth yang lebih tinggi, hubungi dukungan teknis Alibaba Cloud.

Keterlihatan

Setelah mengaktifkan fitur log aliran untuk router transit dan PrivateLink, Anda dapat melihat lalu lintas masuk dan keluar yang mengalir melalui ENI dalam log aliran dan menggunakan NIS untuk mengurutkan aliran lalu lintas. Ini memastikan bahwa jaringan Anda transparan dan terkendali serta memungkinkan Anda mengetahui akses dari setiap lingkungan produksi ke layanan bersama.

Praktik terbaik

Perusahaan biasanya menerapkan jenis layanan publik berikut di cloud: layanan publik internal dan layanan cloud (layanan SaaS publik).

Layanan publik internal: seperti Active Directory (AD) dan Bastionhost. Layanan publik internal diterapkan di VPC layanan publik dan diakses oleh tim bisnis yang berbeda melalui router transit.

Layanan SaaS publik: seperti Container Registry dan Object Storage Service (OSS). Anda dapat langsung mengonfigurasikan layanan ini di konsol dan terhubung ke titik akhir layanan ini melalui PrivateLink.

Mengaktifkan beberapa departemen untuk mengakses VPC layanan publik

Desain multi-bidang jaringan

Untuk mengisolasi jaringan yang termasuk dalam departemen yang berbeda, seperti pengembangan dan pengujian, keuangan, SDM, dan administrasi, Anda dapat menerapkan beberapa router transit untuk membuat bidang jaringan terpisah. Setiap router transit terhubung ke VPC departemen, memastikan bahwa bidang jaringan terisolasi satu sama lain.

Desain VPC layanan publik

Saat beberapa departemen ingin mengakses layanan publik dari jaringan terisolasi, Anda dapat menerapkan layanan publik di VPC layanan publik. Departemen-departemen tersebut kemudian dapat terhubung ke VPC layanan publik melalui router transit khusus mereka. Saat menghubungkan VPC layanan publik ke router transit yang berbeda, kami sarankan untuk menonaktifkan sinkronisasi rute agar rute di lingkungan yang berbeda tidak bertentangan satu sama lain. Hindari menggunakan rute default, termasuk

10.0.0.0/8,172.16.0.0/12, dan192.168.0.0/16, untuk meneruskan lalu lintas ke router transit mana pun.Desain rute granular: Kami sarankan Anda menggunakan rute statis untuk meneruskan lalu lintas ke router transit yang berbeda. Jika terjadi konflik rute, sesuaikan ukuran blok CIDR tujuan berdasarkan prinsip rute paling spesifik. Misalnya, jika VPC layanan publik perlu mengakses blok CIDR

172.16.1.0/24di lingkungan TR1 dan blok CIDR172.16.0.0/16di lingkungan TR2, buat attachment ke TR1 untuk172.16.1.0/24dan attachment ke TR2 untuk172.16.0.0/16.

Layanan SaaS publik

Desain untuk mengakses layanan SaaS publik Alibaba Cloud

Layanan SaaS Alibaba Cloud diklasifikasikan ke dalam jenis-jenis berikut:

Layanan yang diterapkan di VPC (seperti ApsaraDB RDS): Perusahaan dapat menggunakan alamat privat untuk mengakses layanan ini di dalam VPC atau lintas VPC.

Layanan yang tidak diterapkan di VPC (seperti OSS): Perusahaan dapat mengakses layanan ini melalui blok CIDR publik (

100.64.0.0/10) yang disediakan oleh Alibaba Cloud dari VPC mereka. Namun, perusahaan tidak dapat mengakses layanan ini dengan menggunakan alamat privat kustom.Layanan yang hanya menggunakan alamat publik (seperti Alibaba Cloud Model Studio): Layanan ini tidak dapat diakses dengan menggunakan alamat privat.

Untuk layanan SaaS yang tidak menggunakan alamat privat, jika Anda ingin mengaksesnya melalui alamat privat dan mengelola alamat ini secara terpusat, Anda dapat menggunakan PrivateLink sebagai proxy untuk menerjemahkan alamat.

Desain VPC layanan publik

Desain blok CIDR vSwitch yang terhubung ke router transit untuk meningkatkan transmisi data dan keamanan.

Terapkan vSwitch titik akhir PrivateLink lintas zona untuk memastikan ketersediaan tinggi dan mencegah titik kegagalan tunggal.

Desain untuk mengakses layanan SaaS dari VPC produksi

Hubungkan baik VPC produksi maupun VPC layanan publik ke router transit.

VPC produksi terhubung ke router transit dan kemudian mengakses layanan SaaS melalui titik akhir PrivateLink di VPC layanan publik. Titik akhir PrivateLink dapat berupa alamat IP privat atau nama domain ENI.

Tambahkan rute spesifik ke tabel rute VPC produksi untuk meneruskan lalu lintas ke layanan SaaS melalui PrivateLink. Kami sarankan Anda menggunakan rute paling spesifik agar tidak terjadi konflik rute.

Skenario penggunaan

Menggunakan beberapa VPC dan akun dapat sangat meningkatkan keamanan, fleksibilitas, dan efisiensi manajemen. Anda dapat menggabungkan solusi ini dengan arsitektur berbagi layanan untuk mengisolasi layanan dan sumber daya dengan jaringan virtual dan akun yang berbeda guna mengoptimalkan manajemen sumber daya dan meningkatkan keamanan. Berbagi layanan kelas enterprise berlaku untuk skenario berikut:

Otentikasi multi-departemen (gunakan sistem Active Directory untuk mengelola lingkungan produksi di cloud): Setiap departemen perusahaan memiliki akun dan VPC terpisah. Beberapa departemen bahkan mungkin menggunakan jaringan terpisah. Dalam skenario ini, perusahaan membutuhkan sistem Active Directory kelas enterprise untuk otentikasi dan manajemen logon. Untuk melakukannya, terapkan layanan domain Active Directory di VPC layanan bersama dan tambahkan ke router transit departemen yang berbeda. Ini tidak hanya menjamin independensi dan keamanan setiap lingkungan tetapi juga mengintegrasikan sistem Active Directory dengan lingkungan router transit untuk mendukung otentikasi dan manajemen pengguna terpadu. Selain itu, ini menyederhanakan kontrol akses dan manajemen TI, memungkinkan karyawan mengakses sumber daya secara efisien dari mana saja atau departemen apa pun. Ini sangat meningkatkan fleksibilitas dan kecepatan respons sistem bisnis Anda.

Keamanan dan O&M (gunakan Bastionhost untuk mengelola logon dan akses secara terpusat): Untuk meningkatkan keamanan dan pemantauan, tim O&M perusahaan besar biasanya memerlukan lingkungan yang terpadu dan aman untuk melakukan aktivitas O&M dan manajemen harian. Dalam skenario ini, Bastionhost digunakan dan diterapkan di VPC dan kemudian VPC tersebut terhubung ke lingkungan router transit. Dengan cara ini, Bastionhost dapat menyediakan titik akhir untuk keamanan dan manajemen terpusat, serta memantau dan membatasi akses ke sistem-sistem utama. Dengan bantuan Bastionhost, perusahaan dapat mengaudit dan mencatat aktivitas administrator, memantau dan melacak operasi berisiko tinggi, dan menyederhanakan manajemen akses lintas VPC dan lintas akun. Ini secara signifikan meningkatkan keamanan dan efisiensi.

Penyimpanan bersama kelas enterprise (gunakan PrivateLink untuk mengakses bucket OSS bersama): Di perusahaan besar dan menengah, layanan penyimpanan adalah layanan utama yang dibagikan oleh departemen. Untuk memastikan keamanan dan pemanfaatan sumber daya yang tinggi, sumber daya penyimpanan biasanya diterapkan di lingkungan terpadu dan kemudian dibagikan ke departemen yang berbeda. Perusahaan dapat menggunakan PrivateLink untuk mengakses sumber daya OSS bersama dan menggabungkannya dengan sistem otentikasi untuk membangun saluran transmisi data yang aman dan cepat. PrivateLink menjamin transmisi data yang efisien di cloud dan menghindari paparan data ke Internet. Solusi ini memungkinkan berbagi sumber daya penyimpanan yang aman lintas lingkungan, menjamin isolasi jaringan dan kerahasiaan data, serta mengoptimalkan manajemen sumber daya dan kebijakan keamanan data.

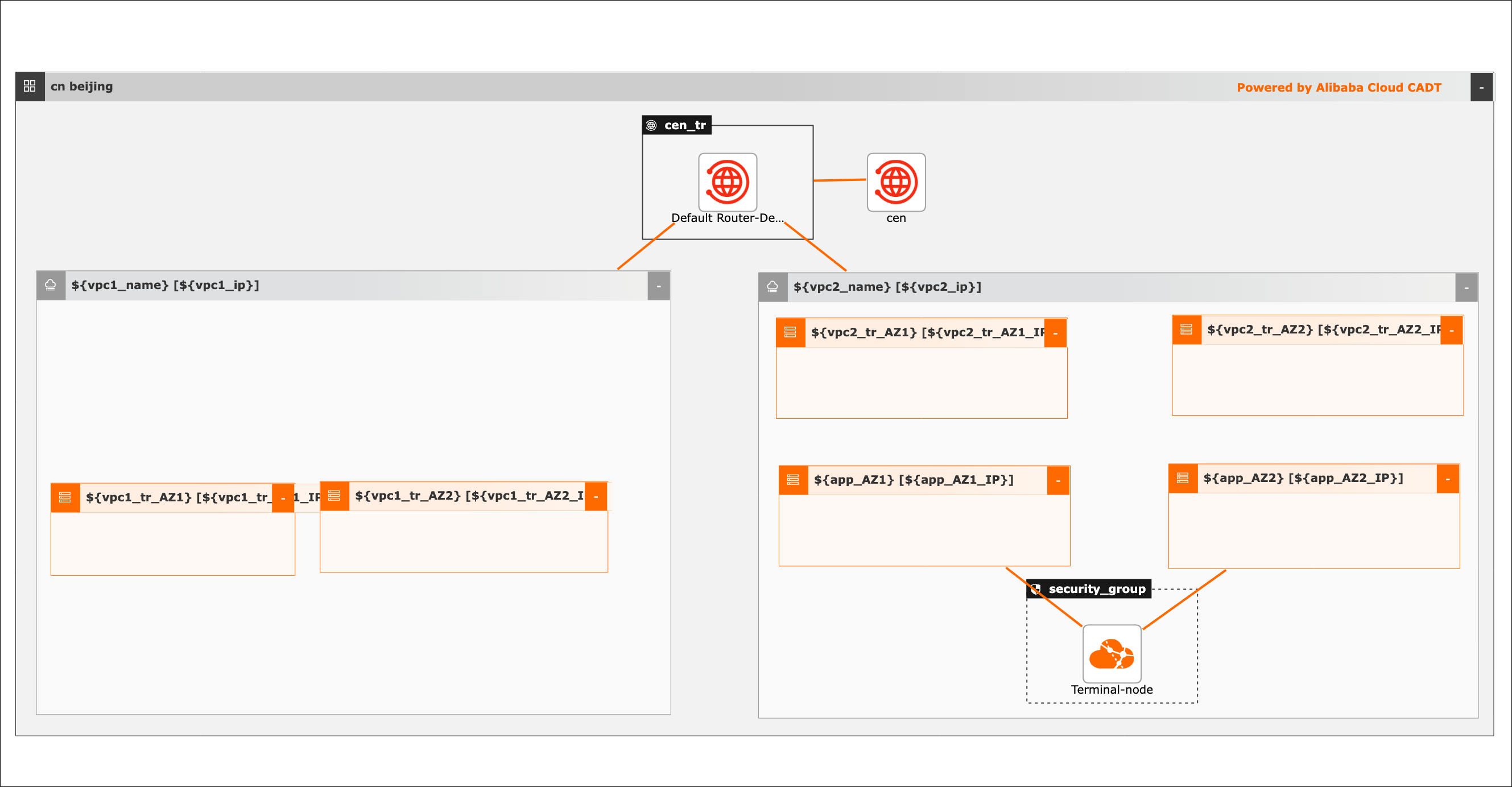

Virtualisasikan arsitektur pada CADT

Desain berbagi layanan kelas enterprise

Skenario | Item | Referensi |

Desain berbagi layanan kelas enterprise | ID Template | C25E5F0DE12CJBPN |

Alamat pustaka template | ||

Contoh kode |

Visualisasi arsitektur penyebaran

Prosedur

Penyebaran visualisasi

Buat sumber daya cloud yang diperlukan, termasuk dua VPC, enam vSwitch, dan layanan PrivateLink.

Buat aplikasi berdasarkan template. Wilayah default adalah Tiongkok (Hangzhou). Buat sumber daya cloud, bukan menggunakan sumber daya cloud yang ada.

Simpan dan verifikasi aplikasi, dan hitung biaya. Dalam contoh ini, semua sumber daya cloud ditagih berdasarkan metode bayar sesuai pemakaian.

Konfirmasi konfigurasi, pilih protokol, dan mulai penyebaran semua sumber daya. Rute dikonfigurasi secara otomatis.

Panggilan API

Panggil operasi API yang sesuai untuk menerapkan dan menggunakan sumber daya cloud.

Lihat dokumentasi untuk menginisialisasi konfigurasi menggunakan Antarmuka baris perintah (CLI).

Lihat file YAML contoh untuk menerapkan dan mengeluarkan arsitektur.

Jika Anda ingin mengubah wilayah, ubah nilai field area_id. Misalnya, ubah cn-hangzhou menjadi cn-shanghai.