Topik ini menjelaskan cara menghubungkan perangkat SD-WAN pihak ketiga ke Router Transit untuk memungkinkan komunikasi jaringan antara pusat data (IDC) dan Virtual Private Cloud (VPC) di Alibaba Cloud.

Contoh skenario

Topik ini mencakup informasi tentang produk pihak ketiga. Informasi ini disediakan hanya untuk referensi. Alibaba Cloud tidak memberikan pernyataan atau jaminan, baik tersurat maupun tersirat, terkait kinerja dan keandalan produk pihak ketiga, serta dampak potensial dari penggunaan produk-produk tersebut.

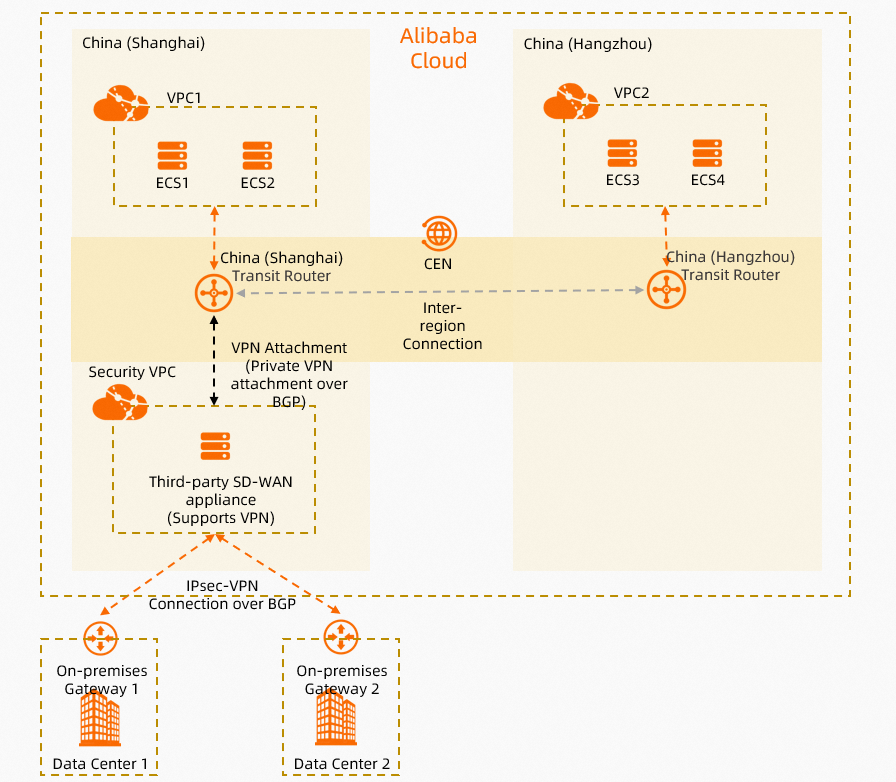

Topik ini menggambarkan skenario berikut. Sebuah perusahaan memiliki dua pusat data, IDC1 dan IDC2, di wilayah China (Shanghai). Perusahaan juga memiliki VPC layanan, VPC1, di wilayah China (Shanghai) dan VPC layanan lainnya, VPC2, di wilayah China (Hangzhou). Perusahaan memerlukan komunikasi antara IDC1, IDC2, VPC1, dan VPC2. Untuk itu, perusahaan ingin menghubungkan IDC1 dan IDC2 ke Alibaba Cloud melalui perangkat SD-WAN pihak ketiga. Hal ini memungkinkan perusahaan mengonfigurasi kebijakan kontrol akses pada perangkat guna memastikan akses yang aman. Selain itu, perusahaan ingin mengaktifkan pengumuman rute otomatis dan pembelajaran antara Alibaba Cloud dan pusat data untuk mengurangi kompleksitas pemeliharaan rute.

Perusahaan dapat menghubungkan perangkat SD-WAN pihak ketiga langsung ke transit router menggunakan koneksi VPN. Pusat data kemudian dapat berkomunikasi dengan VPC melalui perangkat SD-WAN dan transit router. Border Gateway Protocol (BGP) digunakan pada transit router, perangkat SD-WAN, IDC1, dan IDC2 untuk mengaktifkan pengumuman rute otomatis dan pembelajaran.

Perencanaan jaringan

Fitur jaringan

Buat instance Elastic Compute Service (ECS) di VPC terpisah, yang disebut sebagai VPC keamanan dalam topik ini. Instal gambar pihak ketiga pada instance ECS untuk menerapkan perangkat SD-WAN pihak ketiga.

Dalam topik ini, gambar FortiGate V6.2.4 diinstal pada instance ECS di VPC keamanan untuk menerapkan perangkat SD-WAN pihak ketiga.

Perangkat SD-WAN pihak ketiga dan transit router dapat dihubungkan langsung menggunakan koneksi VPN. Koneksi VPN menggunakan tipe Private.

Gunakan perutean dinamis BGP antara perangkat SD-WAN pihak ketiga dan transit router untuk menyebarkan rute, memungkinkan pengumuman rute otomatis dan pembelajaran.

Buat koneksi IPsec-VPN antara perangkat SD-WAN pihak ketiga dan IDC1, serta antara perangkat dan IDC2, untuk menghubungkan IDC1 dan IDC2 ke Alibaba Cloud.

Gunakan Auto Discovery VPN (ADVPN) untuk membuat koneksi IPsec-VPN full-mesh antara perangkat SD-WAN pihak ketiga, IDC1, dan IDC2. Untuk informasi lebih lanjut tentang ADVPN, lihat dokumentasi Fortinet.

Perangkat SD-WAN pihak ketiga, perangkat gateway lokal 1, dan perangkat gateway lokal 2 semuanya menggunakan perutean dinamis BGP. Hubungan peer iBGP dibentuk untuk mengaktifkan pengumuman rute otomatis dan pembelajaran.

Dalam topik ini, perangkat gateway lokal 1 dan perangkat gateway lokal 2 adalah perangkat Fortinet dengan gambar FortiGate V6.2.4 yang diinstal.

Perencanaan blok CIDR

Saat merencanakan blok CIDR, pastikan bahwa blok CIDR dari jaringan yang ingin dihubungkan tidak saling tumpang tindih.

Tabel 1. Perencanaan Blok CIDR Dasar

Sumber daya | Blok CIDR dan alamat IP |

VPC Layanan1 |

|

VPC Layanan2 |

|

VPC Keamanan |

|

IDC1 |

|

IDC2 |

|

Tabel 2. Perencanaan Alamat BGP

Sumber daya | Nomor AS BGP | Alamat IP BGP lokal | Alamat IP BGP peer |

Konfigurasi BGP antara perangkat SD-WAN pihak ketiga dan transit router | |||

Koneksi IPsec-VPN | 65531 | 169.254.20.1 | 169.254.20.2 |

Perangkat SD-WAN pihak ketiga | 65534 | 169.254.20.2 | 169.254.20.1 |

Konfigurasi BGP antara perangkat SD-WAN pihak ketiga dan IDC1 | |||

IDC1 | 65534 | 169.254.10.10 | 169.254.10.1 |

Perangkat SD-WAN pihak ketiga | 65534 | 169.254.10.1 | 169.254.10.10 |

Konfigurasi BGP antara perangkat SD-WAN pihak ketiga dan IDC2 | |||

IDC2 | 65534 | 169.254.10.11 | 169.254.10.1 |

Perangkat SD-WAN pihak ketiga | 65534 | 169.254.10.1 | 169.254.10.11 |

Persiapan

Sebelum memulai, selesaikan langkah-langkah berikut:

Buat VPC layanan1 dan VPC keamanan di wilayah China (Shanghai), serta VPC layanan2 di wilayah China (Hangzhou). Gunakan instance ECS untuk menerapkan layanan terkait. Untuk detail lebih lanjut, lihat Buat VPC dengan blok CIDR IPv4.

Terapkan aplikasi pada instance ECS di VPC layanan1 dan VPC layanan2 sesuai kebutuhan.

Pada instance ECS di VPC keamanan, instal gambar pihak ketiga untuk menerapkan perangkat SD-WAN pihak ketiga. Dalam topik ini, gambar FortiGate V6.2.4 diinstal. Pastikan perangkat SD-WAN pihak ketiga memiliki alamat IP publik. Gambar pihak ketiga dapat diinstal pada instance ECS melalui Alibaba Cloud Marketplace. Untuk informasi lebih lanjut, lihat Gambar Marketplace Alibaba Cloud.

Buat instans CEN. Untuk detail lebih lanjut, lihat Buat instans CEN.

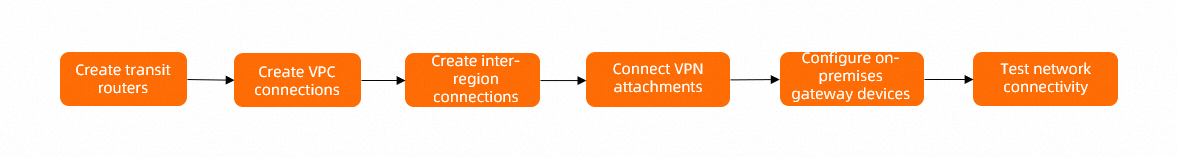

Alur konfigurasi

Langkah 1: Buat instans transit router

Untuk menggunakan CEN dalam mengaktifkan komunikasi antara pusat data dan VPC Anda, buatlah transit router di wilayah China (Shanghai) dan China (Hangzhou). Selain itu, tetapkan blok CIDR ke transit router di wilayah China (Shanghai), yang akan digunakan untuk koneksi VPC dan VPN.

Masuk ke Konsol CEN.

Pada halaman Instances, temukan instans CEN yang dibuat pada bagian Persiapan dan klik ID instans.

Pada tab , klik Create Transit Router.

Dalam kotak dialog Create Transit Router, konfigurasikan transit router dan klik OK.

Tabel berikut menjelaskan parameter yang relevan dengan topik ini. Gunakan nilai default untuk parameter lainnya. Untuk informasi lebih lanjut, lihat Blok CIDR Transit Router.

Konfigurasi

Deskripsi

Wilayah China (Shanghai)

Wilayah China (Hangzhou)

Region

Pilih wilayah tempat Anda ingin membuat transit router.

Dalam topik ini, pilih China (Shanghai).

Dalam topik ini, pilih China (Hangzhou).

Edition

Edisi transit router.

Sistem secara otomatis menentukan dan menampilkan edisi transit router di wilayah saat ini.

Enable Multicast

Tentukan apakah akan mengaktifkan fitur multicast untuk transit router.

Dalam topik ini, gunakan nilai default. Fitur multicast tidak diaktifkan.

Name

Masukkan nama untuk transit router.

Dalam topik ini, masukkan TR-shanghai.

Dalam topik ini, masukkan TR-hangzhou.

TR CIDR Block

Masukkan blok CIDR untuk transit router.

Blok CIDR transit router adalah blok CIDR kustom yang ditentukan untuk transit router, mirip dengan blok CIDR antarmuka loopback. Alamat IP dari blok CIDR transit router dialokasikan untuk koneksi IPsec-VPN. Untuk informasi lebih lanjut, lihat Blok CIDR Transit Router.

Dalam topik ini, masukkan 10.10.10.0/24.

Dalam topik ini, jangan masukkan blok CIDR transit router.

Langkah 2: Buat koneksi VPC

Anda perlu menghubungkan VPC layanan1, VPC keamanan, dan VPC layanan2 ke transit router di wilayah masing-masing. Hal ini memungkinkan pusat data dan VPC berkomunikasi satu sama lain melalui transit router.

Pada halaman Instances, temukan instans CEN yang dibuat pada bagian Persiapan dan klik ID instans.

Pada tab , temukan transit router yang dibuat di Langkah 1. Di kolom Actions, klik Create Connection.

Pada halaman Connection with Peer Network Instance, konfigurasikan parameter yang diperlukan dan klik OK.

Tabel berikut menjelaskan parameter yang relevan dengan topik ini. Untuk parameter lainnya, gunakan nilai default. Informasi lebih lanjut dapat ditemukan di Buat Koneksi VPC.

Konfigurasi

Deskripsi

VPC1 Service

Security VPC

VPC2 Service

Instance Type

Pilih tipe instans jaringan.

Dalam topik ini, pilih Virtual Private Cloud (VPC).

Dalam topik ini, pilih Virtual Private Cloud (VPC).

Dalam topik ini, pilih Virtual Private Cloud (VPC).

Region

Pilih wilayah instans jaringan.

Dalam topik ini, pilih China (Shanghai).

Dalam topik ini, pilih China (Shanghai).

Dalam topik ini, pilih China (Hangzhou).

Transit Router

Sistem secara otomatis menampilkan ID transit router yang dibuat di wilayah saat ini.

Resource Owner UID

Pilih apakah instans jaringan milik akun Alibaba Cloud saat ini.

Dalam topik ini, pilih Current Account.

Dalam topik ini, pilih Current Account.

Dalam topik ini, pilih Current Account.

Billing Method

Metode penagihan koneksi VPC. Nilai default adalah Pay-as-you-go. Untuk informasi lebih lanjut tentang penagihan transit router, lihat Penagihan.

Connection Name

Masukkan nama untuk koneksi VPC.

Dalam topik ini, masukkan Koneksi VPC Layanan1.

Dalam topik ini, masukkan Koneksi VPC Keamanan.

Dalam topik ini, masukkan Koneksi VPC Layanan2.

Network Instance

Pilih instans jaringan.

Dalam topik ini, pilih VPC layanan1.

Dalam topik ini, pilih VPC keamanan.

Dalam topik ini, pilih VPC layanan2.

VSwitch

Pilih vSwitch di zona yang didukung oleh transit router.

Jika transit router Edisi Perusahaan diterapkan di wilayah yang hanya mendukung satu zona, pilih vSwitch di zona tersebut.

Jika diterapkan di wilayah yang mendukung beberapa zona, pilih setidaknya dua vSwitch yang berada di zona berbeda untuk pemulihan bencana zona. Ini memastikan transmisi data tanpa gangguan antara VPC dan transit router.

Disarankan untuk memilih vSwitch di setiap zona untuk mengurangi latensi dan meningkatkan kinerja jaringan karena data dapat ditransmisikan melalui jarak yang lebih pendek.

Pastikan setiap vSwitch yang dipilih memiliki alamat IP yang tidak digunakan.Jika VPC tidak memiliki vSwitch di zona yang didukung oleh transit router, atau jika vSwitch tidak memiliki alamat IP yang tidak digunakan, Anda perlu membuat vSwitch baru. Untuk informasi lebih lanjut, lihat Buat dan Kelola vSwitch.

Dalam topik ini, pilih vSwitch 1 di Shanghai Zone F dan vSwitch 2 di Shanghai Zone G.

Dalam topik ini, pilih vSwitch 1 di Shanghai Zone F dan vSwitch 2 di Shanghai Zone G.

Dalam topik ini, pilih vSwitch 1 di Hangzhou Zone I dan vSwitch 2 di Hangzhou Zone H.

Advanced Configuration

Pilih fitur lanjutan yang ingin diaktifkan.

Dalam topik ini, pertahankan konfigurasi default. Semua fitur lanjutan diaktifkan.

Dalam topik ini, pertahankan konfigurasi default. Semua fitur lanjutan diaktifkan.

Dalam topik ini, pertahankan konfigurasi default. Semua fitur lanjutan diaktifkan.

Langkah 3: Buat koneksi antar-wilayah

VPC layanan1 dan VPC keamanan dapat berkomunikasi satu sama lain karena keduanya terhubung ke transit router yang sama. Namun, mereka tidak dapat berkomunikasi dengan VPC layanan2 karena VPC layanan2 terhubung ke transit router di wilayah yang berbeda. Untuk mengaktifkan komunikasi antar-wilayah, Anda perlu membuat koneksi antar-wilayah antara transit router di wilayah China (Shanghai) dan China (Hangzhou). Hal ini memungkinkan komunikasi antara VPC layanan1 dan VPC layanan2, serta antara VPC keamanan dan VPC layanan2.

Pada halaman CEN Instances, temukan instans CEN tujuan dan klik ID instans.

Pada tab , klik Set Inter-region Bandwidth.

Pada halaman Connect Network Instance, konfigurasikan koneksi antar-wilayah dan klik OK To Create.

Buat koneksi antar-wilayah menggunakan informasi berikut. Pertahankan nilai default untuk parameter lainnya. Untuk detail lebih lanjut, lihat Buat Koneksi Antar-Wilayah.

Konfigurasi

Deskripsi

Instance Type

Pilih Inter-region Connection.

Region

Pilih wilayah yang ingin Anda hubungkan.

Dalam topik ini, pilih China (Hangzhou).

Transit Router

Sistem secara otomatis menampilkan ID instans transit router di wilayah saat ini.

Connection Name

Masukkan nama untuk koneksi antar-wilayah.

Dalam topik ini, masukkan Koneksi Antar-wilayah.

Peer Region

Pilih wilayah peer yang ingin Anda hubungkan.

Dalam topik ini, pilih China (Shanghai).

Transit Router

Sistem secara otomatis menampilkan ID instans transit router di wilayah saat ini.

Bandwidth Allocation Method

Koneksi antar-wilayah mendukung metode alokasi bandwidth berikut:

Allocate From Bandwidth Plan: mengalokasikan bandwidth dari paket bandwidth yang dibeli.

Pay-as-you-go: Anda akan dikenakan biaya untuk lalu lintas aktual koneksi antar-wilayah.

Dalam topik ini, pilih Pay-as-you-go.

Bandwidth

Masukkan nilai bandwidth untuk koneksi antar-wilayah. Unit: Mbit/s.

Default Link Type

Gunakan tipe tautan default.

Advanced Configuration

Pertahankan konfigurasi default. Semua opsi konfigurasi lanjutan dipilih.

Langkah 4: Buat koneksi VPN

Setelah menyelesaikan langkah-langkah sebelumnya, VPC layanan1, VPC layanan2, dan VPC keamanan dapat saling berkomunikasi. Namun, transit router dan VPC keamanan tidak dapat mempelajari rute pusat data. Anda perlu membuat koneksi VPN antara perangkat SD-WAN pihak ketiga dengan transit router serta antara perangkat SD-WAN pihak ketiga dengan pusat data. Hal ini memungkinkan perangkat SD-WAN pihak ketiga untuk mempelajari rute pusat data dan mengumumkannya ke transit router melalui koneksi VPN.

Masuk ke Konsol Gateway VPN.

Buat gateway pelanggan.

Sebelum membuat koneksi VPN antara perangkat SD-WAN pihak ketiga dan transit router, Anda harus membuat gateway pelanggan untuk mendaftarkan informasi perangkat SD-WAN pihak ketiga di Alibaba Cloud.

Di panel navigasi sisi kiri, pilih .

Di bilah navigasi atas, pilih wilayah tempat Anda ingin membuat gateway pelanggan.

Pilih wilayah yang mencakup VPC tempat perangkat SD-WAN pihak ketiga diterapkan. Dalam topik ini, pilih China (Shanghai).

Pada halaman Customer Gateway, klik Create Customer Gateway.

Dalam panel Create Customer Gateway, konfigurasikan parameter yang diperlukan dan klik OK.

Tabel berikut menjelaskan parameter yang relevan dengan topik ini. Gunakan nilai default untuk parameter lainnya. Untuk detail lebih lanjut, lihat Membuat dan Mengelola Gateway Pelanggan.

Konfigurasi

Deskripsi

Gateway pelanggan

Name

Masukkan nama untuk gateway pelanggan.

Dalam topik ini, masukkan Customer-Gateway.

IP Address

Masukkan alamat IP perangkat SD-WAN pihak ketiga yang digunakan untuk membuat koneksi VPN.

Dalam topik ini, masukkan alamat IP pribadi perangkat SD-WAN pihak ketiga, 172.16.0.15.

ASN

Masukkan nomor sistem otonom BGP (ASN) perangkat SD-WAN pihak ketiga.

Dalam topik ini, masukkan 65534.

Buat koneksi IPsec-VPN.

Setelah membuat gateway pelanggan, Anda perlu membuat koneksi IPsec-VPN di Alibaba Cloud. Transit router menggunakan koneksi ini untuk membentuk koneksi VPN dengan perangkat SD-WAN pihak ketiga.

Di panel navigasi sisi kiri, pilih .

Di bilah navigasi atas, pilih wilayah tempat Anda ingin membuat koneksi IPsec-VPN.

Koneksi IPsec-VPN dan gateway pelanggan harus berada di wilayah yang sama. Dalam topik ini, pilih China (Shanghai).

Pada halaman IPsec Connections, klik Bind CEN.

Pada halaman Create IPsec Connection (CEN), konfigurasikan koneksi IPsec-VPN dan klik OK.

Anda akan dikenakan biaya untuk membuat koneksi IPsec-VPN. Untuk informasi lebih lanjut tentang penagihan, lihat Penagihan.

Konfigurasi

Deskripsi

Koneksi IPsec-VPN

IPsec Connection Name

Masukkan nama untuk koneksi IPsec-VPN.

Dalam topik ini, masukkan Koneksi IPsec-VPN.

Region

Pilih wilayah transit router tempat Anda ingin menambahkan koneksi.

Setelah koneksi dibuat, ia berada di wilayah yang sama dengan transit router.

Pilih China (Shanghai).

Gateway Type

Pilih tipe jaringan koneksi IPsec-VPN.

Dalam topik ini, pilih Private.

VPC keamanan sudah terhubung ke transit router. Perangkat SD-WAN pihak ketiga dapat membentuk koneksi VPN dengan transit router melalui jaringan pribadi.

Attach To CEN

Pilih akun tempat transit router berada.

Pilih Attach Within Account.

CEN Instance ID

Pilih instans CEN.

Dalam topik ini, pilih instans CEN yang dibuat di bagian Persiapan.

Routing Mode

Pilih mode perutean.

Dalam topik ini, pilih Destination-based Route.

Effective Immediately

Tentukan apakah konfigurasi koneksi IPsec-VPN berlaku segera. Nilai valid:

Yes: Negosiasi dimulai segera setelah konfigurasi selesai.

No: Negosiasi dimulai saat lalu lintas terdeteksi.

Dalam topik ini, pilih Yes.

Customer Gateway

Pilih gateway pelanggan untuk dikaitkan dengan koneksi IPsec-VPN.

Dalam topik ini, pilih Customer-Gateway.

Pre-shared Key

Masukkan kunci autentikasi untuk koneksi IPsec-VPN. Kunci ini digunakan untuk otentikasi identitas antara perangkat gateway lokal dan koneksi IPsec-VPN.

Jika Anda tidak menentukan kunci pra-berbagi, sistem akan menghasilkan string acak 16 karakter sebagai kunci pra-berbagi. Setelah membuat koneksi IPsec-VPN, Anda dapat melihat kunci pra-berbagi yang dihasilkan oleh sistem dengan mengklik tombol Edit dari terowongan. Untuk informasi lebih lanjut, lihat Ubah Konfigurasi Terowongan.

PentingKoneksi IPsec-VPN dan perangkat gateway peer harus menggunakan kunci pra-berbagi yang sama. Jika tidak, sistem tidak dapat membentuk koneksi IPsec-VPN.

Dalam topik ini, masukkan fddsFF123****.

Enable BGP

Tentukan apakah akan mengaktifkan BGP. Secara default, BGP dinonaktifkan.

Dalam topik ini, aktifkan BGP.

Local ASN

Masukkan ASN untuk koneksi IPsec-VPN. Nilai defaultnya adalah 45104. Nilainya bisa berupa bilangan bulat dari 1 hingga 4294967295.

Dalam topik ini, masukkan 65531.

Encryption Configuration

Tambahkan konfigurasi enkripsi, seperti konfigurasi IKE dan IPsec.

Kecuali parameter berikut, pertahankan nilai default.

Untuk IKE Configurations, atur Encryption Algorithm ke des.

Untuk IPsec Configurations, atur Encryption Algorithm ke des.

CatatanAnda perlu memilih parameter enkripsi berdasarkan perangkat gateway lokal untuk memastikan bahwa konfigurasi enkripsi untuk koneksi IPsec sama dengan konfigurasi enkripsi untuk perangkat gateway lokal.

BGP Configuration

Tunnel CIDR Block

Masukkan blok CIDR untuk membentuk terowongan terenkripsi.

Blok CIDR ini harus berada dalam rentang 169.254.0.0/16 dan memiliki subnet mask 30-bit.

Blok CIDR ini harus berada dalam rentang 169.254.0.0/16 dan memiliki subnet mask 30-bit.

Dalam topik ini, masukkan 169.254.20.0/30.

Local BGP IP address

Masukkan alamat IP BGP untuk koneksi IPsec-VPN.

Alamat ini harus berupa alamat IP dalam blok CIDR terowongan.

Dalam topik ini, masukkan 169.254.20.1.

Advanced Configuration

Tentukan apakah akan mengaktifkan konfigurasi lanjutan untuk koneksi IPsec-VPN.

Dalam topik ini, pertahankan nilai default. Semua konfigurasi lanjutan diaktifkan.

Setelah koneksi IPsec-VPN dibuat, sistem secara otomatis menetapkan alamat IP gateway untuknya. Alamat ini digunakan untuk membentuk koneksi VPN antara koneksi IPsec-VPN dan perangkat SD-WAN pihak ketiga. Anda dapat melihat alamat IP gateway pada halaman detail koneksi IPsec-VPN, seperti ditunjukkan pada gambar berikut.

Catatan

CatatanSistem hanya menetapkan alamat IP gateway untuk koneksi IPsec-VPN setelah koneksi tersebut diikat ke transit router. Jika Anda mengatur Associated Resource ke Not Associated atau VPN Gateway saat membuat koneksi IPsec-VPN, sistem tidak akan menetapkan alamat IP gateway.

Setelah koneksi IPsec-VPN pribadi diikat ke transit router, sistem secara otomatis mengumumkan alamat IP gateway koneksi IPsec-VPN ke tabel rute transit router.

Unduh konfigurasi peer koneksi IPsec-VPN.

Kembali ke halaman IPsec Connections. Temukan koneksi IPsec-VPN yang baru saja Anda buat dan klik Generate Peer Configuration di kolom Actions.

Tambahkan konfigurasi VPN dan BGP ke perangkat SD-WAN pihak ketiga.

Setelah membuat koneksi IPsec-VPN, tambahkan konfigurasi VPN dan BGP ke perangkat SD-WAN pihak ketiga berdasarkan konfigurasi peer yang diunduh dan langkah-langkah berikut. Ini membentuk koneksi VPN antara perangkat SD-WAN pihak ketiga dan transit router.

CatatanTopik ini menggunakan firewall FortiGate (versi perangkat lunak V6.2.4) sebagai contoh. Perintah konfigurasi mungkin berbeda tergantung pada versi perangkat lunak. Saat melakukan operasi, merujuk pada dokumentasi relevan atau berkonsultasi dengan vendor berdasarkan lingkungan Anda. Untuk lebih banyak contoh konfigurasi perangkat gateway lokal, lihat Contoh Konfigurasi Perangkat Gateway Lokal.

Konten berikut berisi informasi tentang produk pihak ketiga. Informasi ini hanya untuk referensi. Alibaba Cloud tidak memberikan pernyataan atau jaminan, baik tersurat maupun tersirat, terkait kinerja dan keandalan produk-produk ini, atau dampak potensial dari operasi yang dilakukan menggunakan produk-produk ini.

Masuk ke antarmuka baris perintah (CLI) perangkat SD-WAN pihak ketiga.

Tambahkan konfigurasi fase 1 (konfigurasi IKE) untuk koneksi IPsec-VPN ke perangkat SD-WAN pihak ketiga.

# Tambahkan konfigurasi fase 1 untuk koneksi IPsec-VPN untuk Terowongan 1. config vpn ipsec phase1-interface edit "to_aliyun_test1" set interface "port1" # Gunakan port1 untuk membentuk koneksi VPN dengan transit router. set ike-version 2 set peertype any set net-device disable set proposal des-sha1 # Konfigurasikan algoritma enkripsi dan autentikasi fase 1. Pengaturan harus sama dengan konfigurasi fase 1 (IKE) koneksi IPsec-VPN. set localid-type address # Atur format ID lokal ke alamat IP. Ini harus sama dengan format RemoteId dari koneksi IPsec-VPN Alibaba Cloud. set dhgrp 2 # Konfigurasikan grup DH fase 1. Pengaturan harus sama dengan konfigurasi fase 1 (IKE) koneksi IPsec-VPN. set remote-gw 192.168.168.1 # Tentukan alamat IP peer dari perangkat SD-WAN pihak ketiga. Ini adalah alamat IP gateway dari koneksi IPsec-VPN. set psksecret fddsFF123**** # Tentukan kunci pra-berbagi untuk terowongan. Kunci pra-berbagi pada koneksi IPsec-VPN Alibaba Cloud dan perangkat SD-WAN pihak ketiga harus sama. next endTambahkan konfigurasi fase 2 (konfigurasi IPsec) untuk koneksi IPsec-VPN ke perangkat SD-WAN pihak ketiga.

# Tambahkan konfigurasi fase 2 untuk koneksi IPsec-VPN untuk terowongan. config vpn ipsec phase2-interface edit "to_aliyun_test1" set phase1name "to_aliyun_test1" # Asosiasikan terowongan dengan phase1-interface. set proposal des-sha1 # Konfigurasikan algoritma enkripsi dan autentikasi fase 2. set auto-negotiate enable set keylifeseconds 86400 # Konfigurasikan masa hidup SA. next endKonfigurasikan alamat IP BGP untuk antarmuka terowongan.

config system interface edit "to_aliyun_test1" set ip 169.254.20.2 255.255.255.255 # Konfigurasikan alamat IP BGP antarmuka terowongan. set type tunnel # Tentukan tipe antarmuka terowongan. set remote-ip 169.254.20.1 255.255.255.255 # Tentukan alamat IP BGP peer terowongan. set interface "port1" # Asosiasikan terowongan dengan antarmuka fisik "port1". next endKonfigurasikan kebijakan firewall.

config firewall policy edit 1 set name "forti_to_aliyun1" # Konfigurasikan kebijakan keamanan untuk lalu lintas dari perangkat SD-WAN pihak ketiga ke Alibaba Cloud. set srcintf "port1" # Antarmuka sumber adalah "port1". set dstintf "to_aliyun_test1" # Antarmuka tujuan adalah antarmuka terowongan koneksi VPN. set srcaddr "all" # Cocokkan lalu lintas dari semua blok CIDR sumber. set dstaddr "all" # Cocokkan lalu lintas ke semua blok CIDR tujuan. set action accept # Izinkan lalu lintas. set schedule "always" set service "ALL" next edit 2 set name "aliyun_to_forti1" # Konfigurasikan kebijakan keamanan untuk lalu lintas dari Alibaba Cloud ke perangkat SD-WAN pihak ketiga. set srcintf "to_aliyun_test1" # Antarmuka sumber adalah antarmuka terowongan koneksi VPN. set dstintf "port1" # Antarmuka tujuan adalah "port1". set srcaddr "all" # Cocokkan lalu lintas dari semua blok CIDR sumber. set dstaddr "all" # Cocokkan lalu lintas ke semua blok CIDR tujuan. set action accept # Izinkan lalu lintas. set schedule "always" set service "ALL" next endKonfigurasikan perutean dinamis BGP.

config router bgp set as 65534 set router-id 172.16.0.15 config neighbor edit "169.254.20.1" # Tentukan peer BGP dari terowongan. set remote-as 65531 next end config network edit 1 set prefix 172.16.0.0 255.255.0.0 # Umumkan blok CIDR VPC keamanan yang perlu berkomunikasi dengan jaringan lain. next end end

Langkah 5: Konfigurasikan perangkat gateway lokal

Konfigurasikan VPN dan BGP pada perangkat gateway lokal 1, perangkat gateway lokal 2, serta perangkat SD-WAN pihak ketiga. Langkah ini membentuk koneksi IPsec-VPN di antara mereka dan mengaktifkan komunikasi antara IDC1 dan IDC2, serta antara pusat data dengan VPC di Alibaba Cloud.

Gunakan Auto Discovery VPN (ADVPN) untuk membentuk koneksi IPsec-VPN full-mesh antara perangkat SD-WAN pihak ketiga, IDC1, dan IDC2. Untuk informasi lebih lanjut tentang ADVPN, lihat dokumentasi Fortinet.

Topik ini menggunakan firewall FortiGate (versi perangkat lunak V6.2.4) sebagai contoh. Perintah konfigurasi dapat berbeda tergantung pada versi perangkat lunak. Saat melakukan operasi, merujuk pada dokumentasi relevan atau berkonsultasi dengan vendor sesuai lingkungan Anda. Untuk lebih banyak contoh konfigurasi perangkat gateway lokal, lihat Contoh Konfigurasi Perangkat Gateway Lokal.

Contoh konfigurasi perangkat SD-WAN pihak ketiga

Pastikan port UDP 500 dan 5000 pada perangkat SD-WAN pihak ketiga mengizinkan akses dari alamat IP publik perangkat gateway lokal 1 dan perangkat gateway lokal 2. Untuk informasi lebih lanjut, lihat Tambahkan Aturan Grup Keamanan.

Masuk ke CLI perangkat SD-WAN pihak ketiga.

Jalankan perintah berikut untuk menambahkan konfigurasi fase 1 untuk koneksi IPsec-VPN.

config vpn ipsec phase1-interface edit "HUB" # Tetapkan perangkat SD-WAN pihak ketiga sebagai node hub. set type dynamic set interface "port1" # Gunakan port1 untuk membentuk koneksi IPsec-VPN ke pusat data. set ike-version 2 # Gunakan IKEv2. set peertype any set net-device disable # Nonaktifkan fitur ini. set proposal des-sha1 # Konfigurasikan algoritma enkripsi dan autentikasi fase 1. set add-route disable # Nonaktifkan pengumuman rute otomatis. set dpd on-idle set wizard-type hub-fortigate-auto-discovery set auto-discovery-sender enable # Aktifkan fitur ini pada node hub untuk menerima dan mengirim informasi tentang terowongan langsung antara spoke. set network-overlay enable set network-id 1 set psksecret fddsFF456**** # Konfigurasikan kunci pra-berbagi. set dpd-retryinterval 60 next endJalankan perintah berikut untuk menambahkan konfigurasi fase 2 untuk koneksi IPsec-VPN.

config vpn ipsec phase2-interface edit "HUB" set phase1name "HUB" set proposal des-sha1 # Konfigurasikan algoritma enkripsi dan autentikasi fase 2. next endJalankan perintah berikut untuk mengonfigurasi alamat IP Terowongan IPsec-VPN.

config system interface edit "HUB" set vdom "root" set ip 169.254.10.1 255.255.255.255 # Konfigurasikan alamat IP terowongan. set allowaccess ping set type tunnel # Tentukan tipe antarmuka terowongan. set remote-ip 169.254.10.254 255.255.255.0 # Konfigurasikan alamat IP peer terowongan. set interface "port1" # Asosiasikan terowongan dengan antarmuka fisik "port1". next endPenting169.254.10.254 adalah alamat IP cadangan yang tidak digunakan oleh node spoke. Terowongan IPsec-VPN adalah terowongan titik-ke-titik. Namun, dalam ADVPN, terowongan ini perlu terhubung ke beberapa node spoke secara bersamaan. Oleh karena itu, Anda tidak dapat mengatur remote-ip ke alamat IP node spoke yang ada.

Jalankan perintah berikut untuk mengonfigurasi kebijakan keamanan pada perangkat SD-WAN pihak ketiga guna mengizinkan komunikasi antara pusat data, serta antara pusat data dan Alibaba Cloud.

config firewall policy edit 7 set name "HUB_to_SPOKE" set srcintf "port1" "HUB" "to_aliyun_test1" # Antarmuka sumber adalah "port1", "HUB", dan "to_aliyun_test1". set dstintf "HUB" "port1" "to_aliyun_test1" # Antarmuka tujuan adalah "port1", "HUB", dan "to_aliyun_test1". set action accept # Izinkan lalu lintas. set srcaddr "all" # Cocokkan lalu lintas dari semua blok CIDR sumber. set dstaddr "all" # Cocokkan lalu lintas ke semua blok CIDR tujuan. set schedule "always" set service "ALL" next endJalankan perintah berikut untuk menambahkan konfigurasi BGP.

config router bgp set as 65534 # Tentukan ASN BGP perangkat SD-WAN pihak ketiga sebagai 65534. config neighbor-group # Aktifkan properti neighbor-group. edit "HUB_group" set next-hop-self enable set remote-as 65534 # Tentukan ASN BGP peer. set additional-path send set route-reflector-client enable # Aktifkan fitur refleksi rute dan tentukan perangkat SD-WAN pihak ketiga sebagai reflektor rute. next end config neighbor-range edit 1 set prefix 169.254.10.0 255.255.255.0 # Peer BGP yang cocok dengan daftar awalan 169.254.10.0/24 dapat membentuk hubungan peer iBGP dengan node hub. set neighbor-group "HUB_group" next end end

Contoh konfigurasi perangkat gateway lokal 1

Masuk ke CLI perangkat gateway lokal 1.

Tambahkan rute default untuk memastikan perangkat gateway lokal 1 dapat mengakses alamat IP publik perangkat SD-WAN pihak ketiga.

# Dalam skenario ini, antarmuka port1 dipetakan ke alamat IP publik 121.XX.XX.211. Oleh karena itu, konfigurasikan rute default untuk menunjuk ke gateway port1. config router static edit 1 set device "port1" set distance 5 set gateway 192.168.100.253 next end # Anda dapat menjalankan perintah berikut untuk melihat informasi rute. FortiGate-VM64-KVM # get router info routing-table all S* 0.0.0.0/0 [5/0] via 192.168.100.253, port1Jalankan perintah berikut untuk menambahkan konfigurasi fase 1 untuk koneksi IPsec-VPN.

config vpn ipsec phase1-interface edit "hz_sp" set interface "port1" # Gunakan antarmuka "port1" untuk membentuk koneksi IPsec-VPN dengan perangkat SD-WAN pihak ketiga. set ike-version 2 # Gunakan IKEv2. set peertype any set net-device disable # Nonaktifkan fitur ini. set proposal des-sha1 # Konfigurasikan algoritma enkripsi dan autentikasi fase 1. set localid "hzoffice1" set dpd on-idle set wizard-type spoke-fortigate-auto-discovery set auto-discovery-receiver enable # Aktifkan fitur ini pada node spoke untuk menerima informasi tentang terowongan langsung dari node hub. set network-overlay enable set network-id 1 set remote-gw 42.XX.XX.129 # Tentukan alamat IP publik node hub. set psksecret fddsFF456**** # Konfigurasikan kunci pra-berbagi. Harus sama dengan kunci pada node hub. set add-route disable # Nonaktifkan pengumuman rute otomatis. next endJalankan perintah berikut untuk menambahkan konfigurasi fase 2 untuk koneksi IPsec-VPN.

config vpn ipsec phase2-interface edit "hz_sp" set phase1name "hz_sp" set proposal des-sha1 # Konfigurasikan algoritma enkripsi dan autentikasi fase 2. set auto-negotiate enable # Aktifkan negosiasi otomatis. next endJalankan perintah berikut untuk mengonfigurasi alamat IP Terowongan IPsec-VPN.

config system interface edit "hz_sp" set vdom "root" set ip 169.254.10.10 255.255.255.255 # Konfigurasikan alamat IP terowongan. set allowaccess ping set type tunnel # Tentukan tipe antarmuka terowongan. set remote-ip 169.254.10.254 255.255.255.0 # Konfigurasikan alamat IP peer terowongan. set interface "port1" # Asosiasikan terowongan dengan antarmuka fisik "port1". next end config system interface # Buat antarmuka loopback untuk mensimulasikan klien di IDC1. edit "loopback" set vdom "root" set ip 192.168.254.100 255.255.255.0 set allowaccess ping set type loopback next endJalankan perintah berikut untuk mengonfigurasi kebijakan keamanan pada perangkat gateway lokal 1 guna mengizinkan komunikasi antara pusat data, serta antara pusat data dan Alibaba Cloud.

config firewall policy edit 3 set name "hz_sp_remote" # Konfigurasikan kebijakan keamanan untuk lalu lintas yang ditujukan ke IDC1. set srcintf "hz_sp" "loopback" "port1" # Antarmuka sumber adalah "port1", "hz_sp", dan "loopback". set dstintf "loopback" "hz_sp" "port1" # Antarmuka tujuan adalah "port1", "hz_sp", dan "loopback". set action accept # Izinkan lalu lintas. set srcaddr "all" # Cocokkan lalu lintas dari semua blok CIDR sumber. set dstaddr "all" # Cocokkan lalu lintas ke semua blok CIDR tujuan. set schedule "always" set service "ALL" next endJalankan perintah berikut untuk menambahkan konfigurasi BGP.

config router bgp set as 65534 # Tentukan ASN BGP perangkat gateway lokal 1. set network-import-check disable # Nonaktifkan pemeriksaan untuk rute yang diumumkan. config neighbor edit "169.254.10.1" # Bentuk hubungan peer iBGP dengan perangkat SD-WAN pihak ketiga. set remote-as 65534 # Tentukan ASN BGP perangkat SD-WAN pihak ketiga. set additional-path receive next end config network edit 1 set prefix 192.168.254.100 255.255.255.255 # Umumkan alamat klien di IDC1 untuk berkomunikasi dengan VPC dan IDC2. next end end

Contoh konfigurasi perangkat gateway lokal 2

Masuk ke CLI perangkat gateway lokal 2.

Tambahkan rute default untuk memastikan perangkat gateway lokal 2 dapat mengakses alamat IP publik perangkat SD-WAN pihak ketiga.

# Dalam skenario ini, antarmuka port1 dipetakan ke alamat IP publik 121.XX.XX.78. Oleh karena itu, konfigurasikan rute default untuk menunjuk ke gateway port1. config router static edit 1 set device "port1" set distance 5 set gateway 192.168.99.253 next end # Anda dapat menjalankan perintah berikut untuk melihat informasi rute. FortiGate-VM64-KVM # get router info routing-table all S* 0.0.0.0/0 [5/0] via 192.168.99.253, port1Jalankan perintah berikut untuk mengonfigurasi parameter fase 1 untuk koneksi IPsec-VPN.

config vpn ipsec phase1-interface edit "hz_sp1" set interface "port1" # Gunakan antarmuka "port1" untuk membentuk koneksi IPsec-VPN dengan perangkat SD-WAN pihak ketiga. set ike-version 2 # Gunakan IKEv2. set peertype any set net-device disable # Nonaktifkan fitur ini. set proposal des-sha1 # Konfigurasikan algoritma enkripsi dan autentikasi fase 1. set localid "hzoffice2" set dpd on-idle set wizard-type spoke-fortigate-auto-discovery set auto-discovery-receiver enable # Aktifkan fitur ini pada node spoke untuk menerima informasi tentang terowongan langsung dari node hub. set network-overlay enable set network-id 1 set remote-gw 42.XX.XX.129 # Tentukan alamat IP publik node hub. set psksecret fddsFF456**** # Konfigurasikan kunci pra-berbagi. Harus sama dengan kunci pada node hub. set add-route disable # Nonaktifkan pengumuman rute otomatis. next endJalankan perintah berikut untuk mengonfigurasi parameter fase 2 untuk koneksi IPsec-VPN.

config vpn ipsec phase2-interface edit "hz_sp1" set phase1name "hz_sp1" set proposal des-sha1 # Konfigurasikan algoritma enkripsi dan autentikasi fase 2. set auto-negotiate enable # Aktifkan negosiasi otomatis. next endJalankan perintah berikut untuk mengonfigurasi alamat IP Terowongan IPsec-VPN.

config system interface edit "hz_sp1" set vdom "root" set ip 169.254.10.11 255.255.255.255 # Konfigurasikan alamat IP terowongan. set allowaccess ping set type tunnel # Tentukan tipe antarmuka terowongan. set remote-ip 169.254.10.254 255.255.255.0 # Konfigurasikan alamat IP peer terowongan. set interface "port1" # Asosiasikan terowongan dengan antarmuka fisik "port1". next end config system interface # Buat antarmuka loopback untuk mensimulasikan klien di IDC2. edit "loopback" set vdom "root" set ip 192.168.100.104 255.255.255.0 set allowaccess ping set type loopback endJalankan perintah berikut untuk mengonfigurasi kebijakan keamanan pada perangkat gateway lokal 2 guna mengizinkan komunikasi antara pusat data, serta antara pusat data dan Alibaba Cloud.

config firewall policy edit 3 set name "hz_sp1_remote" # Konfigurasikan kebijakan keamanan untuk lalu lintas yang ditujukan ke IDC2. set srcintf "hz_sp1" "loopback" "port1" # Antarmuka sumber adalah "port1", "hz_sp1", dan "loopback". set dstintf "loopback" "hz_sp1" "port1" # Antarmuka tujuan adalah "port1", "hz_sp1", dan "loopback". set action accept # Izinkan lalu lintas. set srcaddr "all" # Cocokkan lalu lintas dari semua blok CIDR sumber. set dstaddr "all" # Cocokkan lalu lintas ke semua blok CIDR tujuan. set schedule "always" set service "ALL" next endJalankan perintah berikut untuk menambahkan konfigurasi BGP.

config router bgp set as 65534 # Tentukan ASN BGP perangkat gateway lokal 2. set network-import-check disable # Nonaktifkan pemeriksaan untuk rute yang diumumkan. config neighbor edit "169.254.10.1" # Bentuk hubungan peer iBGP dengan perangkat SD-WAN pihak ketiga. set remote-as 65534 # Tentukan ASN BGP perangkat SD-WAN pihak ketiga. set additional-path receive next end config network edit 1 set prefix 192.168.254.104 255.255.255.255 # Umumkan klien di IDC2 untuk berkomunikasi dengan VPC dan IDC1. next end end

Langkah 6: Uji konektivitas

Setelah menyelesaikan langkah-langkah sebelumnya, pusat data dan VPC dapat saling berkomunikasi. Bagian berikut menjelaskan cara menguji konektivitas jaringan antar situs.

Sebelum memulai uji konektivitas, tinjau aturan grup keamanan yang diterapkan pada instance ECS di semua VPC serta kebijakan kontrol akses yang digunakan di pusat data. Pastikan aturan grup keamanan dan kebijakan kontrol akses mengizinkan komunikasi antara pusat data, antara pusat data dan instance ECS, serta antara instance ECS. Untuk informasi lebih lanjut tentang aturan grup keamanan, lihat Kueri aturan grup keamanan dan Tambahkan aturan grup keamanan.

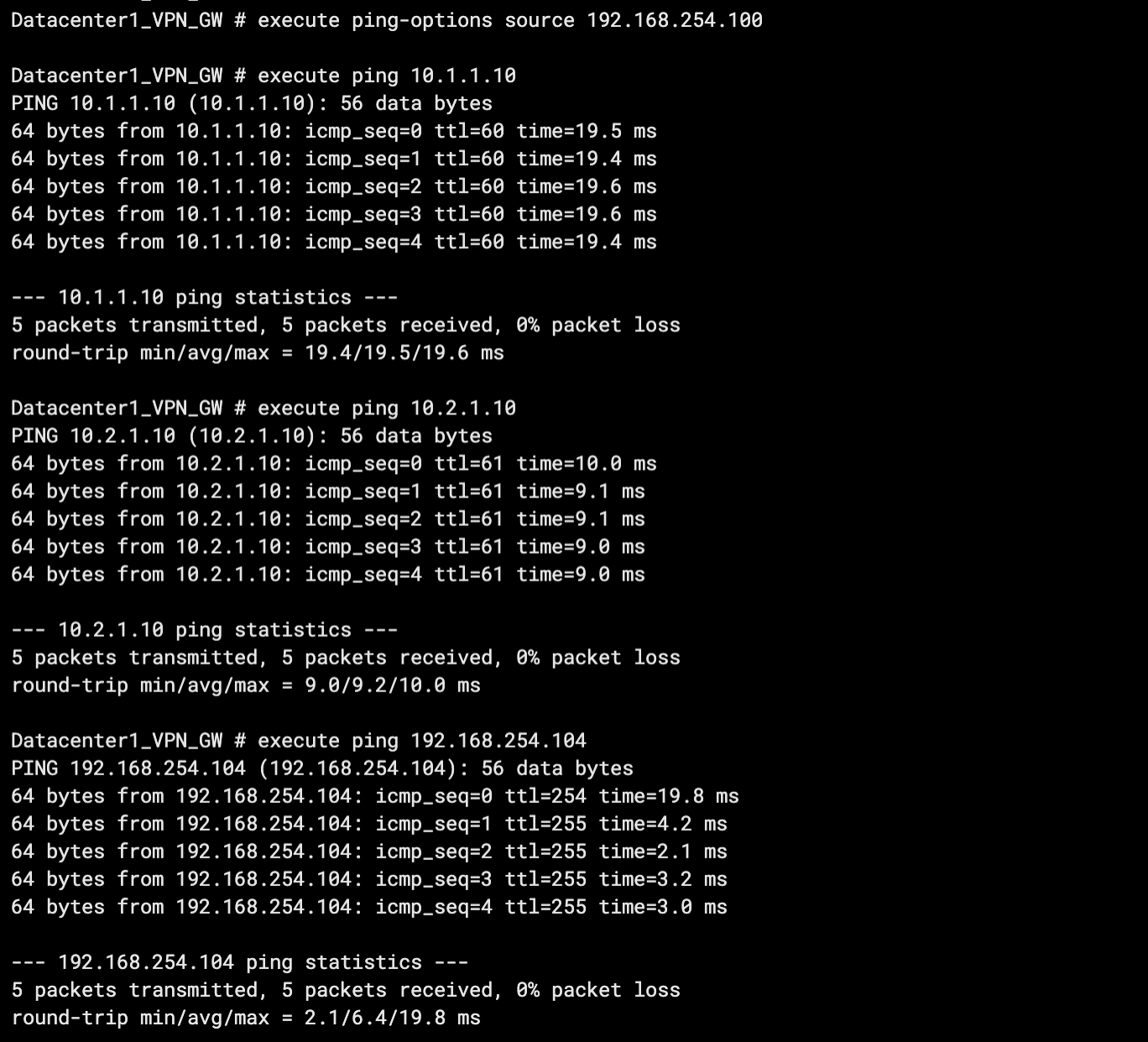

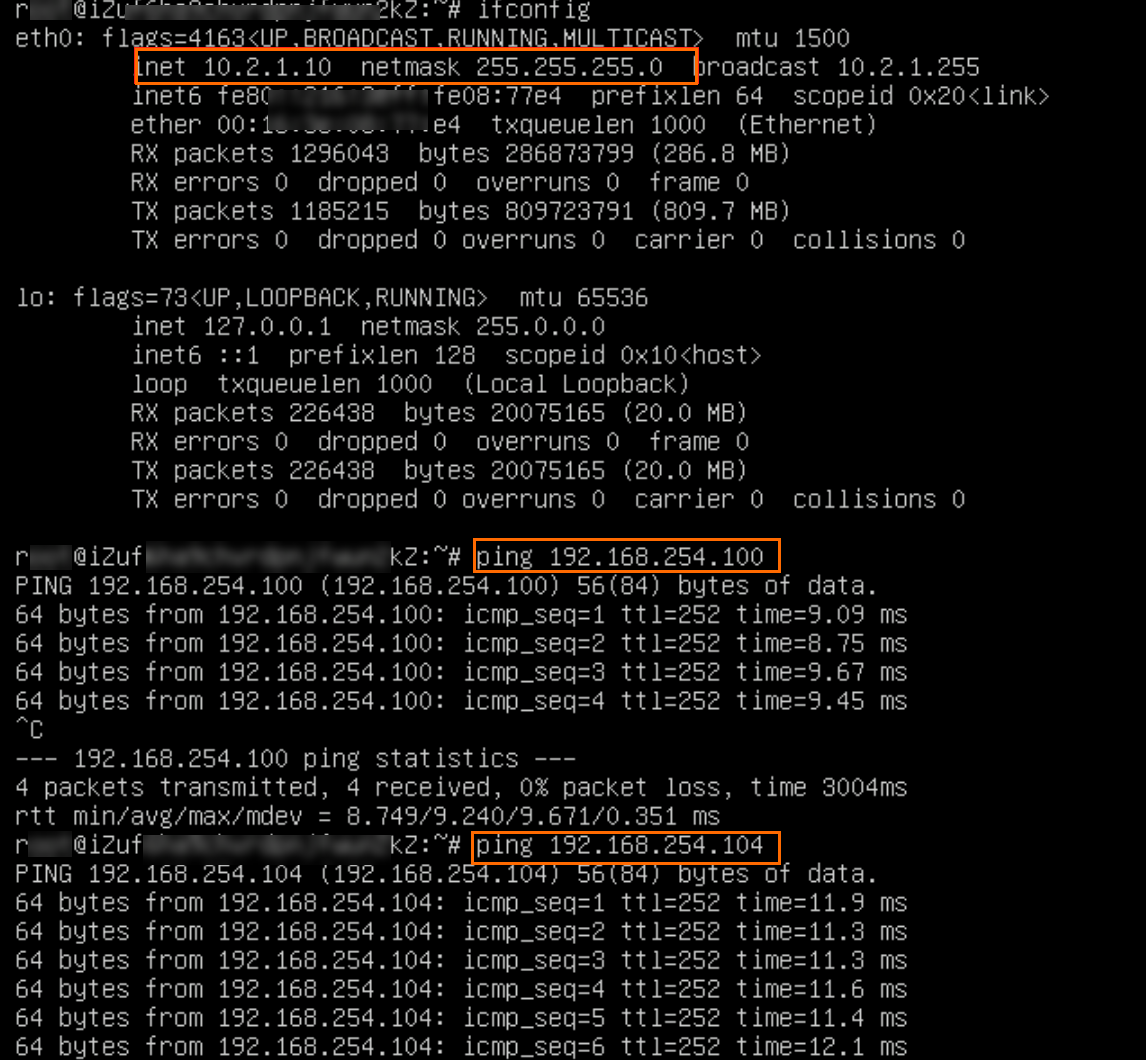

Uji konektivitas antara IDC1 dan VPC layanan1, VPC layanan2, serta IDC2.

Masuk ke CLI klien di IDC1.

Jalankan perintah ping pada klien untuk mengakses ECS1 di VPC layanan1, ECS1 di VPC layanan2, dan klien di IDC2.

Seperti yang ditunjukkan pada gambar di atas, jika klien di IDC1 menerima pesan balasan, hal ini menunjukkan bahwa IDC1 dapat mengakses sumber daya di VPC layanan1, VPC layanan2, dan IDC2.

Seperti yang ditunjukkan pada gambar di atas, jika klien di IDC1 menerima pesan balasan, hal ini menunjukkan bahwa IDC1 dapat mengakses sumber daya di VPC layanan1, VPC layanan2, dan IDC2.

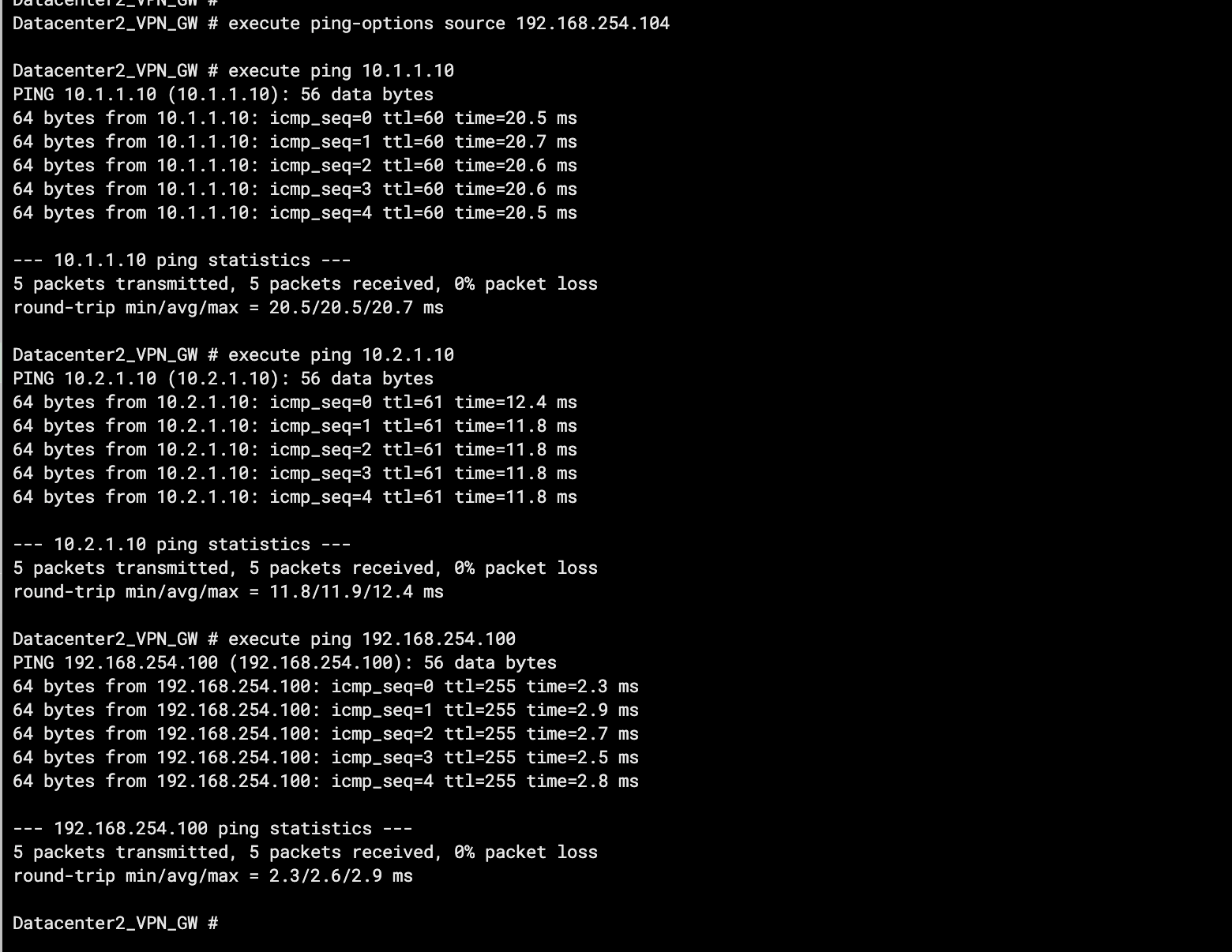

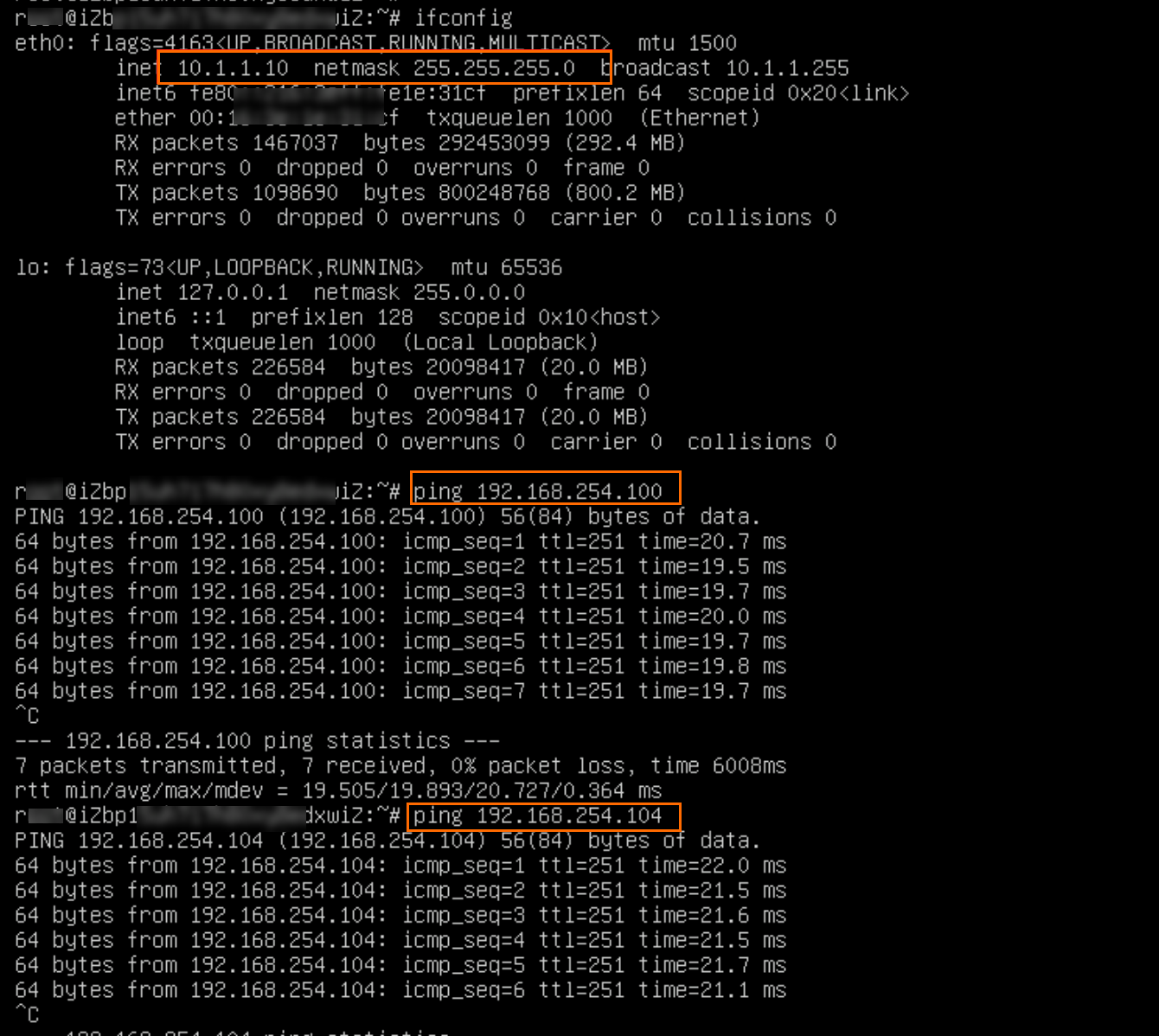

Uji konektivitas antara IDC2 dan VPC layanan1, VPC layanan2, serta IDC1.

Masuk ke CLI klien di IDC2.

Jalankan perintah ping pada klien untuk mengakses ECS1 di VPC layanan1, ECS1 di VPC layanan2, dan klien di IDC1.

Seperti yang ditunjukkan pada gambar di atas, jika klien di IDC2 menerima pesan balasan, hal ini menunjukkan bahwa IDC2 dapat mengakses sumber daya di VPC layanan1, VPC layanan2, dan IDC1.

Seperti yang ditunjukkan pada gambar di atas, jika klien di IDC2 menerima pesan balasan, hal ini menunjukkan bahwa IDC2 dapat mengakses sumber daya di VPC layanan1, VPC layanan2, dan IDC1.

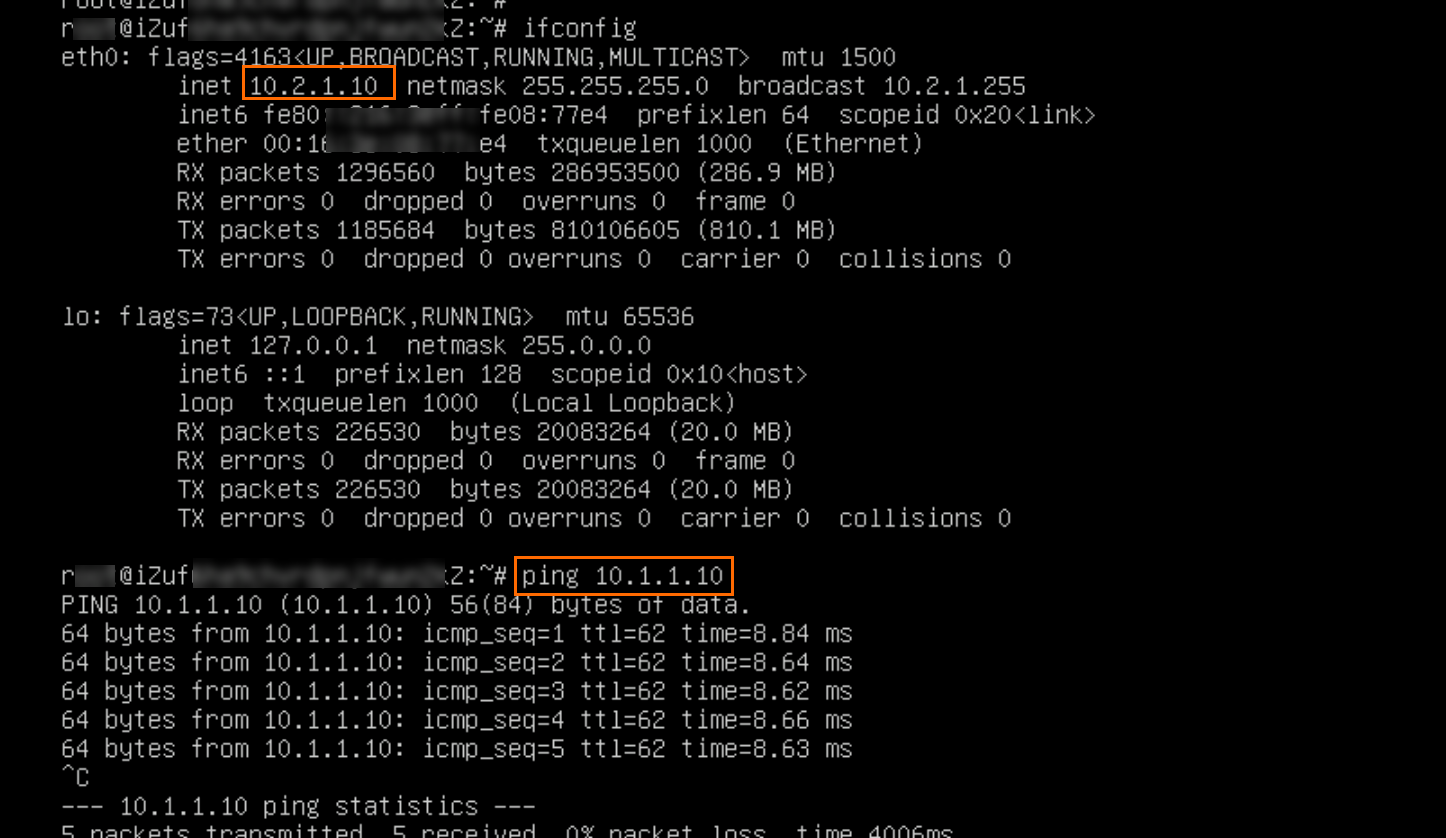

Uji konektivitas antara VPC layanan1 dan IDC1, serta antara VPC layanan1 dan IDC2.

-

Masuk ke instance ECS1 di VPC layanan1. Untuk detail lebih lanjut, lihat Panduan Koneksi Jarak Jauh ECS.

-

Jalankan perintah ping pada instance ECS1 untuk mengakses klien di IDC1 dan IDC2.

ping <alamat IP klien di pusat data>

Seperti yang ditunjukkan pada gambar di atas, jika instance ECS1 menerima pesan balasan, hal ini menunjukkan bahwa VPC layanan1 dapat mengakses sumber daya di IDC1 dan IDC2.

-

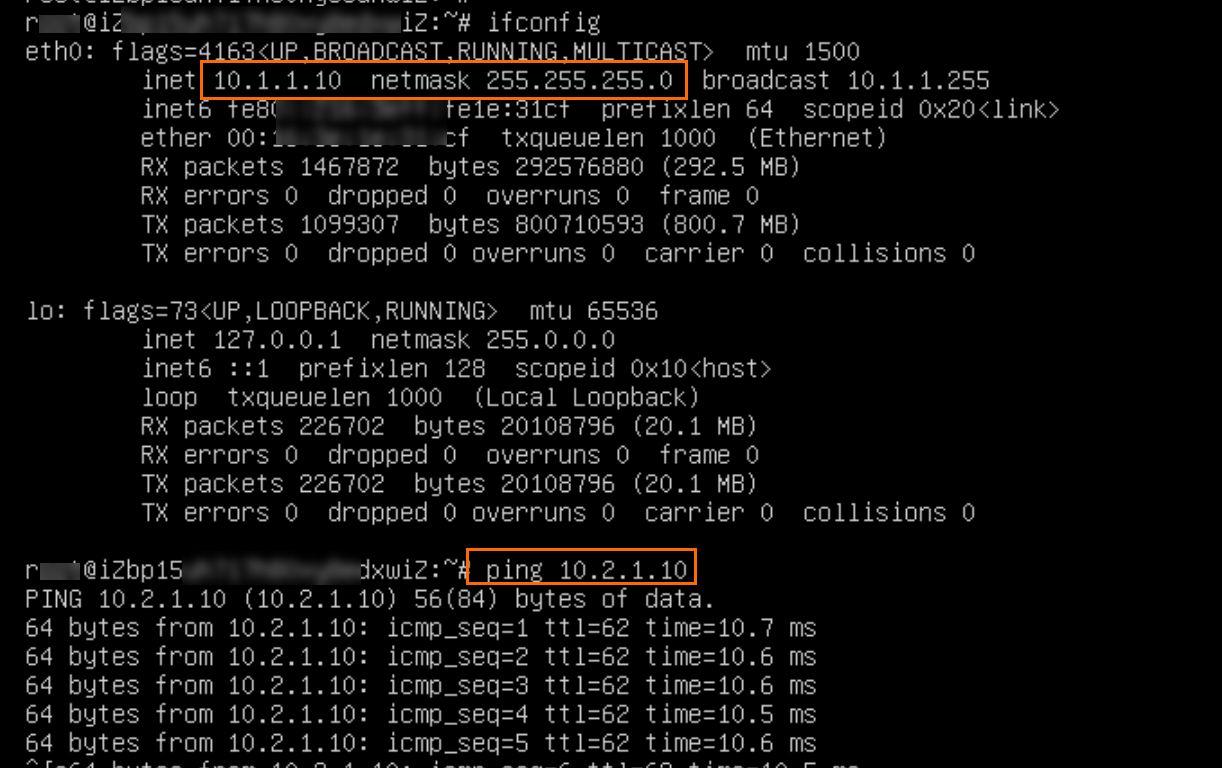

Uji konektivitas antara VPC layanan2 dan IDC1, serta antara VPC layanan2 dan IDC2.

Masuk ke instance ECS1 di VPC layanan2. Untuk detail lebih lanjut, lihat Panduan Koneksi Jarak Jauh ECS.

Jalankan perintah ping pada instance ECS1 untuk mengakses klien di IDC1 dan IDC2.

ping <alamat IP klien di pusat data>

Seperti yang ditunjukkan pada gambar di atas, jika instance ECS1 menerima pesan balasan, ini menunjukkan bahwa VPC layanan2 dapat mengakses sumber daya di IDC1 dan IDC2.

Uji konektivitas antara VPC layanan1 dan VPC layanan2.

Masuk ke instance ECS1 di VPC layanan1. Untuk detail lebih lanjut, lihat Panduan Koneksi Jarak Jauh ECS.

Jalankan perintah ping pada instance ECS1 untuk mengakses instance ECS1 di VPC layanan2.

ping <alamat IP instance ECS>

Seperti yang ditunjukkan pada gambar di atas, jika instance ECS1 di VPC layanan1 menerima balasan, ini menunjukkan bahwa VPC layanan1 dapat mengakses sumber daya di VPC layanan2.

Masuk ke instance ECS1 di VPC layanan2. Untuk detail lebih lanjut, lihat Panduan Koneksi Jarak Jauh ECS.

Jalankan perintah ping pada instance ECS1 untuk mengakses instance ECS1 di VPC layanan1.

ping <alamat IP instance ECS>

Seperti yang ditunjukkan pada gambar di atas, jika instance ECS1 di VPC layanan2 menerima balasan, ini menunjukkan bahwa VPC layanan2 dapat mengakses sumber daya di VPC layanan1.