Topik ini menjelaskan konsep dasar dari Anti-DDoS Origin.

Serangan DDoS

Serangan penolakan layanan terdistribusi (DDoS) mencakup serangan volumetrik dan serangan lapisan aplikasi.

Serangan volumetrik menargetkan lebar pita jaringan suatu layanan. Penyerang biasanya menggunakan beberapa komputer yang dikendalikan atau simulator serangan untuk mengirimkan sejumlah besar permintaan atau paket data ke server target, menghabiskan lebar pita jaringan sehingga membuat layanan tidak tersedia.

Serangan lapisan aplikasi menargetkan server dengan mengirimkan permintaan jahat yang menghabiskan memori atau sumber daya CPU server, sehingga server tidak dapat merespons permintaan normal.

Pembersihan lalu lintas

Pembersihan lalu lintas menggunakan perangkat atau layanan anti-DDoS profesional untuk menganalisis dan menyaring lalu lintas. Proses ini membedakan lalu lintas normal dari lalu lintas serangan dan hanya meneruskan lalu lintas normal kembali ke server asal, mengurangi beban serta risiko pada server.

Penyaringan blackhole

Penyaringan blackhole diaktifkan ketika trafik serangan DDoS melebihi kemampuan mitigasi maksimum layanan pembersihan. Untuk melindungi ketersediaan layanan lain dalam jaringan yang sama, semua lalu lintas ke alamat IP target dijatuhkan. Untuk informasi lebih lanjut, lihat Kebijakan penyaringan blackhole Alibaba Cloud.

Perlindungan terbaik

Perlindungan terbaik terhadap serangan DDoS didasarkan pada kapasitas jaringan pusat data cloud. Tingkat perlindungan bersifat dinamis dan meningkat seiring dengan peningkatan infrastruktur jaringan oleh Alibaba Cloud. Namun, selama masa permintaan tinggi pada sumber daya pusat data, tingkat perlindungan mungkin berkurang. Untuk informasi lebih lanjut tentang kemampuan perlindungan berbagai instansi Anti-DDoS Origin, lihat Kemampuan mitigasi.

Sesi mitigasi

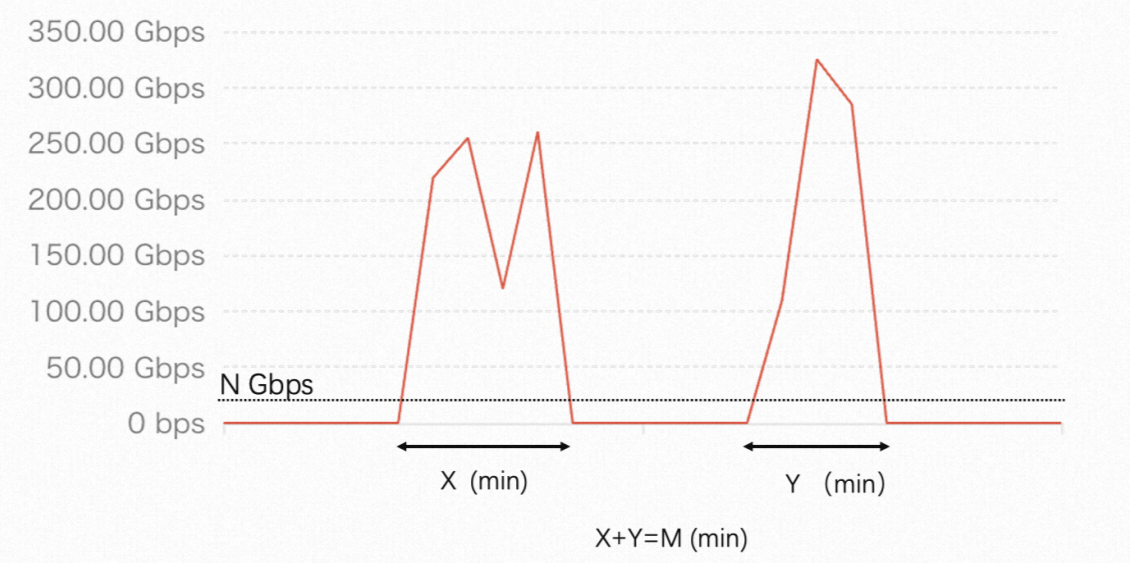

Sistem mencatat satu titik data lalu lintas setiap 5 detik (12 per menit). Ketika trafik serangan melebihi N Gbps, sistem mengakumulasi durasi serangan, seperti yang ditunjukkan oleh X+Y pada gambar. Satu sesi perlindungan terbaik dikonsumsi untuk setiap 15 menit waktu serangan yang terakumulasi, setara dengan 180 titik data.

Garis merah mewakili lalu lintas masuk aset yang diaktifkan IP publik.

Untuk aset yang dilindungi di Daratan Tiongkok, N adalah 20.

Untuk aset yang dilindungi Luar daratan Tiongkok, N adalah 10.

Sebagai contoh, aset di Daratan Tiongkok yang mengalami dua serangan melebihi 20 Gbps, berlangsung selama 10 dan 12 menit (total 22 menit), mengonsumsi satu sesi setelah 15 menit pertama; sisa 7 menit diterapkan untuk sesi kedua. Jika serangan tambahan terjadi dalam bulan yang sama dan durasi terakumulasi mencapai 15 menit, sesi kedua dikonsumsi.