本快速入门教程以Microsoft Entra ID(原Azure AD)这一身份提供商为例,介绍配置角色SSO的步骤。配置完成后,您将可通过 Microsoft Entra ID 账号登录并扮演指定的阿里云 RAM 角色,以获取临时安全凭证(STS Token)访问云资源。

在决定是否要在您的环境中配置角色SSO之前,请确认您要使用的云服务是否支持使用RAM角色:支持STS的云服务。

配置流程

在本示例中,Microsoft Entra ID是身份提供商(IdP),阿里云RAM是服务提供商(SP)。我们的配置核心是在IdP和SP之间建立双向的信任关系,并将Microsoft Entra ID上的应用程序角色映射为在阿里云上配置的RAM角色。

步骤一:在 Microsoft Entra ID 创建企业应用。从Microsoft Entra ID应用程序库中使用Alibaba Cloud Service (Role-based SSO)应用模板来创建企业应用程序。

步骤二:在Microsoft Entra ID中配置SAML。在Microsoft Entra ID中将阿里云角色SSO配置为受信的SAML服务提供商。

步骤三:在阿里云创建身份提供商。在阿里云RAM中将Microsoft Entra ID配置为受信的SAML身份提供商。

步骤四:在阿里云创建RAM角色。在阿里云RAM中创建信任主体类型为身份提供商的RAM角色。

步骤五:在 Microsoft Entra ID 创建应用角色并分配用户。在Microsoft Entra ID中为阿里云角色SSO应用程序创建和配置应用角色,并将测试用户分配给企业应用程序。

验证 SSO 登录。验证角色SSO登录是否可以正常工作。

准备工作

您需要通过RAM管理员(已授予AliyunRAMFullAccess权限)执行本示例阿里云RAM中的操作。关于如何在RAM中创建用户并授权,请参见创建RAM用户、为RAM用户授权。

您需要通过Microsoft Entra ID管理员用户(已授予全局管理员权限)执行本示例Microsoft Entra ID中的操作。关于如何在Microsoft Entra ID中创建用户并授权,请参见Microsoft Entra ID文档。

步骤一:在 Microsoft Entra ID 创建企业应用

使用Microsoft Entra ID管理员用户登录Azure门户。

在主页左上角,单击

图标。

图标。在左侧导航栏,选择。

单击新建应用程序。

搜索Alibaba Cloud Service (Role-based SSO)并单击选择。

输入应用名称,然后单击创建。

本示例中,使用默认应用名称

Alibaba Cloud Service (Role-based SSO),您也可以自定义应用名称。

步骤二:在Microsoft Entra ID中配置SAML

在Alibaba Cloud Service (Role-based SSO)页面的左侧导航栏,选择。

单击SAML。

配置SSO信息。

在页面左上角,单击上传元数据文件,选择阿里云的角色SSO元数据文件后,单击添加。

说明您可以在新的浏览器窗口中通过以下URL获取元数据文件:

https://signin.alibabacloud.com/saml-role/sp-metadata.xml,并将元数据XML文件另存到本地。在基本SAML配置页面,配置以下信息,然后单击保存。

标识符(实体 ID):从上一步的元数据文件中自动读取

entityID的值。回复 URL(断言使用者服务 URL):从上一步的元数据文件中自动读取

Location的值。

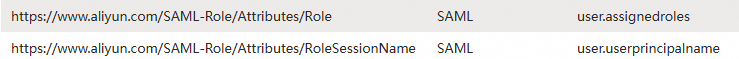

在属性和声明区域,单击

图标,检查是否存在以下两条声明。

图标,检查是否存在以下两条声明。

如果不存在,请单击添加新的声明,按下表信息依次添加两条声明。

名称

命名空间

源

源属性

Rolehttps://www.aliyun.com/SAML-Role/Attributes属性

user.assignedroles

RoleSessionNamehttps://www.aliyun.com/SAML-Role/Attributes属性

user.userprincipalname

在SAML证书区域,单击下载,获取联合元数据XML。

步骤三:在阿里云创建身份提供商

使用RAM管理员登录RAM控制台。

在左侧导航栏,选择。

在角色SSO页签,单击SAML页签,然后单击创建身份提供商。

在创建身份提供商页面,输入身份提供商名称

AAD。单击上传元数据,上传在步骤二:在Microsoft Entra ID中配置SAML中下载的联合元数据XML。

单击创建身份提供商。

点击创建好的身份提供商

AAD。在基本信息中找到身份提供商的ARN并复制,方便后续配置。

步骤四:在阿里云创建RAM角色

在RAM控制台的左侧导航栏,选择。

在角色页面,单击创建角色。

在创建角色页面的右上角,单击切换编辑器。

在编辑器中指定具体的SAML身份提供商。

编辑器支持可视化编辑和脚本编辑两种模式,您可以任选其一。以可视化编辑模式为例,您需要在主体中选择身份提供商类型,点击编辑。然后指定AAD为身份提供商,身份提供商类型选择SAML。

在创建角色对话框,输入角色名称(AADrole),然后单击确定完成角色创建。

点击创建好的RAM角色,在基本信息中找到角色的ARN并复制,方便后续配置。

您可以根据需要为RAM角色添加权限。具体操作,请参见为RAM角色授权。

步骤五:在 Microsoft Entra ID 创建应用角色并分配用户

在Microsoft Entra ID中创建角色。

管理员用户登录Azure门户。

在左侧导航栏,选择。

单击所有应用程序页签,然后单击Alibaba Cloud Service (Role-based SSO)。

在左侧导航栏,选择。

单击创建应用程序角色。

在创建应用程序角色页面,配置以下角色信息,然后单击应用。

显示名称:本示例中输入

Admin。允许的成员类型:本示例中选中用户/组+应用程序。

值:输入RAM角色ARN和身份提供商ARN,两者之间用半角逗号(,)分隔。本示例中输入

acs:ram::187125022722****:role/aadrole,acs:ram::187125022722****:saml-provider/AAD。说明请注意这里的输入顺序必须是

RAM角色ARN,身份提供商ARN。顺序错误会导致角色SSO登录失败。说明:输入备注信息。

选中是否要启用此应用程序角色。

说明如果您需要在Microsoft Entra ID中创建多个角色,请重复上述步骤并设置不同的显示名称和应用程序角色值。

将用户分配给企业应用并指定角色。

在左侧导航栏,选择。

在名称列表下,单击Alibaba Cloud Service (Role-based SSO)。

在左侧导航栏,选择。

单击左上角的添加用户/组。

在添加分配页面,选择目标用户,然后单击选择。

确认选择的角色是否为Admin,如果不是请更换为Admin。然后单击分配。

验证 SSO 登录

角色SSO仅支持从IdP侧发起SSO登录,因此您需要从Microsoft Entra ID侧进行登录来验证结果。

获取用户访问URL。

管理员用户登录Azure门户。

在左侧导航栏,选择。

在名称列表下,单击Alibaba Cloud Service (Role-based SSO)。

在左侧导航栏,选择,获取用户访问URL。

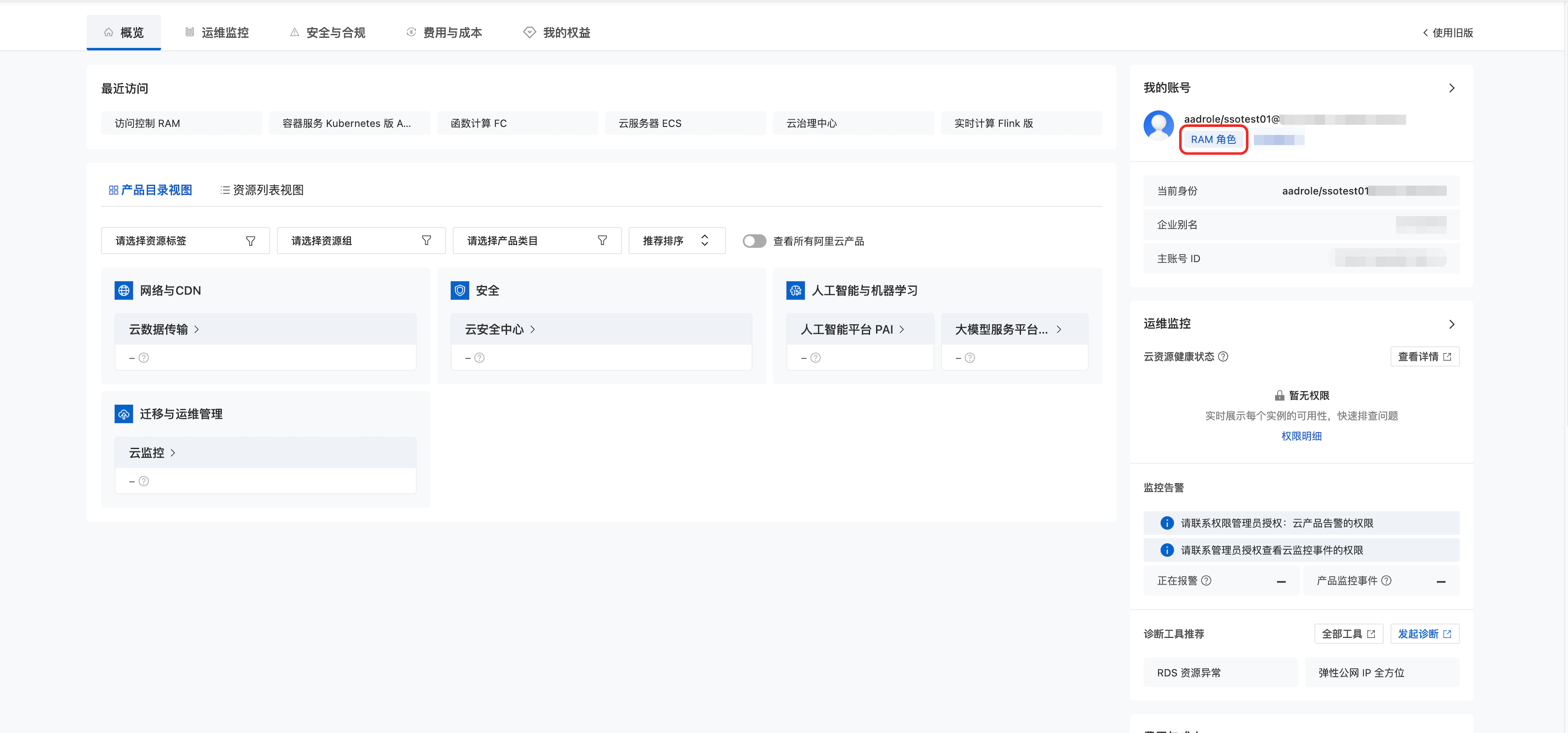

用户(ssotest01@example.onmicrosoft.com)从管理员用户处获取上述用户访问URL,然后在浏览器中输入该URL,使用自己的账号登录。登录成功后,默认用户会登录到阿里云控制台。可以在账号名前面看到我们定义的RAM角色(

aadrole)。

相关文档

您可以通过以下文档,了解更多相关信息:

了解阿里云SSO:SSO概览。

阿里云用户SSO的工作原理:用户SSO概览

阿里云用户SSO的配置示例:使用Microsoft Entra ID进行用户SSO的示例

阿里云SAML角色SSO的工作原理:SAML角色SSO概览

阿里云SAML角色SSO的进阶配置示例:使用Microsoft Entra ID进行角色SSO的示例

排查单点登录(SSO)的常见问题,请参见单点登录(SSO)常见问题。