本指南旨在解决企业多云数据库管理分散的难题。通过阿里云 RAM 角色扮演,我们演示了如何授权管理账号利用 Qoder、OpenClaw 等 AI 工具及 DAS Agent,实现跨账号数据库的集中监控与运维。按此操作,您将建立起安全高效的统一运维体系。建议将本文本直接复制给qoder/claw等AI工具,由AI工具可以帮助您完成配置。

一、业务场景与解决方案架构

1.1 业务场景描述

在现代企业架构中,通常存在以下需求:

集中管理: 希望使用一个统一管理账号(下文称A账号)的凭证,来运维所有业务账号(下文称B账号等)的数据库资源。

智能运维: 期望利用DAS Agent对数据库进行智能诊断和性能优化。

自动化报告: 希望通过DAS运维日报Skill自动生成跨账号的数据库运维报告。

安全合规: 避免在各个业务账号中分散配置和暴露AK/SK,以提高整体安全性和管理效率。

1.2 解决方案架构

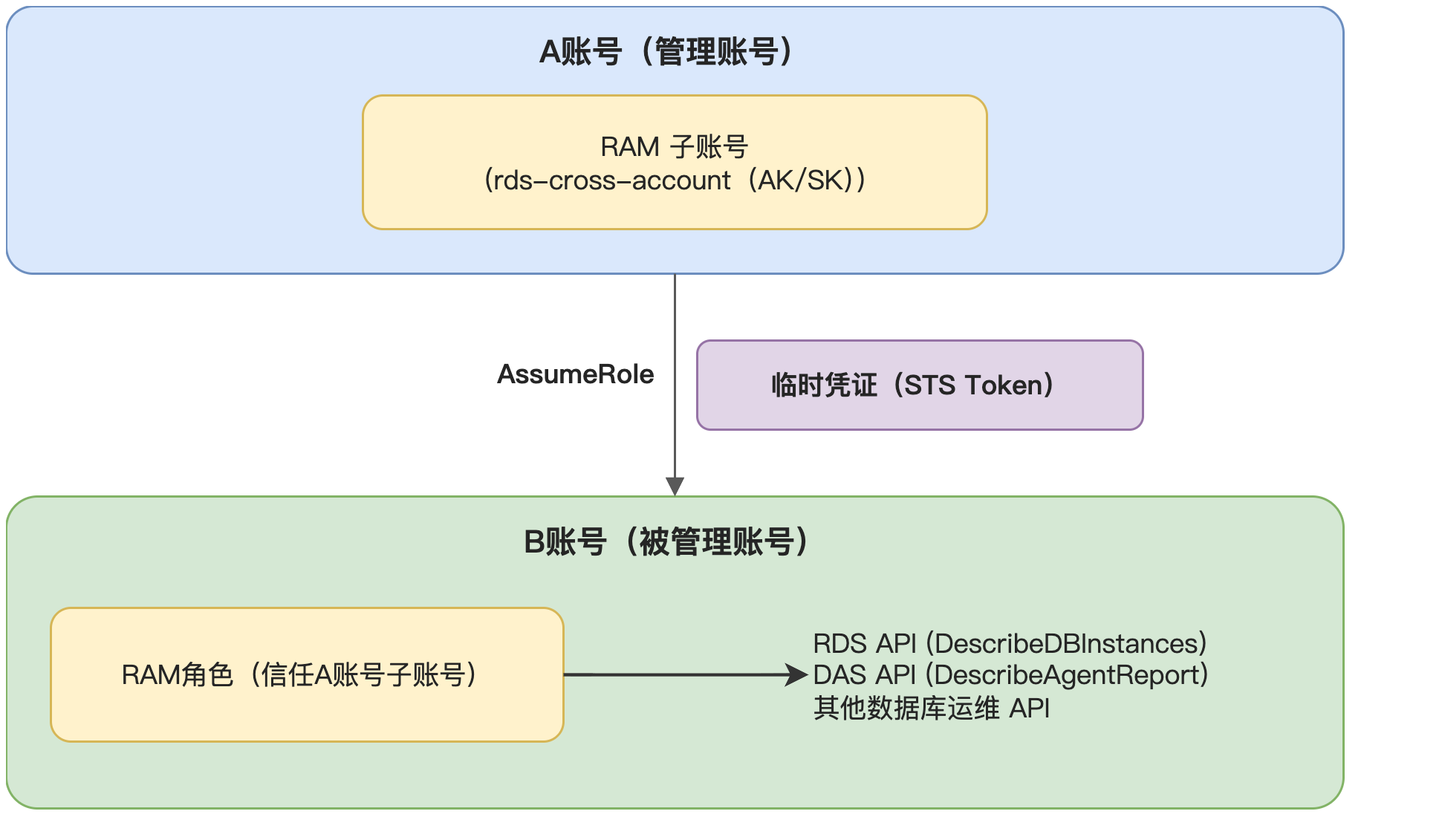

本方案的核心是利用阿里云RAM角色扮演机制,实现安全的跨账号临时授权。

实现原理: 管理账号(A账号)中的一个专用RAM子账号,通过调用STS的

AssumeRole接口,“扮演”被管理账号(B账号)中预先设定的一个RAM角色。成功扮演后,它会获得一个有时效性的临时安全凭证(STS Token),该凭证拥有B账号中那个RAM角色所具备的权限,从而可以安全地调用B账号下的RDS、DAS等API。架构图:

二、前置条件

参与方 | 所需权限与资源 |

A账号(管理账号) | 拥有创建和管理RAM子账号的权限。 |

B账号(被管理账号) | 拥有创建和管理RAM角色的权限。 |

出于安全最佳实践,阿里云不允许主账号直接扮演RAM角色。因此,本方案中所有跨账号操作都必须通过在A账号下创建一个专用的RAM子账号来执行。

三、详细配置步骤

步骤 1:在A账号创建专用的RAM子账号

创建一个专门用于执行跨账号操作的“操作员”身份,并为其授予扮演角色的权限。

操作账号: A账号(管理账号)

操作平台: RAM访问控制台

创建用户:

进入 ,单击创建用户。

登录名称:

rds-cross-account(建议)显示名称:

RDS Cross Account Operator访问配置:勾选使用永久 AccessKey 访问。

创建后,立即下载或保存生成的

AccessKeyId和AccessKeySecret,此凭证仅显示一次。

为子账号授权:

找到刚创建的用户

rds-cross-account,单击新增授权。在系统策略中,搜索并选择

AliyunSTSAssumeRoleAccess策略,该策略允许调用AssumeRole接口。

记录关键信息:

子账号ARN: 格式为

acs:ram::<A账号UID>:user/rds-cross-account。子账号AccessKeyId / AccessKeySecret。

步骤 2:在B账号创建可被扮演的RAM角色

创建一个“受信代理”角色,明确声明它信任来自A账号的特定子账号,并为其配置操作数据库所需的权限。

操作账号: B账号(被管理账号)

操作平台: RAM访问控制台

创建角色:

进入,单击创建角色。

信任主体类型:选择云账号。

信任主体名称:其他云账号。

选择云账号:填写 A账号的UID。

角色名称:

DASOperatorRole(建议,可自定义)。

配置信任策略:

角色创建后,进入其详情页,选择。

将策略内容替换为以下JSON,精确指定信任A账号下的

rds-cross-account子账号:

{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "RAM": [ "acs:ram::<A账号UID>:user/rds-cross-account" ] } } ], "Version": "1" }注意: 请将

<A账号UID>替换为真实的UID。为角色授权:

在角色详情页,选择 。

根据运维需求,按最小权限原则授予策略。

推荐权限组合 | 说明 |

只读诊断 | |

完整管理 | |

步骤 3:验证角色扮演

确认前两步的配置正确无误,确保跨账号的授权链路已经打通。

操作凭证: 使用A账号子账号的AK/SK。

您可以通过以下任一方式进行验证。

使用阿里云CLI验证(推荐)

首先,配置CLI使用A账号子账号的凭证:

aliyun configure # Access Key ID [None]: <A账号子账号的AccessKeyId> # Access Key Secret [None]: <A账号子账号的AccessKeySecret> # Default Region Id [None]: cn-hangzhou # Default output format [json]: json然后,调用

AssumeRole接口获取B账号的临时凭证:aliyun sts AssumeRole \ --RoleArn "acs:ram::<B账号UID>:role/DASOperatorRole" \ --RoleSessionName "RDSOpsTestSession"如果成功,将返回包含

AccessKeyId,AccessKeySecret和SecurityToken的JSON。最后,使用获取到的临时凭证尝试访问B账号的资源:

aliyun rds DescribeDBInstances \ --RegionId cn-hangzhou \ --access-key-id <临时AccessKeyId> \ --access-key-secret <临时AccessKeySecret> \ --security-token <临时SecurityToken>如果能成功列出B账号下的RDS实例,则证明配置成功。

步骤 4:在AI工具中配置环境变量

将AK/SK和角色信息以环境变量的形式注入AI工具(如Qoder/OpenClaw),使其具备跨账号操作的能力。

配置A账号(管理账号)凭证

# A账号子账号的AK/SK,用于直接操作A账号资源和发起角色扮演 ALIBABA_CLOUD_ACCESS_KEY_ID=<A账号子账号的AccessKeyId> ALIBABA_CLOUD_ACCESS_KEY_SECRET=<A账号子账号的AccessKeySecret> ALIBABA_CLOUD_REGION_ID=cn-hangzhou配置B账号(被管理账号)的角色信息

# B账号的角色扮演配置,通常用于Skill或代码内部调用 ALIYUN_B_ACCOUNT_UID=<B账号UID> ALIYUN_B_ROLE_ARN=acs:ram::<B账号UID>:role/DASOperatorRole ALIYUN_B_REGION_ID=cn-shanghai配置更多账号(可选)

如果需要管理C账号、D账号等,只需按相同格式添加环境变量即可:

# C账号 ALIYUN_C_ACCOUNT_UID=<C账号UID> ALIYUN_C_ROLE_ARN=acs:ram::<C账号UID>:role/DASOperatorRole ALIYUN_C_REGION_ID=cn-beijing

步骤 5:配置并使用DAS Agent Skill

在AI工具中调用DAS Agent的智能诊断能力,并通过角色扮演指定目标账号。

安装Skill

在Qoder/OpenClaw的配置文件中,添加DAS Agent Skill:

skill: "alibabacloud-das-agent"在代码中调用(示例)

Skill的底层实现会利用环境变量自动处理角色扮演。以下伪代码演示了其工作原理:

// Skill内部会读取环境变量,并根据传入的目标账号信息自动扮演角色 const dasAgent = new DASAgent({ accessKeyId: process.env.ALIBABA_CLOUD_ACCESS_KEY_ID, // A账号子账号AK accessKeySecret: process.env.ALIBABA_CLOUD_ACCESS_KEY_SECRET, // A账号子账号SK roleArn: 'acs:ram::<B账号UID>:role/DASOperatorRole', // 目标角色 regionId: 'cn-shanghai' }); // 用户通过自然语言触发诊断,Skill内部调用此方法 const report = await dasAgent.diagnose({ instanceId: '<B账号下的实例ID>', task: 'cpu_usage_analysis' });常见诊断任务示例

您可以直接在AI工具的对话框中用自然语言发起诊断:

"分析实例 a-instance-id 的CPU使用情况""查看B账号下实例 b-instance-id 最近1小时的慢查询""对C账号的实例 c-instance-id 进行一次全面健康检查"

步骤 6:配置并使用DAS运维日报Skill

自动化生成单个或多个账号下数据库实例的运维日报。

调用方式(示例)

运维日报功能通常集成在

alibabacloud-das-agentSkill中。const dasAgent = new DASAgent({ /* ...同上... */ }); // 获取B账号下指定实例的运维日报 const dailyReport = await dasAgent.getDailyReport({ instanceId: '<B账号下的实例ID>', date: '2026-04-30', reportType: 'full' // full | diagnostic | security });批量生成多账号日报(示例)

您可以编写一个简单的循环,遍历所有配置的账号,批量生成日报。

// 假设accounts是从环境变量中解析出的账号列表 const accounts = [ { uid: '<B账号UID>', roleArn: 'acs:ram::<B账号UID>:role/DASOperatorRole', region: 'cn-shanghai' }, { uid: '<C账号UID>', roleArn: 'acs:ram::<C账号UID>:role/DASOperatorRole', region: 'cn-beijing' } ]; for(const account of accounts) { const dasAgent = new DASAgent({ /* ...配置... */ roleArn: account.roleArn, region: account.region }); // ... 获取实例列表并生成日报 ... console.log(`账号 ${account.uid} 的日报已生成。`); }

四、安全最佳实践

最小权限原则: 仅为RAM角色授予完成工作所必需的最小权限。优先使用

ReadOnly策略。临时凭证管理: AssumeRole返回的凭证默认有效期为1小时。切勿在代码中硬编码临时凭证,应在每次需要时动态获取。

AK/SK保护: 严禁在代码中硬编码任何AK/SK。应通过环境变量或密钥管理服务(KMS)进行管理。定期轮换子账号的AccessKey。

操作审计: 在RAM控制台定期审查角色的调用日志。在ActionTrail中审计

AssumeRole的调用记录,监控异常扮演行为。

五、常见问题

Q:调用

AssumeRole时报错 "Roles may not be assumed by root accounts"?A:这是因为您使用了主账号的AK/SK。解决方案: 必须使用已授权

AliyunSTSAssumeRoleAccess的RAM子账号的AK/SK来调用。Q:扮演角色成功,但调用API时报错 "User not authorized"?

A:这说明B账号中的RAM角色权限不足。解决方案: 登录B账号,为

DASOperatorRole角色添加所需的权限策略,如AliyunRDSReadOnlyAccess。Q:如何在代码中优雅地管理多个账号的凭证?

A:建议创建一个凭证管理的封装类或函数。该函数接收目标账号的

RoleArn作为输入,内部负责调用AssumeRole并缓存临时凭证,直到其过期。这样业务代码只需关心调用哪个账号,无需关心凭证细节。

六、总结

通过以上配置,您已经成功构建了一个安全、可扩展的跨账号数据库统一运维体系,实现了:

✅ 统一凭证管理: 仅需维护一个专用子账号的AK/SK。

✅ 安全权限隔离: 各业务账号通过RAM角色精确授权,风险可控。

✅ 智能化运维集成: 在AI工具中无缝集成了DAS Agent的强大能力。

✅ 完整的审计追踪: 所有跨账号操作均有据可查。