ALB支援配置SM2國密認證和包含國密加密套件的自訂TLS安全性原則,使國密瀏覽器能夠通過TLCP協議安全訪問業務,實現符合國家密碼標準的HTTPS加密通訊,滿足金融、政務等行業的等保三級合規要求。

適用範圍

操作步驟

1. 建立ECS執行個體並部署服務

參考下表配置,建立ECS執行個體。

執行個體名稱:ECS01

地區:華東2(上海)

VPC:

VPC1交換器:

VSW1鏡像:Alibaba Cloud Linux 3.2104 LTS 64位

遠端連線ECS01。執行以下命令,部署Nginx服務。

sudo yum install -y nginx sudo systemctl start nginx echo "Hello from ECS backend" | sudo tee /usr/share/nginx/html/index.html在ECS執行個體所屬安全性群組添加入方向規則,允許存取請求流量。請確保規則具備足夠高的優先順序。

授權策略:允許

協議:自訂TCP

訪問來源:選擇

IPv4後,選擇本VPC網段。訪問目的(本執行個體):選擇

連接埠後,選擇HTTP(80)。

相關操作,可參考自訂購買執行個體、ECS遠端連線操作指南、配置安全性群組規則。

2.建立ALB執行個體

登入ALB控制台,選擇華東2(上海)地區,單擊建立應用型負載平衡。

在購買頁完成以下配置,單擊立即購買。

執行個體網路類型:選擇公網。

VPC:選擇

VPC1。可用性區域:勾選上海 可用性區域E和上海 可用性區域F後分別選擇

VSW1和VSW2,並自動分配公網IP。協議版本:選擇IPv4。

功能版本(執行個體費):選擇標準版。

在確認訂單頁面確認執行個體配置詳情,單擊立即開通。

3.建立伺服器組並添加後端伺服器

在伺服器組控制台,確認地區為華東2(上海),單擊建立伺服器組。

參考以下資訊完成伺服器組配置,單擊建立。

伺服器群組類型:選擇伺服器類型。

伺服器組名稱:本文輸入

sg-nginx。VPC:選擇

VPC1。選擇後端協議:預設選擇

HTTP。

單擊伺服器組建立成功彈窗中的添加後端伺服器。選中

ECS01,單擊下一步。在配置連接埠和權重步驟中,將伺服器的通信埠設定為80,單擊確定完成添加。

4.建立包含國密加密套件的TLS安全性原則

使用國密認證時,必須配合包含國密加密套件的自訂TLS安全性原則。系統預設策略不包含國密加密套件。

在ALB控制台左側導覽列單擊TLS安全性原則,單擊自訂策略頁簽下的建立自訂策略。

在建立面板中,輸入策略名稱

gm-tls-policy,選擇最低版本為TLS 1.0及以上,在選擇密碼編譯演算法套件中將ECC-SM2-WITH-SM4-SM3移至右側已選框,單擊建立。

ECC-SM2-WITH-SM4-SM3是ECC-SM2-SM4-CBC-SM3和ECC-SM2-SM4-GCM-SM3的別名。

5.建立HTTPS監聽並配置國密認證

在ALB控制台,單擊目標執行個體ID進入執行個體詳情頁。在監聽頁簽單擊建立監聽。

在配置監聽步驟,選擇監聽協議為HTTPS,監聽通信埠填寫

443,完成後單擊下一步。在配置SSL認證步驟,選擇已準備的國密認證(認證列表顯示演算法類型,

SM2即國密認證),TLS安全性原則選擇gm-tls-policy,單擊下一步。在選擇伺服器組步驟選擇伺服器組

sg-nginx,完成後單擊下一步。在組態稽核步驟,確認配置並單擊提交。

配置國密認證後,必須選擇包含國密加密套件的自訂TLS安全性原則,否則用戶端將無法正常訪問。

6.佈建網域名解析

將自有網域名稱通過CNAME解析指向ALB執行個體的DNS名稱,用戶端通過自有網域名稱訪問ALB。

本文以阿里雲Alibaba Cloud DNS為例,對於非阿里雲註冊網域名稱,需先將網域名稱添加到雲解析控制台。

7.驗證測試

sm2.example.com為樣本網域名稱,實際測試時請替換為步驟6中配置的真實網域名稱,需確保網域名稱解析已生效。訪問使用國密認證的網站需要支援國密演算法的特殊瀏覽器,本文使用零信瀏覽器。

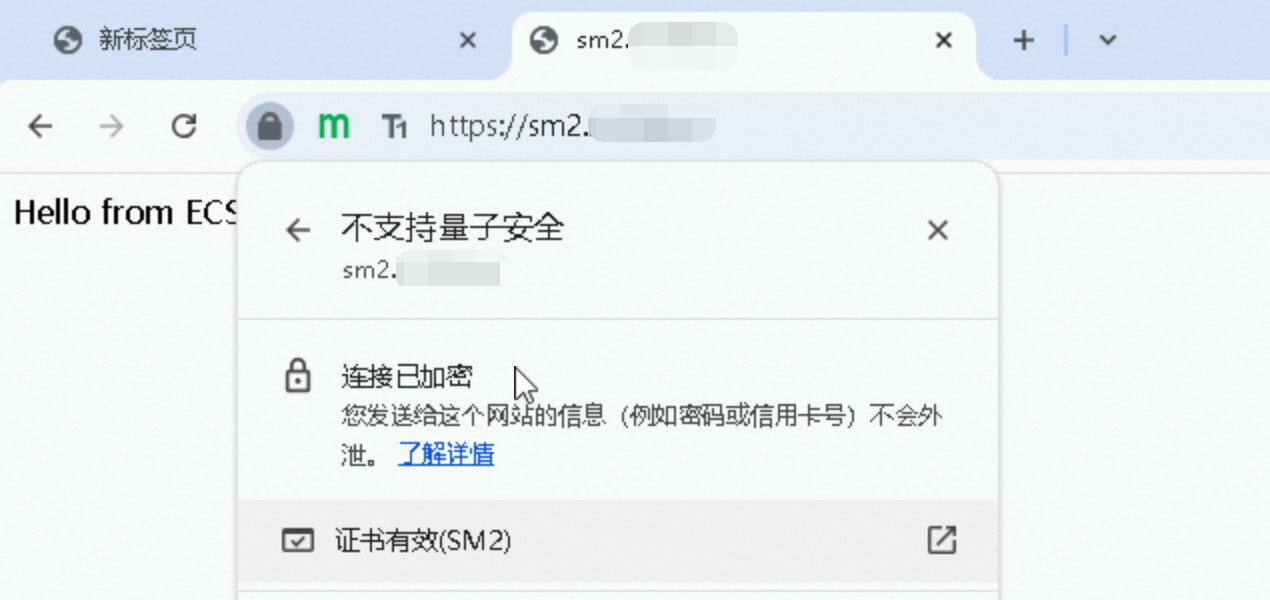

驗證國密HTTPS

在零信瀏覽器地址欄輸入https://sm2.example.com並訪問。訪問成功後,單擊瀏覽器地址欄左側的鎖表徵圖查看認證資訊,確認認證類型顯示為SM2,表示國密HTTPS配置成功。

更多資訊

使用限制

計費說明

常見問題

國密瀏覽器訪問失敗,提示SSL握手錯誤

確認自訂TLS安全性原則已勾選國密加密套件

ECC-SM2-WITH-SM4-SM3。確認監聽已關聯包含國密加密套件的自訂TLS安全性原則。