建立辦公安全平台SASE(Secure Access Service Edge)與Identity as a Service (IDaaS)的串連,使您的企業使用者直接以應用身份服務帳號登入辦公安全平台,方便您在辦公安全平台管控企業使用者的存取權限,從而保障企業的辦公資料安全。本文介紹如何建立辦公安全平台與應用身份服務的串連。

應用情境

SASE協助您管控企業員工的內網存取權限、互連網存取權限,以及保護企業辦公資料,滿足企業對日常辦公安全的需求。當您已經使用IDaaS管理企業的使用者資訊,此時,您可以通過SASE與IDaaS的串連,實現企業使用者直接使用IDaaS帳號登入SASE用戶端,無需再維護一套SASE的身份管理系統,為您降低使用者資訊的維護成本。

前提條件

操作流程

步驟一:擷取SP Entity ID和SP ACS URL資訊

建立SASE與IDaaS串連之前,您需要先擷取SP Entity ID和SP ACS URL資訊,用於建立SAML應用。擷取SP Entity ID和SP ACS URL資訊有兩種方式。

SP Entity ID和SP ACS URL是固定值,您可以儲存如下固定值:

SP Entity ID:https://saml-csas.aliyuncs.com/saml/metadata

SP ACS URL:https://saml-csas.aliyuncs.com/saml/acs

您可以SASE控制台擷取。

登入辦公安全平台控制台。

在左側導覽列,選擇。

在身份同步頁簽,單擊新增身份源。

在新增身份源面板中,選擇IDaaS,然後單擊开始配置。

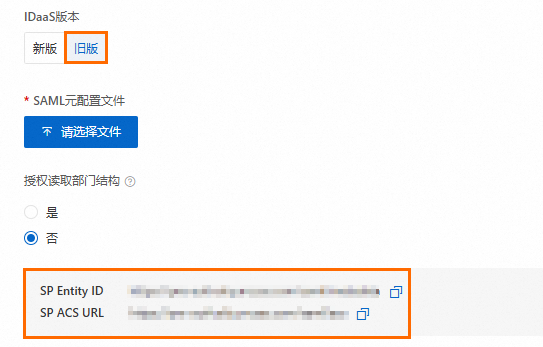

在基礎配置嚮導中,IDaaS版本選擇旧版後擷取SP Entity ID和SP ACS URL資訊。

步驟二:建立SAML應用並授權訪問應用

建立SAML應用是為了SASE與IDaaS安全域交換認證和資料授權。

開通EIAM執行個體。具體操作,請參見免費開通執行個體。

建立SAML應用並授權訪問應用。

使用管理員帳號登入應用身份管理主控台。在左側導覽列,單擊EIAM雲身份服務。

在EIAM雲身份服務頁面的舊版頁簽,單擊開通的EIAM執行個體右側操作列的管理。

在左側導覽列,選擇。

定位到已建立的SAML應用,單擊右側操作列的添加應用。

您可以在搜尋方塊搜尋SAML,快速尋找到SAML應用。

在添加應用(SAML)面板,單擊添加SigningKey。然後在添加SigningKey面板,設定相關資訊建立一個SAML應用。設定完成後,單擊提交。

在添加應用(SAML)面板,單擊已添加的SAML應用右側操作列的選擇。參考如下關鍵配置項說明設定相關參數,設定完成後,單擊提交。

配置項

說明

樣本值

應用程式名稱

應用的名稱。

SAML_test123

IDaaS IdentityId

身份源的認證參數,需要您自訂。

test

SP Entity ID

固定值。

https://saml-csas.aliyuncs.com/saml/metadata

SP ACS URL(SSO Location)

固定值。

https://saml-csas.aliyuncs.com/saml/acs

NameIdFormat

名稱ID格式,需要您選擇ID的格式。

farmat****

Binding

身份源調用第三方應用SP提供的ACS URL的方式。不需要重新設定,保持預設配置POST。

POST

Assertion Attribute

斷言屬性。配置後,會將值放入SAML斷言中。名稱為自訂名稱,值為賬戶的屬性值。您必須要配置的斷言屬性如下:

賬戶名稱

郵箱

手機號

說明斷言屬性需要與SASE的身份源管理中單身份源IDaaS類型的屬性配置預設欄位保持一致。

賬戶名稱:username

郵箱:email

手機號:telephone

賬戶關聯方式

賬戶關聯:系統按主子賬戶對應關係進行手動關聯,使用者添加後需要管理員審批。

賬戶映射:系統自動將主賬戶名稱或指定的欄位對應為應用的子賬戶。

賬戶映射

應用添加成功後,在彈出的對話方塊單擊立即授權。

在應用授權頁面的應用授權主體頁簽,選擇已建立的SAML應用(SAML_test123),然後對賬戶授權。完成後,單擊儲存。

步驟三:擷取元設定檔和API資訊

按照以下步驟擷取元設定檔和API資訊,該資料用於建立IDaaS身份管理。

使用管理員帳號登入應用身份管理主控台。在左側導覽列,單擊EIAM雲身份服務。

在EIAM雲身份服務頁面的舊版頁簽,單擊開通的EIAM執行個體右側操作列的管理。

在左側導覽列,選擇。在應用列表頁面,展開已建立的SAML應用(SAML_test123)右側操作列的詳情。

在應用資訊地區,單擊查看詳情。

在右側應用詳情(SAML)面板,單擊匯出IDaaS SAML元設定檔。

在應用列表頁面的API地區,開啟API開關,將API Key和API Secret的值儲存到本地。

步驟四:建立辦公安全平台與IDaaS的串連

建立IDaaS身份管理,建立SASE與IDaaS的串連。

登入辦公安全平台控制台。

在左側導覽列,選擇。

在身份同步頁簽,單擊新增身份源。

在新增身份源面板中,選擇IDaaS,然後單擊开始配置。

在基礎配置嚮導中,參考如下關鍵配置項說明設定相關參數。然後單擊確定。

配置項

說明

樣本值

身份源名稱

IDaaS配置的名稱。

長度為2~100個字元,中文字元、英文字母、阿拉伯數字、短劃線(-)和底線(_)。

test123

描述

該配置的描述資訊。

該描述會作為登入標題顯示在SASE用戶端介面,方便您登入時知曉身份源資訊。

IDaaS登入

身份源状态

根據需要配置身份源狀態。取值:

已開啟:建立成功後開啟身份源開關。

已關閉:建立成功後關閉身份源開關。

重要關閉身份源開關,會導致終端使用者使用SASE App無法訪問內網應用。請謹慎操作。

已開啟

IDaaS版本

選擇IDaaS版本。

舊版

配置名稱

自訂配置的名稱。長度為2~100個字元,支援輸入漢字與字母、數字、底線(_)和短劃線(-)。

test123

SAML元配置文件

關於如何擷取該檔案,請參見步驟三:擷取元設定檔和API資訊。

無

授权读取部门结构

根據需要授權讀取部門結構的許可權。取值:

是:請輸入IDaaS的API相關資訊,用以擷取企業目錄結構列表,需要設定API Key和API Secret,並設定自動同步相關功能。

說明配置後您可以按照目錄列表批量下發安全性原則。在下發安全性原則時,系統不會讀取您的員工資訊。

自动同步:開啟自动同步開關後,系統將自動根據同步模式從IDaaS同步相關資訊。

如果您未開啟自动同步,需要手動同步群組織架構,具體操作,請參見查看同步記錄。

同步员工信息:開啟同步员工信息開關後,系統將根據自动同步周期,自動從企業微信同步員工資訊。

說明若未開啟自动同步功能,則不執行同步员工信息功能。

自动同步周期:設定自动同步周期,支援設定每1小時-每24小時自動同步一次。

否:表示不授權讀取部門結構。

關於如何擷取API Key和API Secret,請參見步驟三:擷取元設定檔和API資訊。

API Key:dingwjlht8b93ara****

API Secret:1Uji1mEjhmWq_SmE0KNScspYk0bBgDrlZ95vUTR-bn4FbfeVQQKNr1_1giWA****

如果您在配置授权读取部门结构時選擇否,單擊確認,即可完成配置。

若您選擇是,可以單擊連通性測試,測試成功後,單擊確認,完成配置。

步驟五:查看串連是否建立成功

開啟您已安裝的SASE App。

輸入企業認證標識,然後單擊確認。

您可以登入辦公安全平台控制台。在左側導覽列的設定頁面,擷取企業認證標識。

可選:支援通過移動端App掃碼登入。

使用IDaaS使用者帳號和密碼登入。

登入成功後,表示您已成功建立SASE與IDaaS的串連。