本文以Secure Access Service Edge (SASE)單點登入應用身份服務 IDaaS(Identity as a Service)應用門戶為例,介紹如何端到端地配置SASE單點登入IDaaS整合的業務應用。

功能概述

辦公安全平台通過採用OpenID Connect (OIDC)協議,作為與阿里雲IDaaS解決方案之間的橋樑,實現了單點登入(SSO)功能的互聯互連。只要企業現有的SSO服務支援OIDC標準,就能夠將辦公安全平台的帳號體系作為身份供應商(IdP),無縫整合到其SSO架構。

情境樣本

當前某企業使用IDaaS進行員工身份和應用許可權管理,且使用IDaaS完成了內部應用的SSO接入。同時企業接入了SASE服務,保障遠程辦公接入和辦公敏感性資料的安全。此時可使用SASE的SSO功能,通過OIDC協議與IDaaS服務打通。以實現企業員工登入SASE App後,能夠直接在IDaaS的應用門戶使用SASE App身份直接登入內網應用。

前提條件

已購買SASE服務。具體操作,請參見購買服務。

已登入SASE App。具體操作,請參見安裝並登入SASE App。

已開通IDaaS服務並建立EIAM雲身份服務新版執行個體。具體操作,請參見免費開通執行個體。

已在IDaaS服務整合企業所需的業務應用。具體操作,請參見應用開通說明。

操作流程

步驟一:擷取IDaaS授權回調地址

登入IDaaS管理主控台。

在EIAM雲身份服務頁面,單擊已建立的執行個體名稱。跳轉到該執行個體的雲身份服務控制台。

在左側導覽列,單擊身份提供方。

在身份提供方頁面,單擊其他身份提供方。

在新增身份提供方面板,單擊OIDC身份提供方。

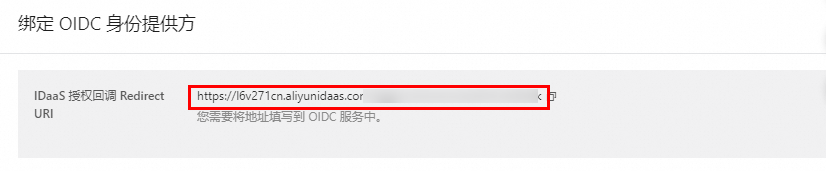

在綁定OIDC身份提供方面板,複製IDaaS授權回調Redirect URI。

建議您不要關閉該頁面,步驟三也需要在該頁面完成配置。

步驟二:配置SASE SSO策略

登入辦公安全平台控制台。

在左側導覽列,選擇。

在单点登录頁面,單擊添加策略。

在添加策略面板,根據下表配置策略資訊。

配置項

說明

樣本值

策略名稱

策略的名稱。

SASE_SSO_test

策略狀態

策略的啟用狀態

置為啟用狀態

介面訪問授權

設定client_id、client_secret。使用單點登入前需啟用介面訪問,您需要使用client_id、client_secret進行介面授權。

重要請保管好client_secret,一旦懷疑泄露,請刪除舊密鑰並添加新密鑰進行輪轉。

client_id:sase_sso

client_secret:1kr6ld066******

登录Redirect URL

填寫企業內網應用的URL的redirect_uri參數,目的是將該值加白,方便SASE在認證完成後發起登入請求。

該值即步驟一擷取的授權回調Redirect URI。

https://l6v271cn.aliyunidaas.com/login/********

單擊確定。

步驟三:為IDaaS執行個體綁定SASE身份源

在綁定OIDC身份提供方面板,參考下表設定綁定資訊。

如果您已經關閉了IDaaS的頁面,請參考步驟一的介面入口進入綁定OIDC身份提供方面板。

關於IDaaS產品綁定OIDC身份提供方欄位的詳細資料,請參見綁定OIDC身份提供方。

配置項

樣本值

登入資訊

顯示名稱

SASE

登入配置

認證模式

client_secret_post

Client ID

sase_sso

Client Secret

client_secret:1kr6ld066******

Scopes

openid,external_id

端點配置

Issuer

填寫Issuer值後,可以通過解析發現端點,自動擷取端點資訊。

授權端點

令牌端點

公開金鑰端點

使用者資訊端點

單擊下一步選擇情境。

為了方便本次驗證,情境選擇預設配置。如果需要瞭解情境的具體說明,請參見選擇情境。

單擊完成建立。

步驟四:使用SASE SSO訪問IDaaS整合的應用

在EIAM雲身份服務頁面,定位到指定的IDaaS執行個體,單擊使用者門戶地址。

在使用者門戶登入頁,您可以看到其他登入方式下出現SASE身份源。

單擊SASE身份源,登入IDaaS門戶。

在我的應用程式頁面,即可訪問當前整合在IDaaS的業務應用,無需您再次輸入賬戶名和密碼。