通過AccessKey網路訪問限制策略,限制使用永久AccessKey的API請求來源IP地址,將AccessKey調用來源控制在可信的網路環境內,提升AccessKey的安全性。

策略類型

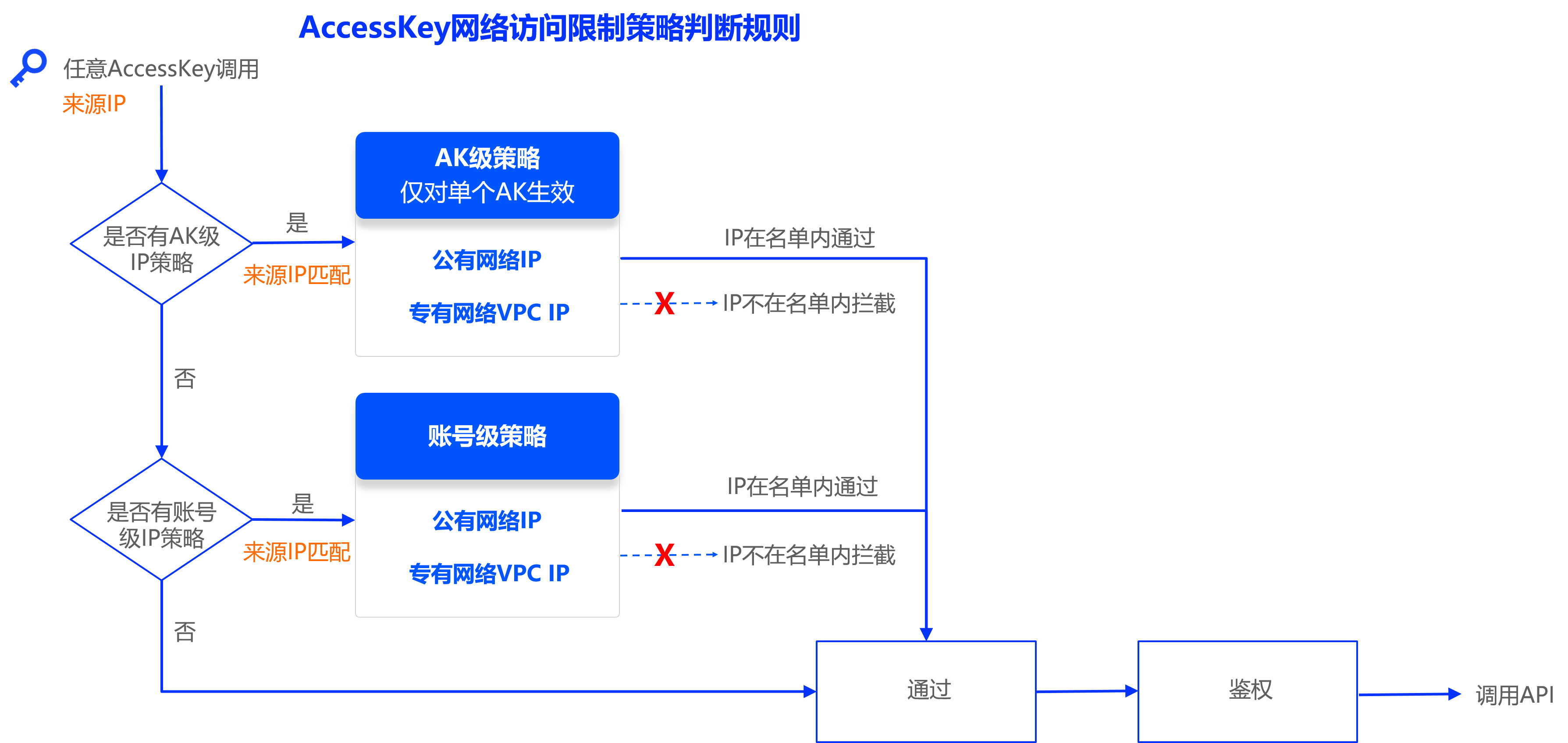

RAM提供以下兩種AccessKey網路訪問限制策略:

帳號級AccessKey網路訪問限制策略

該策略對阿里雲帳號內所有AccessKey生效,包括主帳號AccessKey和RAM使用者AccessKey。如果您要對帳號內所有AccessKey設定統一的策略,請設定帳號級AccessKey網路訪問限制策略。

AccessKey級網路訪問限制策略

該策略對主帳號或RAM使用者的單個AccessKey生效。如果您要對單個AccessKey設定策略,或在帳號已有策略的情況下要對指定AccessKey設定不同於帳號級的特殊策略,請設定AccessKey級網路訪問限制策略。

AccessKey級策略優先順序高於帳號級策略,當某個AccessKey配置了AccessKey級策略時,帳號級策略對該AccessKey不生效。

兩種類型的AccessKey網路訪問限制策略判定流程如下:

使用說明

AccessKey網路訪問限制策略僅對永久AccessKey進行調用限制,對臨時憑證STS Token無效。

如果您要對控制台登入進行網路訪問限制,請使用登入掩碼。更多資訊,請參見網路訪問限制設定。

請先使用測試環境AccessKey或建立AccessKey進行測試,測試符合預期後,再配置生產環境AccessKey的策略,避免因IP地址設定不全影響線上業務的正常運行。

如果部署在阿里雲上的應用程式通過公網調用其他雲端服務,則設定公網類型的AccessKey網路訪問限制策略;如果通過私網調用其他雲端服務,則設定專用網路類型的網路訪問限制策略。

使用限制

AccessKey網路訪問限制策略對除雲訊息佇列RocketMQ版、雲訊息佇列RabbitMQ版、雲Message QueueTT版、事件匯流排EventBridge、輕量訊息佇列、CloudMonitor(通過HTTP上報事件監控資料功能)、即時數倉Hologres以外的所有雲端服務生效,未支援的雲端服務上線時間由雲端服務另行通知。

雲帳號和單個AccessKey均支援最多添加8條網路訪問限制策略,其中公網策略最多添加1條。

每條策略最多包含50個IP地址/IP位址區段。

配置策略

建議您在配置前參考AccessKey審計記錄,結合商業網路管理資訊,梳理可信的網路地址清單,確保存取原則地址準確和完整。

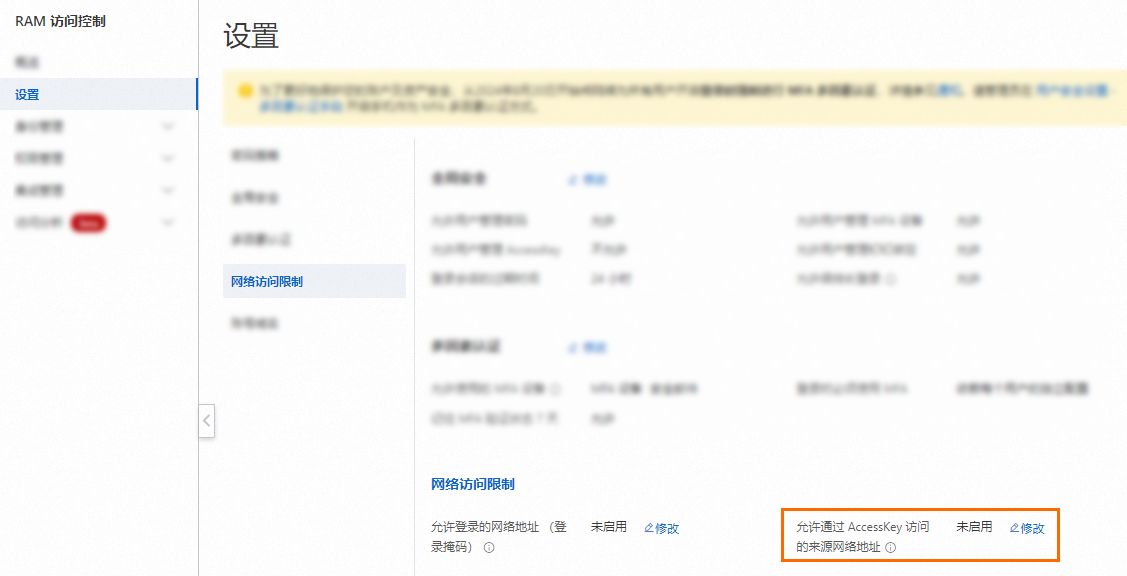

配置帳號級網路訪問限制策略

使用Resource Access Management員登入RAM控制台。

在設定頁面的網路訪問限制地區,單擊允許通過AccessKey訪問的來源網路地址右側的修改。

在帳號級網路訪問限制策略面板,設定公網策略和專用網路策略後,啟用策略並單擊提交。

策略狀態:選中啟用,當前配置的策略才會生效。

公網策略:單擊添加公網策略,輸入公網IP地址或IP位址區段,支援IPv4和IPv6格式。

不添加任何公網策略,表示拒絕所有公網IP訪問;單擊允許所有公網訪問,會添加一條

0.0.0.0/0或::/0公網策略,表示允許所有公網IP訪問。專用網路策略:單擊添加專用網路策略,輸入VPC ID和VPC內的IP地址或IP位址區段,支援IPv4和IPv6格式。

不添加任何專用網路策略,表示拒絕所有VPC內的IP地址訪問;單擊允許所有專用網路訪問,會添加一條VPC ID為

AllowAllVPC,IP地址為0.0.0.0/0或::/0專用網路策略,表示允許全網所有VPC(不限制帳號)內的所有IP地址訪問。

說明支援一條策略中輸入多個IP地址或IP位址區段,多個IP地址使用空格、半形逗號(,)或半形分號(;)分隔。

在確認提交對話方塊,輸入帳號ID,最後單擊確定。

重要提交至正式生效有分鐘級的延遲。帳號級網路訪問限制策略對設定了AccessKey級策略的AccessKey不生效。

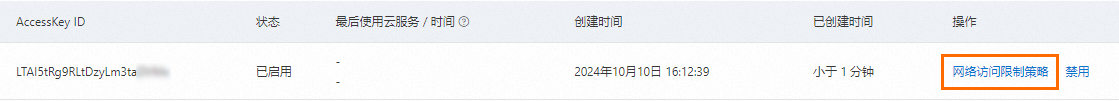

配置RAM使用者的AccessKey級網路訪問限制策略

使用Resource Access Management員登入RAM控制台。

在左側導覽列,選擇。

在使用者頁面,單擊目標RAM使用者名稱稱。

在認證管理頁簽下的AccessKey地區,單擊目標AccessKey操作列的網路訪問限制策略。

在AccessKey級網路訪問限制策略面板,設定公網策略和專用網路策略後,啟用策略並單擊提交。

策略狀態:選中啟用,當前配置的策略才會生效。

公網策略:單擊添加公網策略,輸入公網IP地址或IP位址區段,支援IPv4和IPv6格式。

不添加任何公網策略,表示拒絕所有公網IP訪問;單擊允許所有公網訪問,會添加一條

0.0.0.0/0或::/0公網策略,表示允許所有公網IP訪問。專用網路策略:單擊添加專用網路策略,輸入VPC ID和VPC內的IP地址或IP位址區段,支援IPv4和IPv6格式。

不添加任何專用網路策略,表示拒絕所有VPC內的IP地址訪問;單擊允許所有專用網路訪問,會添加一條VPC ID為

AllowAllVPC,IP地址為0.0.0.0/0或::/0專用網路策略,表示允許全網所有VPC(不限制帳號)內的所有IP地址訪問。

說明支援一條策略中輸入多個IP地址或IP位址區段,多個IP地址使用空格、半形逗號(,)或半形分號(;)分隔。

在確認提交對話方塊,輸入AccessKey ID,然後單擊確定。

重要提交至正式生效有分鐘級的延遲。帳號級網路訪問限制策略對設定了AccessKey級策略的AccessKey不生效。

配置主帳號的AccessKey級網路訪問限制策略

使用阿里雲帳號(主帳號)登入阿里雲控制台。

將滑鼠懸浮在右上方的帳號表徵圖上,單擊AccessKey。

在不建議使用雲帳號AccessKey對話方塊,勾選我確認知曉雲帳號AccessKey安全風險,然後單擊繼續使用雲帳號AccessKey。

單擊目標AccessKey操作列的網路訪問限制策略。

在AccessKey級網路訪問限制策略面板,設定公網策略和專用網路策略後,啟用策略並單擊提交。

策略狀態:選中啟用,當前配置的策略才會生效。

公網策略:單擊添加公網策略,輸入公網IP地址或IP位址區段,支援IPv4和IPv6格式。

不添加任何公網策略,表示拒絕所有公網IP訪問;單擊允許所有公網訪問,會添加一條

0.0.0.0/0或::/0公網策略,表示允許所有公網IP訪問。專用網路策略:單擊添加專用網路策略,輸入VPC ID和VPC內的IP地址或IP位址區段,支援IPv4和IPv6格式。

不添加任何專用網路策略,表示拒絕所有VPC內的IP地址訪問;單擊允許所有專用網路訪問,會添加一條VPC ID為

AllowAllVPC,IP地址為0.0.0.0/0或::/0專用網路策略,表示允許全網所有VPC(不限制帳號)內的所有IP地址訪問。

說明支援一條策略中輸入多個IP地址或IP位址區段,多個IP地址使用空格、半形逗號(,)或半形分號(;)分隔。

在確認提交對話方塊,輸入AccessKey ID,然後單擊確定。

重要提交至正式生效有分鐘級的延遲。帳號級網路訪問限制策略對設定了AccessKey級策略的AccessKey不生效。

配置樣本

情境 | 策略配置 |

對所有AccessKey不作網路訪問限制 | 帳號級和AccessKey級網路訪問限制策略狀態均設定為不啟用(無論策略是否有內容)。 |

允許來自全部公網IP的調用 | 在帳號級或AccessKey級網路訪問限制策略中添加一條IP地址為 |

允許來自全部VPC(不限制帳號)內IP的調用 | 在帳號級或AccessKey級網路訪問限制策略中添加一條VPC ID為 |

拒絕所有來自公網IP的調用 | 在帳號級或AccessKey級網路訪問限制策略中將策略狀態設定為啟用,但是不添加任何公網策略。 |

拒絕所有來自VPC內IP的調用 | 在帳號級或AccessKey級網路訪問限制策略中將策略狀態設定為啟用,但是不添加任何專用網路策略。 |

存在帳號級網路訪問限制,需要設定某個指定AccessKey允許全部公網和VPC的IP調用。 | 對指定AccessKey啟用AccessKey級網路訪問限制策略,策略內容如下:

|

允許阿里雲帳號下所有AccessKey通過公網IP(例如: | 啟用帳號級網路訪問限制策略,策略內容如下:

具體操作,請參見配置帳號級網路訪問限制策略。 |

允許指定AccessKey通過公網IP(例如: | 對指定AccessKey啟用AccessKey級網路訪問限制策略,策略內容如下:

啟用AccessKey級網路訪問限制策略後,帳號級策略對該AccessKey不生效。 具體操作,請參見配置RAM使用者的AccessKey級網路訪問限制策略、配置主帳號的AccessKey級網路訪問限制策略。 |

常見問題

如何梳理可信網路IP地址?

在Action Trail查看歷史調用IP地址

您可以藉助Action Trail提供的審計日誌查詢和分析歷史已成功調用的來源IP地址。具體如下:

已建立SLS跟蹤投遞:在Action Trail控制台的跟蹤頁面,開啟跟蹤詳情,單擊SLS日誌庫名稱跳轉到Log Service控制台,通過搜尋查詢可以統計指定AccessKey(欄位event.userIdentity.accessKeyId)的歷史調用的IP地址(event.sourceIpAddress),也可統計歷史調用的VPC ID(event.vpcId)。具體操作,請參見通過SLS或OSS控制台查詢事件。

查詢語句樣本:

* | SELECT "event.userIdentity.accessKeyId" AS access_key_id, "event.sourceIpAddress" AS source_ip_address, "event.vpcId" AS vpc_id FROM log WHERE "event.userIdentity.accessKeyId" = 'LTAI****************'未建立SLS跟蹤投遞:在Action Trail控制台的AccessKey審計頁面,輸入AccessKey ID,在調用記錄中依次查看每個雲端服務的調用源IP地址。具體操作,請參見查詢AccessKey日誌。

Action Trail只能查詢支援的雲端服務審計事件,對於Action Trail未支援的資料類事件,您需要藉助雲端服務自有的審計功能查詢。

查詢網路設定

部署在阿里雲的應用

當應用程式部署在阿里雲ECS、Container Service等上面,您可以直接在阿里雲上查詢執行個體、叢集等資源綁定的公網IP地址、Virtual Private Cloud ID和私網網段。

如果您的應用程式調用的是雲端服務的公網Endpoint,即為公網調用,來源IP地址為出口公網IP地址、公網NAT Gateway綁定的公網IP地址。若您的應用程式調用的是雲端服務的VPC Endpoint,即為Virtual Private Cloud調用,來源IP地址為VPC的私網IP地址。

雲端服務間調用

您使用阿里雲服務A需要與阿里雲服務B進行資料轉送時,雲端服務通常會提供多種調用方式,在調用雲端服務B時可能會使用阿里雲服務的IP地址,通常在Action Trail的記錄中事件來源也會顯示為雲端服務地址或者“internal”。建議您查詢雲端服務相關文檔,選擇使用服務角色或其他無AccessKey憑證方案。

以下提供部分雲端服務間調用的配置參考:

巨量資料開發治理平台DataWorks:在調用MaxCompute服務進行資料分析時使用的IP網段可查詢資料分析白名單,中繼資料採集可能使用的IP網段可查詢中繼資料採集的資料來源有白名單存取控制時需要配置的白名單。

Log ServiceSLS:通過資料加工將日誌流轉到其他雲帳號,建議您建立並使用RAM角色完成同帳號資料流轉,替代使用AccessKey的方式。

應用即時監控服務ARMS:跨帳號接入,建議使用RAM角色接入方式。

動態IP地址

當雲資源進行彈性擴容、自動變更配置時,IP地址會動態變化,需要及時將新的IP地址添加至AccessKey網路訪問限制策略。

Function Compute:預設使用動態公網IP,無法提供確切的IP地址,您可以配置固定公網IP地址。

部署在非阿里雲的應用

請手動確認應用部署環境的出口IP地址。

辦公網路IP地址

若您使用AccessKey進行本地開發調試,請聯絡商業網路管理員擷取辦公網路出口IP地址。

當出現API調用被網路訪問限制策略拒絕,且該拒絕不符合您的預期時,該怎麼辦?

問題現象

AccessKey網路訪問限制策略生效後,調用來源IP地址不在允許範圍內將會被拒絕,常見的報錯如下:

Message: The specified parameter "AccessKeyId.AccessPolicyDenied" is not valid.Message: code: 400, Specified access key denied due to access policy. 解決方案

當出現調用被網路訪問限制策略拒絕,且該拒絕不符合您的預期時,您可以按如下操作嘗試解決:

確認被限制的AccessKey是否設定了AccessKey級網路訪問限制策略。

是:修改AccessKey級網路訪問限制策略,將來源IP地址加入到策略中。

否:繼續下一步檢查。

使用Resource Access Management員檢查並修改帳號級AccessKey網路訪問限制策略,將來源IP地址加入到策略中。

如果還存在問題,可能考慮是因為來源IP地址不準確,您需要檢查並擷取準確的IP地址。

您可以通過Action Trail輔助查詢AccessKey的歷史調用來源IP地址。更多資訊,請參見在Action Trail查看歷史調用IP地址。