過度授權訪問分析器可以提供許可權治理的能力。分析器識別過度授權身份後,會產生對應的治理建議,協助您快速收斂閑置許可權,降低安全風險。

本功能為Beta版本,目前還未支援全量產品(具體支援的服務可參見:支援許可權審計的雲端服務)。請在進行許可權治理操作前,結合自身業務實際進行進一步核實與評估。

概述

當企業內的RAM身份(使用者或角色)被授予超出其業務需求的許可權時,即產生過度授權。這不僅增加了因誤操作或憑證泄露導致的安全風險,也為滿足合規性審計帶來了挑戰。手動審計和收縮許可權耗時耗力,且難以持續。

過度授權分析器是訪問分析器的一種(另一種是識別外部存取),用於自動識別和治理RAM身份(RAM使用者、RAM角色)因過度授權而產生的安全風險。它通過持續分析當前帳號或資來源目錄內的訪問行為,自動識別出如超級管理員、特權身份、不活躍身份以及許可權未被充分使用的身份,並提供明確、可執行檔治理建議。可根據這些建議,一鍵或通過簡單操作,安全、高效地收斂許可權,最小化安全風險,簡化許可權管理。

核心概念

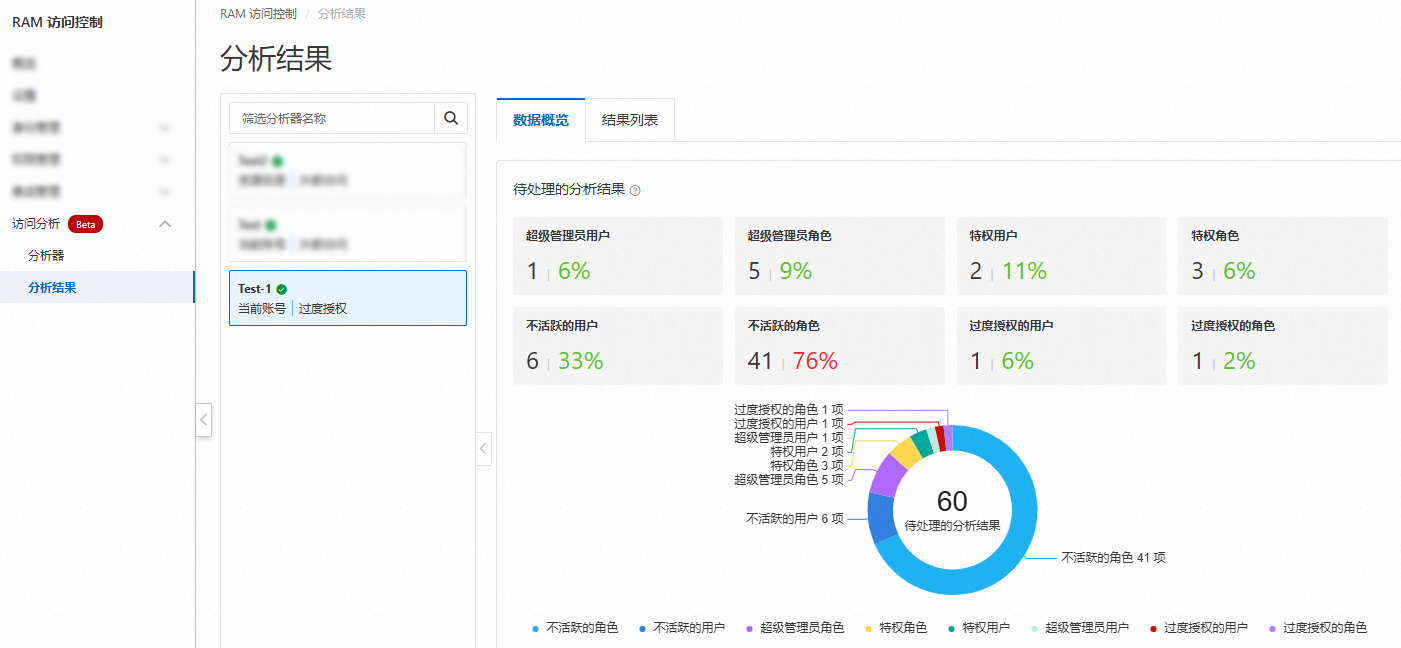

分析結果

分析結果是訪問分析器輸出的資料對象,包含以下關鍵資訊:

結果類型:分析結果所屬的類別,如:

超級管理使用者/角色

特權使用者/角色

不活躍的使用者/角色

過度授權的使用者/角色

結果狀態:處理狀態(待處理、已解決、已歸檔)

資源資訊:目標資源的名稱、類型、所有者

時間資訊:建立時間、分析時間、更新時間

結果ID:分析結果的唯一識別碼

治理建議

治理建議是訪問分析器針對分析結果產生的解決方案,包含:

許可權替換:用許可權範圍較小的策略替換高權限原則。例如,將超級管理員權限(

AdministratorAccess)替換為系統管理員許可權(PowerUserAccess)許可權移除:移除閑置的權限原則

身份管理:禁用或刪除不活躍的身份

結果歸檔:將符合預期的授權行為歸檔

判定邏輯

訪問分析器通過以下邏輯判定過度授與類型。當一個身份同時滿足多個條件時,將依據從上到下的優先順序順序,歸入唯一的分析結果類別。

優先順序 | 分析結果類型 | 判定邏輯簡述 |

1 | 超級管理使用者/角色 | RAM身份擁有帳號內所有資源的系統管理權限,例如被授予了 |

2 | 特權使用者/角色 | RAM身份被授予了除 |

3 | 不活躍的使用者/角色 | RAM身份在指定閑置訪問周期內(預設為90天),未訪問過資源或資料,且不滿足優先順序1和2的條件。注意:未被授予任何許可權的使用者或角色,即使不活躍,也不會被歸入此類。 |

4 | 過度授權的使用者/角色 | RAM身份在指定的閑置訪問周期內,擁有未使用的服務粒度或操作粒度許可權,且不滿足以上所有條件。注意:當前對不同服務的粒度支援範圍不同,具體可參考使用限制中的粒度支援範圍。 |

快速入門:完成一次許可權收斂

您可以快速使用訪問分析器完成一次基礎的許可權治理操作:禁用一個不活躍的RAM使用者。

準備工作

在開始前,請確保已滿足以下條件:

已建立分析器:已在訪問分析器控制台建立類型為過度授權的分析器。

具備操作許可權:執行治理操作需要相應的RAM許可權。建議為操作人員授予

AliyunRAMAccessAnalyzerFullAccess和AliyunRAMFullAccess許可權。

操作步驟

定位分析結果

登入RAM控制台。

在左側導覽列,點擊。

在頂部功能表列,選擇分析器執行個體所在的地區。

在頁簽,找到類型為不活躍的使用者的待處理分析結果並點擊。

查看並執行治理建議

在結果清單中,選擇一個確認不再需要的目標RAM使用者,點擊對應的結果 ID。

在分析結果詳情頁,點擊操作列的治理建議頁簽。稍作等待,系統會顯示移除未使用的身份的建議。點擊前往治理。

頁面將跳轉至RAM控制台的使用者詳情頁。可根據實際情況,禁用控制台登入、禁用AccessKey或刪除該使用者。

驗證結果。返回訪問分析器控制台,可將該分析結果歸檔,或等待下一次分析周期後該結果自動消失(轉為已解決狀態)。

治理建議操作指引

如您已熟悉各類分析結果類型,請參照下列操作指引,對不同類型的分析結果執行相應的治理措施。

治理超級管理使用者/角色 - 替換許可權為系統管理員

此操作旨在將不必要的超級管理員權限收縮為更安全的系統管理員(PowerUserAccess)許可權。

在或頁簽下,找到結果類型為超級管理使用者/角色的條目,點擊具體的結果 ID。

在分析結果詳情頁,點擊操作列的治理建議頁簽。

在治理建議面板中,找到將許可權替換為系統管理員(

PowerUserAccess)的建議。根據資源所有者的不同,執行相應操作:

當前帳號:直接點擊應用建議。系統將自動為目標身份附加

PowerUserAccess策略,然後分離AdministratorAccess策略。

跨帳號:系統不支援自動應用。請點擊複製URL,然後登入到目標資源所在的帳號,訪問該URL並手動完成許可權替換。

(可選)如果分析器沒有給出治理建議,可以參考:為何治理建議會顯示為空白?

風險與復原:此操作會變更核心許可權。執行前請務必評估 PowerUserAccess 是否滿足該身份的日常工作需求。若操作後出現問題,請立即前往RAM控制台,為該身份重新授予 AdministratorAccess 許可權。

治理超級管理使用者/角色 - 移除未使用的權限原則

如果超級管理員身份上還附加了其他閑置的系統策略或自訂策略,系統也會建議移除這些權限原則。如果有多條權限原則匹配治理建議,則會針對每一條策略產生一條建議。

在或頁簽下,找到結果類型為超級管理使用者/角色的條目,點擊具體的結果 ID。

在分析結果詳情頁,點擊操作列的治理建議頁簽。

在治理建議面板中,找到移除策略的建議。

根據資源所有者的不同,執行相應操作:

當前帳號:點擊應用建議,系統將自動分離該策略。

跨帳號:點擊複製URL,登入目標帳號後訪問該URL,並手動分離策略。

(可選)如果分析器沒有給出治理建議,可以參考:為何治理建議會顯示為空白?

風險與復原:確認該策略確實不再需要。若誤刪,可前往RAM控制台,為該身份重新授予被移除的權限原則。

治理特權使用者/角色 - 移除未使用的高危權限原則

對於特權使用者/角色,治理建議是移除未使用的高危權限原則。操作步驟與上述治理超級管理使用者/角色 - 移除未使用的權限原則相同。

治理不活躍的使用者/角色 - 禁用或刪除身份

對於長期未使用的身份,最佳實務是禁用或刪除,以徹底消除其安全風險。

在或頁簽下,找到類型為不活躍的使用者/角色的條目,點擊具體的結果 ID。

在分析結果詳情頁,點擊操作列的治理建議頁簽。

在治理建議面板中,找到移除未使用的身份的建議。

根據 資源所有者 的不同,執行相應操作:

當前帳號:點擊前往治理,頁面將跳轉至RAM控制台對應的使用者或角色詳情頁。可根據需要禁用登入(清空登入設定)、禁用/刪除AccessKey,或直接刪除該身份。

跨帳號:點擊複製資源URL,登入目標帳號後訪問該URL進行處理。

(可選)如果分析器沒有給出治理建議,可以參考:為何治理建議會顯示為空白?

治理過度授權的使用者/角色 - 移除未使用的權限原則

對於過度授權的使用者/角色,治理建議是移除未使用的權限原則。操作步驟與上述治理超級管理使用者/角色 - 移除未使用的權限原則相同。

歸檔分析結果

若某個分析結果符合業務預期且無需處理,可將其歸檔。歸檔後,分析結果的結果狀態會從待處理變更為已歸檔。

單個歸檔:在分析結果列表的操作列,或在治理建議面板中,點擊歸檔結果。

批量自動歸檔:如需系統自動忽略特定類型的分析結果(例如,忽略某個特定角色的不活躍狀態),可點擊儲存為歸檔規則。通過設定規則條件,未來所有匹配該規則的分析結果都將被自動 歸檔。具體請參見:自動歸檔分析結果。

查看與恢複:系統預設僅展示待處理的分析結果。如要查看或恢複已歸檔的分析結果,您可在分析結果清單頁面,通過設定篩選條件將結果狀態設定為已歸檔,即可查看所有已歸檔的結果。對於需要重新處理的條目,可以點擊取消歸檔,該條目會重新變更回待處理狀態。

使用限制

分析器類型:本功能僅支援過度授權類型的分析器執行個體,暫不支援外部存取類型。

粒度支援範圍:過度授權分析器會基於許可權審計資訊分析資來源目錄或當前帳號內所有RAM身份(不含服務關聯角色)的許可權。其支援的策略類型、雲端服務及粒度與許可權審計保持一致,詳見:支援許可權審計的雲端服務。如策略包含不在支援列表內的服務,將無法給出移除許可權的建議。

策略類型(僅針對超級管理員替換):超級管理員的許可權替換治理建議僅支援系統策略

AdministratorAccess,不支援自訂的管理員策略。策略內容:如果策略內容中包含

Deny或NotAction語句,分析器將無法給出移除許可權的建議。授權範圍:當管理員權限的授權範圍是“資源群組”而非“帳號”時,該身份不會被判定為超級管理員。

授權方式:許可權可直接授予使用者或角色,或通過使用者群組繼承。分析器能識別這兩種方式,但對使用者群組繼承的授權暫不提供自動治理建議,需管理員手動處理。

資料延遲:治理建議是基於分析結果產生的,分析結果的產生會有一定的延遲(最長24小時)。如果關注治理建議的時效性,您可以嘗試手動觸發重新掃描(在分析結果詳情頁點擊重新掃描),然後再次查看對應的治理建議。

常見問題

是否有辦法批量處理產生的治理建議?

目前不支援批量應用建議。但對於符合預期的特定類型治理建議,可通過建立歸檔規則來進行自動歸檔,從而實現批量忽略。

如何確認分析結果的資料有多新?

可在分析結果列表頁查看每條結果的更新時間欄位,或在結果詳情頁查看分析時間和更新時間,以確認其資料的時效性。時區顯示均為本地時間。

為何治理建議會顯示為空白?

在分析結果詳情頁點擊治理建議時,如未顯示任何建議,表示需您手動處理該分析結果,例如手動移除許可權或將結果歸檔。

造成治理建議為空白的常見原因包括:

超級管理員權限替換:若RAM身份在閑置訪問周期內已使用過

AdministratorAccess與PowerUserAccess之間的差值許可權,分析器無法推薦降權。移除閑置許可權:如果RAM身份在閑置訪問周期內使用過某權限原則中部分服務,分析器將不建議移除該策略。

如權限原則通過使用者群組繼承,或策略中部分服務不在支援範圍內,系統不會產生治理建議。詳情請參見:使用限制。

如何判斷許可權是否符合實際需求?

當您查看某條具體的分析結果時,建議在詳情頁關注以下關鍵屬性,以協助判斷當前許可權是否滿足實際業務需求。如發現許可權超出實際需要,可根據介面提供的治理建議進行調整,或手動最佳化許可權配置。

已訪問服務/已授予服務:

已授予服務表示在該身份被分配的權限原則中,包含的所有當前分析器支援的雲端服務數量。您可以通過查看訪問記錄列表來詳細瞭解這些雲端服務。

已訪問服務表示在閑置周期內,分析器檢測到該身份實際使用過的雲端服務數量。已訪問服務會在訪問記錄列表中優先顯示,且顯示最近訪問時間。您也可以主動篩選周期內有訪問的所有雲端服務。

已訪問操作/已授予操作:

已授予操作是指各個已授予服務下所包含的全部操作許可權總數。

已訪問操作是指分析器檢測到該身份在閑置周期內使用過的許可權運算元量。

說明注意:分析器對不同雲端服務的許可權審計支援粒度不同,部分服務暫不支援操作粒度層級的訪問統計(這部分服務的已訪問操作/已授予操作列為空白)。具體支援列表請參見:支援許可權審計的雲端服務。

最近訪問時間:顯示每個已訪問服務的最近一次被訪問的具體時間。

對於支援操作粒度許可權審計的雲端服務,您可以在操作欄點擊查看鑒權操作,詳細查看該身份實際訪問過的具體操作及其最近訪問時間。帶有特權標識的操作屬於高風險操作,請重點關注。