在協同使用資源的情境下,根據實際的職責許可權情況,您可以建立多個RAM使用者並為其授予不同的許可權,實現不同RAM使用者可以分權管理不同的資源,從而提高管理效率,降低資訊泄露風險。本文介紹如何建立RAM使用者並授予特定權限原則,從而控制對Prometheus執行個體的訪問。

前提條件

步驟一:為RAM使用者添加系統權限原則

該步驟是為了讓RAM使用者具備登入Prometheus控制台的許可權。

使用Resource Access Management員登入RAM控制台。

在左側導覽列,選擇。

在使用者頁面,單擊目標RAM使用者操作列的添加許可權。

在新增授權頁面,進行如下配置。

參數

說明

資源範圍

選擇帳號層級。

授權主體

指定授權主體,即需要添加許可權的RAM使用者。

權限原則

選中AliyunARMSPrometheusAccessAuth。

單擊確認新增授權,單擊關閉。

步驟二:建立自訂權限原則

使用Resource Access Management員登入RAM控制台。

在左側導覽列,選擇。

在權限原則頁面,單擊建立權限原則。

在建立權限原則頁面,單擊指令碼編輯頁簽,在策略文檔中編寫您的授權策略內容,策略內容參考如下樣本:華東1(杭州)地區資源類型為Prometheus執行個體的各操作許可權。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "arms:List*", "arms:Get*", "arms:Update*", "arms:Exe*", "arms:Create*", "arms:Del*", "arms:Add*", "arms:Check*", "arms:Delete*", "arms:Restart*", "arms:HealthCheck*", "arms:BindPrometheus*", "arms:install*" ], "Resource": "acs:arms:cn-hangzhou:*:prometheus/*" } ] }單擊確定,輸入權限原則名稱和備忘。

單擊確定。

步驟三:為RAM使用者添加自訂權限原則

步驟四:許可權驗證

為RAM角色添加權限原則後,您可以使用RAM角色登入ARMS控制台驗證。具體操作,請參見管理RAM使用者登入設定。

進入控制台後,選擇Prometheus 監控,單擊執行個體列表。

在執行個體列表頁面,單擊

查看被授權資源群組的資源清單。

查看被授權資源群組的資源清單。 說明

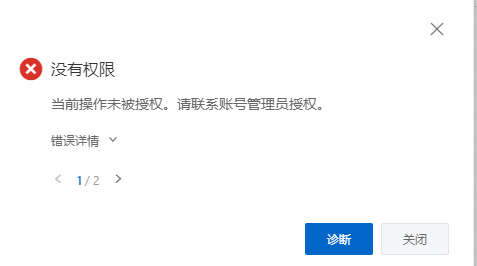

說明對於未授權的資源群組,在查看時會提示沒有許可權,單擊關閉即可。

相關操作

推薦使用資源群組通過上述方式完成對Prometheus資源的精細粒度分權。

如果您在實際使用過程中,同時需要通過標籤來完成分權,可以修改步驟二的自訂策略,添加Condition來完成,如下權限原則所示為具備擁有指定標籤的Prometheus執行個體的許可權,具體配置時請將

tagkey和tagvalue替換為實際值。{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "arms:List*", "arms:Get*", "arms:Update*", "arms:Exe*", "arms:Create*", "arms:Del*", "arms:Add*", "arms:Check*", "arms:Delete*", "arms:Restart*", "arms:HealthCheck*", "arms:BindPrometheus*", "arms:install*" ], "Resource": "acs:arms:*:*:prometheus/*", "Condition": { "StringEquals": { "acs:RequestTag/tagkey": [ "tagvalue" ] } } } ] }如果您通過標籤完成分權,在控制台的操作順序如下:

在首次進入Prometheus執行個體列表時,會提示許可權不足。

說明原因是未選擇具體的標籤,鑒權不通過。

選擇具體的標籤後,便可以查看執行個體列表。

此處選擇的標籤需要和自訂權限原則中定義的標籤匹配。