您可以在RAM控制台為DBA或研發人員設定權限原則,以限制其篡改加密規則的行為。本文介紹了建立權限原則,以及為使用者或使用者組配置權限原則的方法。

背景資訊

在全密態PolarMySQL中,PolarDB通過在控制台管理加密規則的方式對使用者查詢的內容進行防護,以防止DBA或研發人員惡意盜竊資料,達到使用者敏感性資料只為使用者本身所有的目的。但該方案是基於控制台來配置敏感性資料規則,而DBA和研發人員往往也具有阿里雲資料庫的控制台許可權。如何限制他們惡意篡改控制台規則,讓敏感性資料規則配置安全可靠?

為瞭解決這個問題,您可以使用阿里雲RAM系統,基於對RAM使用者的許可權約束來解決這個問題。即您可以在自己的阿里雲帳號下建立多個RAM使用者,並將這些RAM使用者指派給研發人員和DBA。通過對RAM使用者的許可權進行限制,使相應的帳號不具有篡改控制台規則的許可權。

使用說明

建立使用者

建立權限原則

登入RAM控制台。

在左側導覽列選擇許可權管理>權限原則,並單擊建立權限原則。

在可視化編輯頁面,進行如下配置:

將效果設定為拒絕;

服務設定為雲原生關係型資料庫PolarDB;

操作選中寫操作中的

polardb:ModifyMaskingRules和polardb:DeleteMaskingRules(可以通過搜尋MaskingRules關鍵字找到對應操作)。

單擊繼續編輯基本資料。

設定權限原則的名稱,並單擊確定。本文將權限原則名稱設定為禁止修改敏感規則,您可以根據實際需要來命名權限原則名稱。

配置權限原則

登入RAM控制台。

在左側導覽列選擇身份管理>使用者。

找到目標使用者,並單擊目標使用者對應操作欄的添加許可權。

在添加許可權頁面,選擇自訂策略中的許可權名稱。

單擊確定。

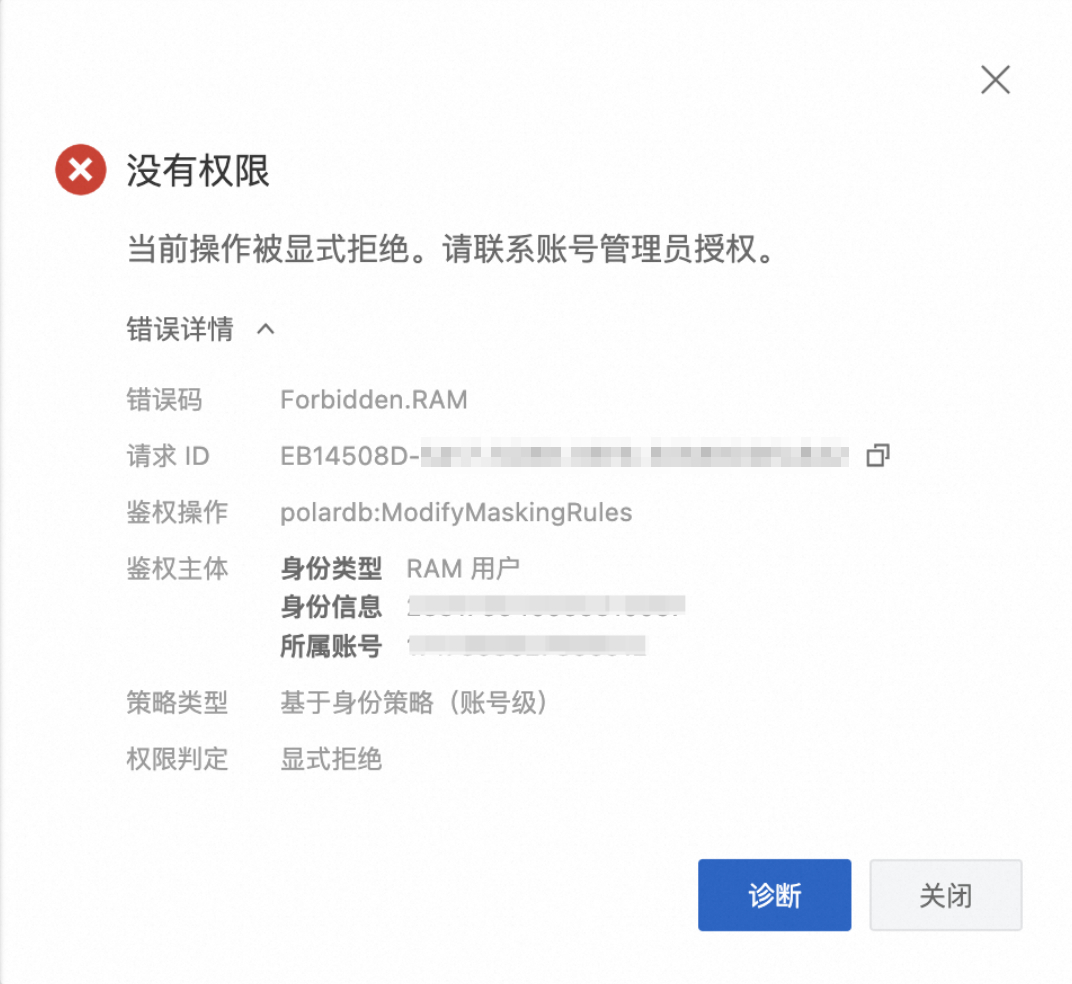

權限原則配置完成後,該使用者即使擁有PolarDB叢集的正常管控許可權,也不能修改和刪除加密規則。當該使用者嘗試對敏感規則變更或刪除時,會報如下錯誤: