可信實體為阿里雲帳號的RAM角色主要用於解決跨帳號訪問和臨時授權問題。該RAM角色允許可信的阿里雲帳號下的RAM使用者扮演。本文為您介紹在進行解密播放之前如何設定RAM使用者角色許可權。

前提條件

請先建立RAM使用者並授權訪問MPS服務。詳細操作,請參見建立RAM使用者並授權。

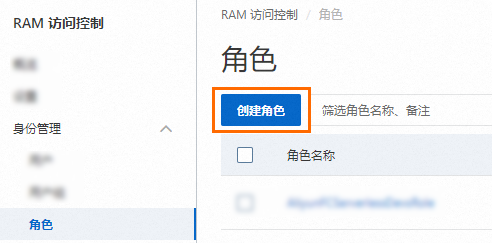

建立角色

使用Resource Access Management員登入RAM控制台。

在左側導覽列,選擇。

在角色頁面,單擊建立角色。

在建立角色頁面,選擇信任主體類型為雲帳號,然後設定具體的阿里雲帳號,最後單擊確定。

當前雲帳號:當您允許當前阿里雲帳號下的所有RAM使用者和RAM角色扮演當前正在建立的RAM角色時,您可以選擇當前雲帳號。

其他雲帳號:當您允許其他阿里雲帳號下的所有RAM使用者和RAM角色扮演當前正在建立的RAM角色時,您可以選擇其他雲帳號,然後輸入其他阿里雲帳號(主帳號)ID。該項主要針對跨阿里雲帳號的資源授權訪問情境,相關教程,請參見跨阿里雲帳號訪問資源。您可以在安全設定頁面查看阿里雲帳號(主帳號)ID。

(可選)如果您想設定RAM角色只能被可信阿里雲帳號下的指定RAM使用者或RAM角色扮演,您可以單擊切換編輯器,在編輯器中修改RAM角色的信任策略。

編輯器支援可視化編輯和指令碼編輯兩種模式,您可以任選其一。以下樣本表示當前建立的RAM角色只能被當前阿里雲帳號(AccountID=100******0719)下的RAM使用者

Alice扮演。可視化編輯

在主體中指定具體的RAM使用者名稱稱。

指令碼編輯

在

Principal的RAM欄位中指定具體的RAM使用者。{ "Version": "1", "Statement": [ { "Effect": "Allow", "Principal": { "RAM": "acs:ram::100******0719:user/Alice" }, "Action": "sts:AssumeRole" } ] }

在建立角色對話方塊,輸入角色名稱,然後單擊確定。

為角色授權

設定角色的許可權。

在角色頁面,單擊目標RAM角色操作列的新增授權。

資源範圍選擇帳號層級。

授權範圍

說明

帳號層級

許可權在當前阿里雲帳號內生效。

資源群組層級

許可權在指定資源群組內生效。

授權主體系統自動填入當前的RAM使用者,無需更改。

權限原則選擇系統策略,在策略名稱稱列中單擊需要添加的權限原則名稱,添加後單擊確認新增授權。添加完權限原則後單擊關閉。

說明如果您想要調整RAM使用者的STS許可權(例如,修改、增加、刪除等),只需回到本步驟操作即可。

關聯RAM使用者和角色。

在RAM控制台左側導覽列中,選擇。在權限原則頁簽下,單擊建立權限原則。

選擇指令碼編輯。

將Resource欄位,修改成您所擷取的ARN參數。Action參數根據您的實際需要設定。

單擊頁面上方的最佳化策略,然後單擊執行,對權限原則內容進行進階最佳化。

進階權限原則最佳化功能會完成以下任務:

拆分不相容操作的資源或條件。

收縮資源到更小範圍。

去重或合并語句。

在建立權限原則頁面,單擊確定。

在建立權限原則對話方塊,輸入策略名稱稱和備忘,然後單擊確定。

在左側導覽列,選擇。

找到您所設定的RAM使用者,單擊操作列的添加許可權。

選擇許可權選擇自訂策略,單擊需要添加的許可權。完成後單擊確認新增授權,完成添加許可權。