本文為您介紹如何在IDaaS中配置Splunk單點登入。

應用簡介

Splunk可收集、索引和利用所有應用程式、伺服器和裝置產生的快速移動型電腦資料。

Splunk的SSO配置非常便捷,無需填寫詳細參數,只需將兩方的地址互相配置,並將IDaaS應用賬戶對應上Splunk組名,即可完成。

操作步驟

一、配置Splunk應用

請管理員前往,搜尋到Splunk Enterprise。確認應用程式名稱後,即可完成添加應用。

添加後,會自動來到SSO配置頁。

配置SSO

您只需要將Splunk 服務地址填寫進來。請注意,網域名稱最後不要以/結尾,否則會產生衝突。

為了便於測試,授權範圍可暫時選擇全員可訪問。

單擊儲存即可完成全部SSO配置。

應用賬戶:您需要單獨為每個賬戶配置Splunk應用中所扮演的身份。應用賬戶名與Splunk中組名一致。Splunk組的配置見下方。

授權範圍:若希望指定可訪問應用的IDaaS賬戶,請參考應用賬戶進行配置。

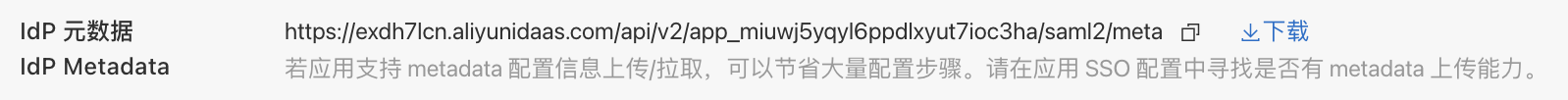

擷取Splunk配置資訊

配置頁下方的應用配置資訊中,包含了Splunk完成配置所需要的參數。

您無需關注其他參數含義,只需要下載IdP 中繼資料即可。後續要將該檔案上傳至Splunk中。

二、Splunk中配置SSO

為Splunk配置SSO非常簡單。

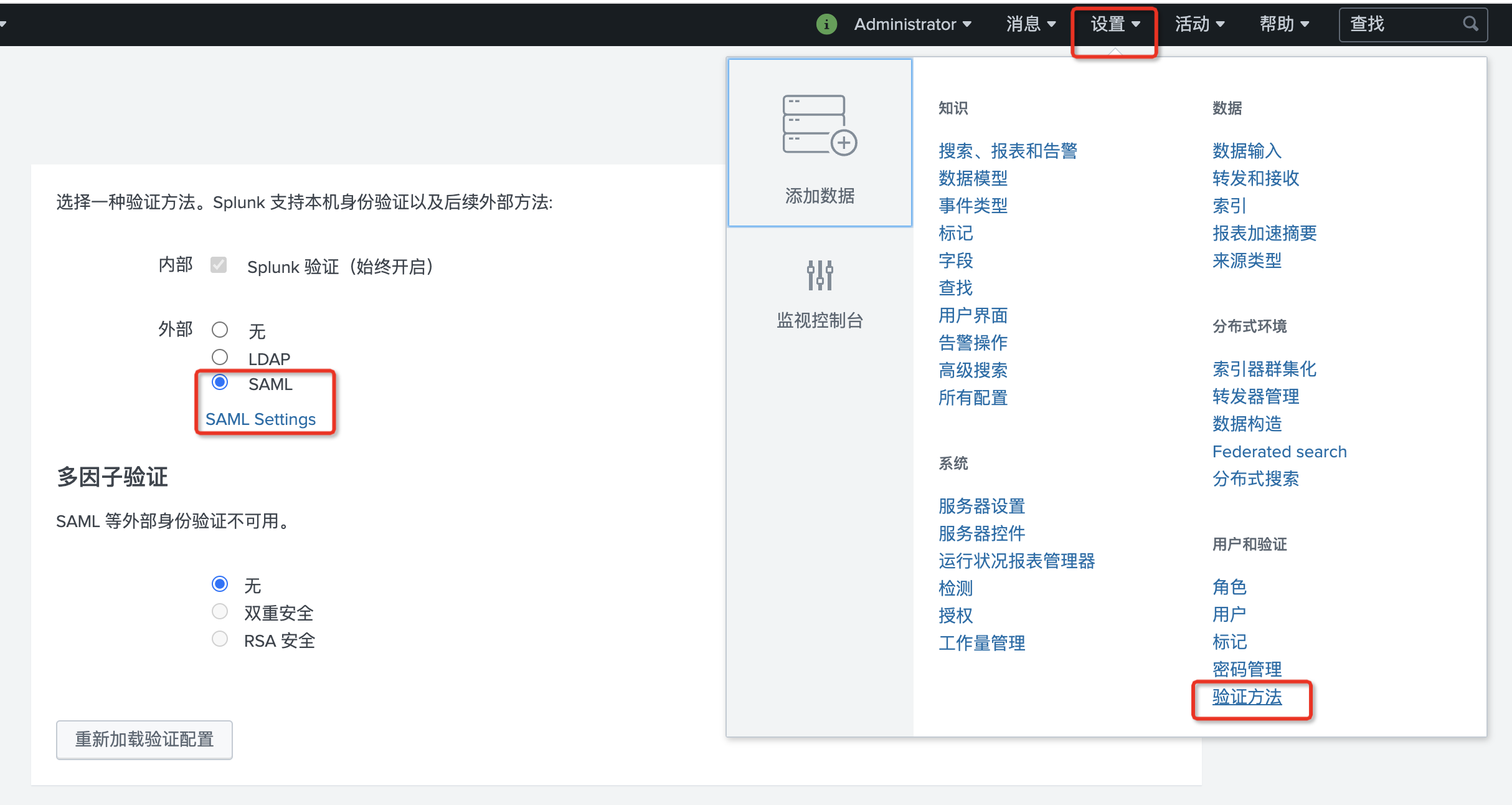

1. 進行SAML配置

來到Splunk管理後台,前往,外部驗證機制選擇SAML。

單擊SAML Settings進行SSO配置。

單擊右上方SAML 配置,開啟SAML 配置表單。

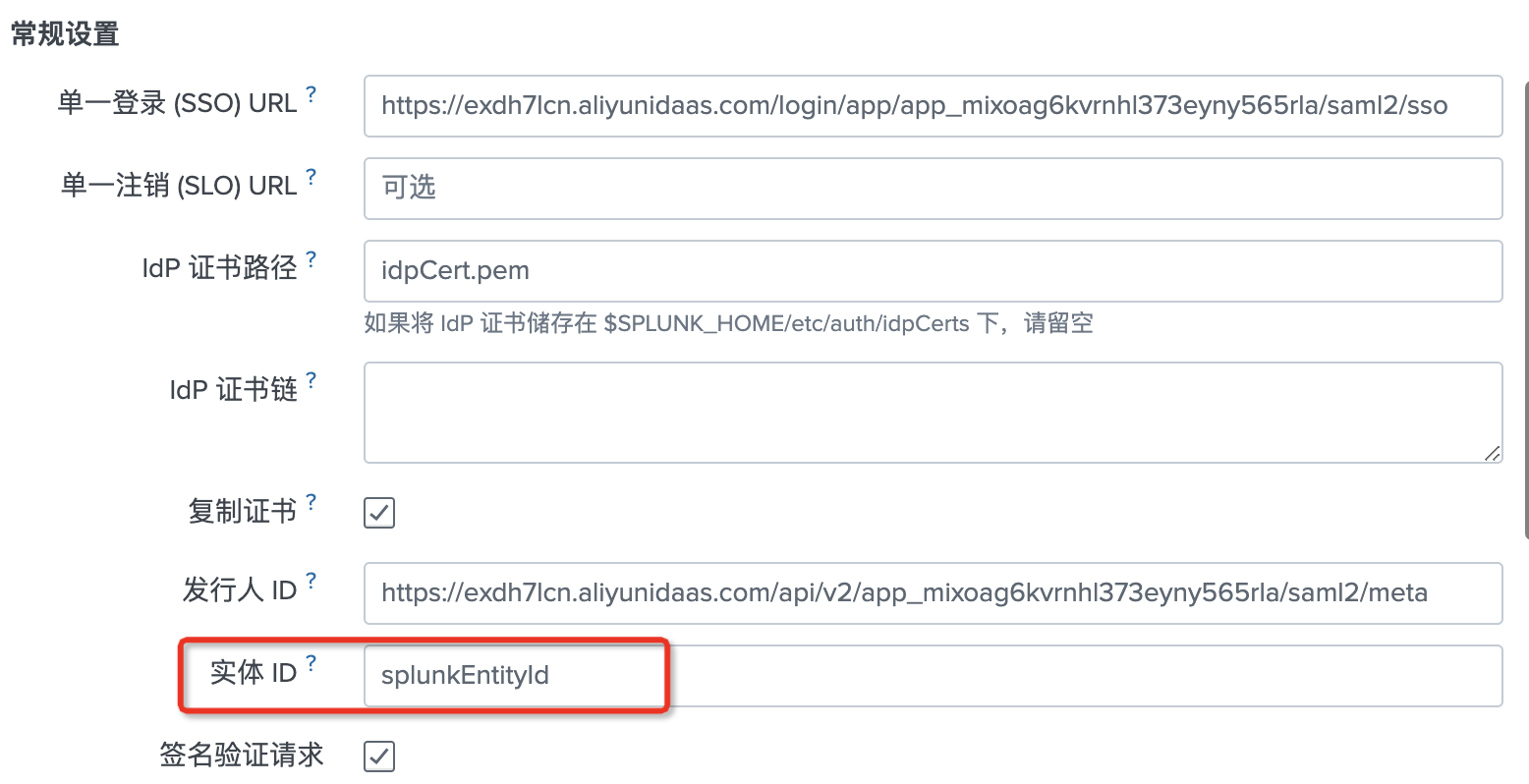

將剛才下載的檔案上傳至中繼資料 XML 檔案後,所有的欄位資訊將自動填滿。

您需要額外配置一個欄位:常規設定中的實體ID欄位。該欄位固定值為 splunkEntityId 即可。

單擊儲存,完成SSO配置。

儲存配置生效後,Splunk自己的管理員登入即刻失效,只能由IDaaS登入。若配置錯誤,您將被鎖定在外。

2. 配置Splunk組

在進行SSO時,IDaaS所攜帶的應用賬戶資訊,需要與Splunk的組名保持一致。

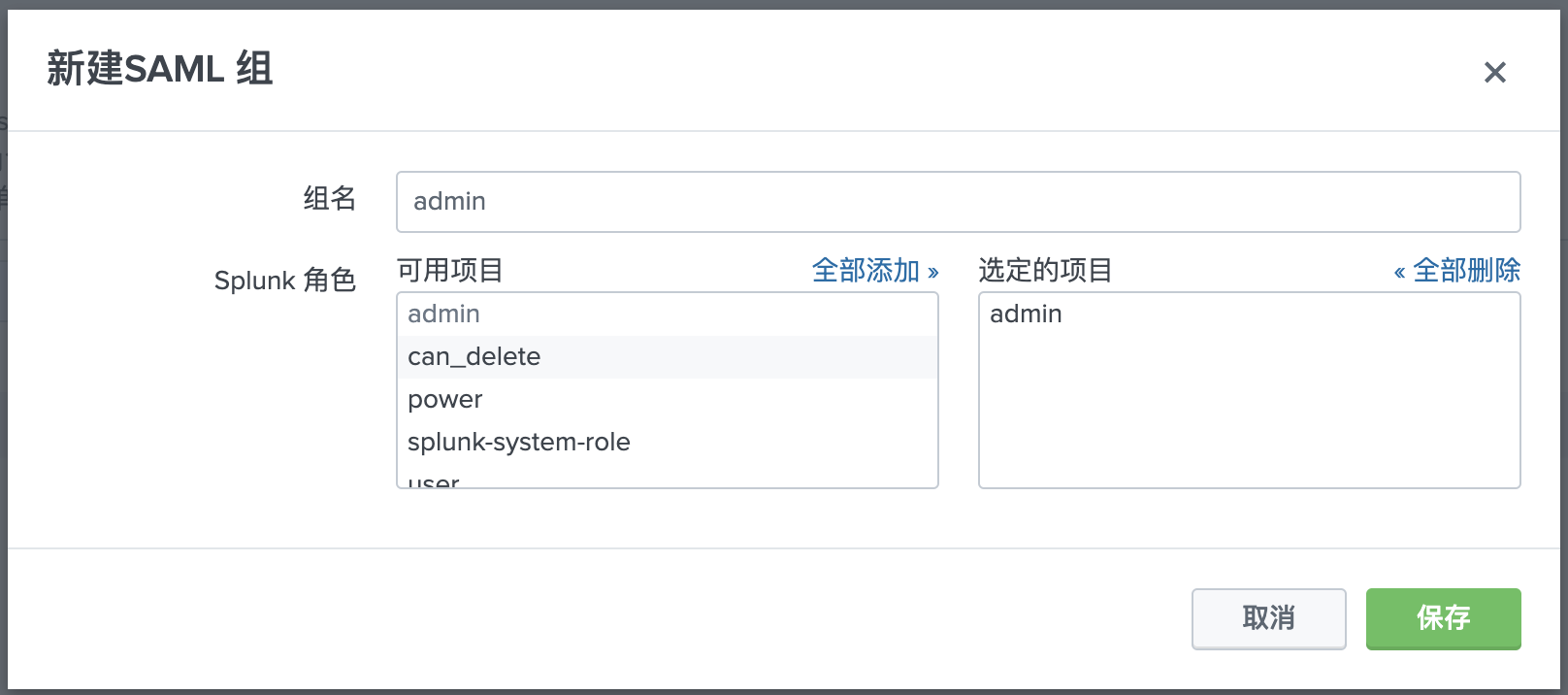

在剛才SAML配置的頁面,單擊新組,進行組建立。

為了測試的目的,在新彈出的表單中,命名組名為admin,並選擇 admin 角色。真實情況下,請您按需分配角色。

儲存即可。

3. 在IDaaS中添加應用賬戶

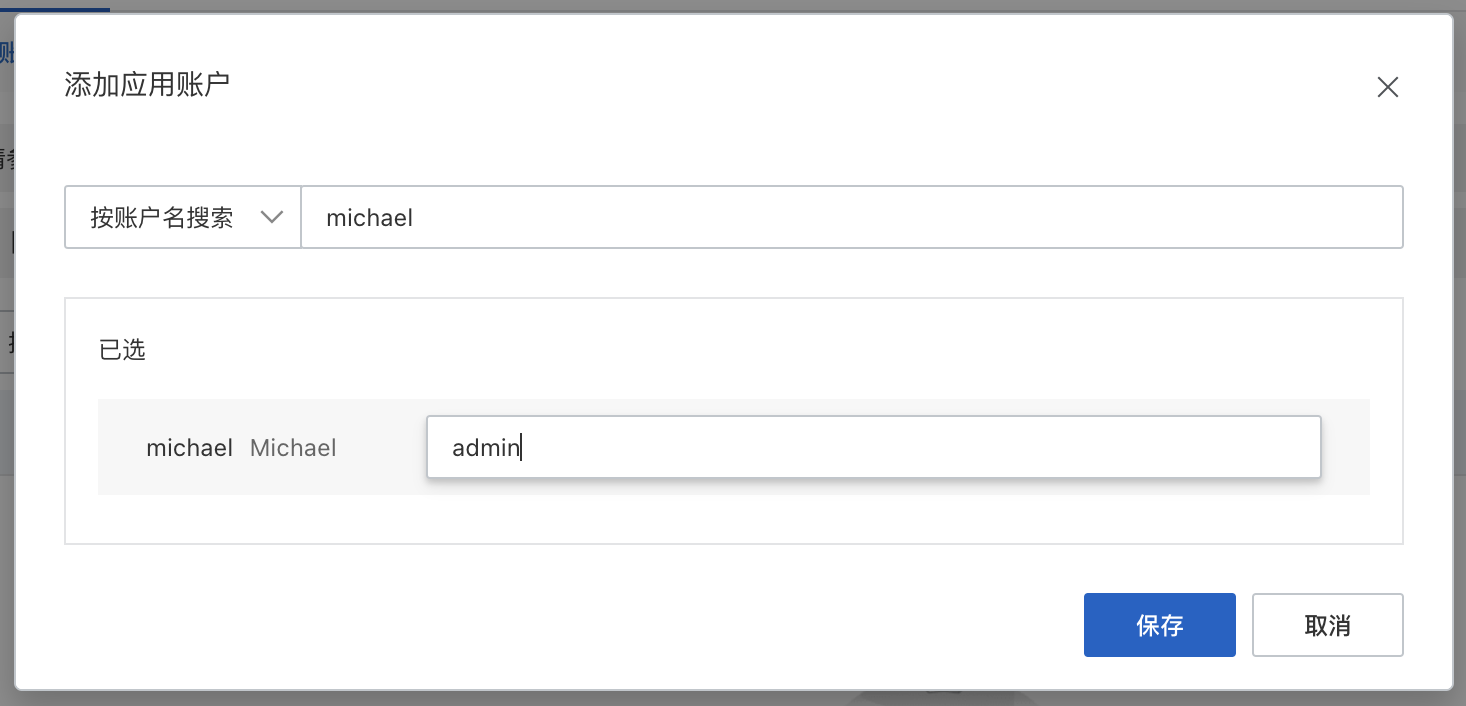

回到IDaaS控制台,在應用管理中,切換到應用賬戶標籤。

搜尋到希望使用Splunk的賬戶,並為其指定admin為SSO時使用的應用賬戶。

確認後,即可使用該賬戶嘗試Splunk SSO。

三、嘗試SSO

您已經可以嘗試Splunk SSO。

Splunk既支援IDP(IDaaS門戶)發起SSO,也支援SP(應用)發起SSO。

IDP發起

請用已授權使用Splunk的IDaaS賬戶,登入到IDaaS 門戶頁,單擊頁面上Splunk Enterprise,發起SSO。

SP發起

請在匿名瀏覽器中,開啟Splunk服務地址。若未登入,將跳轉到IDaaS登入頁進行登入。

驗證通過後,將直接登入到Splunk中。