本文為您介紹如何在IDaaS中配置JumpServer單點登入。

應用簡介

JumpServer是全球首款開源的Bastionhost,使用GNU GPL v2.0開源協議,是符合4A規範的營運安全審計系統。

JumpServer支援多種協議,IDaaS基於SAML 2.0協議與其對接,提供應用模板。 JumpServer於2021年12月16日,發布v2.17.0,開始支援SAML 2.0協議。若您的版本不支援,可使用IDaaS OIDC協議模板與 JumpServer支援的OIDC認證方式進行對接。

操作步驟

一、建立IDaaS應用

請管理員前往,搜尋到JumpServer。確認應用程式名稱後,即可完成添加應用。

添加後,會自動來到SSO配置頁。

配置 SSO

您只需要將JumpServer根網域名稱填寫進來。

其他選項保持預設,單擊儲存即可完成全部SSO配置。

應用賬戶:預設使用IDaaS賬戶名作為應用登入標識。 若希望靈活配置,請參考SAML應用賬戶配置進行配置。 授權範圍:改為全員可用。若希望指定可訪問應用的IDaaS賬戶,請參考應用授權進行配置。

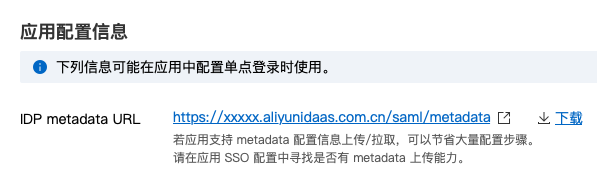

擷取 JumpServer 配置資訊

配置頁下方的應用配置資訊中,只需將 IdP 中繼資料地址複製出來即可。

二、JumpServer中配置SSO

為JumpServer配置SSO非常簡單。

產生認證

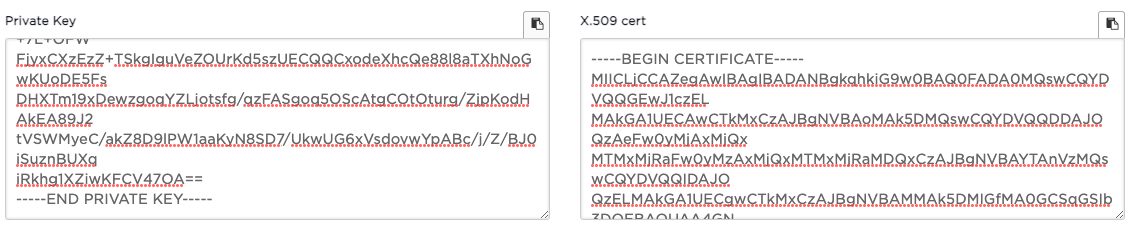

SAML協議依賴認證,由於JumpServer不支援自己產生認證,所以需要單獨產生。您可以使用SSL工具產生公私密金鑰(可搜尋市面方案),或使用本連結產生。

以使用連結產生為例,在頁面表單中填寫資訊(隨意填寫內容即可,建議儘可能如實填寫,內容會在認證中有所體現),單擊Generate Self-Signed Certs產生認證。

將私密金鑰Private Key內容複寫在本地,儲存為.pem檔案。將X.509 cert公開金鑰儲存為.cer檔案。

在接下來配置中,需要將這兩個檔案上傳。

配置JumpServer

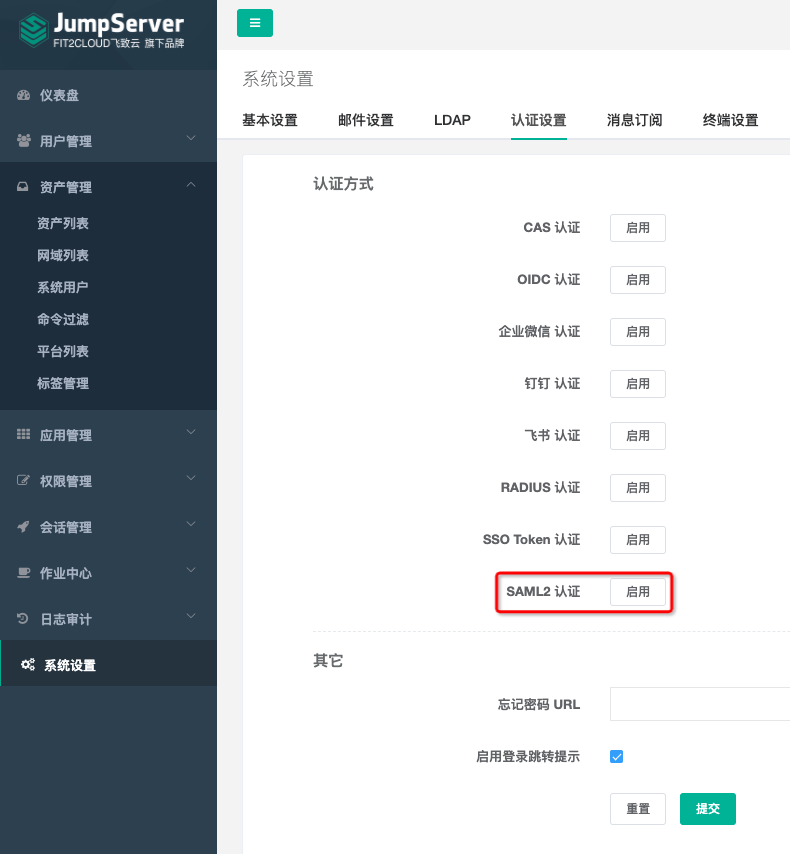

請在新的瀏覽器標籤中使用管理員帳號登入JumpServer後台。

通過,來到認證方式配置頁。單擊SAML 2 認證的啟用。

配置表單參數較多,但大多無需關注。您只需關注如下參數:

參數 | 說明 |

SP密鑰 | 即上一步產生的私密金鑰Private Key,檔案上傳 |

SP認證 | 即上一步產生的密鑰憑證X.509 cert,上傳 |

開啟SAML2認證 | 勾選即可。 |

IDP metadata URL | 填寫IDaaS中提供的中繼資料地址。 |

進階設定 | 將 說明 將 |

參考下圖配置效果:

JumpServer配置完成,請單擊頁面下方提交。

您已可以嘗試使用IDaaS賬戶登入JumpServer。

三、嘗試SSO

您已經可以嘗試JumpServer SSO。

JumpServer既支援IDP(IDaaS門戶)發起SSO,也支援SP(應用)發起SSO。

JumpServer預設支援自動建立賬戶(Just-in-time Provisioning),單點登入時,若JumpServer中不存在指定應用賬戶,則會直接建立,不會拒絕訪問。請在IDaaS中管理JumpServer存取權限。

IDP發起

請用已授權使用JumpServer的IDaaS賬戶,登入到IDaaS門戶頁,單擊頁面上JumpServer,發起SSO。

SP發起

請在匿名瀏覽器中,開啟JumpServer登入頁,單擊下方SAML2認證。

使用IDaaS賬戶驗證通過後,將直接登入到JumpServer中。