本文介紹使用企業級身份提供方Azure AD通過OIDC協議登入到IDaaS EIAM使用者門戶的配置方式。

步驟一:建立Azure AD應用

建立新的應用程式。

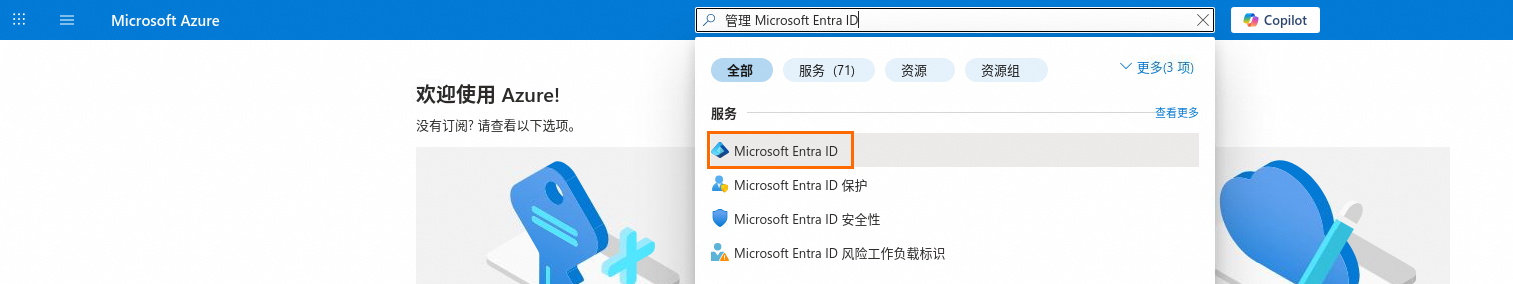

進入Azure Active Directory管理中心,在頂部搜尋方塊輸入管理 Microsoft Entra ID,單擊服務下的搜尋結果。

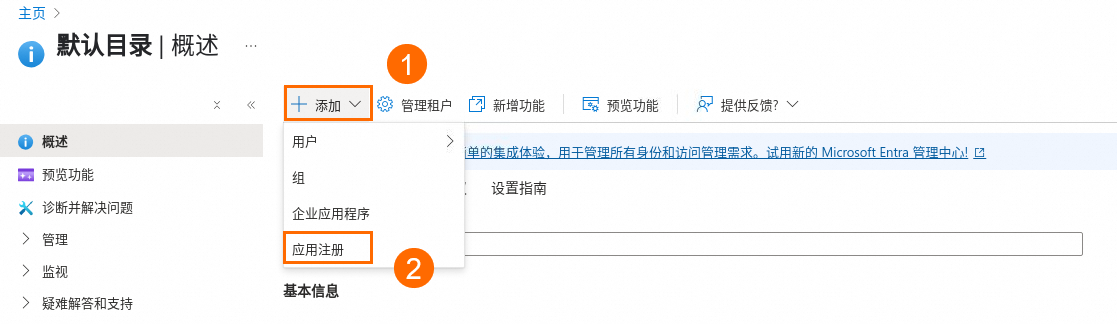

在彈出的概述頁面,單擊。

在註冊應用程式頁面輸入名稱,受支援的賬戶類型需選擇任何組織目錄,重新導向URI選擇Web。單擊註冊,即可建立一個新的應用程式。定義該應用程式名稱為IDaaS。

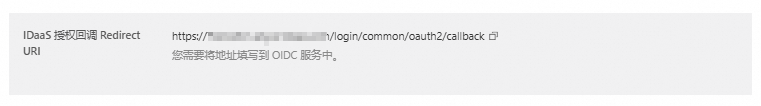

重新導向URI為步驟三中擷取的IDaaS 授权回调 Redirect URI。

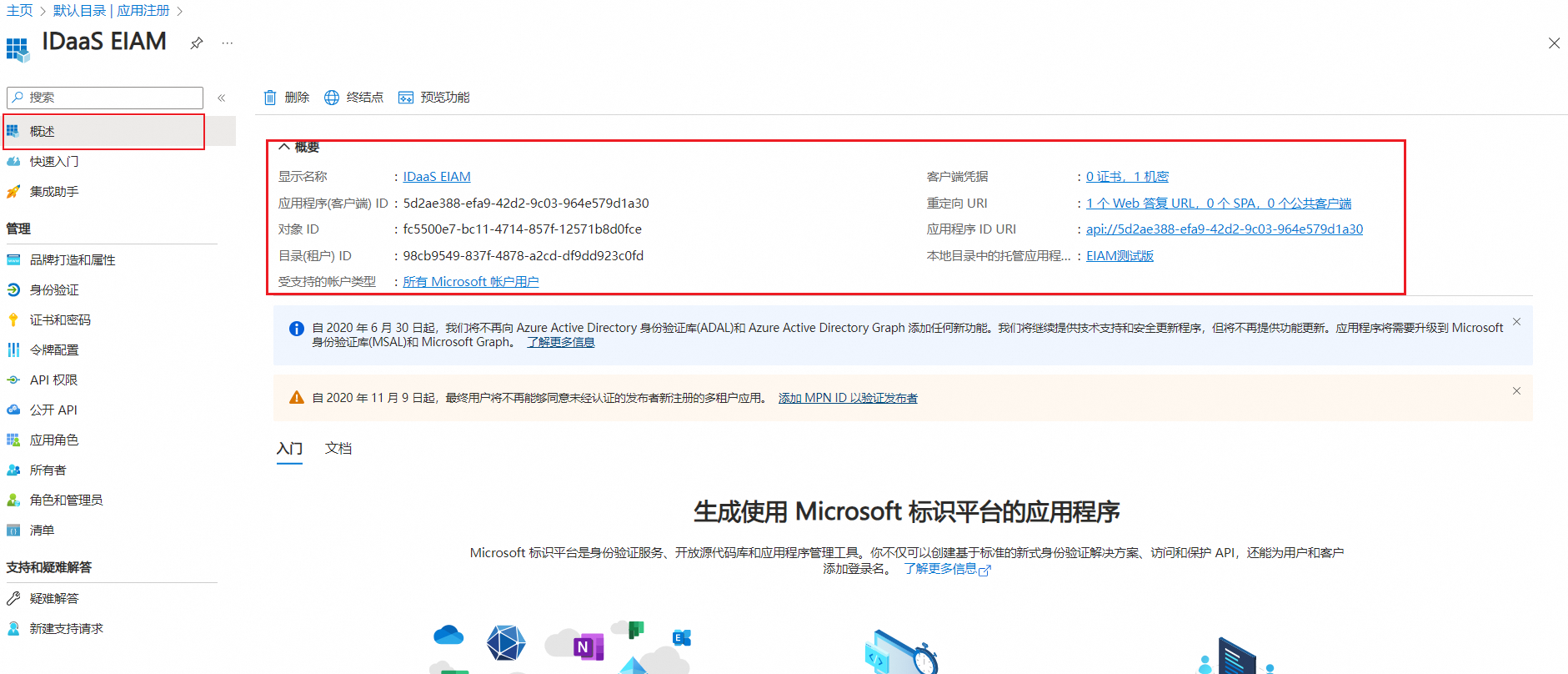

完成新應用程式基底本配置。

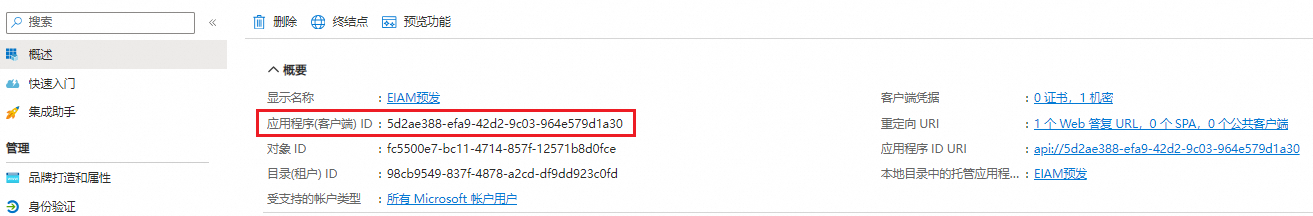

建立新應用程式後,預設進入概述頁面。您可以在下查看您所建立的應用程式。

說明

說明此處的應用程式(用戶端)ID即為OIDC用戶端配置中的Client ID。

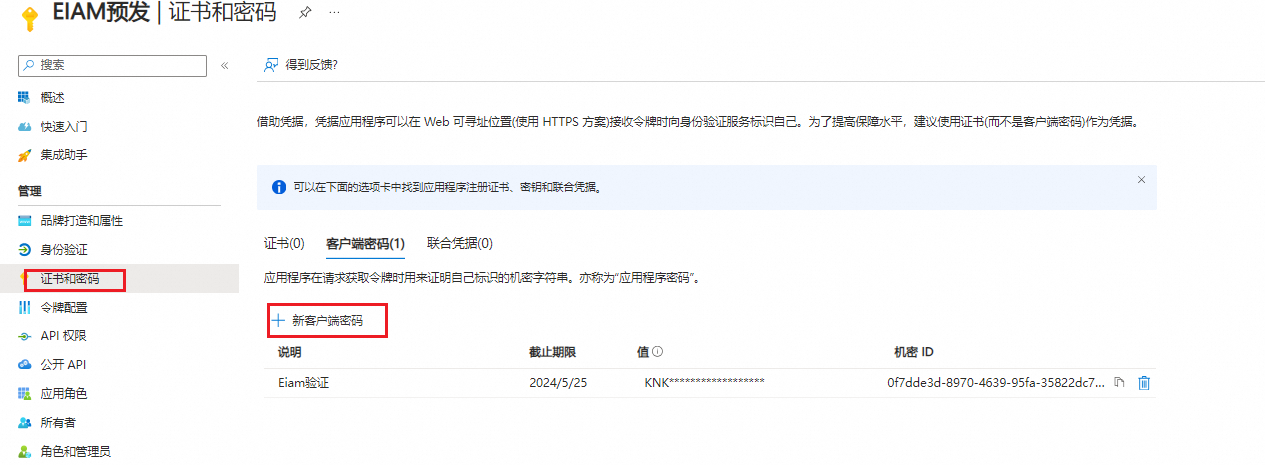

添加用戶端憑據。

說明

說明此處列表中的值即為OIDC用戶端配置中的Client Secret值,請立即儲存。

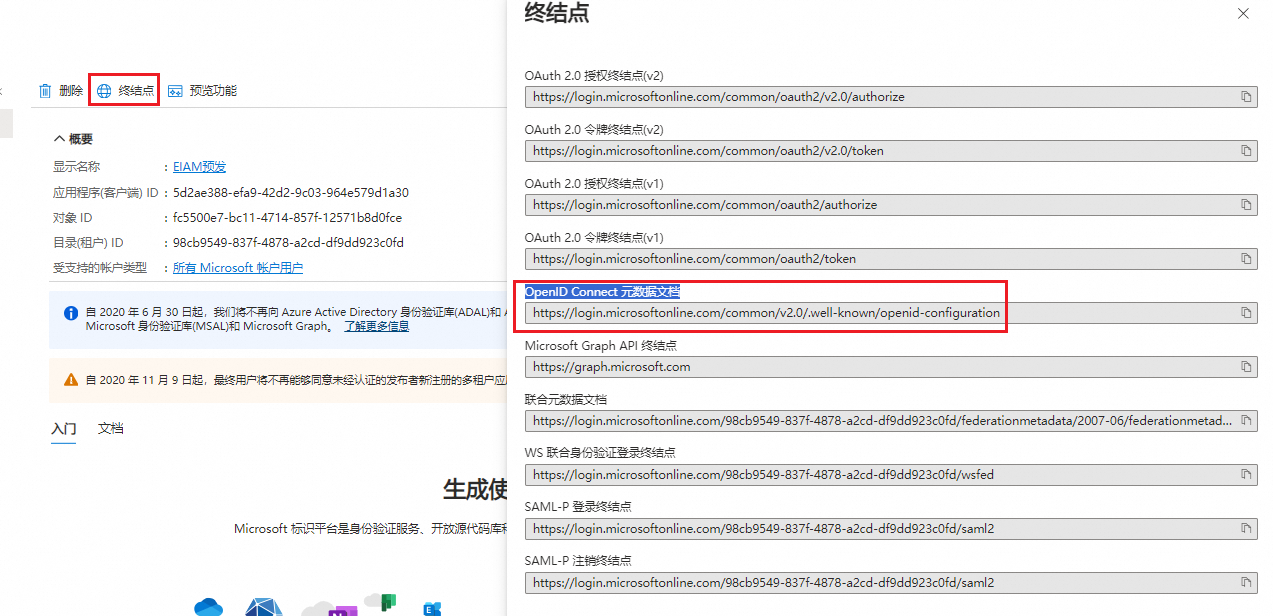

擷取應用的OIDC協議端點訪問地址資訊。

在,OIDC用戶端配置中的Issuer取值通過訪問OpenID Connect中繼資料文檔擷取:https://login.microsoftonline.com/common/v2.0

至此,三項關鍵配置資訊已擷取完畢。

步驟二:開始繫結資料流程

登入IDaaS控制台,選擇對應的IDaaS執行個體,單擊操作列的访问控制台。

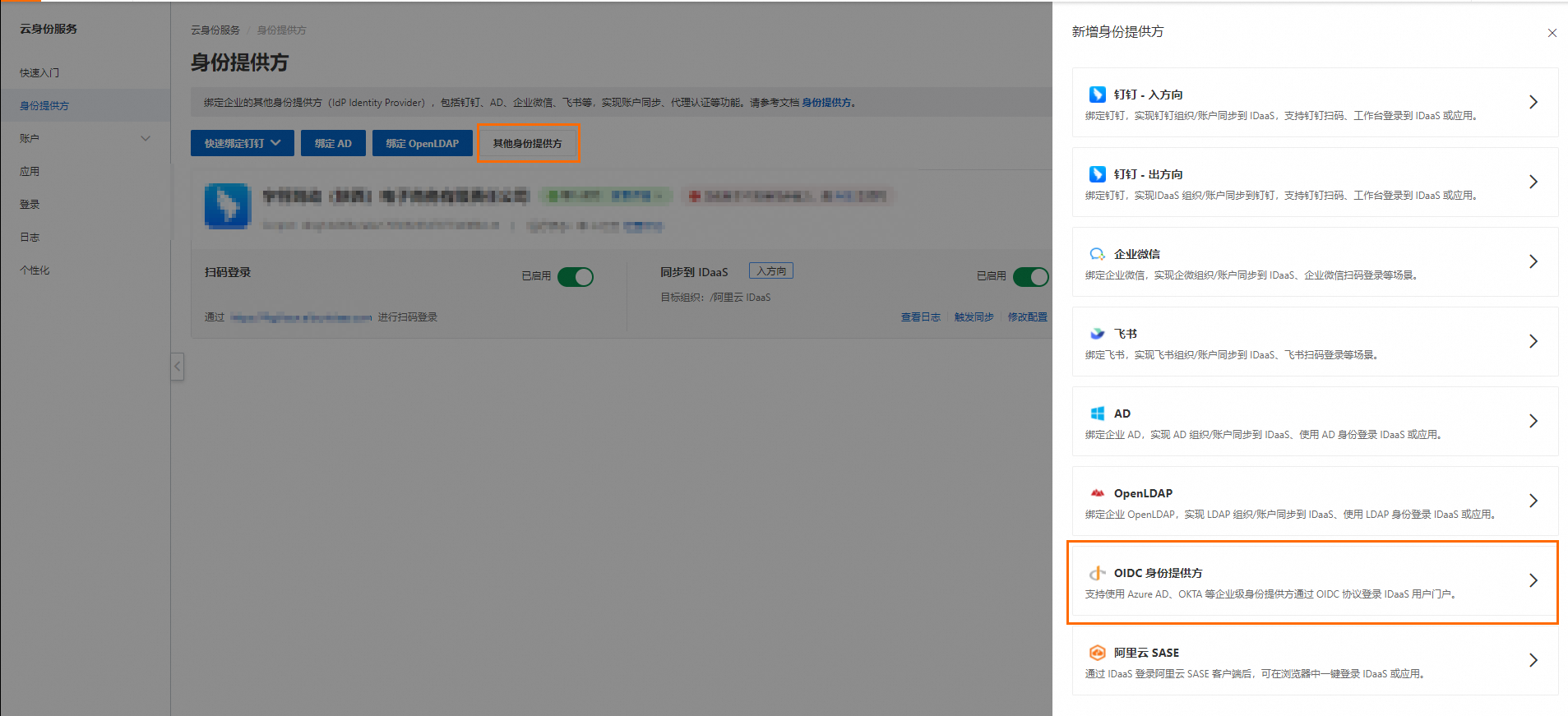

在身份提供方菜單中單擊,開始繫結資料流程。

步驟三:綁定 OIDC 身份提供方

基础信息。

登录方式图标:上傳身份提供方顯示表徵圖,必須為 PNG/JPG 格式,大小不超過1MB。建議使用 256*256 像素方形表徵圖。登入方式表徵圖將會顯示在登入頁中。

显示名称:填寫显示名称,展示在登入頁中的登入方式名稱。首次填寫和修改時,將自動進行審核(期間顯示預設名稱或現有名稱),審核通過後自動更新。

网络配置

网络端点:根據實際需求選擇共享端点或专属端点。詳情請參見:網路端點。

登录配置

授权模式:選擇使用的 OIDC 授權模式,最常用的是授權碼模式。PKCE是額外的安全驗證,您可以選擇性勾選。

认证模式:選擇任意一個均可。

client_secret_post:在調用授權端點時,在 POST 請求包中附加密鑰資訊。常用選項。

client_secret_basic:在請求的 Authorization Header 中傳遞編碼後的密鑰資訊。

Client ID:在步驟一建立的應用概述選項卡中,單擊複製應用程式(用戶端)ID,填寫到IDaaS表單中。

Client Secret:在步驟一建立的應用概述選項卡中,單擊用戶端憑據,跳轉到認證和密碼進行用戶端密碼添加,將添加的密碼值填寫到IDaaS表單中。

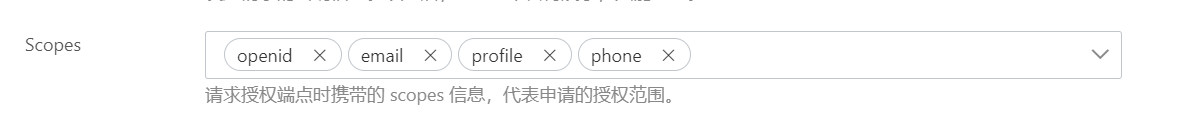

Scopes:根據您的需求選擇對應的Scopes資訊。如您需要拉取郵箱欄位則email需勾選。

端点配置

Issuer:在步驟一中擷取應用的OIDC協議端點訪問地址,通過訪問,擷取Issuer的地址,並複製該地址,填寫到IDaaS表單中。

在IDaaS表單中單擊解析Issuer,即可自動填滿各端點資訊。

確認無誤後,單擊下一步,進入選擇情境流程,具體配置請參考選擇情境。

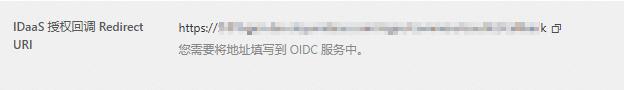

IDaaS 授权回调 Redirect URI:您需要將地址填寫到 OIDC 服務(步驟一的重新導向URI)中。

步驟四:驗證使用者登入流程

以下展示Azure AD使用者的登入流程。

使用者訪問IDaaS EIAM使用者門戶時,可見到該登入方式。

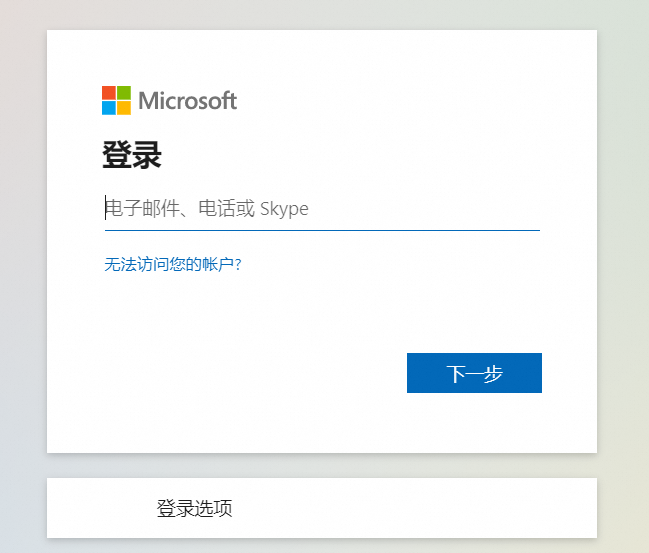

單擊登入方式後,將前往Azure AD進行驗證。如果Azure AD帳號未登入,則出現登入頁面;如果已登入,則重新導向至IDaaS。

如果該Azure AD帳號已綁定IDaaS賬戶,則可直接登入IDaaS賬戶;如果未綁定IDaaS賬戶,會有優先進行自動綁定,自動綁定失敗則需要您進行手動綁定或者自動建立賬戶選擇情境。