將ESA的節點IP列表配置在您來源站點的防火牆規則中,通過僅允許經過白名單中的IP請求/流量訪問來源站點,可以實現來源站點的防護。

功能簡介

為保障您的來源站點不會被外部IP惡意攻擊或非法訪問,您可以通過防火牆規則設定IP地址白名單,限制僅允許指定IP地址訪問來源站點(如僅允許ESA回源節點的IP地址訪問來源站點),從而實現來源站點防護。

開啟來源站點防護功能後,ESA將會列出數量收斂後的回源節點IP地址(包括IPv4和IPv6),您需要將這些IP列表添加至您的來源站點訪問IP地址白名單中,以實現來源站點防護的目的。

注意事項

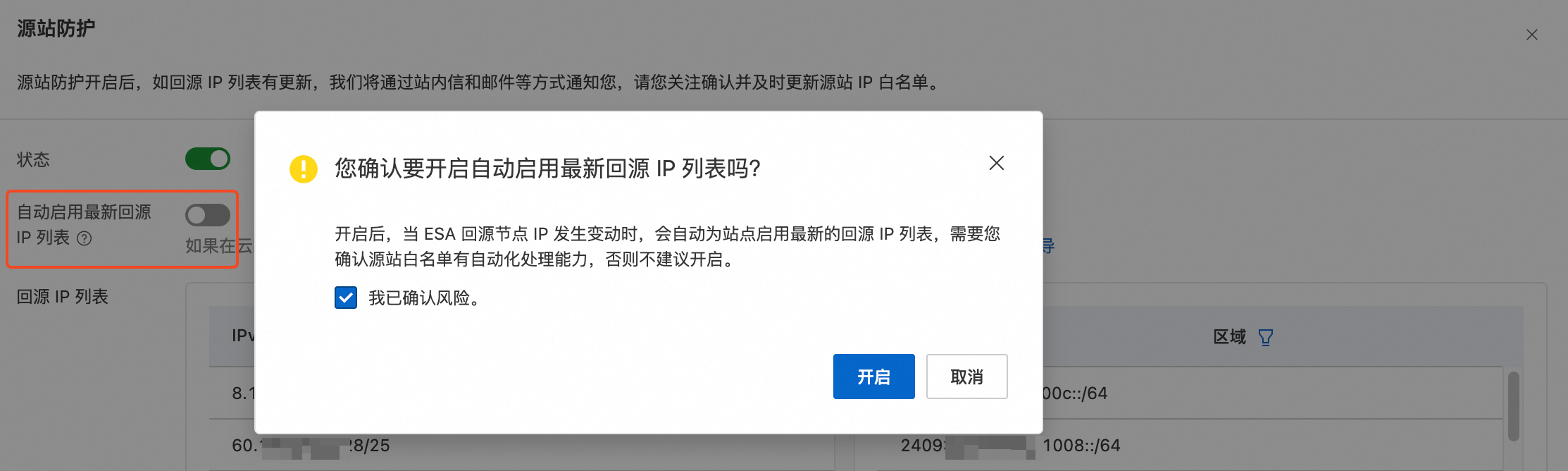

來源站點防護提供的 IP 列表為收斂後的節點IP,而函數和Pages的

fetch()調用實際使用收斂前的節點IP。如被fetch調用的網站未開啟來源站點防護功能,則fetch的真實回源IP不在該收斂後的節點IP列表中。ESA現已與Cloud Firewall完成整合互動,如果您的來源站點都在阿里雲且使用了Cloud Firewall產品,則必須開啟來源站點防護開關,並在開啟後開啟自動啟用最新回源 IP 列表開關,以確保Cloud Firewall產品可自動更新回源IP資訊。

開啟來源站點防護

在ESA控制台,選擇網站管理,在網站列單擊目標網站。

在左側導覽列,選擇。

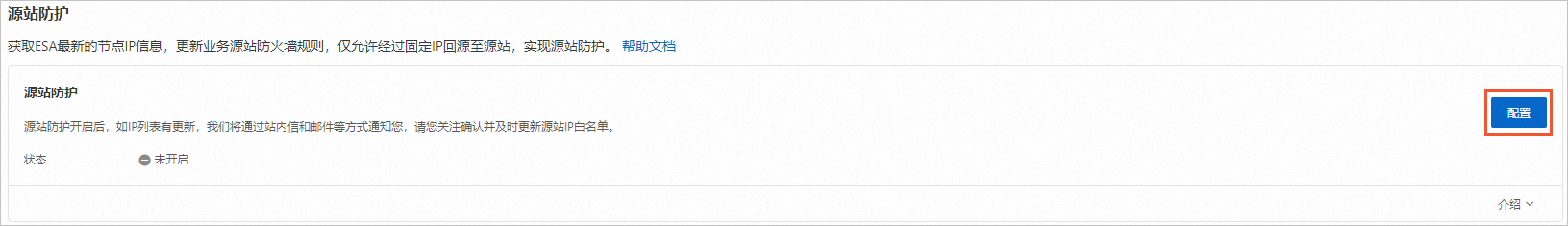

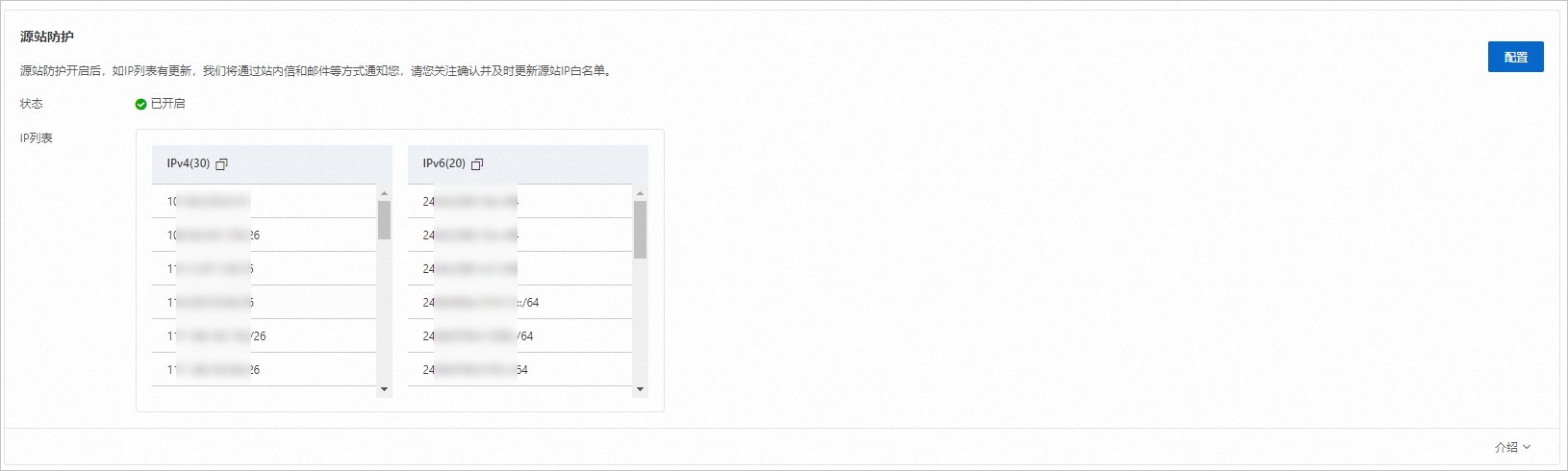

在來源站點防護頁面,單擊配置。

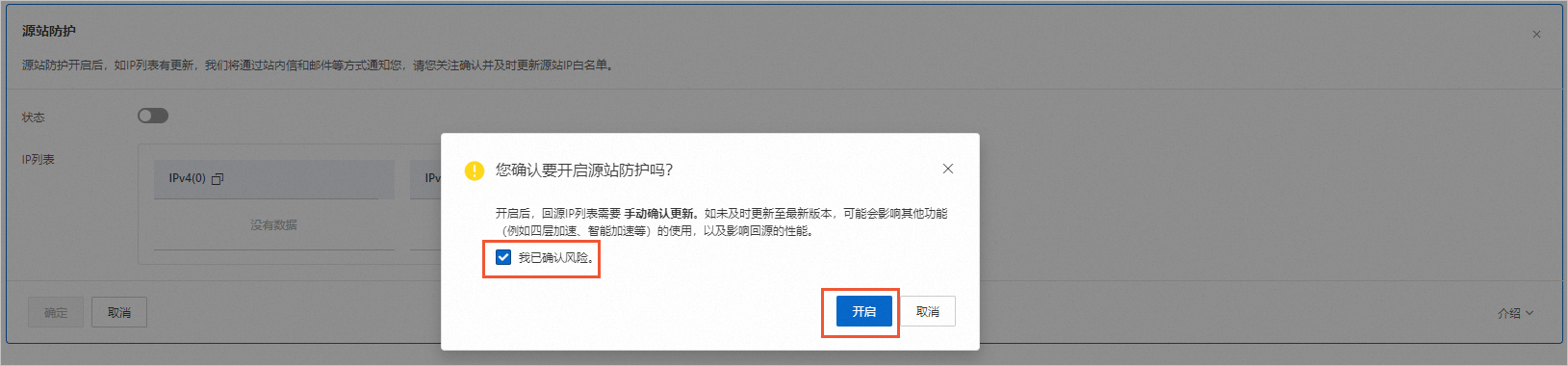

開啟狀態開關,在彈出的對話方塊中勾選我已確認風險。單擊開啟。

單擊確定後開啟來源站點防護,系統將為您列出收斂後的ESA回源節點的IP地址,單擊

複製IP地址。

複製IP地址。

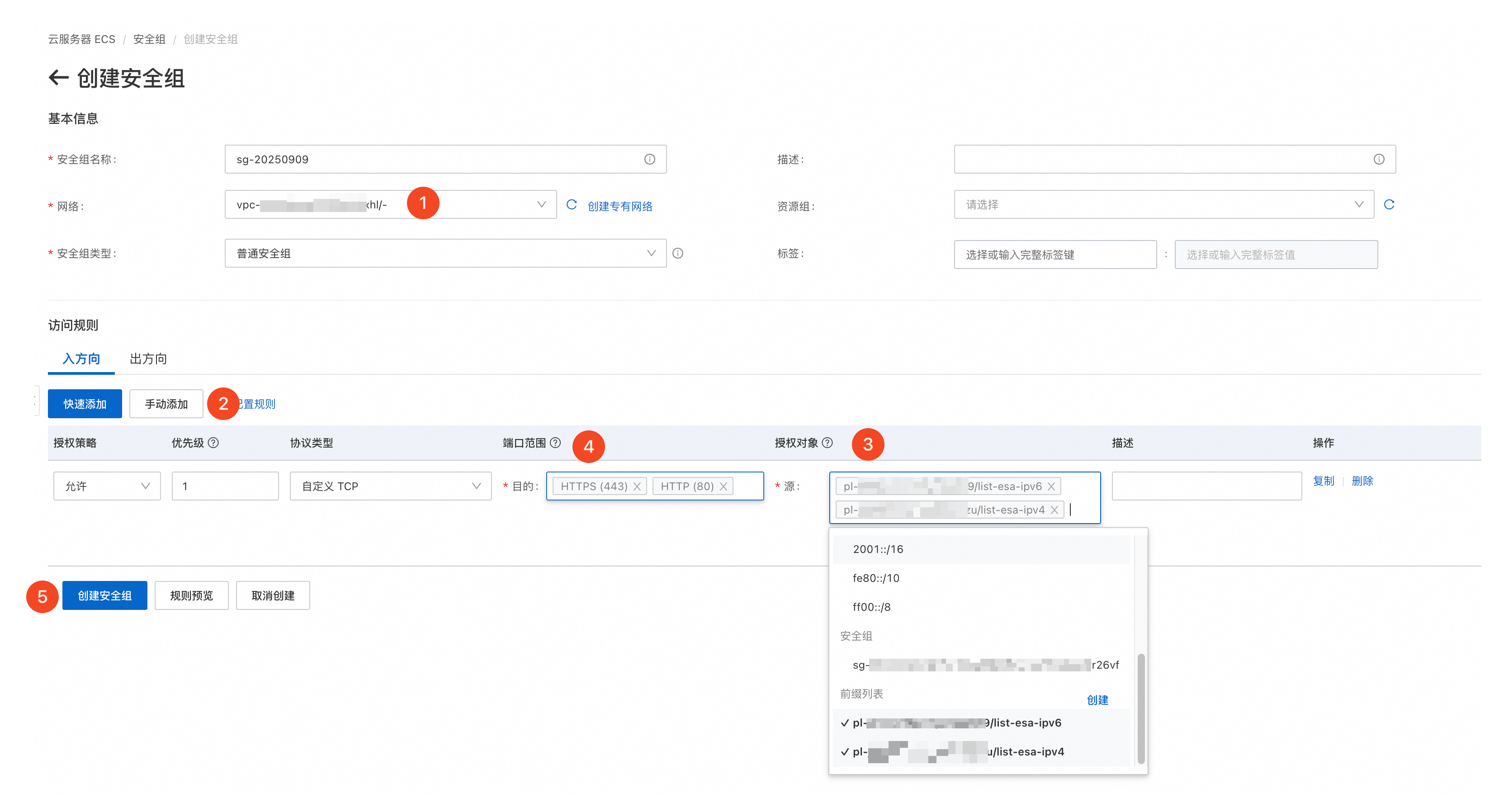

將節點IP列表中的IP段全部手動添加至您的來源站點白名單中。若您的來源站點搭建在阿里雲Elastic Compute Service上,可參考如何在ECS中添加防護IP列表?,通過修改安全性群組規則中的入方向規則來實現僅允許經過白名單中的IP請求訪問來源站點。

重要當您不使用ESA服務時,您需要手動修改來源站點的防火牆規則,以避免無法正常訪問來源站點。

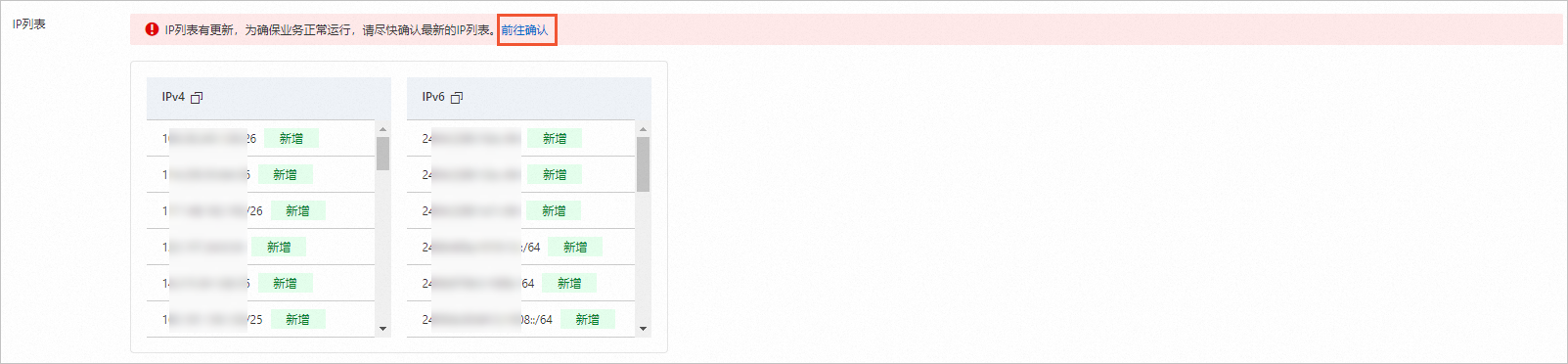

更新來源站點防護IP列表

當ESA的節點IP發生變化時,會通過站內信、郵件等方式通知您,便於您及時修改來源站點的防火牆、安全性群組等規則設定,以確保ESA回源節點可以正常訪問您的來源站點。

在ESA控制台,選擇網站管理,在網站列單擊目標網站。

在左側導覽列,選擇。

在來源站點防護地區,將IP列表中的IP段全部添加到您的來源站點白名單中,然後單擊前往確認。

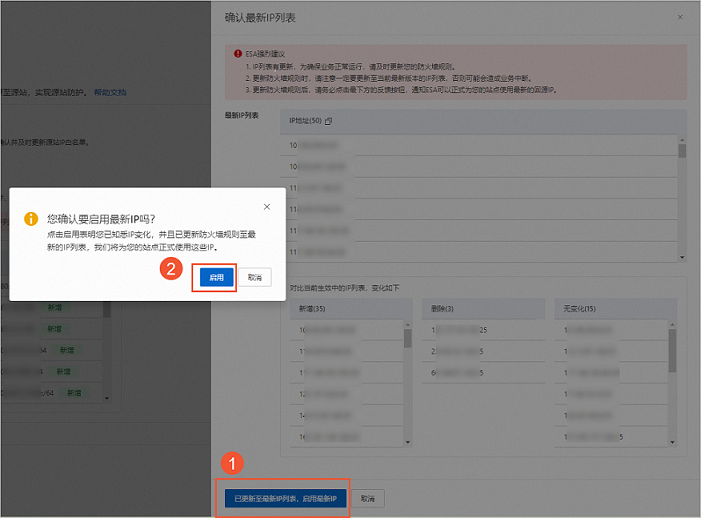

在確認最新IP列表中,單擊已更新至最新IP列表,啟用最新IP,彈窗介面單擊啟用即可。

說明在未點擊確認啟用按鈕時,不會啟用最新的IP列表,仍然使用上次確認過的IP列表進行服務。但為了保障服務的效能和品質,建議您定期對來源站點白名單進行更新,以使用最新版本的ESA IP列表。

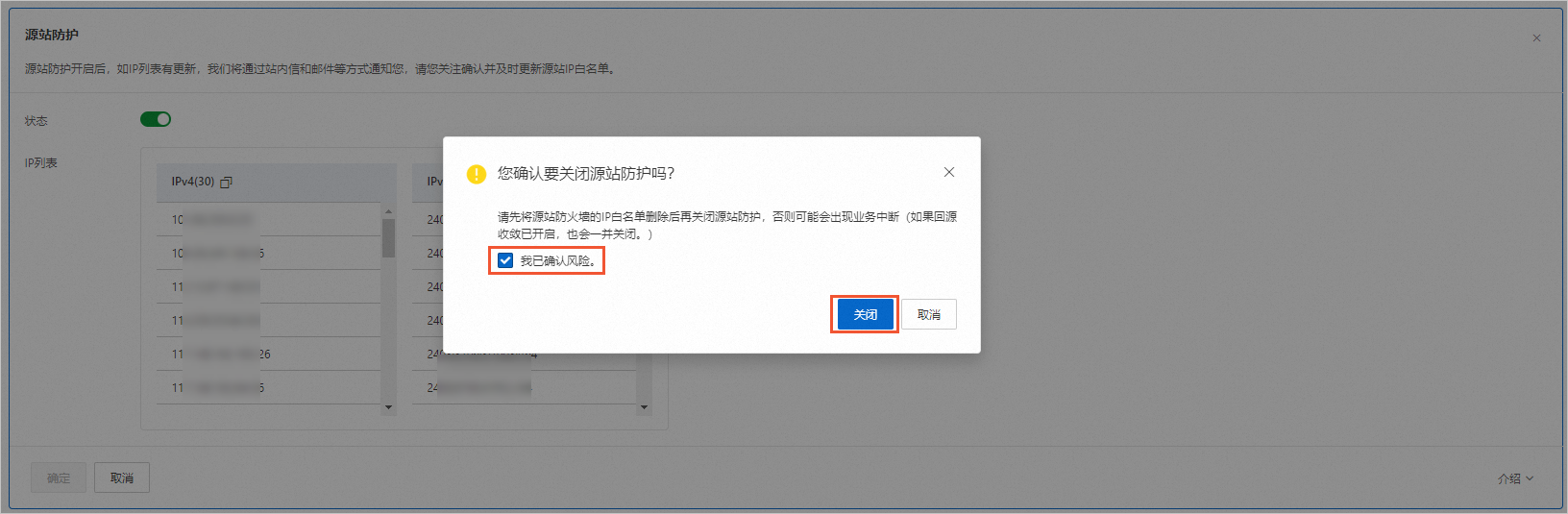

關閉來源站點防護

為防止業務中斷,需刪除來源站點防火牆的IP白名單,然後再進行關閉來源站點防護的操作。

在ESA控制台,選擇網站管理,在網站列單擊目標網站。

在左側導覽列,選擇。

單擊配置,關閉狀態開關,然後在彈出的對話方塊中勾選我已確認風險。,單擊關閉。

在來源站點防護地區,單擊確定,來源站點防護狀態變為未開啟。

不同套餐的支援情況

Entrance | Pro | Premium | Enterprise |