全鏈路HTTPS加密是指在整個資料轉送路徑上,從用戶端到伺服器端的所有通訊都通過HTTPS協議進行加密保護,以防止中間人攻擊、竊聽或篡改。

使用HTTPS加密的必要性

HTTPS安全傳輸可有效防止HTTP明文傳輸中的竊聽、篡改、冒充和劫持風險。資料轉送過程中對您的關鍵資訊進行加密,防止類似Session ID或者Cookie內容被攻擊者捕獲造成的敏感資訊泄露等安全隱患。

HTTPS是主流趨勢,若堅持使用HTTP協議,除了安全隱患外,終端使用者在訪問網站時出現的不安全標識,也將影響使用者體驗。

主流搜尋引擎都已經對HTTPS網站進行搜尋加權,使用HTTPS協議訪問的網站將會得到更高的搜尋排名。

全鏈路HTTPS加密

SSL/TLS配置可以分為接入鏈路配置和回源鏈路配置兩部分:

接入鏈路:即用戶端和邊緣安全加速 ESA節點之間的加密鏈路。接入鏈路的SSL/TLS功能可以在邊緣認證和配置用戶端認證中進行配置。

回源鏈路:即ESA節點和來源站點的加密鏈路。回源鏈路的SSL/TLS功能可以在來源站點認證中進行配置。

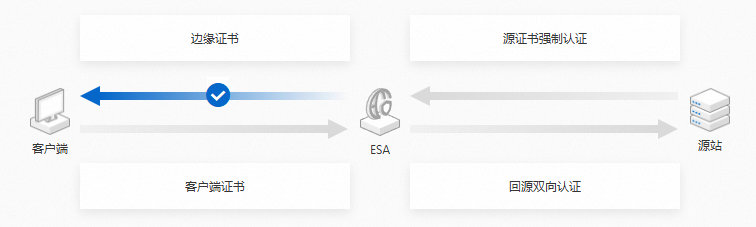

邊緣認證加密流程如下圖所示:

配置部署在ESA節點上的認證,以及需要在ESA節點上啟用的SSL/TLS功能。在邊緣配置認證並開啟SSL/TLS開關後,用戶端的訪問將支援HTTPS協議。

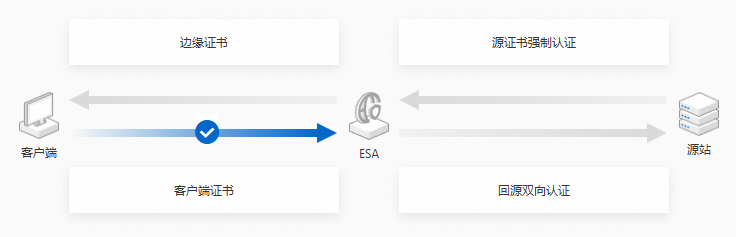

用戶端認證加密流程如下圖所示:

當接入鏈路需要雙向認證(mTLS)時,您可以在用戶端認證中產生一本由ESA簽發的認證,並將該認證配置在用戶端。開啟雙向認證(mTLS)後,ESA將要求用戶端發送認證,並對該認證進行校正。

來源站點認證加密流程如下圖所示:

配置回源鏈路的相關SSL/TLS功能,例如回源協議和連接埠、源認證強制校正、回源雙向認證。

回源協議和連接埠:配置ESA回源訪問來源站點時的協議(HTTP或HTTPS),以及不同協議對應的連接埠。

源認證強制認證:當回源鏈路使用HTTPS協議時,ESA將收到來源站點返回的認證,該認證預設不進行校正。當開啟源認證強制認證時,我們將校正來源站點返回認證的有效性,包括是否到期、CA驗證是否通過等,並斷開校正不通過的串連。

回源雙向認證:啟用回源雙向認證後,來源站點可以請求ESA的認證用於驗證ESA的身份。