當您的網域名稱因被惡意攻擊或流量被惡意盜刷,產生了突發高頻寬或者大流量消耗,導致產生高於日常金額且無法進行免除/退款的高額賬單。為盡量避免此類風險,您可以通過存取控制、WAF防護等方式對異常攻擊進行攔截。

背景

近年來隨著互連網行業的飛速發展,互連網流量盜刷的安全事件呈現逐漸上升的趨勢。由於邊緣安全加速 ESA業務本身是為了提升使用者體驗、加速資源訪問效率的一種解決方案,其計費邏輯是根據客戶資源下載流量進行計費,即下載量和客戶側付費金額正相關,此時攻擊者的惡意攻擊便會帶來意外的高額費用。

預防措施

設定用量封頂策略

用量封頂意在協助您面對非預期的大流量產生時,根據您設定的行為操作網站資源,避免出現大額後付賬單。使用該功能可能影響服務連續性,請謹慎評估後使用。

在ESA控制台,選擇網站管理,在網站列單擊目標網站。

在左側導覽列,選擇用量封頂。

在用量封頂頁面,單擊建立規則,填寫規則名稱,設定匹配規則和統計周期。

每5分鐘:統計周期為5分鐘的時間視窗。

每小時:統計周期為1小時的時間視窗。

每天:統計周期為自然日(當日0點到24點)。

每月:統計周期為自然月(當月1日至月末最後一天)。

最後選擇執行動作,單擊確定。

停用網站:規則建立並在生效時,當流量到達設定的閾值,會觸發停用網站的動作;停用後,網站狀態為下線狀態,加速、安全、計算服務均不可用,會對您的線上業務造成影響,請謹慎使用;建議您適當提高流量閾值,保證網站正常運行。

刪除DNS記錄:流量到達閾值後,若您不願將整個網站下線,您可以選擇將網站下某子記錄刪除。

警告刪除子記錄是無法復原行為,系統無法自動回復子記錄,刪除後您需要手動重新添加該記錄及其配置,請謹慎使用該功能!

開啟即時日誌推送

即時日誌投遞通過將 ESA 節點的訪問日誌即時傳輸至分析系統,能夠快速識別盜鏈、突發流量和非法訪問等異常行為,精準定位盜刷來源(如高頻 IP、空 Referer),並結合攔截規則(如封鎖、限速)及時阻斷攻擊,顯著降低頻寬消耗和安全風險,建議開啟即時日誌功能。日誌類型記錄的請求範圍:

日誌類型 | 日誌採集維度 | 記錄內容 | 適用情境 |

邊緣函數日誌 | 帳號維度 | 記錄當前帳號下調用ESA邊緣函數產生的請求資訊。 | 業務分析與最佳化 |

邊緣容器日誌 | 記錄當前帳號下邊緣容器產生的業務日誌。 |

| |

訪問及回源日誌 | 網站維度 | 記錄使用者對通過ESA加速的網站或者服務進行訪問時產生的詳細請求資訊以及ESA節點回源進行訪問時產生的詳細資料。 |

|

安全防護日誌 | 記錄通過ESA網路應用防火牆(WAF)檢測到並進行了攔截處理的所有惡意請求的詳細資料。 |

| |

四層代理日誌 | 記錄通過ESA傳輸層加速功能來傳輸內容的詳細資料。 |

| |

DNS日誌 | 記錄通過ESA加速的DNS網域名稱解析的詳細請求資訊。 |

|

盜刷情境

盜刷情境通常涉及多種惡意請求,以下是一些常見的惡意攻擊方式以及應對措施:

攻擊類型 | 攻擊原理 | 攻擊特徵 | 應對措施 |

偽造User-Agent攻擊 | 攻擊者通過偽造 | 偽造的

| 配置 |

偽造Referer攻擊 | 攻擊者在要求標頭中偽造 |

| 配置Referer白名單——允許合法的 |

頻繁請求同一資源 | 攻擊者在短時間內頻繁請求同一資源(如API介面),導致伺服器負載過高、資源消耗和費用增加。 | 高頻次請求來自同一個或同幾個IP。 |

|

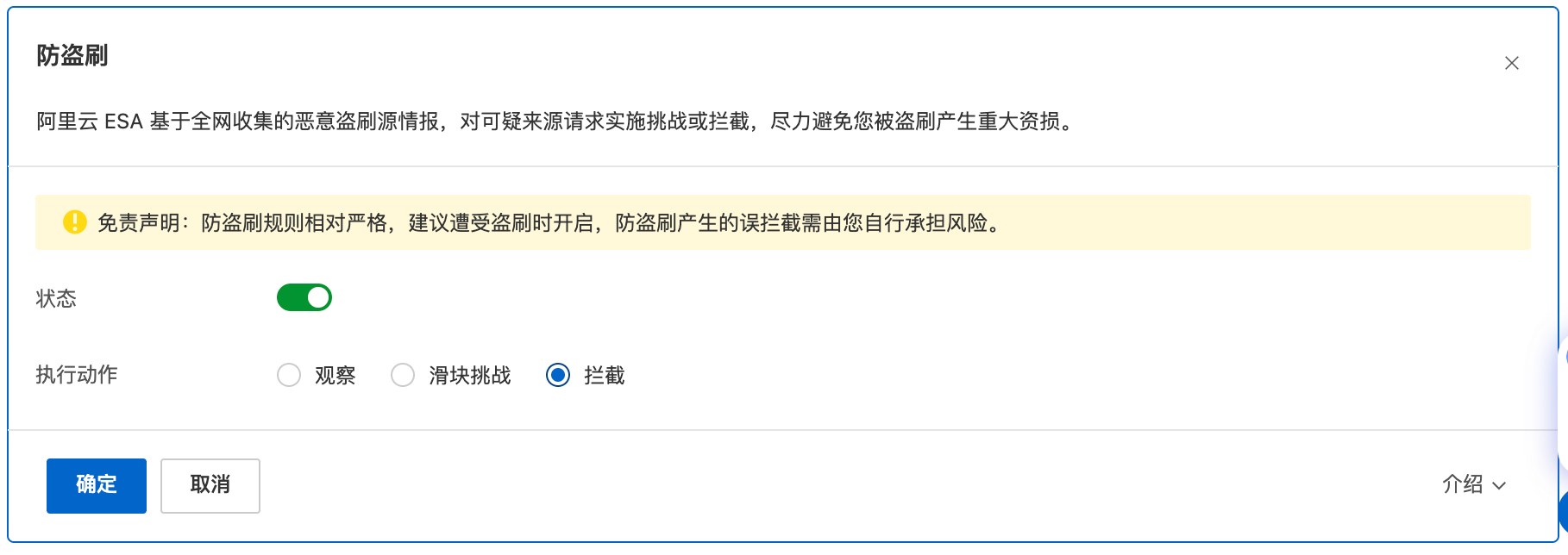

惡意爬蟲和抓取 | 攻擊者利用惡意爬蟲工具大量抓取網站內容。 | 針對同一個資源進行高頻請求、請求訪問的特徵以固定規律等。 | 通過ESA的Bot防護功能,檢測並攔截異常請求和惡意爬蟲。可以通過分析請求特徵(如頻次、請求模式等)來自動識別和阻止惡意行為。 |

異常排查

ESA為您提供了日誌收集以及分析功能,您可以通過流量分析、離線日誌等方式,對突發流量的時段的資料進行分析並根據異常類型來選擇採取的防護策略。

流量分析

流量分析的資料來源於ESA處理的訪問日誌,這些日誌記錄了每一個經過ESA節點的請求資訊,包括但不限於用戶端IP、請求時間、請求類型、響應狀態等。通過對這些日誌的匯總與分析,ESA能夠提供精準的流量統計與分析報告。

查看與下載報表

在ESA控制台,選擇網站管理,在網站列單擊目標網站。

在左側導覽列,選擇。

在流量分析頁面,查看流量統計和分析,也可以點擊

表徵圖列印頁面報告或點擊

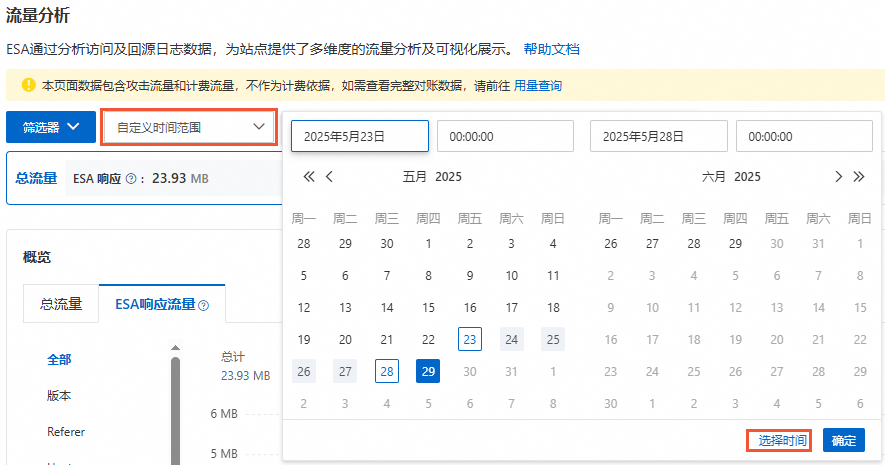

表徵圖列印頁面報告或點擊 表徵圖將資料以CSV格式下載儲存到本地。您可以通過篩選器來進行篩選,時間選擇自訂時間範圍,選擇日期時間為疑似盜刷的時間段。

表徵圖將資料以CSV格式下載儲存到本地。您可以通過篩選器來進行篩選,時間選擇自訂時間範圍,選擇日期時間為疑似盜刷的時間段。

在流量分析頁面,您可以看到總流量及ESA響應流量的折線圖,為您提供直觀的流量可視化,協助您更好的分析歷史流量趨勢。

總流量:經由ESA向用戶端傳輸的全部流量。

總請求數:ESA接收到來自用戶端的全部請求數。

頁面瀏覽量:內容類型為HTML的成功HTTP響應數量。

指標變化百分比:各資料指標的百分比變化值均為環比值,即目前時間範圍與前一個相同時間範圍的資料環比。如果前一個相同時間範圍沒有資料,則不展示環比變動率。

例如:如果您選擇的是過去30天時間段,請求數環比增長2.03%,表示過去30天內ESA伺服器收到的請求次數比過去60天到過去30天這30天內增加了2.03%。

您可以利用這一模組深入瞭解流量的地理分布詳情,查看異常流量地區。

流量分析功能為您提供多個維度流量與使用者行為分析。這些模組共同為您提供全面的流量概況與使用者行為洞察,您可以通過選擇相應的時間範圍,查看這些維度詳細資料與可視化展示。

說明流量分析預設為您展示前Top5的資料,您可以點擊更多查看更多資訊。

離線日誌分析

為全面挖掘盜刷請求的潛在特徵,需對警示時段的離線日誌進行深度解析。通過多欄位交叉分析,可基於源 IP、URL 路徑、請求參數、User-Agent、Referer 來源等維度構建盜刷行為特徵畫像,為後續精準制定應對策略提供資料支撐。

下載離線日誌。

上傳記錄檔至本地Linux系統伺服器。

登入本地Linux系統伺服器,統計檔案中的行數,即請求總次數。

wc -l [$Log_Txt]按小時統計訪問量。

awk -F' ' '{print \$4}' [$Log_Txt] | sed 's/^\[\(.*\/.*\/.*\):\(.*\):.*$/\1 \2:00/' | sort | uniq -c | sort -nr | head -n 10統計出來請求總數,確認請求量異常。

重要以下配置需要參考業務的真實請求,謹慎操作,以免影響您正常使用者。

執行如下命令,查詢訪問量前十的IP。

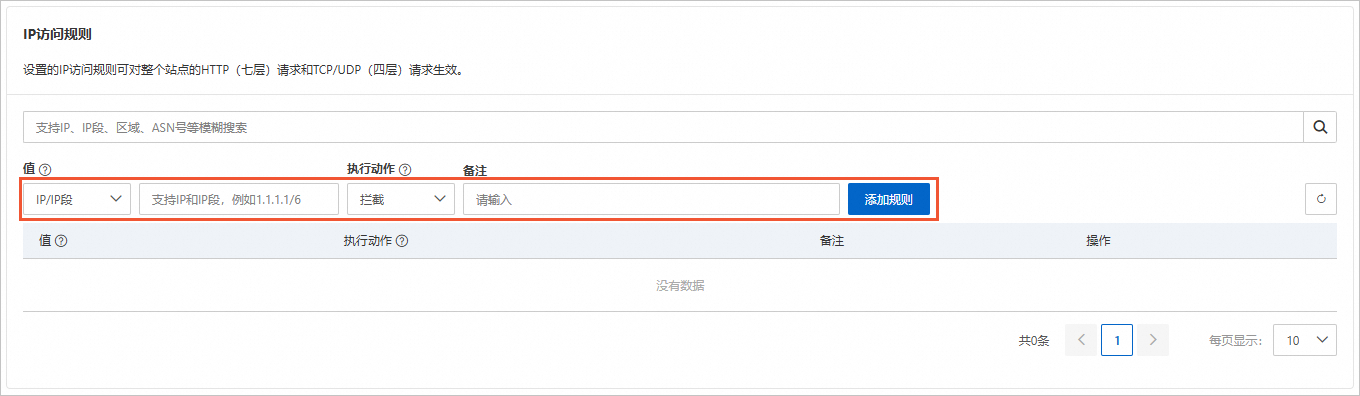

cat [$Log_Txt] | awk '{print $3}' |sort|uniq -c|sort -nr |head -10限制可疑IP訪問,IP訪問規則。

執行如下命令,查詢訪問量前十的User-Agent。

grep -o '"Mozilla[^"]*' [$Log_Txt] | cut -d'"' -f2 | sed 's/ ANCHASHI-SCAN[^)]*)//g' | sort | uniq -c | sort -nr | head -n 10過濾可疑User-Agent,自訂規則。

執行如上命令,查詢訪問量前十的路徑。

grep -oP '"https?://[^"]+"' [$Log_Txt] | sort | uniq -c | sort -nr | head -n 10

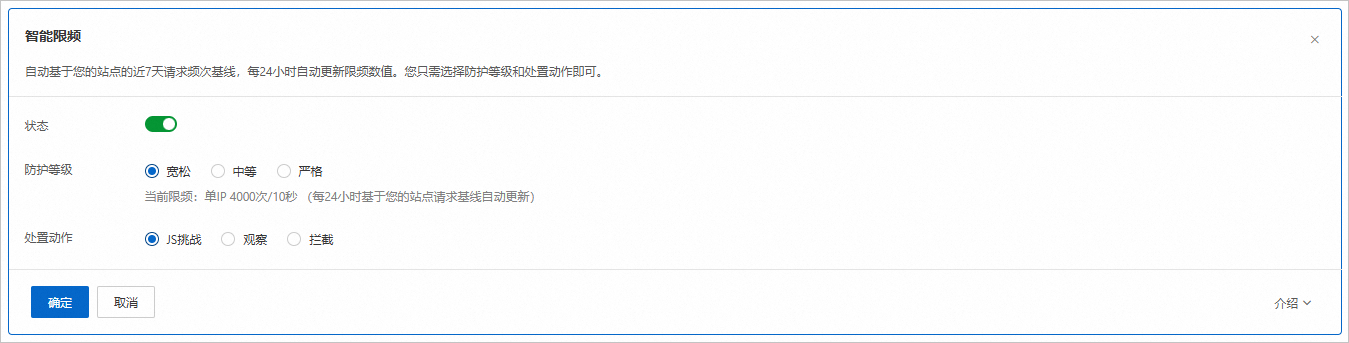

針對性措施

您可以根據攻擊源的特徵類型來選擇合適的應對措施。在進行異常分析時,有可能會匹配到多種攻擊特徵,您可以同時配置多種防護策略實現全方位的防護。

防護案例

遊戲類使用者安裝包盜刷

背景

遊戲客戶A在兩年前推出某款遊戲B,該遊戲在推出兩年內均保持穩定運行。ESA近期出現高額的賬單。

異常識別

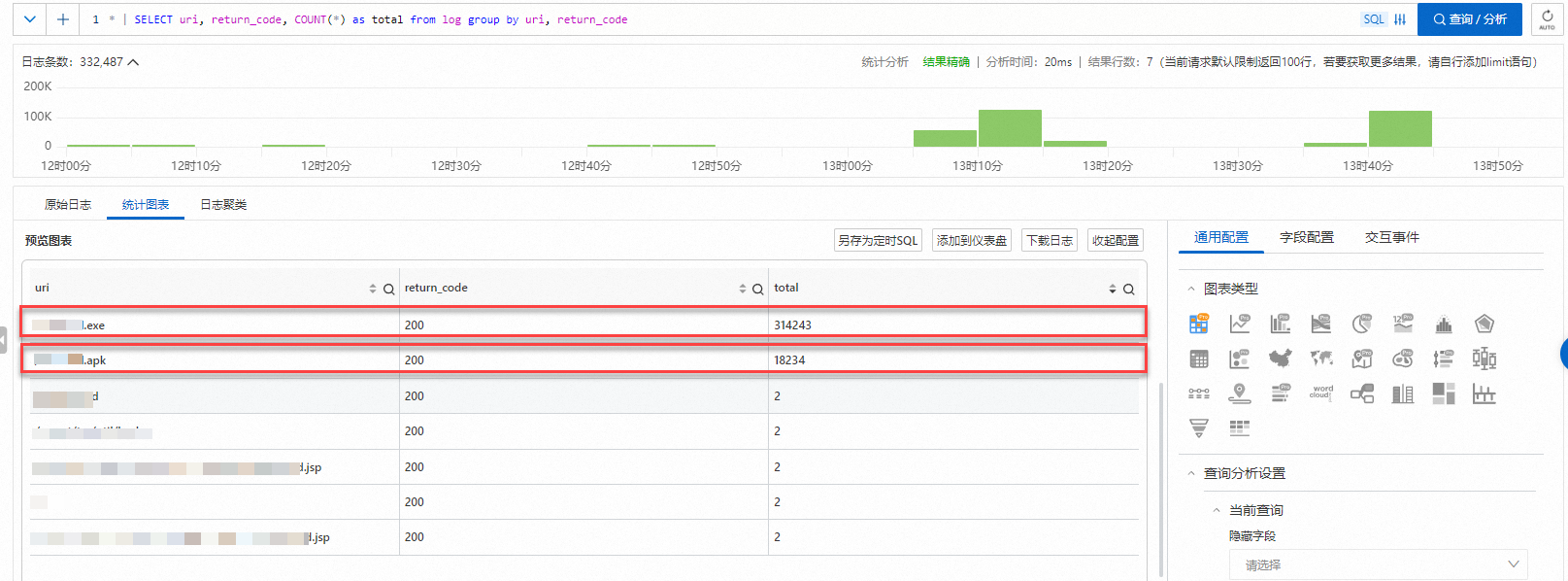

通過即時日誌投遞任務進行流量監控和日誌分析,發現多次出現高頻次下載安裝包請求。在1小時內的PC端下載量高達31萬次,1小時內的安卓端下載量高達1.8萬次。

開啟即時日誌,並成功投遞日誌後,根據日誌投遞條數產生計費。

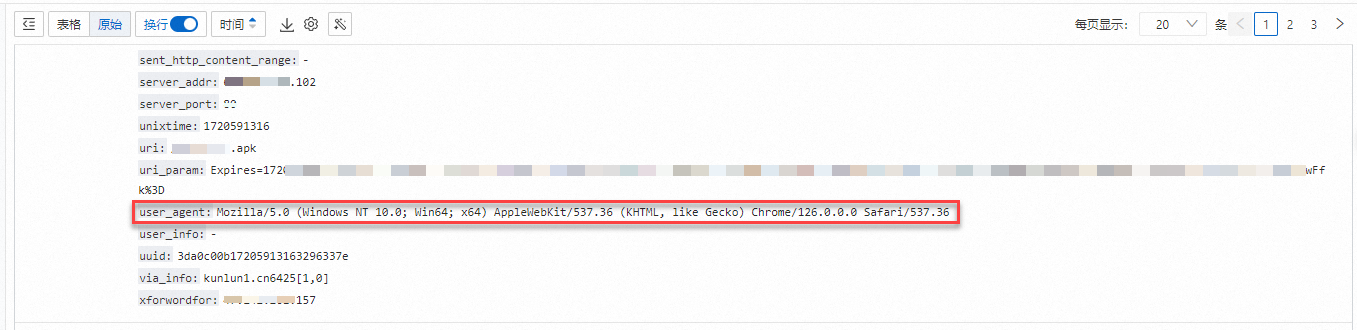

分析下載安卓端請求包時,在請求中可以發現異常請求中User-Agent非安卓端資訊而是典型的PC端資訊。

從一般使用者現階段的訪問習慣來看,通過手機直接下載apk包的使用者占絕大多數,目前很少有使用者使用PC下載然後再通過USB方式傳輸到手機上進行安裝。因此從User-Agent可以基本判定相關的下載資訊是由攻擊者產生的。

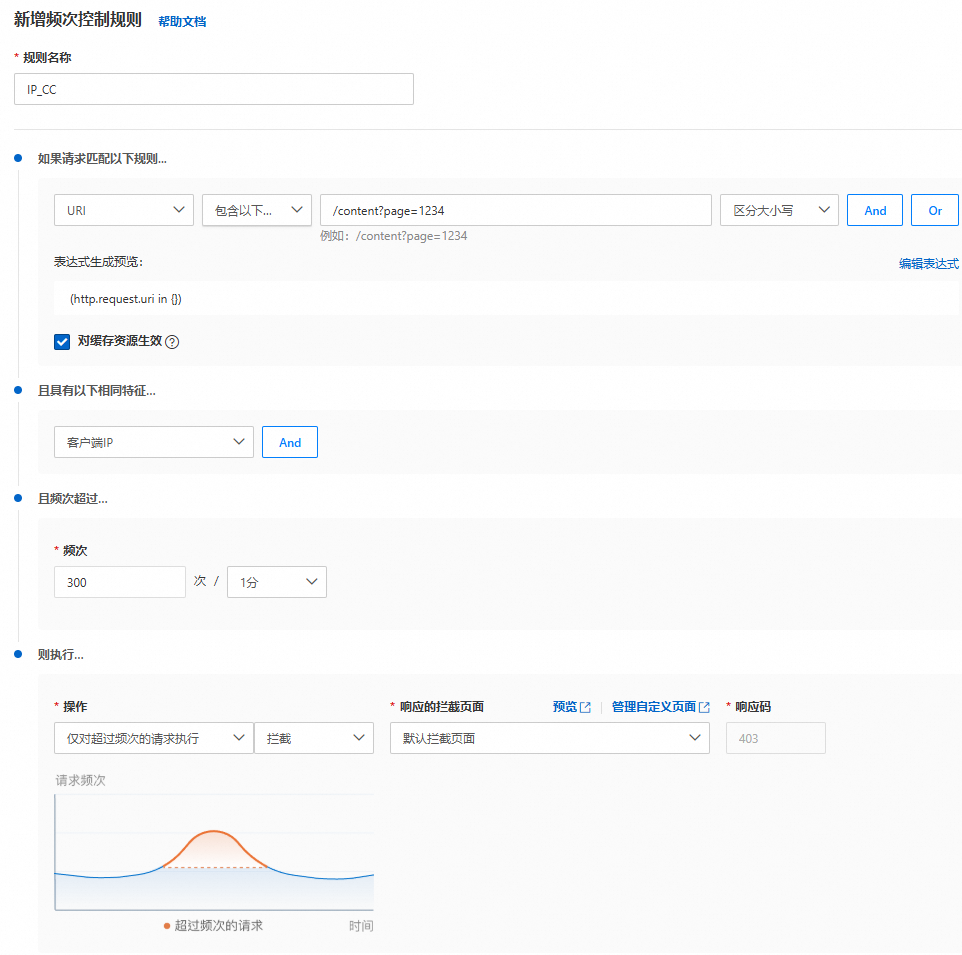

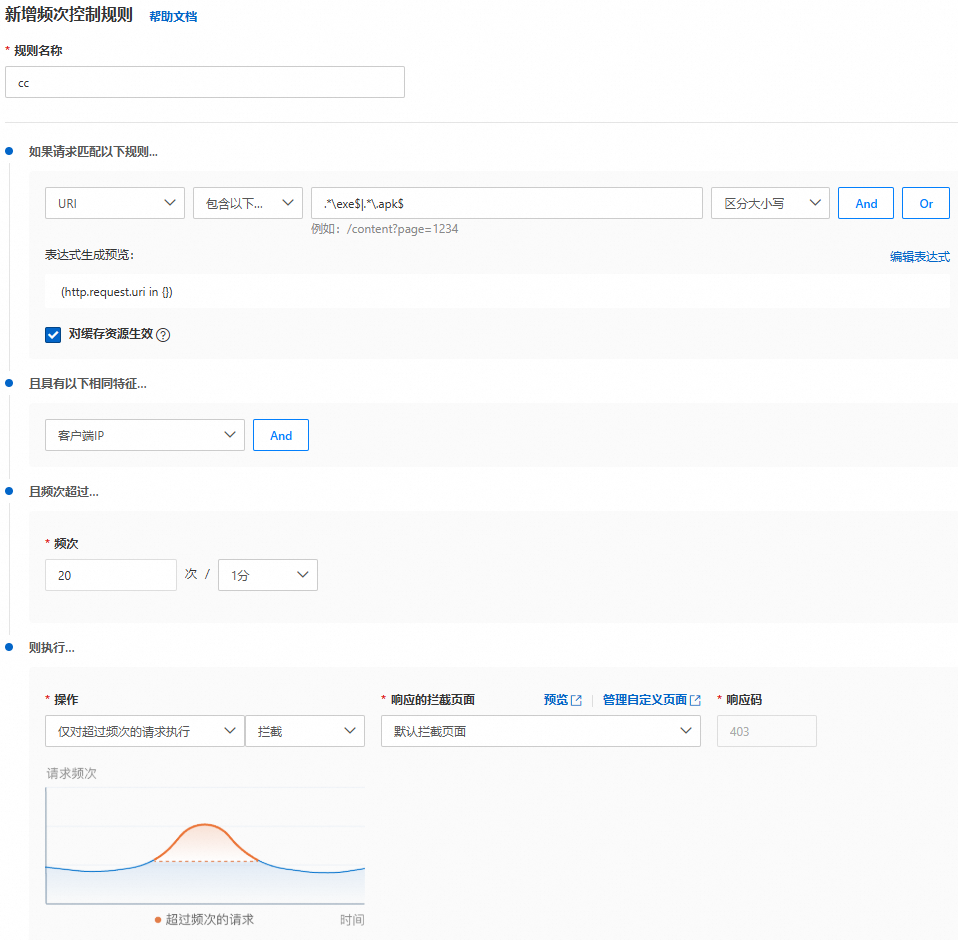

從頻率和請求的資源來分析,單IP每分鐘300多次訪問(APK包),每分鐘5100多次(exe包)業務明顯異常。

解決措施

主要可以通過存取控制方式來識別使用者身份以及對資源下載頻率做防護。

網站資源被盜用

背景

電商客戶A網站保持穩定運行,近期發現網站圖片內容被其他的網站在短時間內高頻次請求盜用。

異常識別

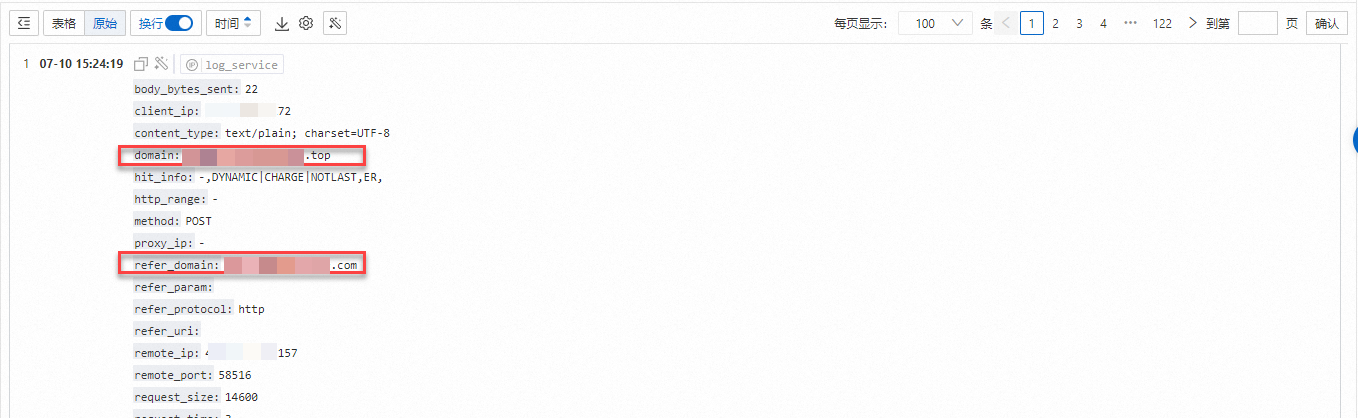

通過即時日誌投遞任務進行流量監控和日誌分析,發現日誌中存在偽造Referer資訊。

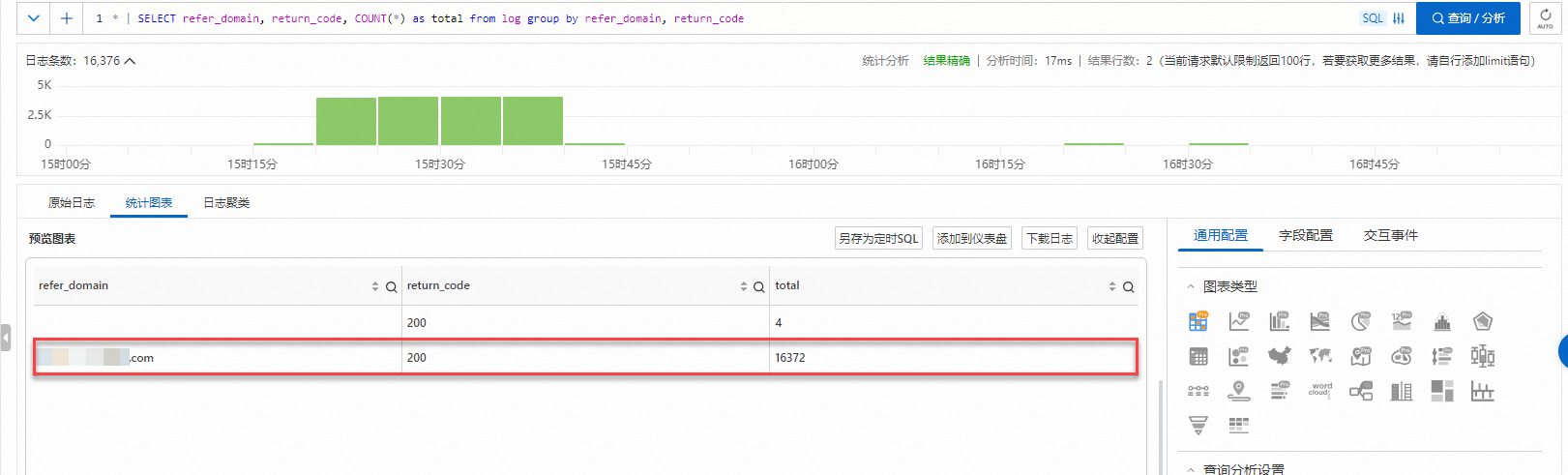

使用SQL查詢refer_domain,在十幾分鐘內訪問了1萬多次。

從refer_domain判斷,refer_domain和domain不一致,應該是盜取資源。同時通過SQL查看訪問量,判定為不僅僅是盜取資源還是惡意攻擊。

解決措施

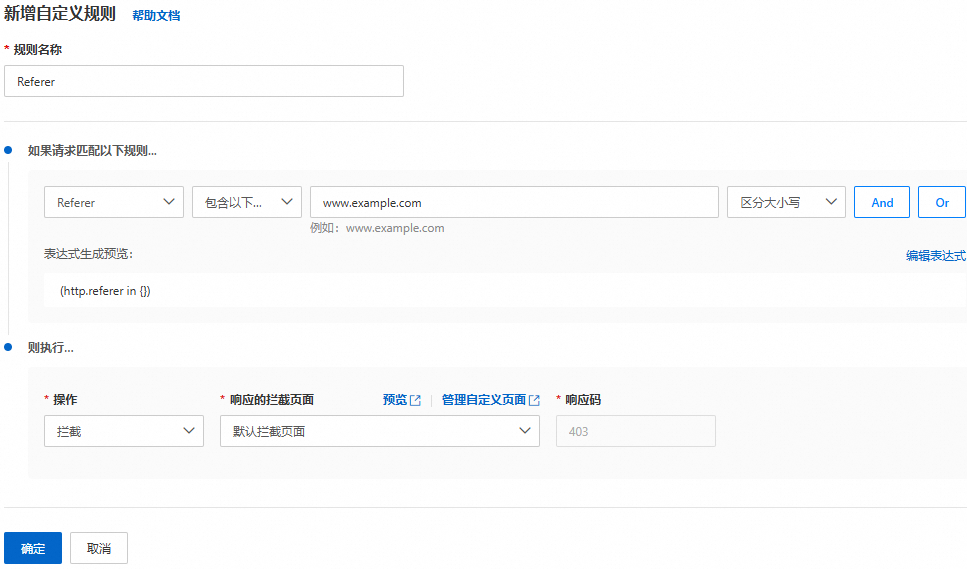

使用自訂規則攔截domain和refer_domain不一致的請求。