ECS執行個體及其關聯資源的操作記錄會儲存90天,包括時間、地點和操作者等資訊。當您遇到技術問題或故障時,可以通過查閱操作記錄快速定位問題、評估影響範圍,並進行責任認定。

操作記錄功能的日誌資料由Action Trail(ActionTrail)提供,預設保留最近90天的資料。若您有需求儲存更長時間段內的操作記錄,可以考慮將動作記錄投遞到您自己的儲存服務中,更多詳情請參見建立單帳號跟蹤。

操作步驟

訪問ECS控制台-執行個體。

在頁面左側頂部,選擇目標資源所在的資源群組和地區。

單擊目標執行個體ID進入執行個體詳情頁,選擇操作記錄頁簽。

預設會列出最近7天ECS執行個體及其相關資源的所有操作記錄。

您可以按變更範圍和變更影響等級等過濾條件進一步篩查出關心的操作記錄,支援的過濾條件如下表所示。

名稱

描述

變更範圍

影響ECS的操作,主要包括兩大類:

ECS執行個體的變更:

執行個體配置變更:調整執行個體的硬體設定,如CPU核心數、記憶體大小、磁碟空間等。

執行個體狀態變更:更改執行個體的狀態,如從運行中切換到停止狀態。

執行個體屬性變更:修改執行個體的名稱、描述、標籤等資訊。

執行個體計費變更:調整執行個體的計費模式,如從隨用隨付轉變為訂用帳戶。

執行個體建立或釋放:建立:啟動新的ECS執行個體,釋放:終止不再需要的ECS執行個體。

執行個體啟動和關閉:啟動使停止狀態的執行個體恢複運行,關閉暫停執行個體的運行。

系統內停止執行個體 - 節省停機模式:將執行個體置於節省停機模式,以減少不必要的費用。

ECS關聯資源的變更:

建立或刪除安全性群組:為執行個體或執行個體組建立新的安全性群組規則集合,刪除不再需要的安全性群組。

安全性群組配置修改:修改安全性群組的規則,以允許或禁止某些類型的網路流量進入或離開執行個體。

關聯安全性群組變更:更新與執行個體關聯的安全性群組規則,調整執行個體的安全保護措施。

關聯彈性網卡變更:對串連至執行個體的彈性網卡進行配置調整,如IP地址分配、子網設定等。

關聯磁碟變更:調整與ECS執行個體相連的磁碟配置,如擴充磁碟空間或變更磁碟類型。

讀寫類型

操作的讀寫類型,目前僅支援寫類型查詢。

時間範圍

支援查詢過去90天內的變更記錄,且起止日期的最大間隔為7天。

變更影響等級

不同的操作對ECS執行個體的影響等級不一樣。變更影響等級包括:

高:這類操作可能會導致服務中斷。例如,停止執行個體(StopInstance)、重啟執行個體(RebootInstance)等操作。這些操作可能會影響您的業務運行,並且需要您提前做好資料備份和恢複策略。

中:這類操作通常不會導致服務中斷,但在某些情況下可能會產生短暫的影響。例如,啟動執行個體(StartInstance)等操作。在執行這些操作時,建議您關注執行個體的狀態變化並及時處理可能出現的問題。

低:這類操作一般不會對業務造成影響。例如,建立雲端硬碟( CreateDisk)等操作。

變更名稱

各資源的變更操作名稱(即API名稱)您可以在API概覽中搜尋查看對應的API說明。

使用者名稱

執行變更操作的使用者。

關聯資源ID

變更操作對應的執行個體ID和執行個體名稱,用以唯一標識與ECS執行個體相關聯的資源。

在執行個體的操作記錄頁面,單擊詳情以查看執行個體及其關聯資源的詳細操作記錄,您可以在管控事件結構定義中查閱詳細描述。

案例介紹

某公司的IT部門正在使用阿里雲的ECS執行個體來託管其關鍵業務應用。某天上午,公司的客戶服務團隊收到了大量關於網站響應非常慢的反饋。IT營運人員立即登入阿里雲控制台進行問題排查。

1. 初步檢查

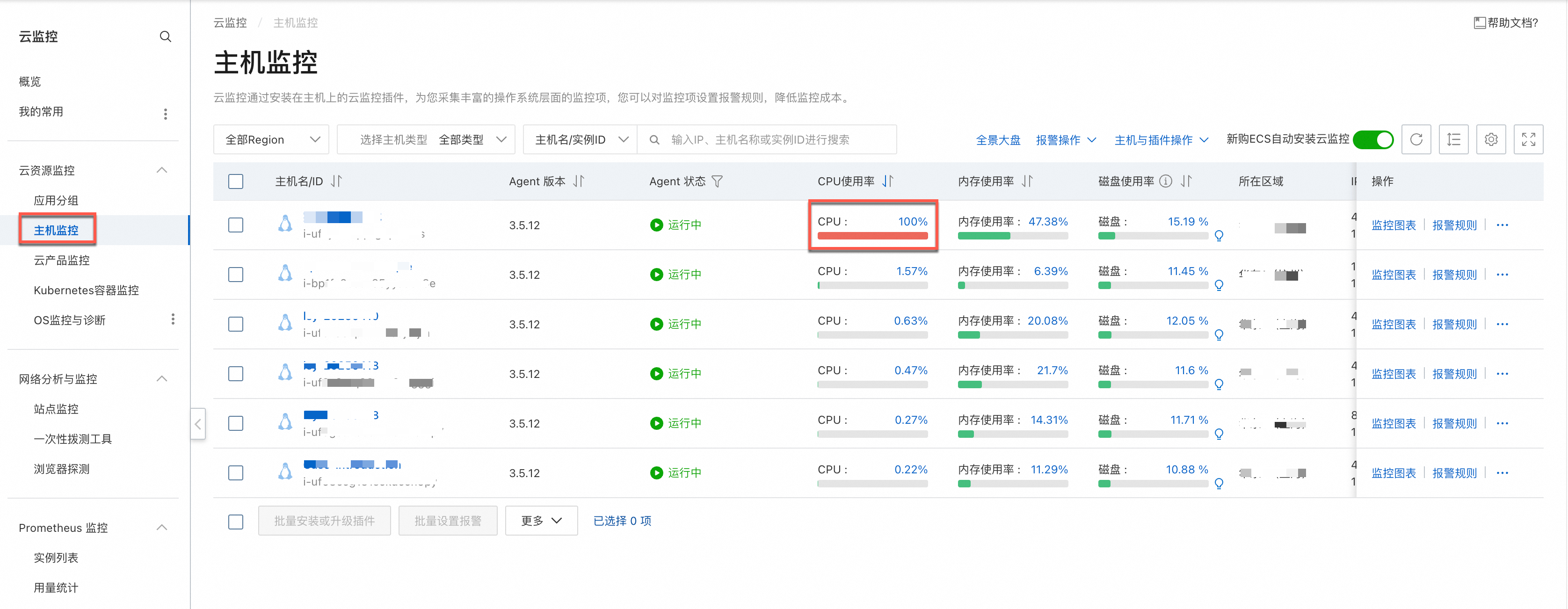

IT營運人員首先過通CloudMonitor操作記錄和阿里雲的Action Trail(ActionTrail)來擷取最近對ECS執行個體的所有日誌以及操作記錄排查問題。

2. 使用ECS操作記錄

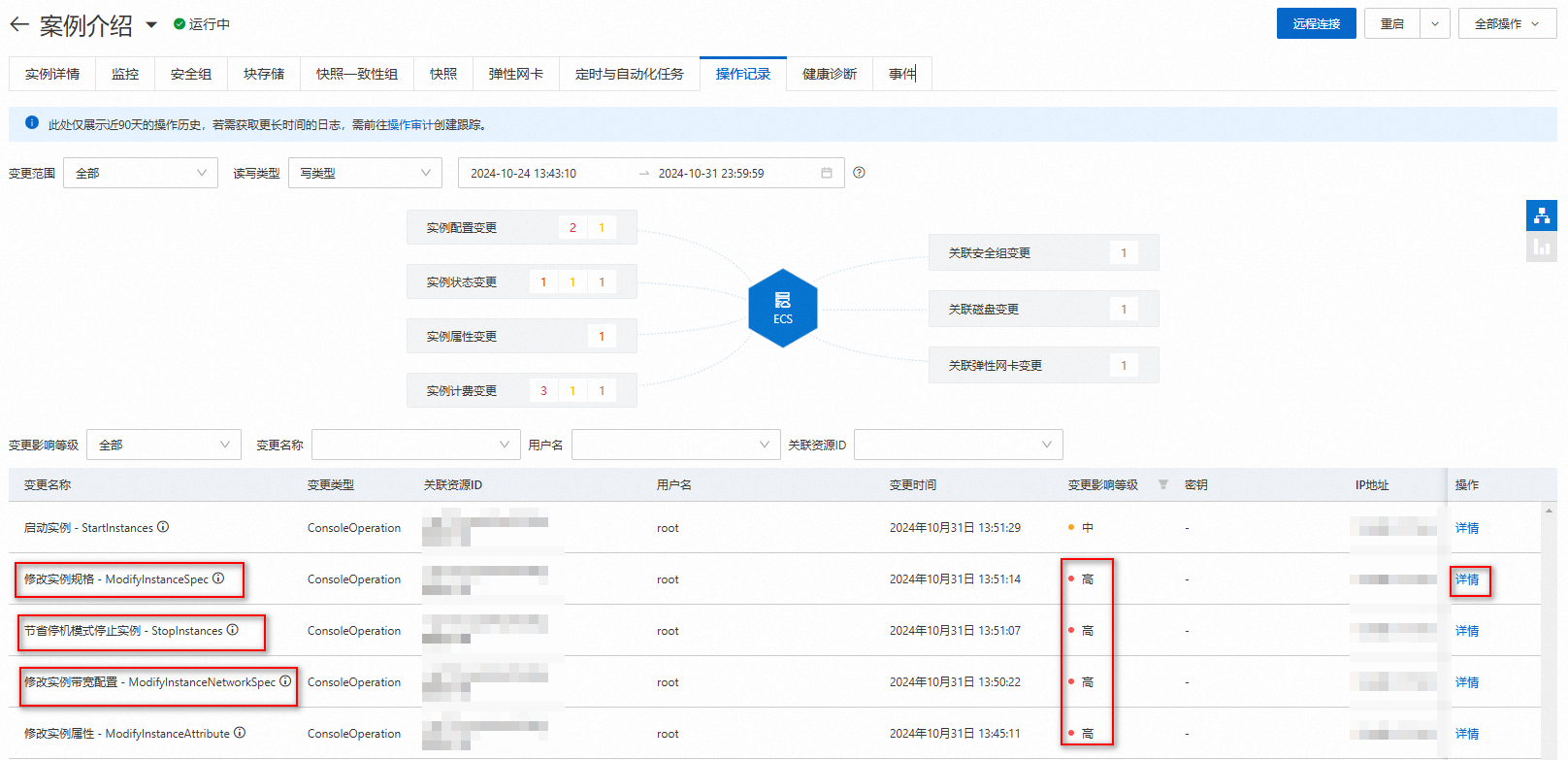

IT營運人員通過阿里雲控制台進入了ECS操作記錄頁面,查看了過去幾天內的所有相關操作記錄,發現了一些變更等級高的異常操作。

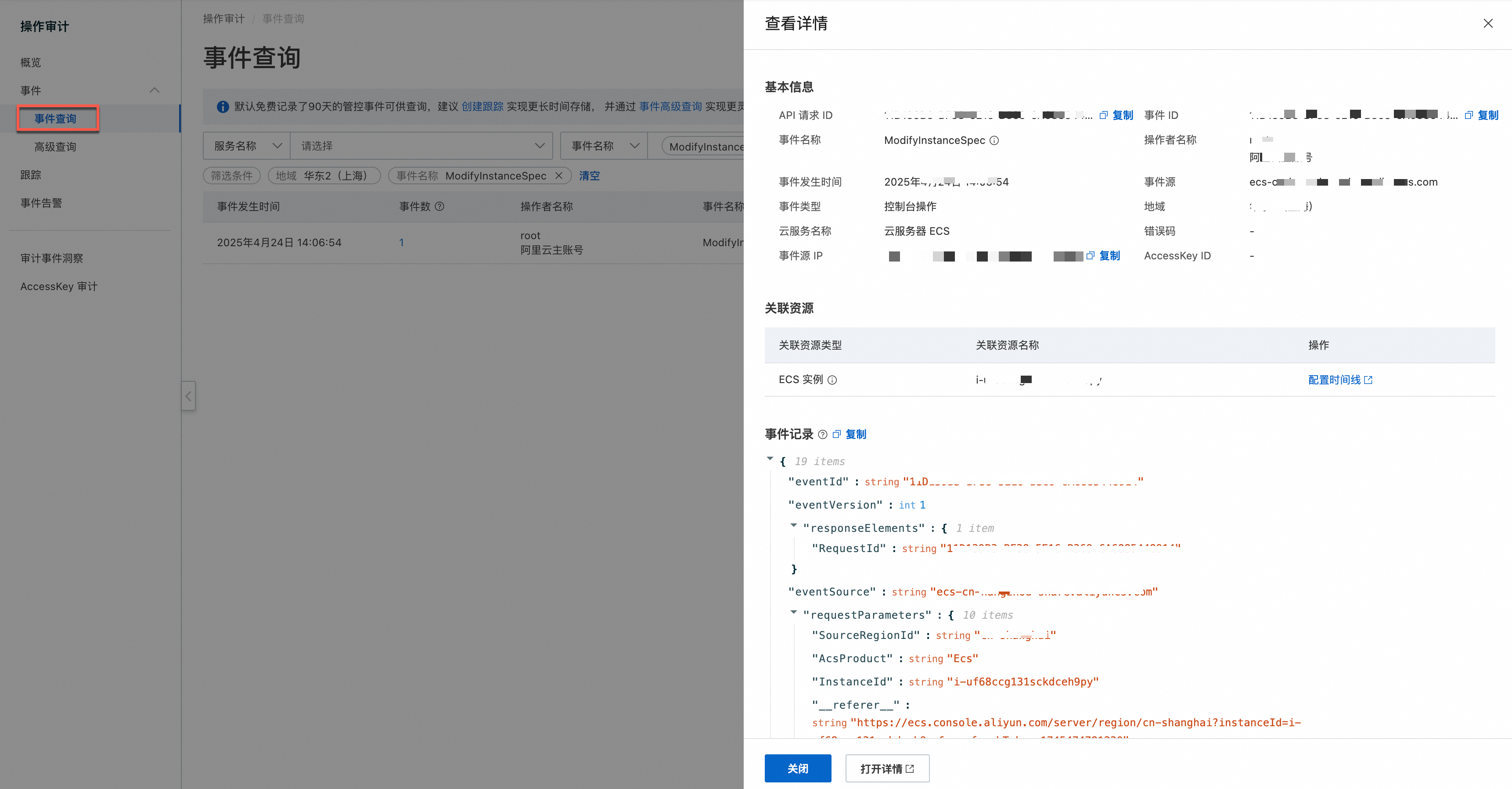

為了進一步詳細定位問題通過查看ECS操作記錄詳情擷取到了操作的詳細資料,記錄了“何時”、“何地”、“何種資源”、“被何人”執行了“何種操作”。

{

"eventId": "11D139B3-BF38-5E16-B369-******",

"eventVersion": 1,

"responseElements": {

"RequestId": "11D139B3-BF38-5E16-B369-******"

},

"eventSource": "ecs-cn-hangzhou-share.aliyuncs.com",

"requestParameters": {

"SourceRegionId": "cn-shanghai",

"AcsProduct": "Ecs",

"InstanceId": "i-uf******",

"__referer__": "https://ecs.console.alibabacloud.com/server/region/cn-shanghai?instanceId=i-uf******&__refreshToken=1745474781230",

"AcceptLanguage": "zh-CN",

"ClientPort": 42079,

"X-Acs-Client-Tls-Version": "TLSv1.3",

"RegionId": "cn-shanghai",

"InstanceType": "ecs.******",

"X-Acs-Client-Tls-Cipher-Suite": "TLS_AES_256_GCM_SHA384"

},

"sourceIpAddress": "124.89.******",

"userAgent": "ecs.console.alibabacloud.com",

"eventRW": "Write",

"eventType": [

"spec",

"instanceCost"

],

"referencedResources": {

"ACS::ECS::Instance": [

"i-uf******"

]

},

"userIdentity": {

"sessionContext": {

"attributes": {

"mfaAuthenticated": "false",

"creationDate": "2025-04-24T06:06:54Z"

}

},

"accountId": "5237******",

"principalId": "523******",

"type": "root-account",

"userName": "ZhangSan"

},

"serviceName": "Ecs",

"additionalEventData": {

"CallerBid": "26888"

},

"apiVersion": "2014-05-26",

"requestId": "11D139B3-BF38-5E16-B369-*******",

"eventTime": "2025-04-24T06:06:54Z",

"isGlobal": false,

"acsRegion": "cn-shanghai",

"eventName": "ModifyInstanceSpec",

"resourceName": "i-uf*******",

"userName": "root",

"originEventType": "ConsoleOperation",

"eventLevel": "high"

}何時:

eventTime表示操作時間。何地:

sourceIpAddress表示發起操作的IP地址。何種資源:

resourceName表示操作的資源。被何人:

accountId和userName表示操作者賬戶ID和名稱。何種操作:

eventName表示執行操作名稱。例如ModifyInstanceSpec動作表示對ECS執行個體規格進行了修改。說明操作名稱(即API名稱)您可以在API概覽中搜尋查看對應的API說明。

3. 分析操作記錄

通過ECS操作記錄,IT營運人員瞭解到這次配置調整是在前一天下午進行的。調整後沒有立即發現問題,但隨著時間推移,使用者訪問量增加,CPU使用率持續攀升至100%,最終導致線上業務受損。

4. 聯絡相關人員

IT營運人員聯絡了負責調整配置的工程師張三,詢問具體的調整細節。張三回憶起在調整配置時,可能沒有正確評估資源需求的變化,導致配置調整後效能不足。

5. 使用Action Trail輔助分析

為了進一步確認和驗證,IT營運人員還使用了阿里雲的Action Trail(ActionTrail)功能。Action Trail提供了更詳細的日誌資訊,包括API調用的具體參數和事件ID等。並且通過Action Trail事件查詢確認了沒有對該帳號下的其他執行個體進行修改。

6. 恢複並最佳化配置

根據ECS操作記錄和Action Trail提供的資訊,IT營運人員決定恢複之前的配置設定,並根據當前的實際負載情況重新評估和調整資源配置。具體步驟如下:

恢複配置:將ECS執行個體的CPU和記憶體配額手動恢複到之前的設定。

監控效能:恢複配置後,持續監控ECS執行個體的效能,確保服務恢複正常。

重新評估:重新評估資源需求,並制定一個更合理的資源配置方案。