ApsaraMQ for Kafka的專業版執行個體支援使用存取控制清單(ACL)來管理SASL使用者對主題和消費組的存取權限。利用Terraform,您可以方便地將ACL使用權限設定融入基礎設施即代碼(IaC)流程,例如,通過編寫Terraform設定檔來指定使用者權限,然後執行Terraform命令來自動應用配置。

本教程所含範例程式碼支援一鍵運行,您可以直接運行代碼。一鍵運行

前提條件

由於阿里雲帳號(主帳號)具有資源的所有許可權,一旦發生泄露將面臨重大風險。建議您使用RAM使用者,並為該RAM使用者建立AccessKey,具體操作方式請參見建立RAM使用者和建立AccessKey。

通過RAM授權,阿里雲使用者可以有效地管理其雲資源存取權限,適應多使用者協同工作的需求,並且能夠按需為使用者指派最小許可權,避免許可權過大導致的安全性漏洞。具體操作方式請參見為RAM使用者授權。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "vpc:DescribeVpcAttribute", "vpc:DescribeRouteTableList", "vpc:DescribeVSwitchAttributes", "vpc:DeleteVpc", "vpc:DeleteVSwitch", "vpc:CreateVpc", "vpc:CreateVSwitch" ], "Resource": "*" }, { "Effect": "Allow", "Action": "bss:ModifyAgreementRecord", "Resource": "*" }, { "Effect": "Allow", "Action": [ "bss:DescribeOrderList", "bss:DescribeOrderDetail", "bss:PayOrder", "bss:CancelOrder" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "ecs:CreateSecurityGroup", "ecs:ModifySecurityGroupPolicy", "ecs:DescribeSecurityGroups", "ecs:ListTagResources", "ecs:DeleteSecurityGroup", "ecs:DescribeSecurityGroupAttribute", "ecs:AuthorizeSecurityGroup", "ecs:RevokeSecurityGroup" ], "Resource": "*" }, { "Action": "alikafka:*", "Resource": "*", "Effect": "Allow" }, { "Action": "ram:CreateServiceLinkedRole", "Resource": "*", "Effect": "Allow", "Condition": { "StringEquals": { "ram:ServiceName": [ "connector.alikafka.aliyuncs.com", "instanceencryption.alikafka.aliyuncs.com", "alikafka.aliyuncs.com", "etl.alikafka.aliyuncs.com" ] } } } ] }準備Terraform運行環境,您可以選擇以下任一方式來使用Terraform。

在Terraform Explorer中使用Terraform:阿里雲提供了Terraform的線上運行環境,您無需安裝Terraform,登入後即可線上使用和體驗Terraform。適用於零成本、快速、便捷地體驗和調試Terraform的情境。

Cloud Shell:阿里雲Cloud Shell中預裝了Terraform的組件,並已配置好身份憑證,您可直接在Cloud Shell中運行Terraform的命令。適用於低成本、快速、便捷地訪問和使用Terraform的情境。

在本地安裝和配置Terraform:適用於網路連接較差或需要自訂開發環境的情境。

使用的資源

本教程樣本包含的部分資源會產生一定費用,請在不需要時及時進行釋放或退訂。

alicloud_vpc:建立一個Virtual Private Cloud。

alicloud_vswitch:建立一個專用網路交換器。

alicloud_zones:查詢雲端服務可用性區域域。

alicloud_security_group:建立一個安全性群組。

alicloud_alikafka_instance:建立一個Kafka執行個體。

alicloud_alikafka_topic:建立一個Kafka Topic。

alicloud_alikafka_sasl_user:建立SASL使用者。

alicloud_alikafka_sasl_acl:建立SASL使用者權限。

alicloud_alikafka_sasl_acls:查詢SASL使用者權限。

建立SASL使用者並添加許可權

本樣本在華南1(深圳)地區下建立Topic、SASL使用者,並為此使用者添加Topic的可寫入權限,Topic名稱為example-topic,SASL使用者名稱為example。

建立一個工作目錄,並在該工作目錄中建立名為main.tf的設定檔,然後將以下代碼複製到main.tf中。

建立前置資源。

說明執行個體類型為專業版並且已開啟ACL的執行個體才可以建立SASL使用者。

variable "name" { default = "tf-example" } variable "region" { default = "cn-shenzhen" } data "alicloud_zones" "default" { available_resource_creation = "VSwitch" } variable "zone_id" { default = "cn-shenzhen-f" } provider "alicloud" { region = var.region } resource "alicloud_vpc" "default" { vpc_name = var.name cidr_block = "10.4.0.0/16" } resource "alicloud_vswitch" "default" { vswitch_name = var.name cidr_block = "10.4.0.0/24" vpc_id = alicloud_vpc.default.id zone_id = data.alicloud_zones.default.zones.0.id } # 建立安全性群組。 resource "alicloud_security_group" "default" { vpc_id = alicloud_vpc.default.id } resource "random_integer" "default" { min = 10000 max = 99999 } resource "alicloud_alikafka_instance" "default" { name = "${var.name}-${random_integer.default.result}" partition_num = 50 disk_type = "1" disk_size = "500" deploy_type = "5" io_max = "20" spec_type = "professional" service_version = "2.2.0" config = "{\"enable.acl\":\"true\"}" vswitch_id = alicloud_vswitch.default.id security_group = alicloud_security_group.default.id } resource "alicloud_alikafka_topic" "default" { instance_id = alicloud_alikafka_instance.default.id topic = "example-topic" remark = "topic-remark" } resource "alicloud_alikafka_sasl_user" "default" { instance_id = alicloud_alikafka_instance.default.id username = var.name password = "tf_example123" }在main.tf檔案中增加

resource "alicloud_alikafka_sasl_acl" "default"配置項。resource "alicloud_alikafka_sasl_acl" "default" { instance_id = alicloud_alikafka_instance.default.id username = alicloud_alikafka_sasl_user.default.username acl_resource_type = "Topic" acl_resource_name = alicloud_alikafka_topic.default.topic acl_resource_pattern_type = "LITERAL" acl_operation_type = "Write" }

執行以下命令,初始化Terraform運行環境。

terraform init返回如下資訊,表示Terraform初始化成功。

Initializing the backend... Initializing provider plugins... - Checking for available provider plugins... - Downloading plugin for provider "alicloud" (hashicorp/alicloud) 1.90.1... ... You may now begin working with Terraform. Try running "terraform plan" to see any changes that are required for your infrastructure. All Terraform commands should now work. If you ever set or change modules or backend configuration for Terraform, rerun this command to reinitialize your working directory. If you forget, other建立執行計畫,並預覽變更。

terraform plan執行以下命令,建立資源。

terraform apply在執行過程中,根據提示輸入

yes並按下Enter鍵,等待命令執行完成,若出現以下資訊,則表示運行成功。random_integer.default: Creating... random_integer.default: Creation complete after 0s [id=****] alicloud_vpc.default: Creating... alicloud_vpc.default: Creation complete after 7s [id=vpc-****] alicloud_security_group.default: Creating... alicloud_vswitch.default: Creating... alicloud_security_group.default: Creation complete after 1s [id=sg-****] alicloud_vswitch.default: Creation complete after 4s [id=vsw-****] alicloud_alikafka_instance.default: Creating... alicloud_alikafka_instance.default: Still creating... [10s elapsed] ··· alicloud_alikafka_instance.default: Still creating... [4m20s elapsed] alicloud_alikafka_instance.default: Creation complete after 4m22s [id=alikafka_post-cn-****] alicloud_alikafka_sasl_user.default: Creating... alicloud_alikafka_topic.default: Creating... alicloud_alikafka_sasl_user.default: Creation complete after 3s [id=alikafka_post-cn-****:tf-example] alicloud_alikafka_topic.default: Creation complete after 8s [id=alikafka_post-cn-****:example-topic] alicloud_alikafka_sasl_acl.default: Creating... alicloud_alikafka_sasl_acl.default: Still creating... [10s elapsed] ··· alicloud_alikafka_sasl_acl.default: Still creating... [1m0s elapsed] alicloud_alikafka_sasl_acl.default: Creation complete after 1m1s [id=alikafka_post-cn-****:tf-example:Topic:example-topic:LITERAL:Write] Apply complete! Resources: 8 added, 0 changed, 0 destroyed.驗證結果。

執行terraform show命令

執行

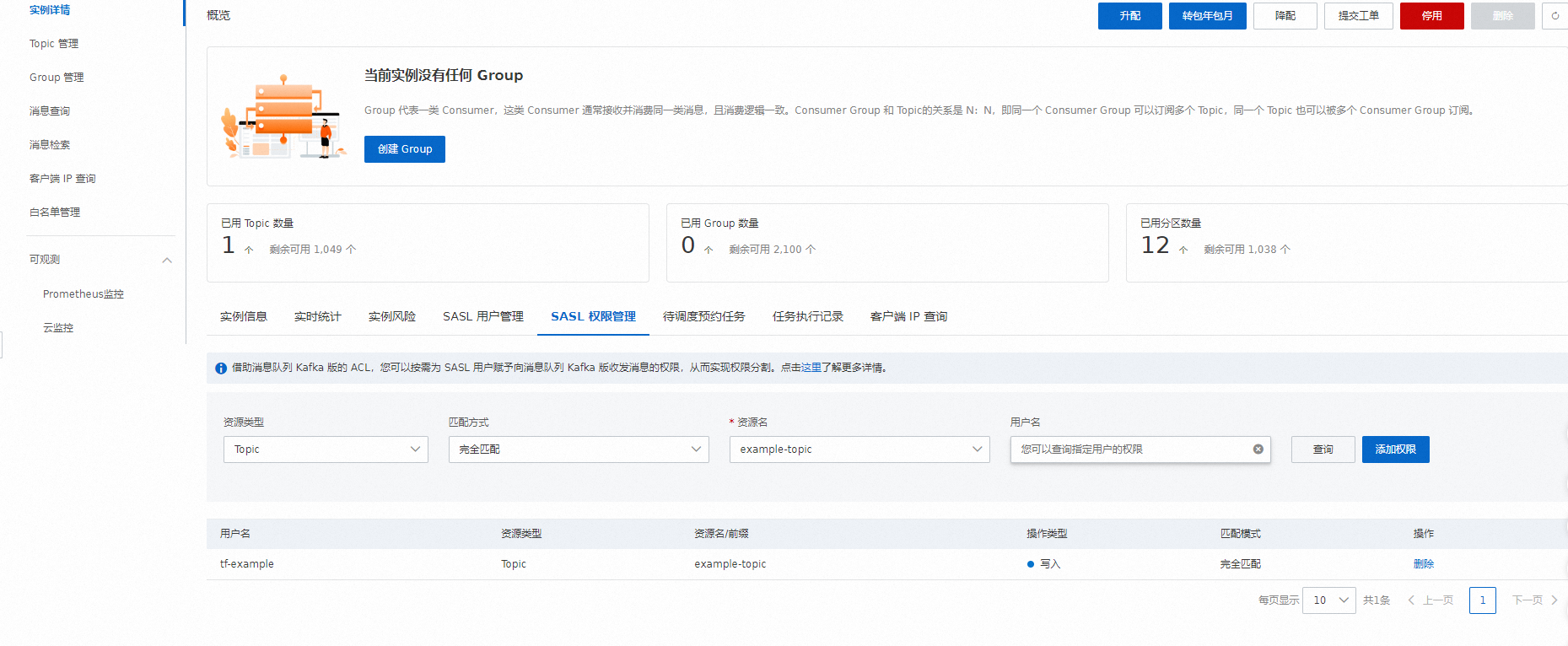

terraform show查看SASL使用者權限資訊。terraform show# alicloud_alikafka_sasl_acl.default: resource "alicloud_alikafka_sasl_acl" "default" { acl_operation_type = "Write" acl_resource_name = "example-topic" acl_resource_pattern_type = "LITERAL" acl_resource_type = "Topic" host = "*" id = "alikafka_post-cn-****:tf-example:Topic:example-topic:LITERAL:Write" instance_id = "alikafka_post-cn-****" username = "tf-example" }登入雲訊息佇列 Kafka 版控制台

登入雲訊息佇列 Kafka 版控制台,查看SASL使用者權限資訊。

查詢SASL使用者權限

在上述main.tf檔案中,增加

data "alicloud_alikafka_sasl_users" "sasl_acls_ds"配置項,具體配置如下。data "alicloud_alikafka_sasl_acls" "sasl_acls_ds" { instance_id = "<Kafka執行個體ID>" username = "<SASL使用者名稱稱>" acl_resource_type = "<ACL資源類型>" acl_resource_name = "<ACL資源名稱>" output_file = "saslAcls.txt" }建立執行計畫,並預覽變更。

terraform plan執行以下命令,建立資源。

terraform apply在執行過程中,根據提示輸入

yes並按下Enter鍵,等待命令執行完成,若出現以下資訊,則表示運行成功。random_integer.default: Refreshing state... [id=****] data.alicloud_zones.default: Reading... alicloud_vpc.default: Refreshing state... [id=vpc-****] alicloud_security_group.default: Refreshing state... [id=sg-****] data.alicloud_zones.default: Read complete after 2s [id=****] alicloud_vswitch.default: Refreshing state... [id=vsw-****] alicloud_alikafka_instance.default: Refreshing state... [id=alikafka_post-cn-****] alicloud_alikafka_sasl_user.default: Refreshing state... [id=alikafka_post-cn-****:tf-example] data.alicloud_alikafka_sasl_acls.sasl_acls_ds: Reading... alicloud_alikafka_topic.default: Refreshing state... [id=alikafka_post-cn-****:example-topic] data.alicloud_alikafka_sasl_acls.sasl_acls_ds: Read complete after 0s [id=0] alicloud_alikafka_sasl_acl.default: Refreshing state... [id=alikafka_post-cn-****:tf-example:Topic:example-topic:LITERAL:Write] No changes. Your infrastructure matches the configuration. Terraform has compared your real infrastructure against your configuration and found no differences, so no changes are needed. Apply complete! Resources: 0 added, 0 changed, 0 destroyed.驗證結果。執行

terraform show查看Kafka SASL使用者權限資訊。terraform show# data.alicloud_alikafka_sasl_acls.sasl_acls_ds: data "alicloud_alikafka_sasl_acls" "sasl_acls_ds" { acl_resource_name = "testTopic" acl_resource_type = "Topic" acls = [] id = "0" instance_id = "alikafka_post-cn-****" output_file = "saslAcls.txt" username = "tf-example" }

清理資源

當您不再需要上述通過Terraform建立或管理的資源時,請運行以下命令以釋放資源。關於terraform destroy的更多資訊,請參見常用命令。

terraform destroy完整樣本

當前範例程式碼支援一鍵運行,您可以直接運行代碼。一鍵運行

範例程式碼

相關文檔

您也可以通過控制台和API調用方式為SASL使用者授權,請參見SASL使用者授權和CreateAcl - 建立ACL。

如果您想瞭解

alicloud_alikafka_sasl_acl提供的更多參數,請參見alicloud_alikafka_sasl_acl。