企業が Active Directory (AD) を使用してユーザーアカウントを管理しているものの、オフィスネットワークが AD ドメインに直接接続されていない場合でも、クラウドコンピューターのシングルサインオン (SSO) を有効にできます。EDS Enterprise で AD ユーザーをユーザー名でミラーリングする簡便アカウントを作成し、Active Directory Federation Services (AD FS) を ID プロバイダー (IdP) として構成することで、ユーザーがクラウドコンピューターにログインする際に AD FS がユーザーを認証するようにします。

オフィスネットワークがすでに AD ドメインに接続されている場合は、代わりに AD ユーザーを使用して SSO を構成してください。詳細については、「AD FS を使用した AD ユーザー向け Elastic Desktop Service (EDS) の SSO 実装」をご参照ください。

仕組み

この設定では、EDS Enterprise がサービスプロバイダ (SP) として機能し、AD FS が ID プロバイダー (IdP) として機能します。両システムは Security Assertion Markup Language (SAML) メタデータファイルを交換して信頼関係を確立します。ユーザーがログインすると、次のようになります。

Alibaba Cloud Workspace クライアントは、ユーザーを AD FS ログインページに送信します。

AD FS は、ユーザーを Active Directory に対して認証し、SAML アサーションを発行します。

AD FS は、ユーザーの AD ユーザー名 (ユーザープリンシパル名 (UPN) 経由) を SAML Name ID にマッピングします。EDS Enterprise はこの SAML Name ID を使用して、対応する簡便アカウントを識別します。

ユーザーは、認証情報を再度入力することなく、割り当てられたクラウドコンピューターにアクセスできます。

マッピングが機能するには、各簡便アカウントのユーザー名が AD の SamAccountName と大文字と小文字を区別せずに一致する必要があります。

前提条件

開始する前に、以下を確認してください。

AD FS サーバーがデプロイされ、アクセス可能であること

EDS Enterprise コンソールへの管理者アクセス(

https://eds.console.alibabacloud.com/)AD FS サーバー (Server Manager) への管理者アクセス権

EDS Enterprise でオフィスネットワークが作成されていること (SSO はオフィスネットワークごとに構成されます)

EDS Enterprise の簡便アカウント命名規則に準拠した AD ユーザー名であること: 3~25 文字で、文字または数字で始まり、小文字、数字、ハイフン (

-)、アンダースコア (_)、またはピリオド (.) のみを含み、数字のみで構成されていないこと

ステップ 1: 簡便アカウントの作成

簡便アカウントのユーザー名は、AD ユーザー名と一致する必要があります。少数のユーザーの場合は手動で作成し、大規模なチームの場合は CSV を使用して一括で作成します。

オプション 1: アカウントの手動作成

EDS Enterprise コンソールにログインします。

左側のナビゲーションウィンドウで、[ユーザー] > [ユーザーおよび組織] を選択します。

[ユーザー] タブで [ユーザーの作成] をクリックし、次に [手動入力] タブをクリックします。

パラメーターを設定し、[ユーザーの作成] をクリックします。

| パラメーター | 必須 | 説明 |

|---|---|---|

| ユーザータイプ | はい | ユーザーアクティベート済み: ユーザーがメールまたは SMS 経由でアカウントをアクティベートします。管理者アクティベート済み: 管理者が初期パスワードを設定します。 |

| ユーザー名 | はい | AD の SamAccountName と大文字と小文字を区別せずに一致する必要があります。フォーマット: 3~25 文字で、文字または数字で始まり、小文字、数字、ハイフン、アンダースコア、ピリオドのみを含み、すべて数字ではないこと。 |

| 表示名 | いいえ | コンソールでの識別に使用されます。エンドユーザーには表示されません。 |

| 連絡先情報 (メールアドレス) | はい | 割り当て通知、ログイン情報、およびパスワードリセットリンクを受信します。 |

| 親組織 | いいえ | アカウントを組織に今すぐ、または後で割り当てます。 |

| パスワード | はい (管理者アクティベート済みのみ) | 大文字、小文字、数字、特殊文字 (スペースなし) のうち、少なくとも 3 種類を含む 10 文字以上。 |

| パスワードの有効期間 | いいえ | デフォルトでは永続的に有効です。定期的なリセットを要求するには、30~365 日に設定します。 |

| ロックオン | 管理者アクティベート済みの場合は必須 | ロックされている場合、ユーザーは Alibaba Cloud Workspace 端末にログインできません。 |

| 管理者権限の付与 | いいえ | クラウドコンピューターに対するローカル管理者権限を付与します。デフォルト: はい。変更はクラウドコンピューターの再起動後に有効になります。 |

| 備考 | いいえ | アカウントに関する補足事項。 |

AD ユーザー名と完全に一致するユーザー名を入力します。ユーザー名は大文字と小文字を区別せずに照合されますが、混乱を避けるために小文字を使用してください。

オプション 2: CSV ファイルからのアカウントインポート

多数の AD ユーザーをオンボーディングする場合に、このオプションを使用します。

AD ドメインサーバーで CSV ファイルを準備します。

AD ユーザー名が EDS Enterprise の命名要件を満たしていることを確認します。許可されたセット外の文字 (例: スペースや特殊文字) を含む AD ユーザー名はインポートできず、個別に処理する必要があります。

PowerShell を使用して AD ユーザーを CSV にエクスポートします。

Get-ADUser -filter * | export-csv <file-path> -Encoding utf8例として、ファイルを

C:\Users\test.csvとして保存するには、次のようにします。Get-ADUser -filter * | export-csv C:\Users\test.csv -Encoding utf8エクスポートされた CSV をスプレッドシートソフトウェアで開きます。エクスポートされたファイルは、

SamAccountName列をユーザー名として、UserPrincipalName列をメールアドレスとして使用します。AD ユーザーの実際のメールがUserPrincipalNameの値と異なる場合は、そのフィールドを更新します。EDS Enterprise のインポートテンプレートと一致するように列を再フォーマットします。アカウントタイプ 列 1 列 2 列 3 列 4 ユーザーアクティベート済み ユーザー名 メールアドレス 電話番号 (オプション) — 管理者アクティベート済み ユーザー名 メール (オプション) 電話番号 (オプション) パスワード

コンソールで CSV ファイルをインポートします。

EDS Enterprise コンソールにログインします。

左側のナビゲーションウィンドウで、[ユーザー] > [ユーザーと組織] を選択します。

「[ユーザー]」タブで、「[ユーザーの作成]」をクリックし、次に「[一括入力]」タブをクリックします。

パラメーターを設定します。

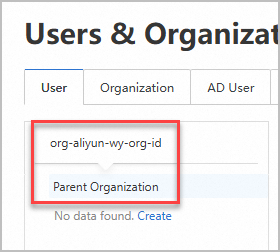

パラメーター 必須 説明 ユーザータイプ はい ユーザーアクティベート済みまたは管理者アクティベート済み。 パスワードの有効期間 いいえ デフォルトでは永続的に有効です。定期的なリセットを要求するには、30~365 日に設定します。 ロックオン いいえ 管理者アクティベート済みの場合は必須です。ロックされている場合はログインを防止します。 管理者権限の付与 いいえ デフォルト: はい。変更は再起動後に有効になります。 ファイルのアップロード はい [ダウンロード] をクリックしてインポートテンプレートを取得し、ユーザー情報を入力してから [ローカルファイルをアップロード] をクリックして提出します。ユーザーを組織に割り当てるには、 OrgId列に組織 ID を入力します。組織 ID は、コンソールで組織構造にマウスオーバーすると確認できます。

[閉じる] をクリックします。システムがデータを自動的にインポートします。インポートに失敗した場合は、[アカウントの表示] をクリックして、フォーマットエラーを特定します。

作成後、アカウントは [ユーザー] タブに 正常 ステータスで表示されます。アカウント作成時には通知は送信されず、クラウドコンピューターが割り当てられたときにユーザーはメールを受信します。

ステップ 2: EDS Enterprise で AD FS を IdP として構成

AD FS IdP メタデータファイルをローカルデバイスにダウンロードします。ファイルは次の場所で利用できます。

https://<AD FS server>/FederationMetadata/2007-06/FederationMetadata.xml<AD FS server>を AD FS サーバーのドメイン名または IP アドレスに置き換えます。EDS Enterprise コンソールにログインします。

左側のナビゲーションウィンドウで、[ネットワークとストレージ] > [オフィスネットワーク] を選択します。

トップナビゲーションバーの左上隅でリージョンを選択します。

SSO を有効にするオフィスネットワーク ID をクリックします。

オフィスネットワーク詳細ページで、[その他の情報] セクションの右上隅にある [表示] をクリックして、[シングルサインオン (SSO)] をオンにします。

[IdP メタデータ] の横にある [ファイルをアップロード] をクリックし、ステップ 1 でダウンロードしたメタデータファイルをアップロードします。

ステップ 3: AD FS で EDS Enterprise を依拠当事者として構成

SP メタデータファイルのダウンロード

EDS Enterprise コンソールにログインします。

左側のナビゲーションウィンドウで、[ネットワークとストレージ] > [オフィスネットワーク] を選択します。

SSO が有効になっているオフィスネットワーク ID をクリックします。

オフィスネットワークの詳細ページの左側のナビゲーションウィンドウで、[その他] タブをクリックします。

[アプリケーションメタデータファイルのダウンロード] を [アプリケーションメタデータ] の横にあるボタンをクリックします。ファイルは、ローカルのダウンロード フォルダに保存されます。

AD FS で EDS Enterprise を依拠当事者信頼として追加

AD FS サーバーにログインし、[サーバー マネージャー] を開きます。

「[ツール] > [AD FS 管理]」を選択します。

左側のナビゲーションウィンドウで、[AD FS] ウィンドウの [信頼関係] > [依存先パーティ信頼関係] を選択します。

右側の [操作] ペインで、[信頼関係パーティの追加] をクリックします。

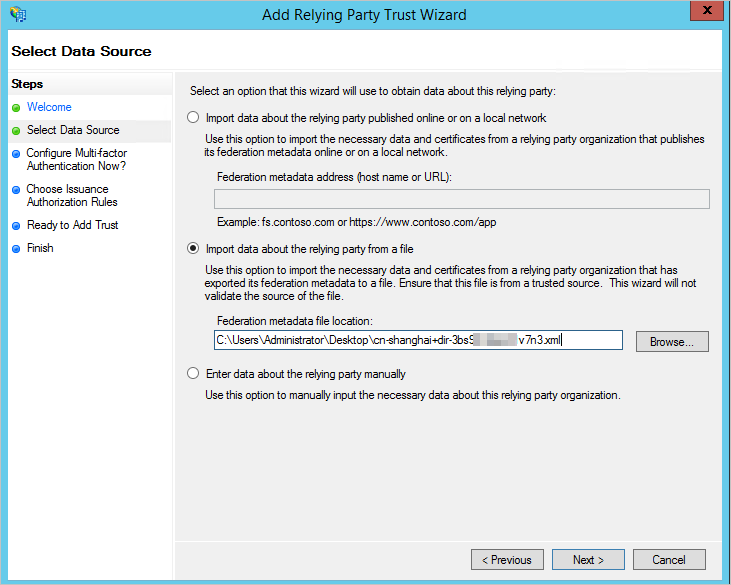

ウィザードに従って操作します。「[データソースの選択]」ステップで、「[依拠当事者に関するデータをファイルからインポート]」を選択し、EDS Enterprise からダウンロードした SP メタデータファイルをインポートします。残りのステップではデフォルト設定をそのまま使用します。

クレーム発行ポリシーの構成

AD ユーザー属性を SAML アサーションにマッピングするクレームルールを構成します。

[証明書利用者信頼] リストで、先ほど追加した信頼を右クリックし、[要求発行ポリシーの編集] を選択します。

ダイアログボックスで、[追加ルール] をクリックします。

クレームルールを構成します。

[ルールタイプの選択] ステップで、[要求ルールテンプレート] リストから [受信要求を変換] を選択します。

「要求ルールの設定」ステップで、[受信要求タイプ] を [UPN] に、送信要求タイプ を [Name ID] に設定します。

このマッピングは、ユーザーの UPN を SAML Name ID として渡します。EDS Enterprise はこの値と、対応する簡便アカウントのユーザー名を照合します。

ステップ 4: SSO の検証

次の手順では、Alibaba Cloud Workspace Windows クライアント V7.2.2 を例として使用します。

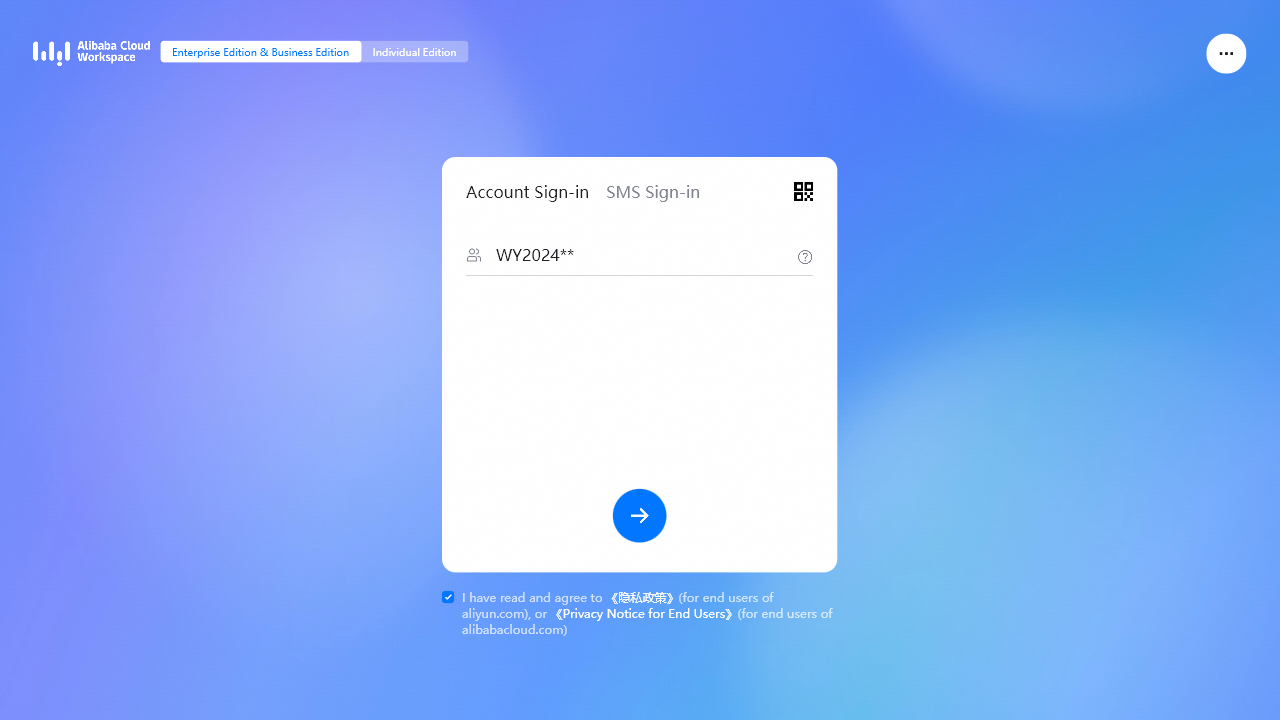

Alibaba Cloud Workspace Windows クライアントを開き、[Enterprise Edition] を選択し、プライバシーポリシーに同意し、ログイン認証情報から組織 ID またはオフィスネットワーク ID を入力して、矢印アイコンをクリックします。

AD FS ログインページで、ステップ 1 で作成した簡便アカウントのユーザー名を入力します。AD FS は、Active Directory に対してユーザーを認証します。

認証が成功すると、クライアントはユーザーに割り当てられたクラウドコンピューターを表示します。クラウドコンピューターカードにカーソルを合わせ、[Start] をクリックし、次に [Connect Cloud Computer] をクリックして接続します。

次のステップ

クラウドコンピューターまたはクラウドコンピュータープールを簡便アカウントに割り当てます。ユーザーには、割り当て後にログイン手順が記載されたメール通知が送信されます。

簡便アカウントを大規模に管理するには、[ユーザーと組織] ページを使用して、アカウントの詳細を更新したり、パスワードをリセットしたり、アカウントをロックしたりできます。